von Jose Alejandro Sebastian Valdivia Cabello Vor 5 Jahren

478

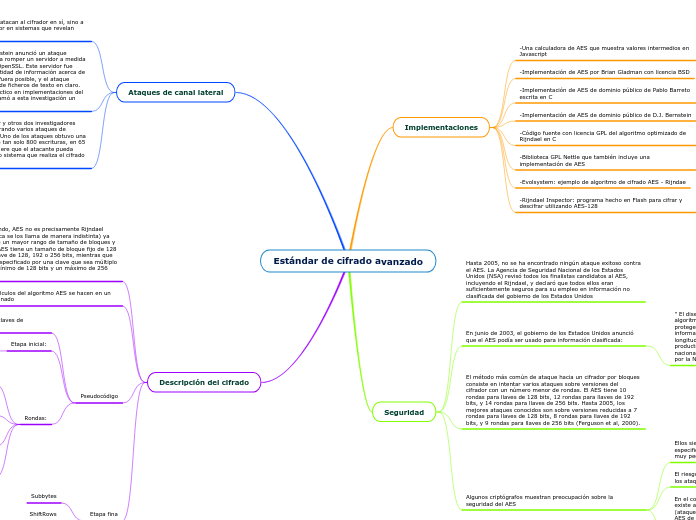

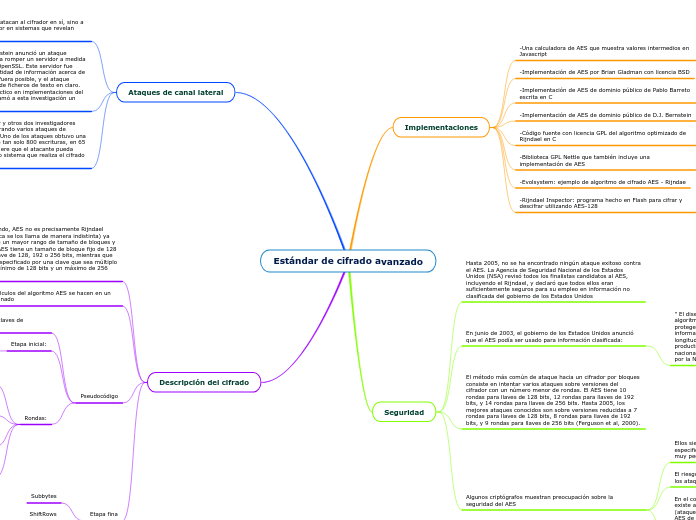

Estándar de cifrado avanzado

von Jose Alejandro Sebastian Valdivia Cabello Vor 5 Jahren

478

Mehr dazu

4. AddRoundKey — cada byte del «state» es combinado con la clave «round»; cada clave «round» se deriva de la clave de cifrado usando una iteración de la clave.

3. MixColumns — operación de mezclado que opera en las columnas del «state», combinando los cuatro bytes en cada columna usando una transformación lineal.

2. ShiftRows — en este paso se realiza una transposición donde cada fila del «state» es rotada de manera cíclica un número determinado de veces.

1. SubBytes — en este paso se realiza una sustitución no lineal donde cada byte es reemplazado con otro de acuerdo a una tabla de búsqueda.

1.AddRoundKey