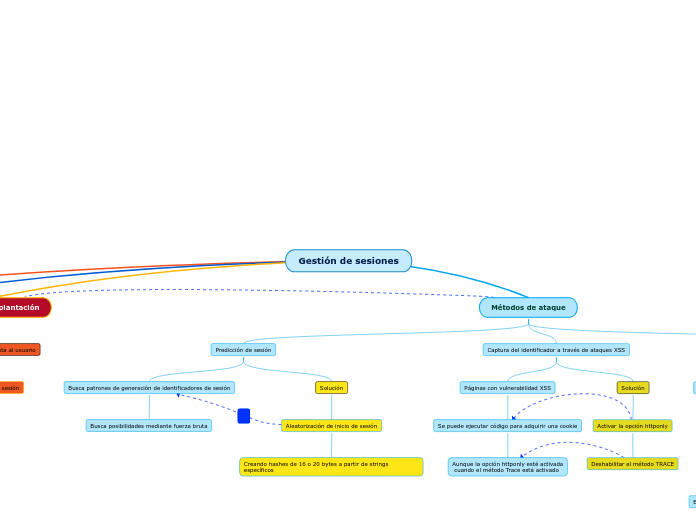

Gestión de sesiones

Métodos de ataque

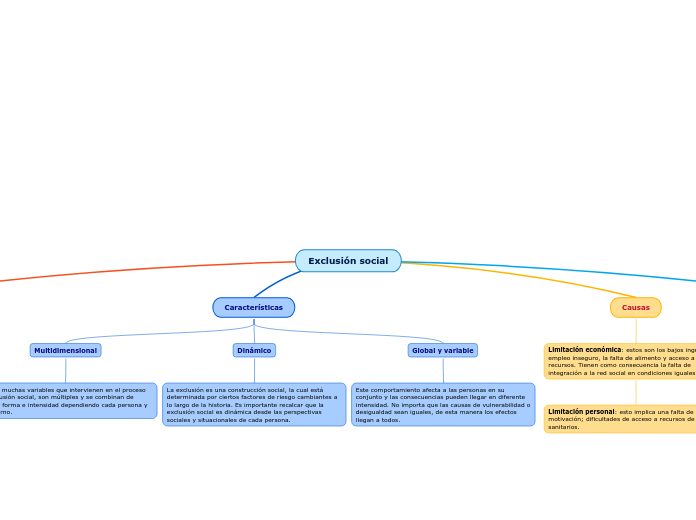

Fijación de sesión

Renovar el identificador al autenticarse el usuario

Permitir únicamente el identificador en cookies

Asociar el identificador a información única del usuario

El atacante genera un identificador genuino

Hace llegar el identificador a la víctima

El usuario hace uso del identificador

El atacante tiene acceso a la sesión del usuario

Captura del identificador a través de ataques XSS

Activar la opción httponly

Deshabilitar el método TRACE

Páginas con vulnerabilidad XSS

Se puede ejecutar código para adquirir una cookie

Aunque la opción httponly esté activada

cuando el método Trace está activado

Predicción de sesión

Solución

Aleatorización de inicio de sesión

Creando hashes de 16 o 20 bytes a partir de strings específicos

Busca patrones de generación de identificadores de sesión

Busca posibilidades mediante fuerza bruta

Ataque de suplantación

El atacante suplanta al usuario

Accede a su sesión

Sesiones web

identificador único

Servidor

Envía cabecera al cliente

El cliente almacena cookie

Asociada a una sesión almacenada en el servidor