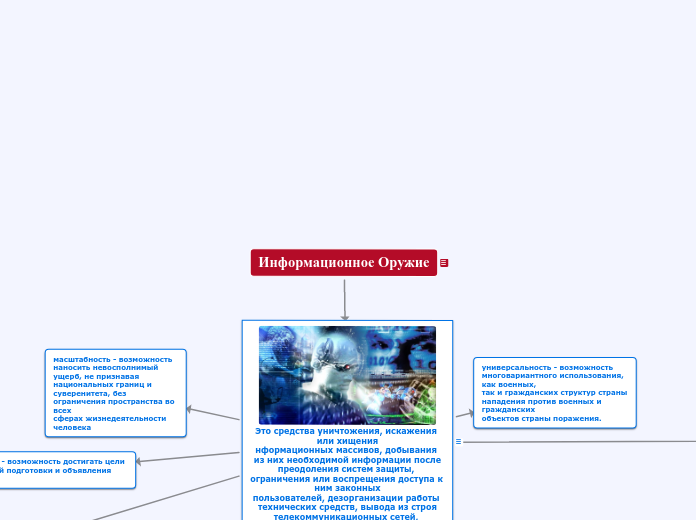

Информационное Оружие

Это средства уничтожения, искажения или хищения

нформационных массивов, добывания из них необходимой информации после

преодоления систем защиты, ограничения или воспрещения доступа к ним законных

пользователей, дезорганизации работы технических средств, вывода из строя

телекоммуникационных сетей, компьютерных систем, всего высокотехнологического

обеспечения жизни общества и функционирования государства.

скрытность - возможность достигать цели без видимой подготовки и объявления

войны;

масштабность - возможность наносить невосполнимый ущерб, не признавая

национальных границ и суверенитета, без ограничения пространства во всех

сферах жизнедеятельности человека

универсальность - возможность многовариантного использования, как военных,

так и гражданских структур страны нападения против военных и гражданских

объектов страны поражения.

Объекты Воздействия

сети связи и информационно-вычислительные сети, используемые

государственными организациями при выполнении своих управленческих

функций

военная информационная инфраструктура, решающая задачи управления

войсками

информационные и управленческие структуры банков, транспортных и

промышленных предприятий

средства массовой информации и, в первую очередь, электронные

Методы Применения

нанесение ущерба отдельным физическим элементам информационной инфраструктуры (разрушение сетей электропитания, создание помех, использование специальных программ, стимулирующих вывод из строя аппаратных средств, а также биологических и химических средств разрушения элементарной базы);

уничтожение или повреждение информационных, программных и технических ресурсов противника, преодоление систем защиты, внедрение вирусов, программных закладок и логических бомб

воздействие на программное обеспечение и базы данных информационных систем и систем управления с целью их искажения или модификации

угроза или проведение террористических актов в информационном пространстве (раскрытие и угроза обнародования или обнародование конфиденциальной информации об элементах национальной информационной инфраструктуры, общественно значимых и военных кодов шифрования, принципов работы систем шифрования, успешного опыта ведения информационного терроризма и др.)

захват каналов СМИ с целью распространения дезинформации, слухов, демонстрации силы и доведения своих требований

уничтожение и подавление линий связи, искусственная перегрузка узлов коммутации

воздействие на операторов информационных и телекоммуникационных систем с использованием мультимедийных и программных средств для ввода информации в подсознание или ухудшения здоровья человека

воздействие на компьютерное оборудование боевой техники и вооружений с целью вывода их из строя

Атакующее Информационное Оружие

компьютерные вирусы, способные размножаться, внедряться в программы,

передаваться по линиям связи, сетям передачи данных, выводить из строя

системы управления и т. п.;

логические бомбы – программные закладные устройства, которые заранее

внедряют в информационно-управляющие центры военной или гражданской

инфраструктуры, чтобы по сигналу или в установленное время привести их в

действие;

средства подавления информационного обмена в телекоммуникационных сетях,

фальсификации информации в каналах государственного и военного управления;

средства нейтрализации тестовых программ

различного рода ошибки, сознательно вводимые противником в программное

обеспечение объекта

Практические мероприятия по защите от информационного оружия

Организация мониторинга и прогнозирования потребностей экономических и других структур в различных видах информационного обмена через международные сети. Возможно создание специализированной структуры для контроля трансграничного обмена, в том числе посредством Internet; координация мер государственных и негосударственных ведомств по предотвращению угроз информационной безопасности в открытых сетях; организация международного сотрудничества.

Разработка государственной программы совершенствования информационных технологий, обеспечивающих подключение национальных и корпоративных сетей к мировым открытым сетям при соблюдении требований безопасности информационных ресурсов.

Организация системы комплексной подготовки и повышения квалификации массовых пользователей и специалистов по информационной безопасности для работы в мировых информационных сетях

Разработка национального законодательства в части правил обращения с информационными ресурсами, регламента прав, обязанностей и ответственности пользователей открытых мировых сетей. Установление перечня информации, не подлежащей передаче по открытым сетям, и обеспечение контроля за соблюдением установленного статуса информации. Активное участие в разработке международного законодательства и нормативно-правового обеспечения функционирования мировых открытых сетей