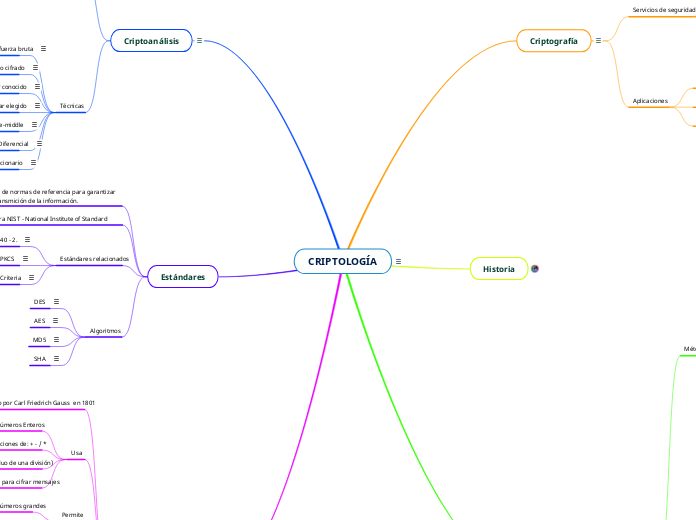

CRIPTOLOGÍA

Criptografía

Servicios de seguridad

Confidencialidad

Integridad

Autenticación de emisario y receptor

Autenticación de usuario

Autenticación de actualidad

No repudio de origen y destino

Aplicaciones

Firmas digitales

Certificados digitales y entidades certificadoras

Proteger transacciones por internet

Historia

Algoritmo Criptográfico

Método utilizado para cifrar un mensajes

Características

Longitud o robustes de la clave

Tamaño entre el documento original y el documento cifrado

Tiempo de cálculo para cifrar y descifrar

Tipos

Clave Simétrica

Una sola clave conocida por emisor y receptor

Ejemplos

DES

3DES

RC2

RC4

RC5

IDEA

Blow Fish - Two Fish

AES

Subtopic

Clave asimétrica

Cada usuario tiene dos claves

Pública

Saber a quien envia el mensaje

Privada

Para descifrar el mensaje

Documentos secretos y firmas electrónicas

Ejemplos

RSA

Elliptical Curve Cryptography

Hash o Resumen

Ingresa un mensaje de longitud indeterminada y sale un código de tamaño limitado,

(típicamente 128, 256 ó 512 bits)

La misma entrada genera siempre en mismo código

Protege la integridad del mensaje

Es irreversible

Ejemplos

MD5

SHA y SHA-I

DSA - Digital Signature Algorithm

Criptoanálisis

Objetivos

Éticos

evaluar la seguridad de un sistema criptográfico

No éticos

descubrir el mensaje original para robar y/o alterar la información

Hacerse pasar por un emisor autorizado o autenticado para crear un canal de comunicación con el receptor.

Lograr que un receptor acepte un mensaje alterado pensando que es original.

Técnicas

Ataques de búsqueda de llave o fuerza bruta

Ataques sólo a texto cifrado

Ataques a texto sin cifrar conocido

Ataques a texto sin cifrar elegido

Ataque man-in-the-middle

Criptoanálisis Diferencial, Lineal y Lineal-Diferencial

Ataques de diccionario

Estándares

Modelos o conjuntos de normas de referencia para garantizar la seguridad de la transmición de la información.

Entidad certificadora NIST - National Institute of Standard Technology

Estándares relacionados

FIPD 140 - 2.

PKCS

CC - Common Criteria

Algoritmos

DES

AES

MD5

SHA

Aritmética Modular

Introducido por Carl Friedrich Gauss en 1801

Usa

Números Enteros

Operaciones de: + - / *

Operación módulo (residuo de una división)

Ofrece modelos matemáticos para cifrar mensajes

Permite

Trabajar facilmente con números grandes

Redondear númeors a cierto valor

Aplicaciones

Creación de Chryzodes

Calendarios

Clasificación de números Naturales en primos y compuestos

Números Pseudoaleatorios

Dígitos de control

Funciones de dispersión

Criptografia

El cifrado de Cesar

Criptosistema de Rabin

Criptosistema el Gamal

Cifrador RSA