Antivirus Mapas mentales - Galería pública

Explore nuestra amplia colección pública de antivirus mapas mentales creados por usuarios de Mindomo de todo el mundo. Aquí puede encontrar todos los diagramas públicos relacionados con antivirus. Puede ver estos ejemplos para inspirarse. Algunos diagramas también le dan el derecho de copiarlos y editarlos. Esta flexibilidad le permite utilizar estos mapas mentales como plantillas, ahorrando tiempo y ofreciéndole un sólido punto de partida para su trabajo. Puedes contribuir a esta galería con tus propios diagramas una vez que los hagas públicos, y puedes ser una fuente de inspiración para otros usuarios y aparecer aquí.

Manejo de software

por alder antonio herrera doria

Normas de cuidado y conservación del computador

por Merlis Care Polo

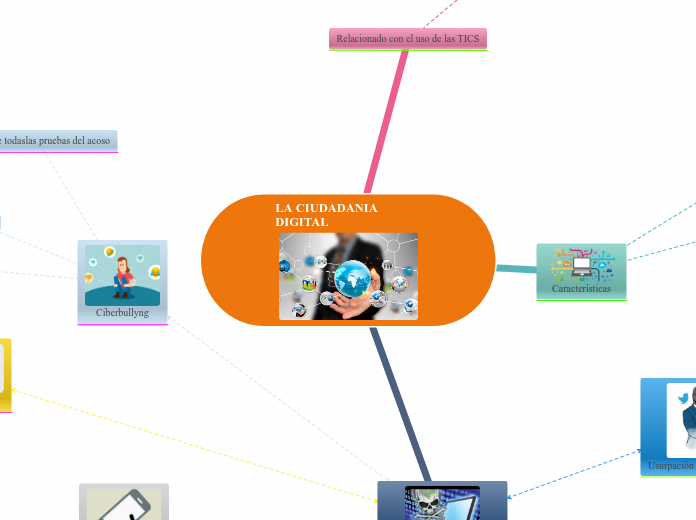

LA CIUDADANIA DIGITAL

por Valerie Rodriguez

Conceptos de Informatica

por Natali Vergara

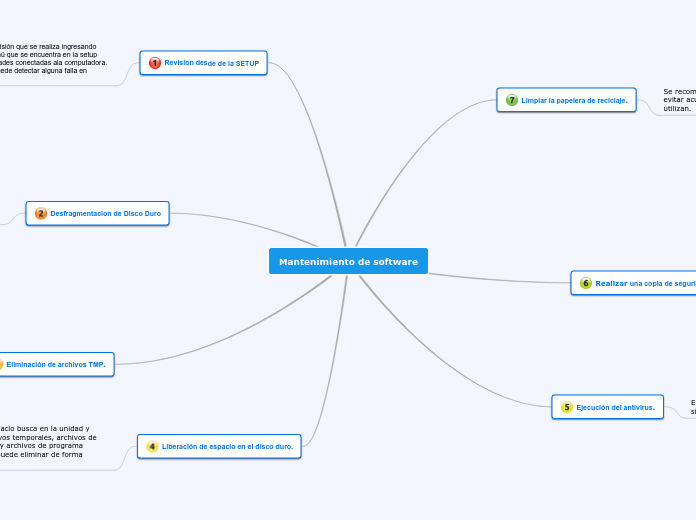

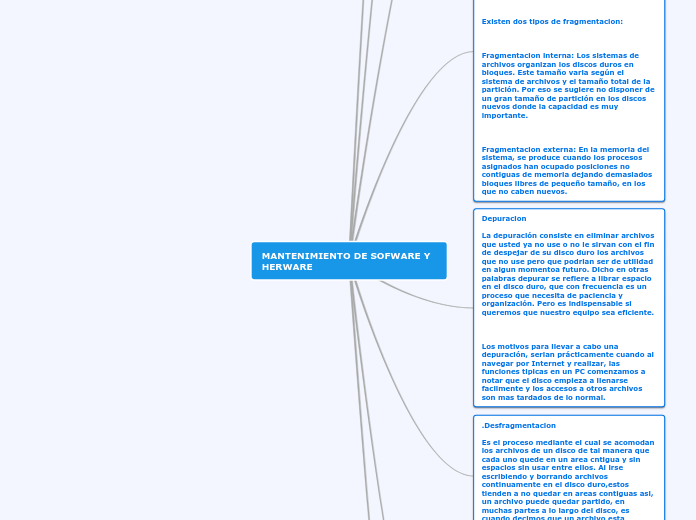

Mantenimiento de software

por Benjamin Gomez Tovar

Tecnologias de la Informacion y las Comunicaciones

por Harold Alvarez

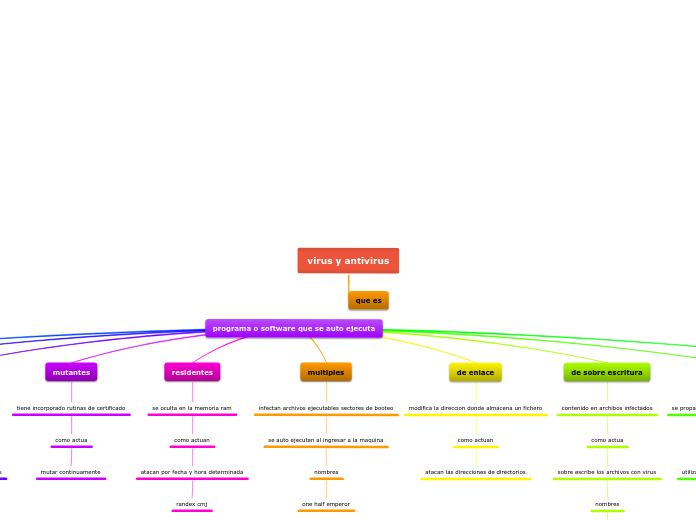

virus y antevirus

por Alex Escalante

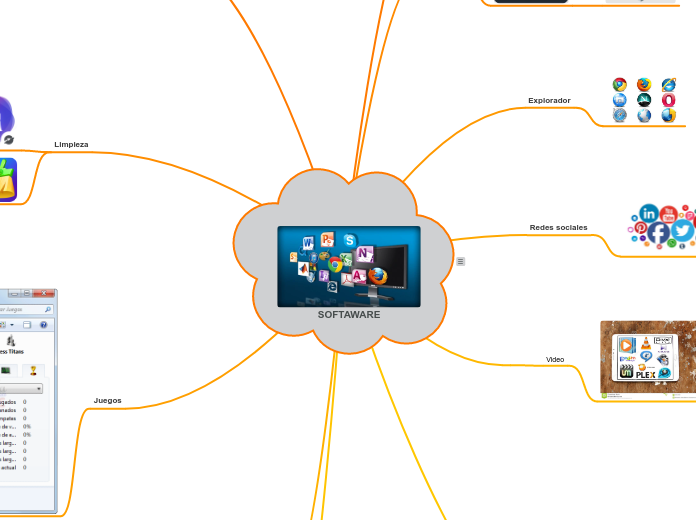

SOFTAWARE

por Rafa xoxo

Los virus y los antivirus

por Sofiia Cruz

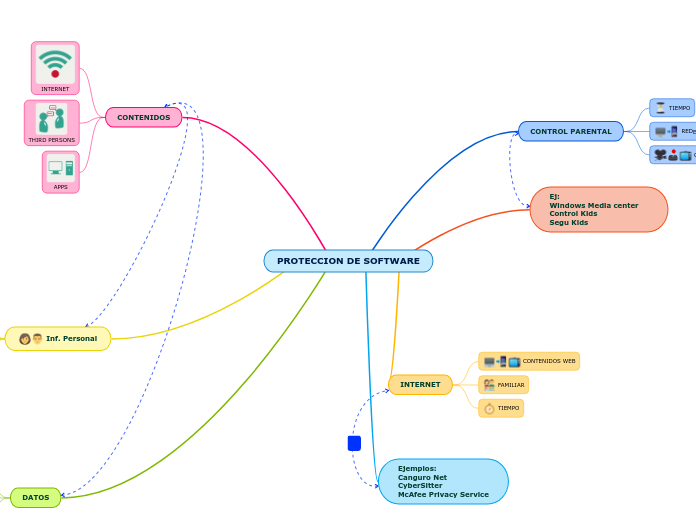

PROTECCION DE SOFTWARE

por Martha Lucía Veru Valdes

Organigrama arbol

por Omar Ulises Rivera Garduño

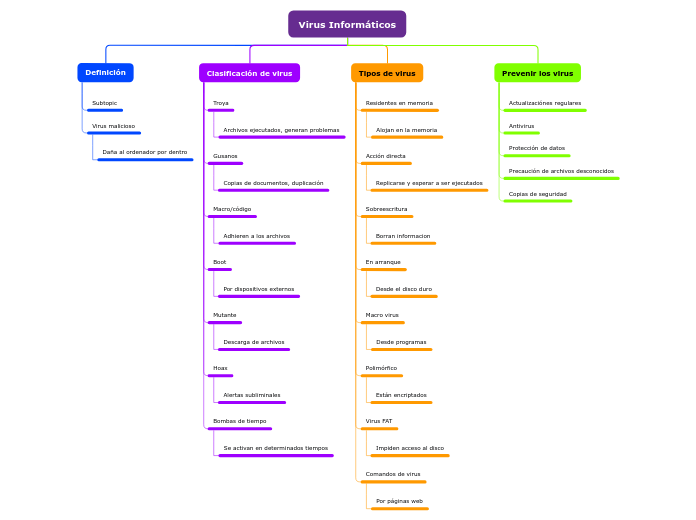

Virus - Antivirus

por Karolay Duquez

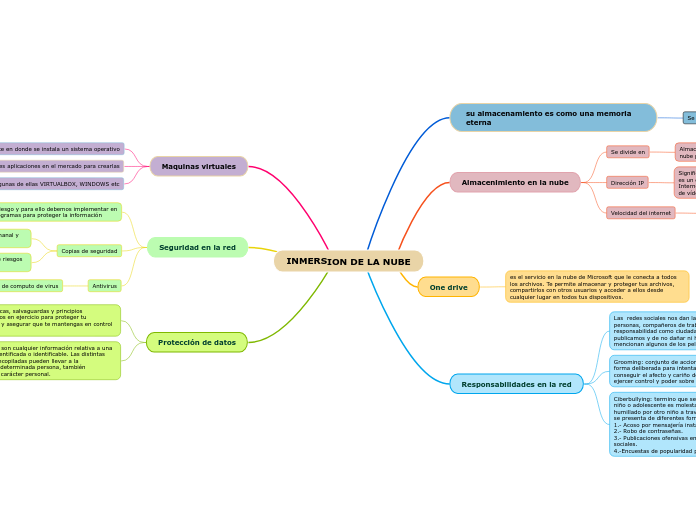

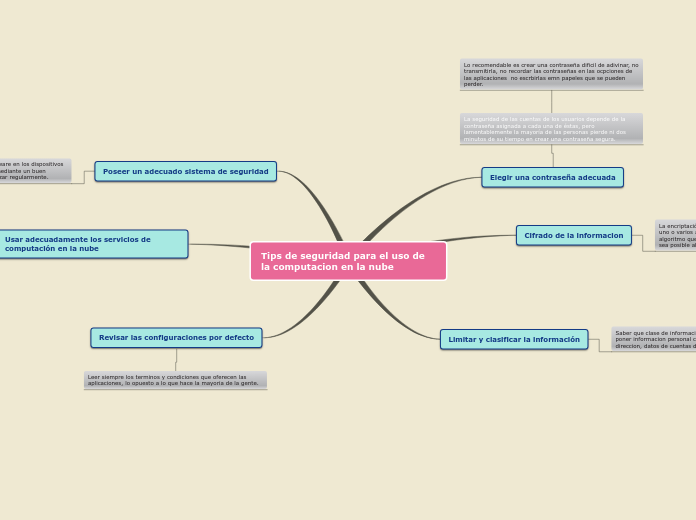

INMERSION DE LA NUBE

por Zaira Sánchez

ciber-ataque, ciber-defensa

por KAREN AMEZQUITA

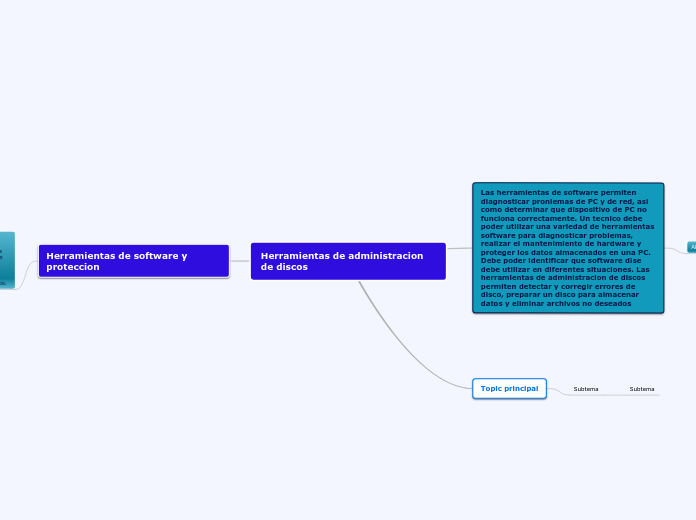

Herramientas de administracion de discos

por santiago gallo munera

Mantenimiento Fisico y Logico

por Allan Martinez

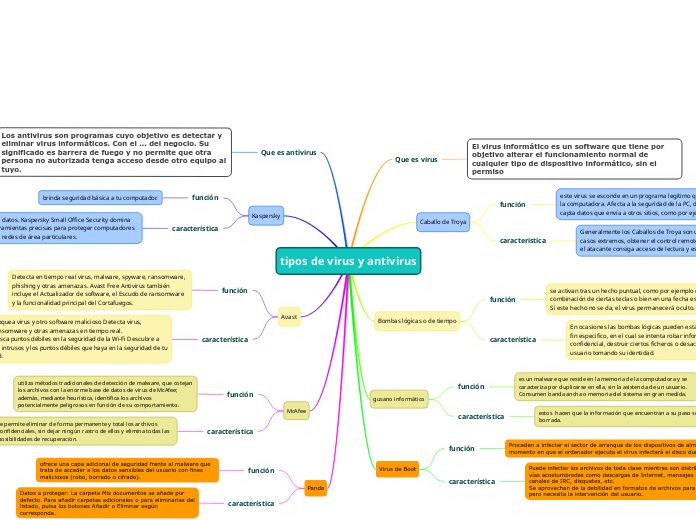

tipos de virus y antivirus

por Anays Montero

internet

por isabel herazo

PROTECCIÓN DE SOFTWARE Y HARDWARE

por daniel prados

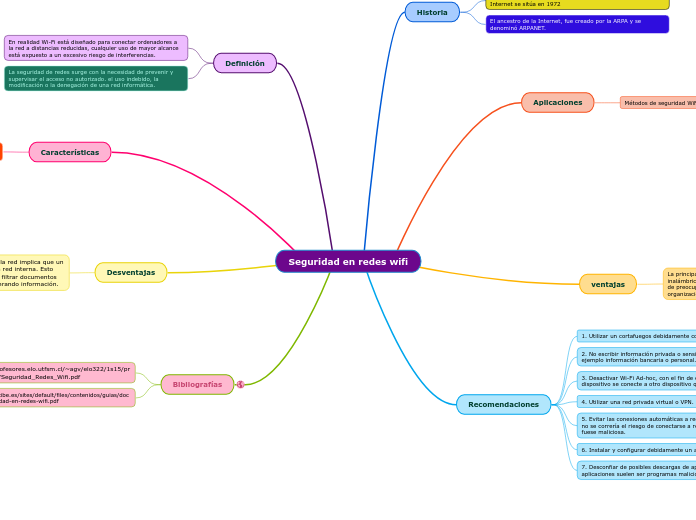

Seguridad en redes wifi

por Marina Fajardo

VIRUS Y ANTIVIRUS

por vama pica

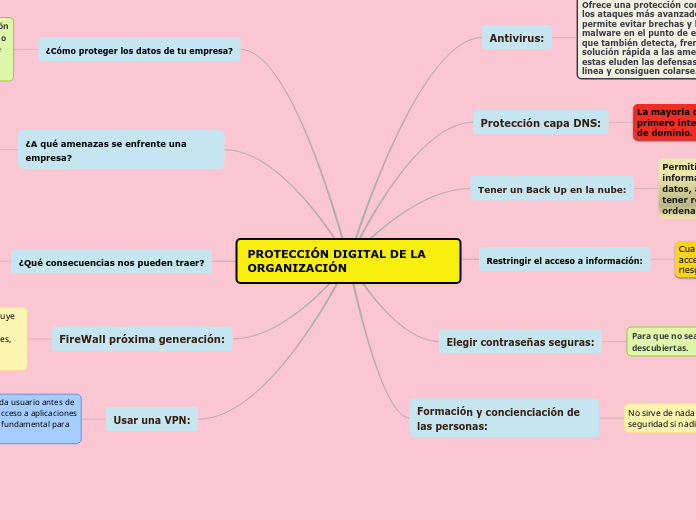

PROTECCIÓN DIGITAL DE LA ORGANIZACIÓN

por Geoconda Bermeo

INFORMATICA BASICA

por Alexis Rojas Cardona

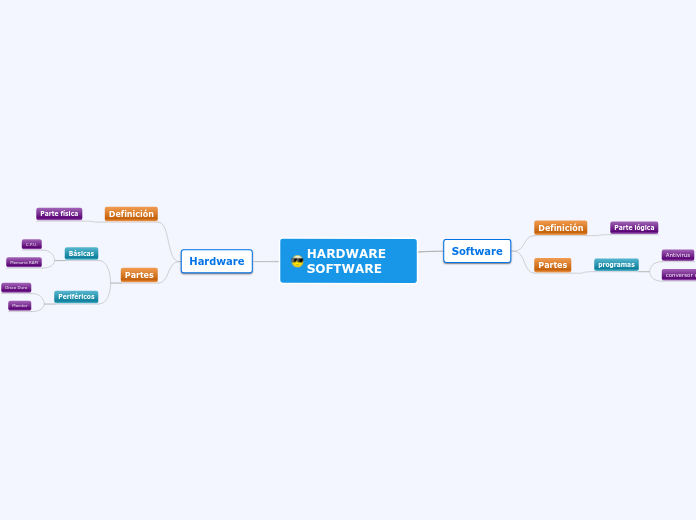

HARDWARE SOFTWARE

por alejandro barrachinaabv

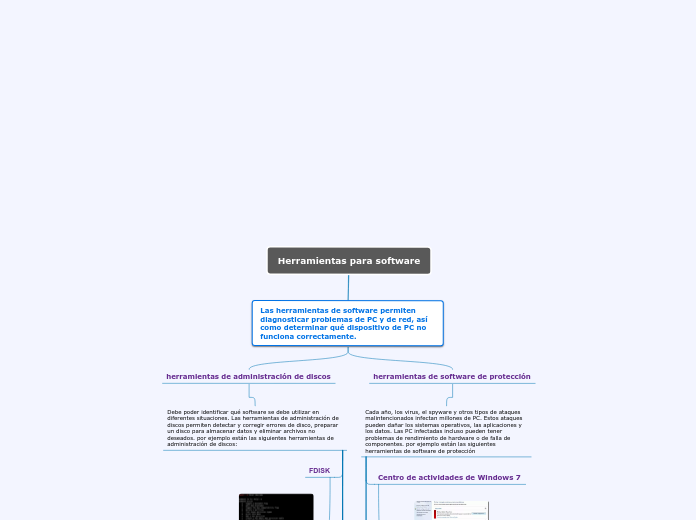

Herramientas de Software

por VERA355 VERA355

SEGURIDAD EN INTERNET

por Brenda Toro

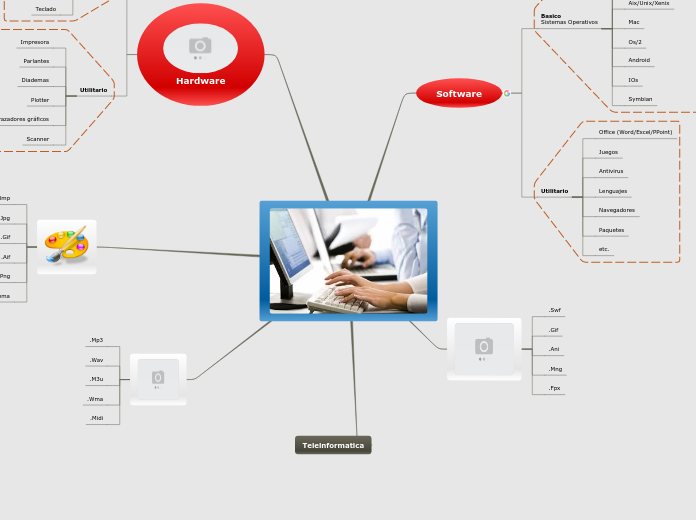

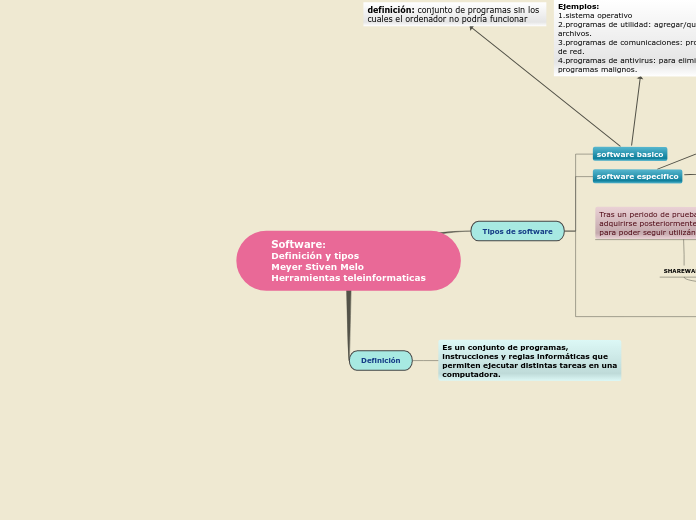

Software: Definición y tipos Meyer Stiven Melo Herramientas teleinformaticas

por meyer stiven melo

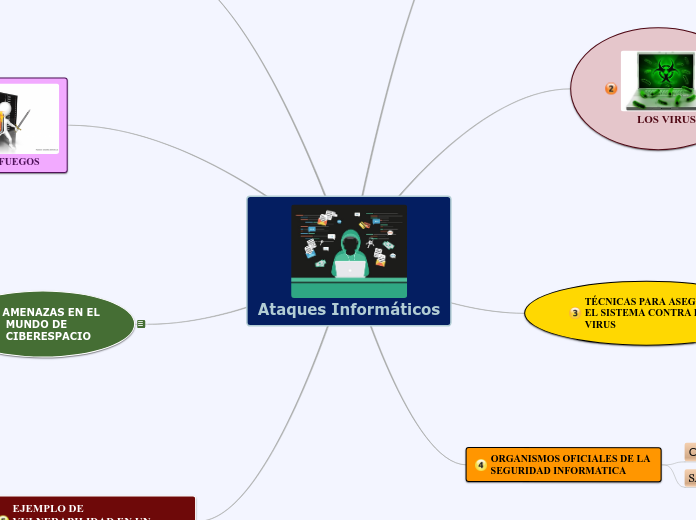

Ataques Informáticos

por anali goicochea torres

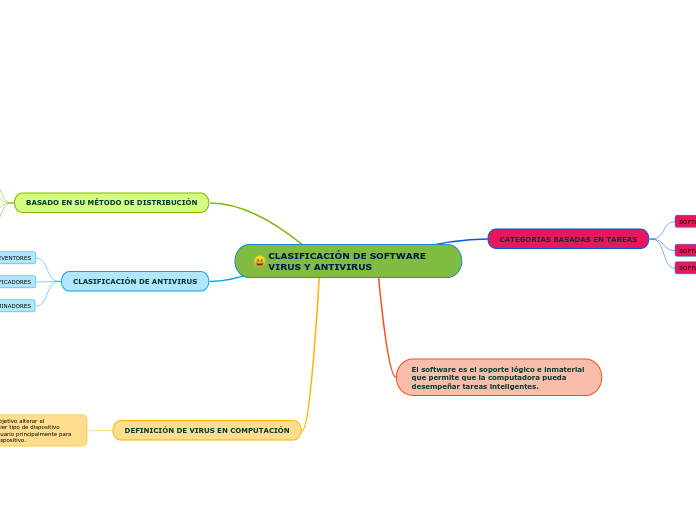

CLASIFICACIÓN DE SOFTWARE VIRUS Y ANTIVIRUS

por JORGE ACOSTA MORA

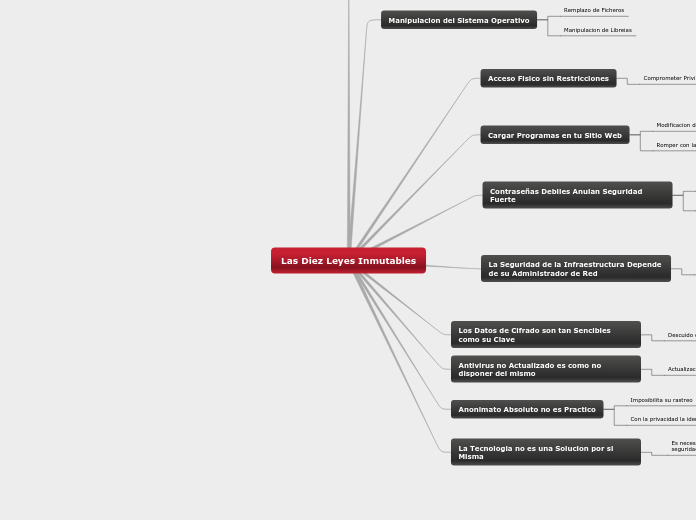

Las Diez Leyes Inmutables

por Royer Hernandez

DelgadoRafael

por Rafael Alejandro Delgado Bonilla

CIUDADANIA DIGITAL GRUPO#19

por Cindi Lorena Paez Bonilla

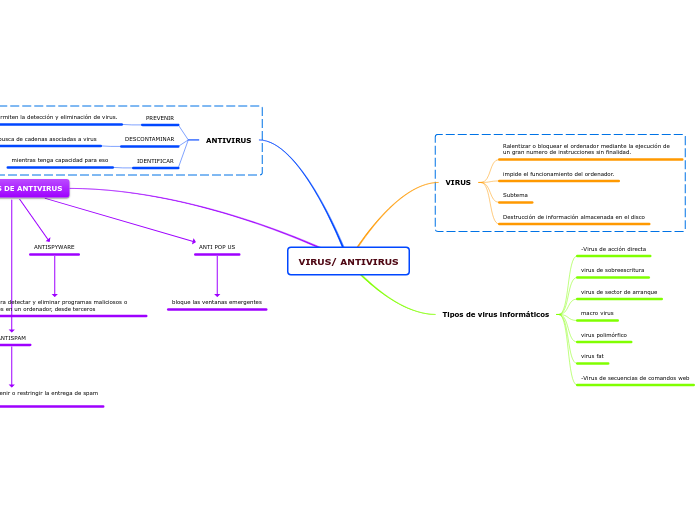

VIRUS/ ANTIVIRUS

por Zayra Zamora

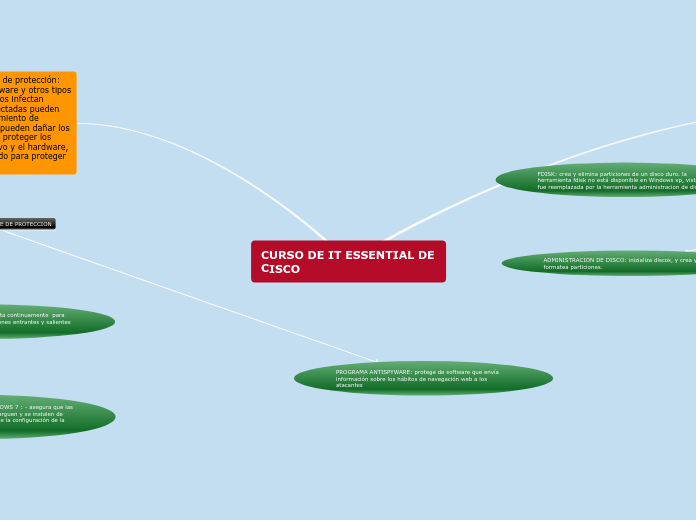

CURSO DE IT ESSENTIAL DE CISCO

por yeimi alejandra restrepo hernandez

Componenetes de la computadora

por SharOn FlOres AvalOs

proyecto de k¡las tablet

por julian mosquera

Recomendaciones para prevenir la suplantación de identidad

por Eva García

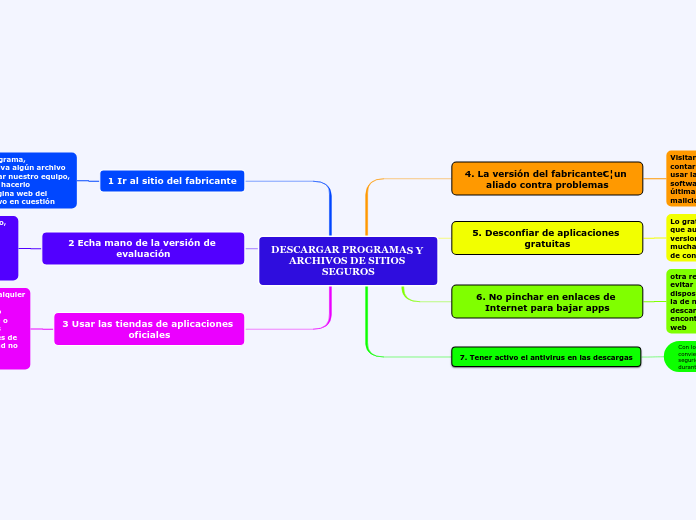

DESCARGAR PROGRAMAS Y ARCHIVOS DE SITIOS SEGUROS

por Emily Mora

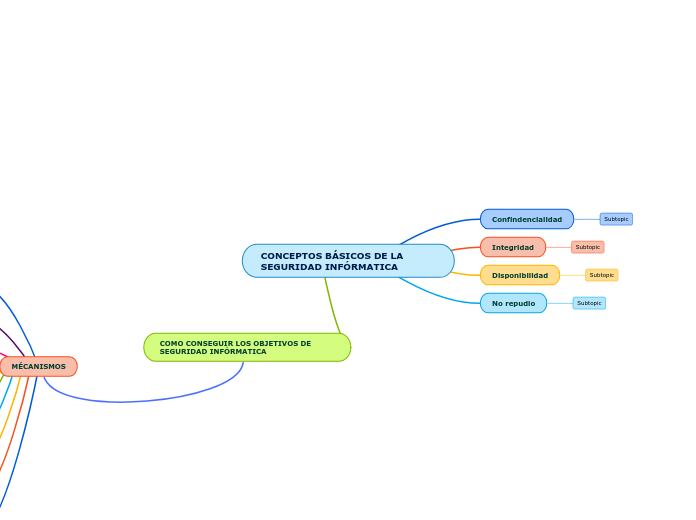

CONCEPTOS BÁSICOS DE LA SEGURIDAD INFÓRMATICA

por Marcos Allende

SANDRA DAZA

por Sandra Daza Villa

Paso 5 Y 6 tics, eduardo pardo mauricio nieves

por Eduardo Pardo

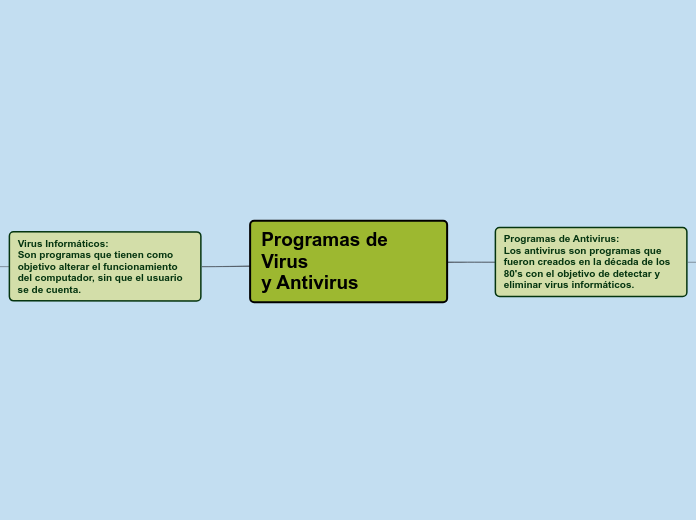

Programas de Virus y Antivirus

por Víctor Hugo Carrera López

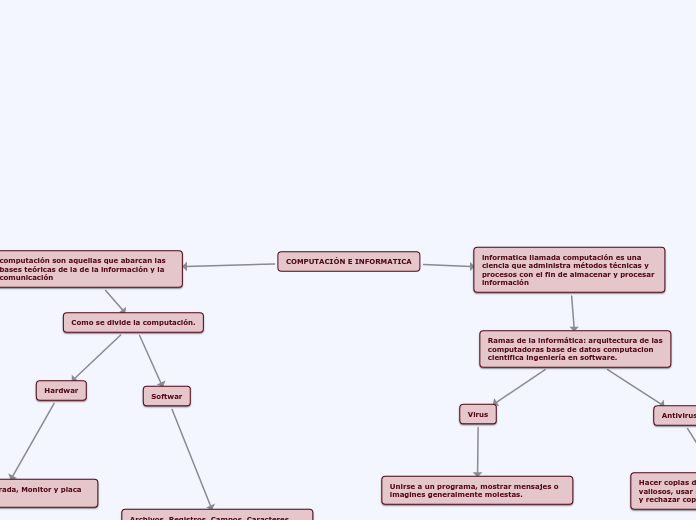

COMPUTACIÓN E INFORMATICA

por Yesica Rodas

Informática 1 ESO

por Diego Carrió

angel_toralm@hotmail.com

por luis angel toral martinez

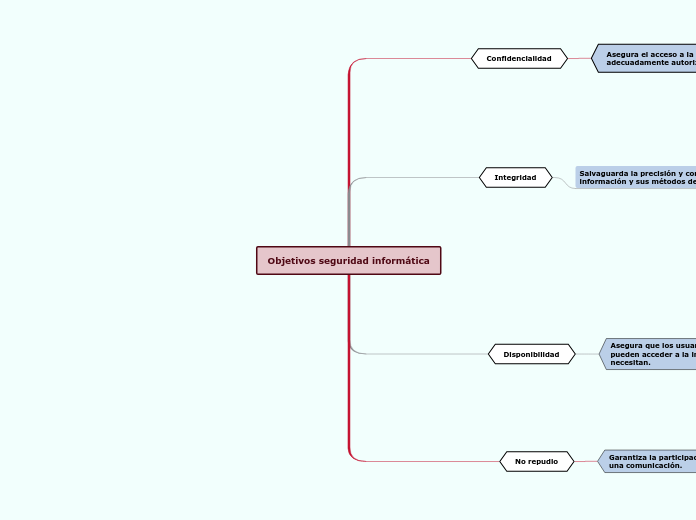

Objetivos seguridad informática

por Angel Prieto

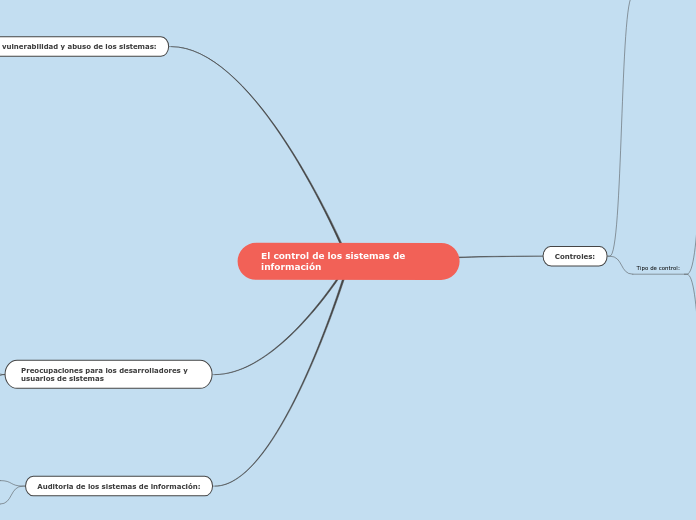

El control de los sistemas de información

por Monik Muñoz

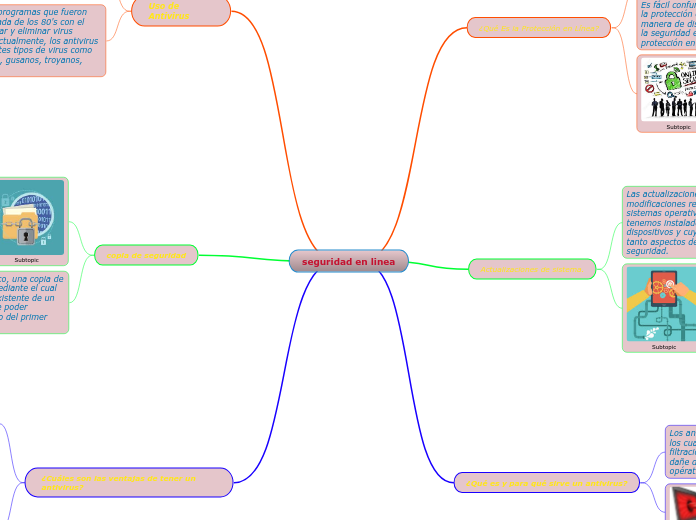

seguridad en linea

por Wilfran Bernal

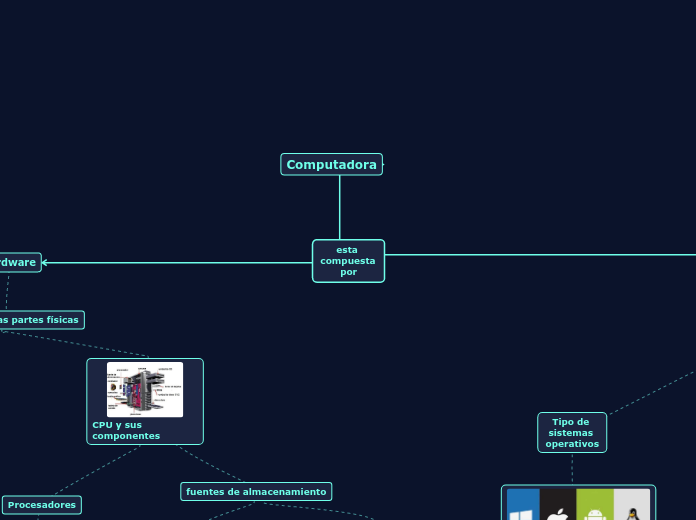

computadora.

por fernanda crespo

VIRUS

por jihan zambrano

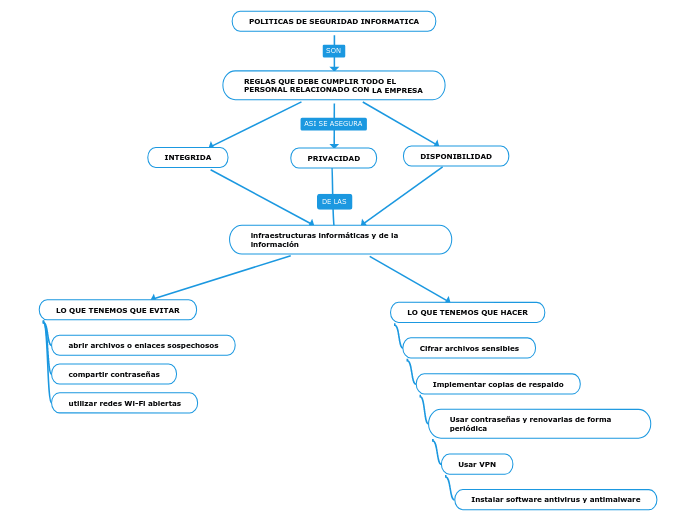

POLITICAS DE SEGURIDAD INFORMATICA

por kathe gonzalez

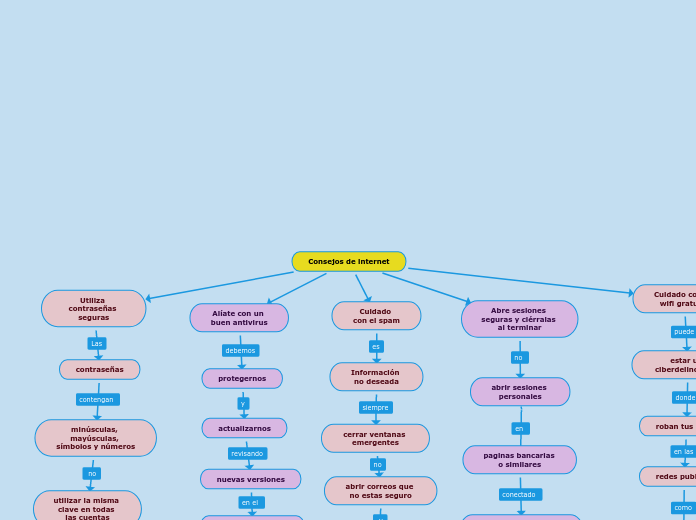

Consejos de internet

por DELGADO RIASCOS ANGELLY CAMILA

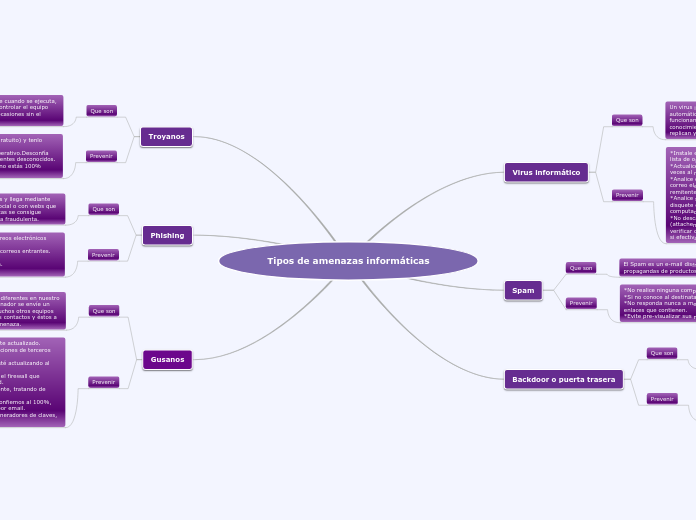

Tipos de amenazas informáticas

por Estefania Romero Villa

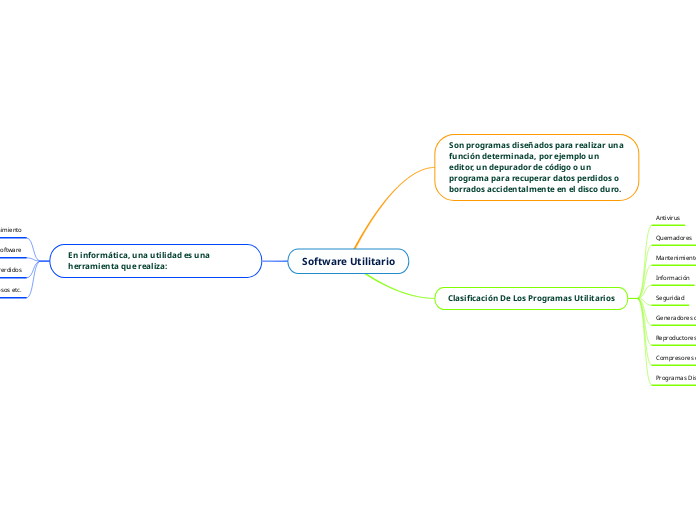

Software Utilitario

por Oscar Molina

VIRUS INFORMÁTICOS Y ANTIVIRUS

por Nathalia Silva

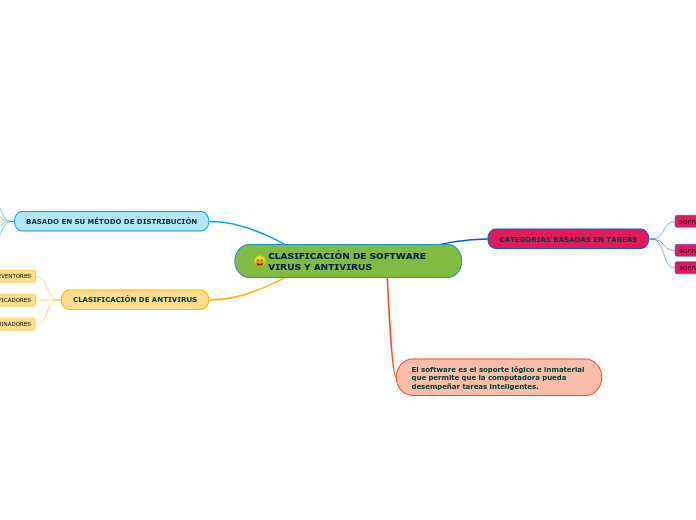

CLASIFICACIÓN DE SOFTWARE VIRUS Y ANTIVIRUS

por Marco André Valeska

Procedimientos de seguridad

por edwin alexis loaiza rueda

Mapa conceptual

por antonio araujo castro

ANTIVIRUS, SISTEMAS OPERATIVOS

por Marcela Montealegre Pabello

Sample Mind Map

por gerardo villamizar

virus y antivirus

por Andrés Felipe Ruiz Ambrosio

mariatcarmona

por Maria Teresa Carmona

Componentes

por Inma Ortiz

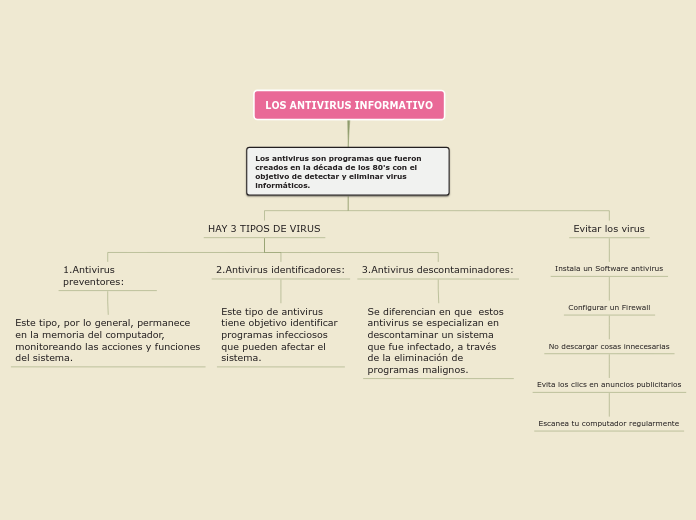

LOS ANTIVIRUS INFORMATIVO

por Yeremic Ricardo Navarro Hernandez

Organigrama

por Jeancarlos Hernández Velandia

Componentes del P.C

por Erly cruz

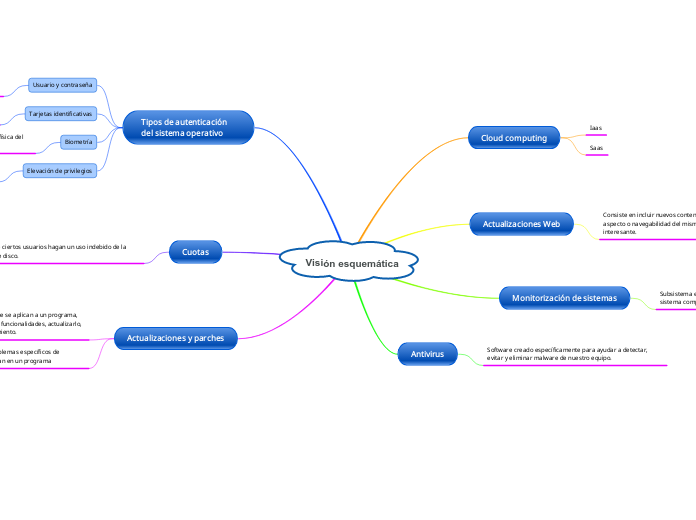

Visión esquemática

por Josep Sancho

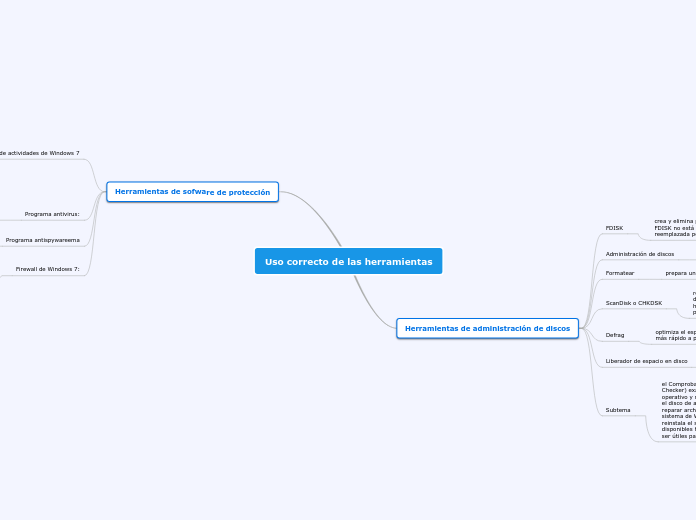

Herramientas de sofware

por katherin gonzalez

sitemas Ibarra

por CARLOS IBARRA PADILLA

Antivirus y sistemas operativos

por Beatriz Beltran

Antivirus

por alcides rodriguez

Uso de Navegadores

por Andrew Nuñez Godinez

Lineamientos sobre el buen uso de las herramientas y redes digitales

por luisa carvajal

herramientas tec.

por Maria G Magaña

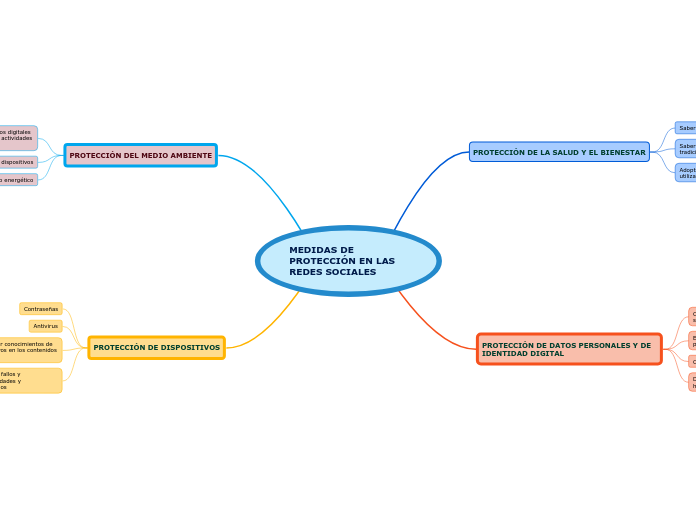

MEDIDAS DE PROTECCIÓN EN LAS REDES SOCIALES

por Elena lopez castejon

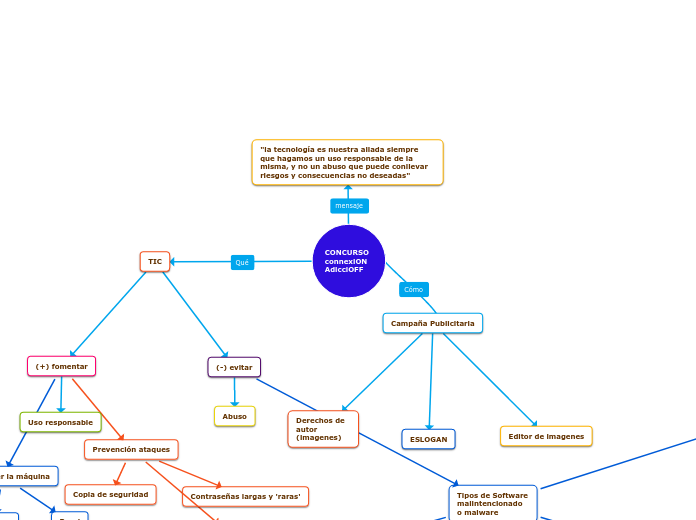

CONCURSOconnexiON AdicciOFF

por Samuel Aresté de las Heras

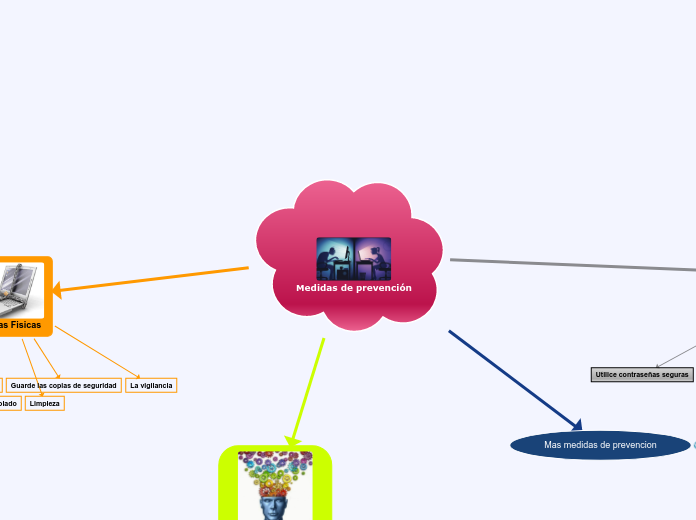

Medidas de prevención

por Angel Vacas Gomez

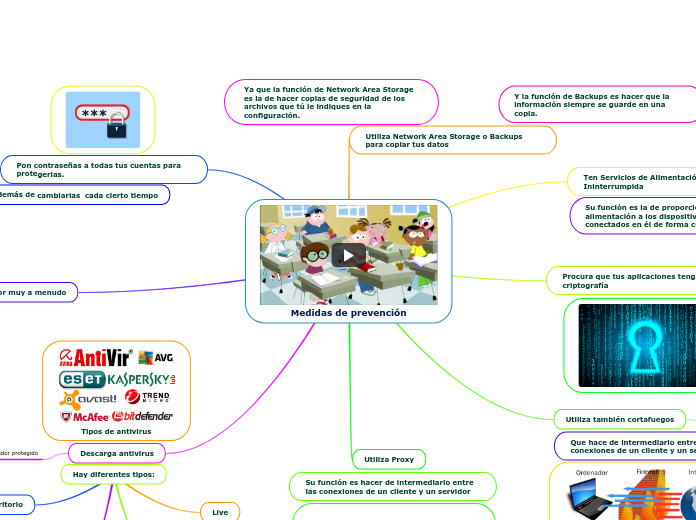

Medidas de prevención

por Daniela González Cáceres

Estrategia de participación activa

por Jeison Rendon

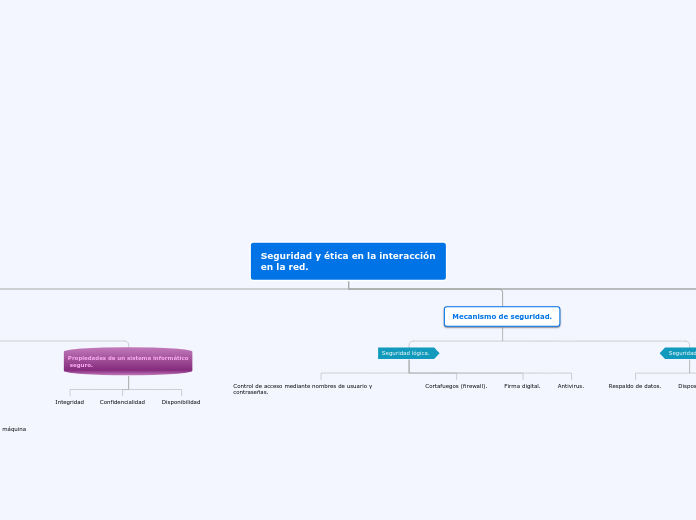

Seguridad y ética en la red.

por Manuel Nieto

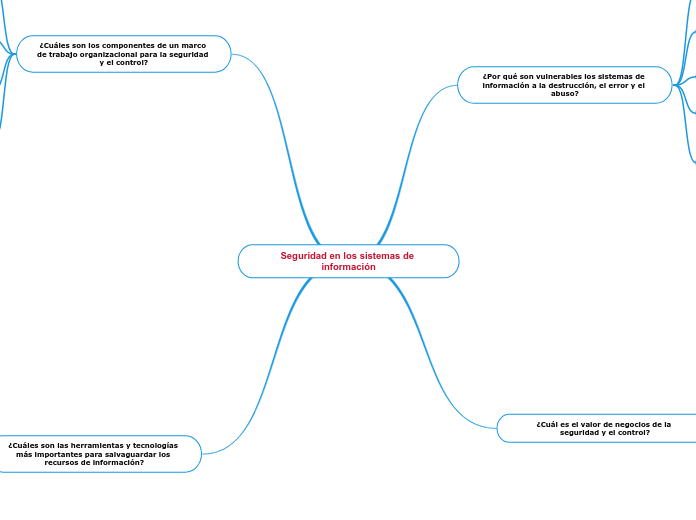

Seguridad en los sistemas de información

por TOVAR DELGADILLO TOVAR DELGADILLO

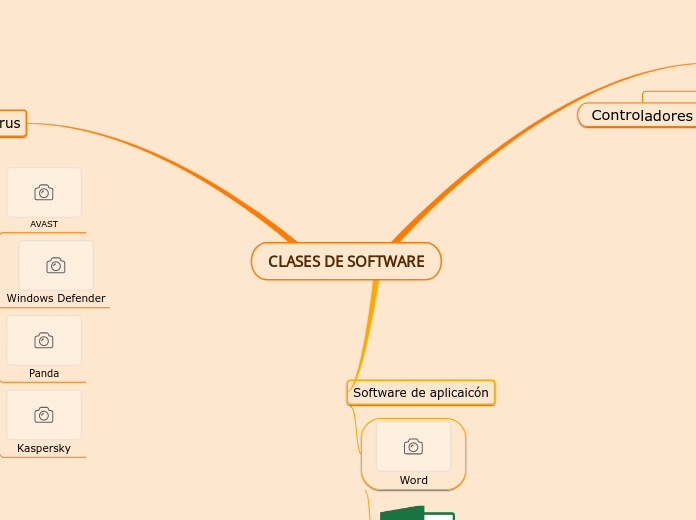

CLASES DE SOFTWARE

por Juan David Posada ALBARRACÍN

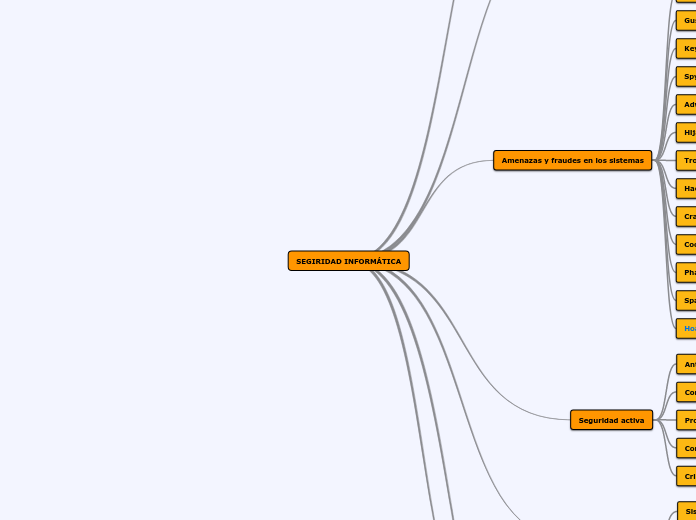

SEGIRIDAD INFORMÁTICA

por Víctor Gutiérrez Álvarez

Las Tecnologías de la información y la comunicación

por Lianys Castillo

ESQUEMA

por Daniel Conejero

aplicaciones

por Gamer Start

garroniandreina

por Andreina Garroni

Ciberdelitos en empresas

por sebastian martinez

seguridad virtual para computadores (antivirus)

por maritza sosa

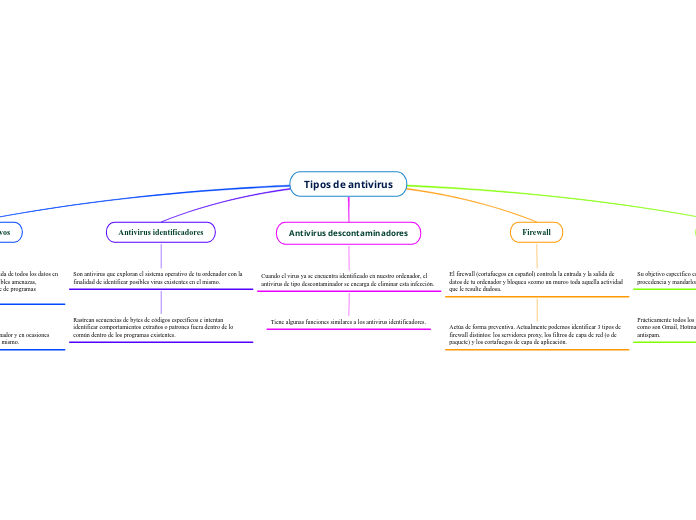

Tipos de antivirus

por Miguel Ureña

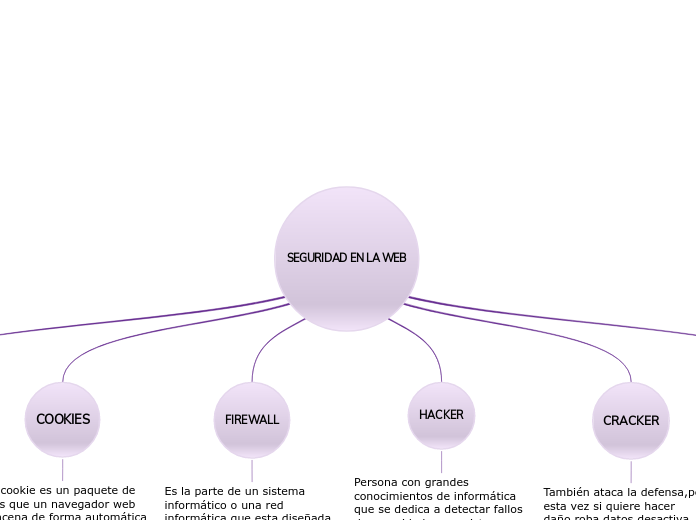

SEGURIDAD EN LA WEB

por Fabiola Vega

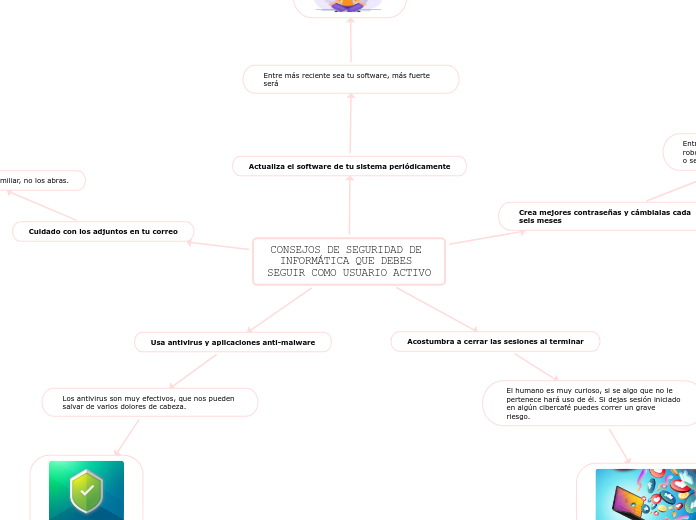

CONSEJOS DE SEGURIDAD DE INFORMÁTICA QUE DEBES SEGUIR COMO USUARIO ACTIVO

por Ana María Aguirre Aristizabal

SEGURIDAD DE LA INFORMACION

por claudia g

Sample Mind Map

por Miguel Gentile

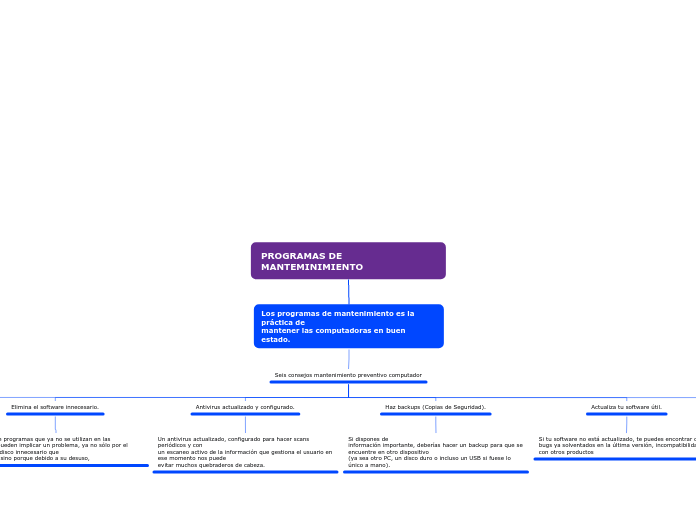

PROGRAMAS DE MANTEMINIMIENTO

por Pablo Santiago Rojas Ortiz

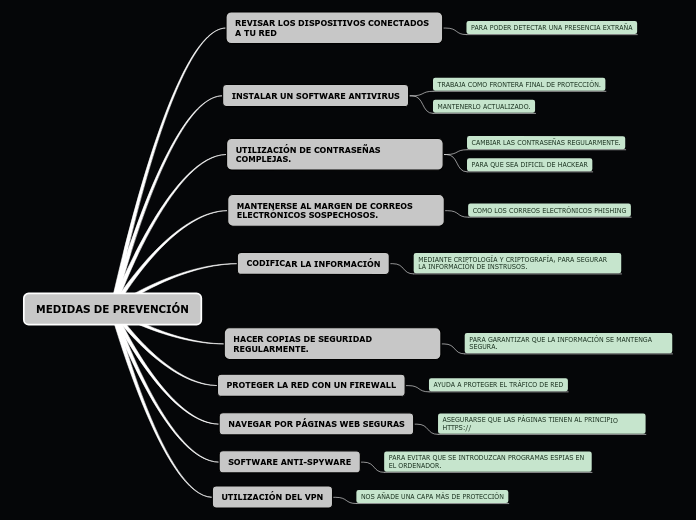

MEDIDAS DE PREVENCIÓN

por Pablo Blanco

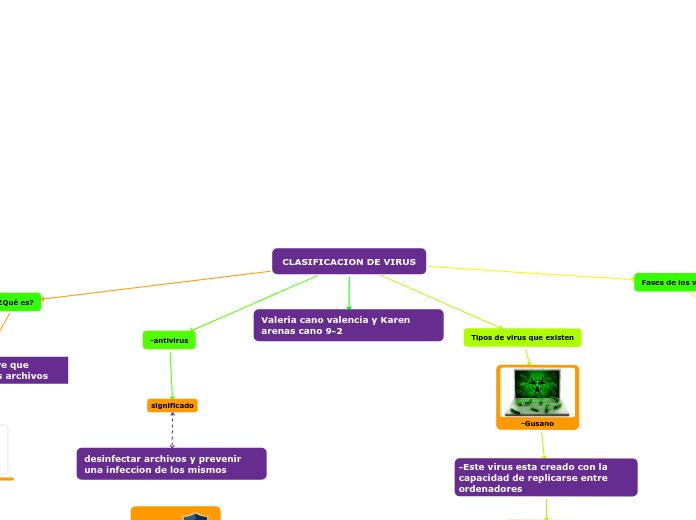

CLASIFICACION DE VIRUS

por Karen Arenas

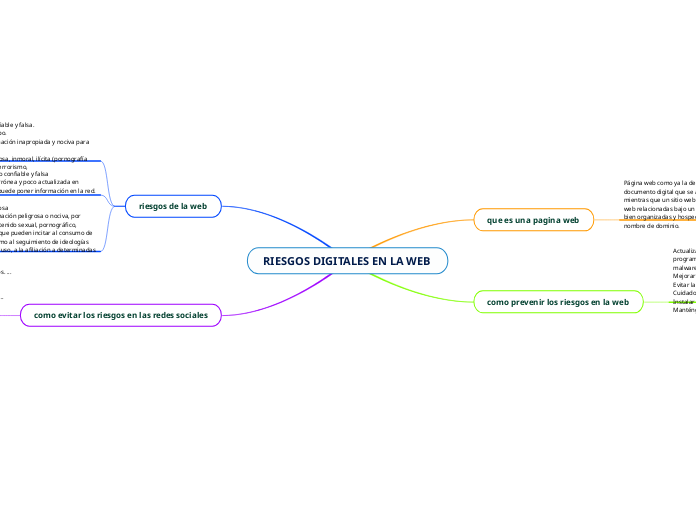

RIESGOS DIGITALES EN LA WEB

por Angelly Rodriguez

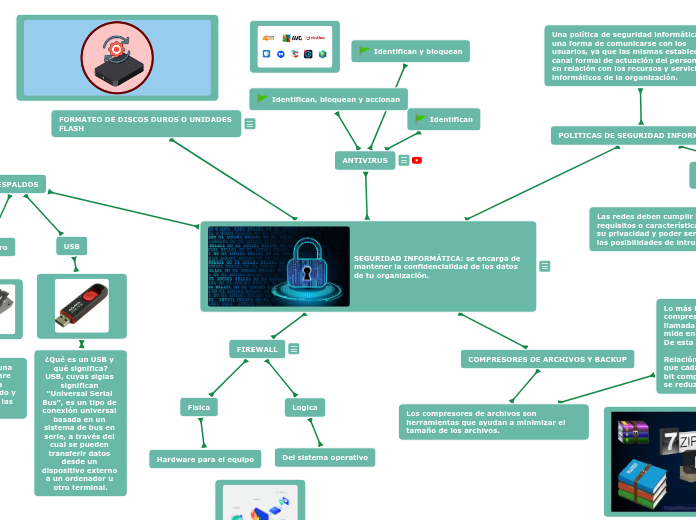

SEGURIDAD INFORMÁTICA: se encarga de mantener la confidencialidad de los datos de tu organización.

por Yesli Tec

vulnerabilidad informatica

por Bladimir Valle salinas