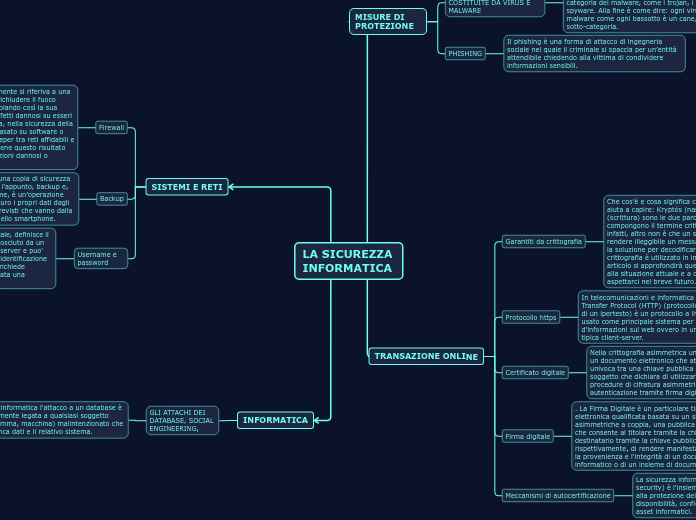

LA SICUREZZA INFORMATICA

MISURE DI PROTEZIONE

DALLE MINACCE COSTITUITE DA VIRUS E MALWARE

La risposta in breve è: si. Il termine “malware” è il diminutivo di “programma maligno”. I virus sono programmi malevoli, essi sono inseriti sotto la categoria dei malware, come i trojan, i rootkit o gli spyware. Alla fine è come dire: ogni virus è un malware come ogni bassotto è un cane, ovvero una sotto-categoria.

PHISHING

Il phishing è una forma di attacco di ingegneria sociale nel quale il criminale si spaccia per un’entità attendibile chiedendo alla vittima di condividere informazioni sensibili.

TRANSAZIONE ONLINE

Garantiti da crittografia

Che cos’è e cosa significa crittografia? L’etimologia aiuta a capire: Kryptós (nascosto) e graphía (scrittura) sono le due parole greche che compongono il termine crittografia. Quest’ultima, infatti, altro non è che un sistema pensato per rendere illeggibile un messaggio a chi non possiede la soluzione per decodificarlo. Quale sistema di crittografia è utilizzato in informatica? In questo articolo si approfondirà questo argomento guardando alla situazione attuale e a ciò che possiamo aspettarci nel breve futuro.

Protocollo https

In telecomunicazioni e informatica l'HyperText Transfer Protocol (HTTP) (protocollo di trasferimento di un ipertesto) è un protocollo a livello applicativo usato come principale sistema per la trasmissione d'informazioni sul web ovvero in un'architettura tipica client-server.

Certificato digitale

Nella crittografia asimmetrica un certificato digitale è un documento elettronico che attesta l'associazione univoca tra una chiave pubblica e l'identità di un soggetto che dichiara di utilizzarla nell'ambito delle procedure di cifratura asimmetrica e/o autenticazione tramite firma digitale

Firma digitale

. La Firma Digitale è un particolare tipo di firma elettronica qualificata basata su un sistema di chiavi asimmetriche a coppia, una pubblica e una privata, che consente al titolare tramite la chiave privata e al destinatario tramite la chiave pubblica, rispettivamente, di rendere manifesta e di verificare la provenienza e l'integrità di un documento informatico o di un insieme di documenti informatici.

Meccanismi di autocertificazione

La sicurezza informatica (in inglese information security) è l'insieme dei mezzi e delle tecnologie tesi alla protezione dei sistemi informatici in termini di disponibilità, confidenzialità e integrità dei beni o asset informatici.

SISTEMI E RETI

Firewall

Il termine "firewall" originariamente si riferiva a una struttura che avrebbe dovuto richiudere il fuoco all'interno di uno spazio, ostacolando così la sua diffusione e mitigando i suoi effetti dannosi su esseri umani e proprietà. Per analogia, nella sicurezza della rete un firewall è un sistema basato su software o hardware che funge da gatekeeper tra reti affidabili e non attendibili o sue parti. Ottiene questo risultato filtrando contenuti e comunicazioni dannosi o potenzialmente indesiderati.

Backup

IL BACKUP- E’La creazione di una copia di sicurezza di file e cartelle si chiama, per l’appunto, backup e, come stiamo per vedere insieme, è un’operazione fondamentale per tenere al sicuro i propri dati dagli imprevisti di tutti i giorni; imprevisti che vanno dalla rottura del computer al furto dello smartphone.

Username e password

Il Nome Utente o Username, in generale, definisce il nome con il quale l'utente viene riconosciuto da un computer, da un programma o da un server e puo' essere alfanumerico. Per ottenere un'identificazione univoca da parte del sistema a cui si richiede l'accesso al nome utente viene associata una password.

INFORMATICA

GLI ATTACHI DEI DATABASE, SOCIAL ENGINEERING,

Nella sicurezza informatica l'attacco a un database è l'azione strettamente legata a qualsiasi soggetto (utente, programma, macchina) malintenzionato che attacca una banca dati e il relativo sistema.