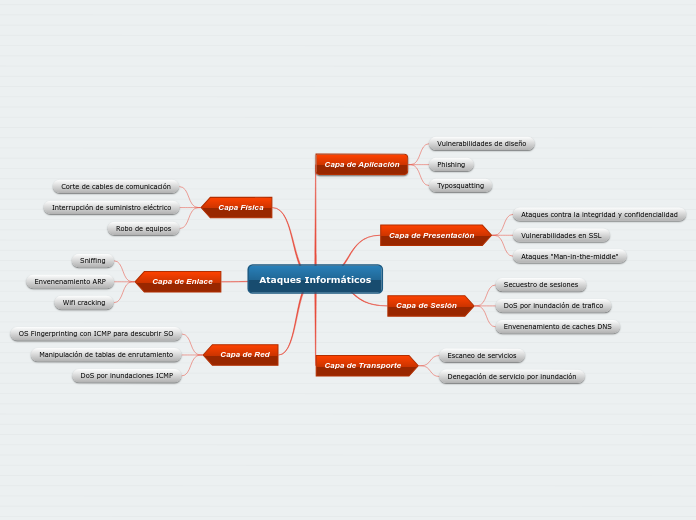

Ataques Informáticos

Capa de Aplicación

Vulnerabilidades de diseño

Phishing

Typosquatting

Capa de Presentación

Ataques contra la integridad y confidencialidad

Vulnerabilidades en SSL

Ataques "Man-in-the-middle"

Capa de Sesión

Secuestro de sesiones

DoS por inundación de trafico

Envenenamiento de caches DNS

Capa de Transporte

Escaneo de servicios

Denegación de servicio por inundación

Capa Física

Corte de cables de comunicación

Interrupción de suministro eléctrico

Robo de equipos

Capa de Enlace

Sniffing

Envenenamiento ARP

Wifi cracking

Capa de Red

OS Fingerprinting con ICMP para descubrir SO

Manipulación de tablas de enrutamiento

DoS por inundaciones ICMP