Contraseñas Cartes mentales - Galerie publique

Explorez notre vaste collection publique de cartes mentales contraseñas créées par des utilisateurs Mindomo du monde entier. Vous trouverez ici tous les diagrammes publics relatifs à contraseñas. Vous pouvez consulter ces exemples pour vous inspirer. Certains diagrammes vous donnent également le droit de les copier et de les éditer. Cette flexibilité vous permet dutiliser ces cartes mentales comme modèles, ce qui vous fait gagner du temps et vous donne un point de départ solide pour votre travail. Vous pouvez contribuer à cette galerie avec vos propres diagrammes une fois que vous les avez rendus publics, et vous pouvez être une source dinspiration pour dautres utilisateurs et figurer ici.

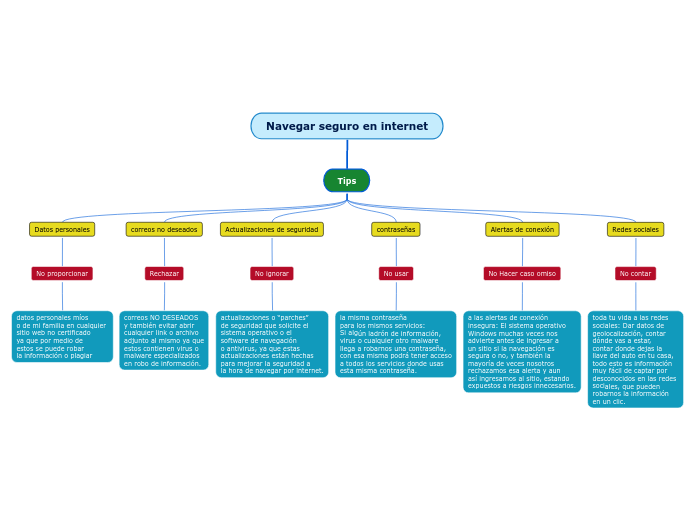

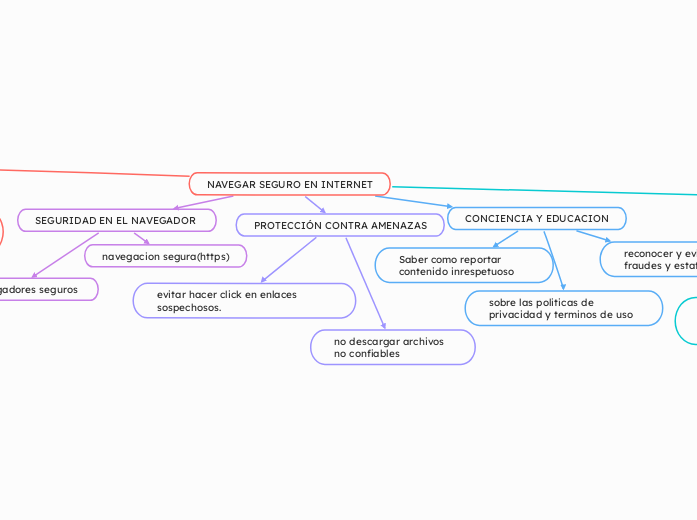

Navegar seguro en internet

par Edgar Quiroz

Seguridad de Redes Computadoras

par carlos suazo

Unidad didáctica 3. Seguridad, sentido común y netiqueta.

par Fundación Didáctica XXI

LA CIUDADANIA DIGITAL

par Valerie Rodriguez

Consejos para una contraseña segura

par Ruben Pinto Nuñez

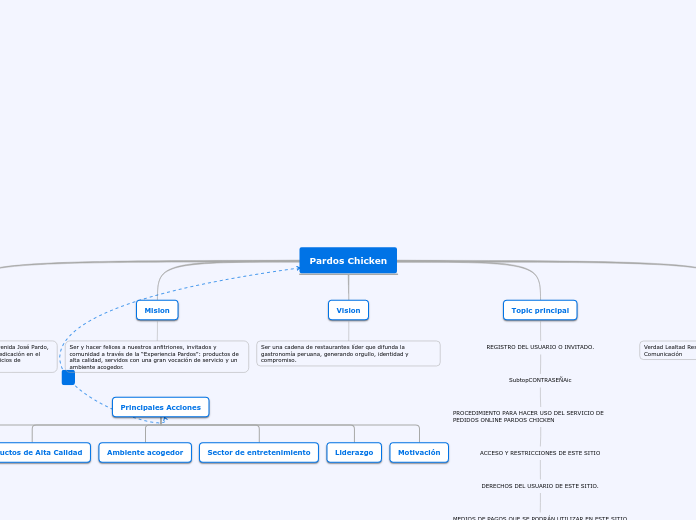

Organigrama

par Thalia Marina Garay Acosta

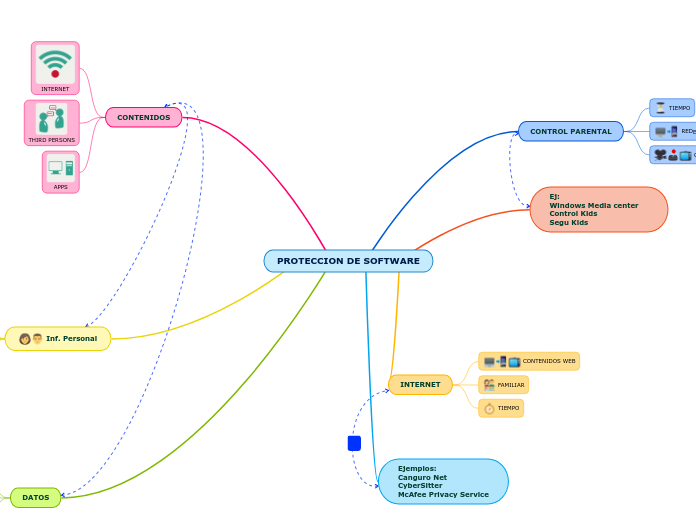

PROTECCION DE SOFTWARE

par Martha Lucía Veru Valdes

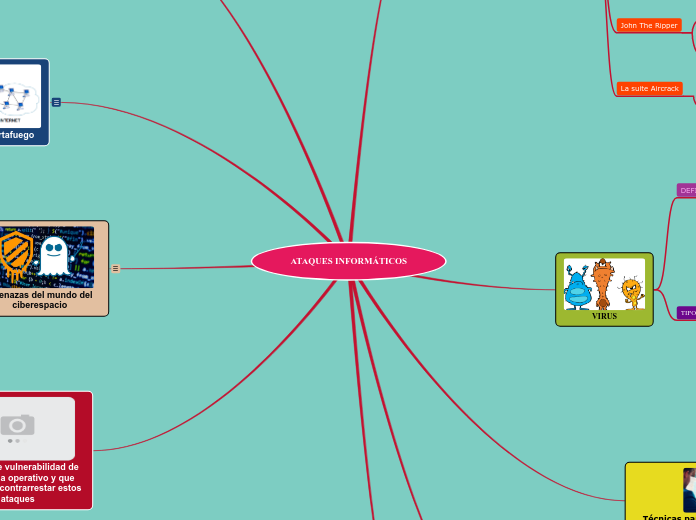

ATAQUES INFORMÁTICOS

par Yulisa Gutierrez

Ética y estética en la red

par Andrea Giménez

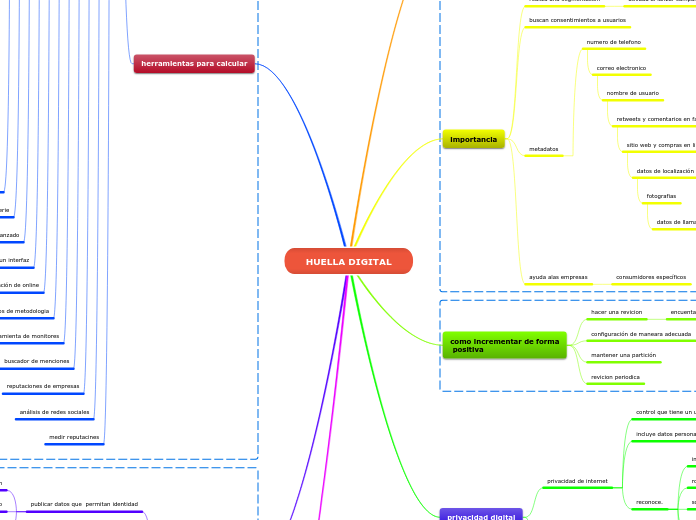

HUELLA DIGITAL

par jose antonio

proteccion de datos personales

par camila styles

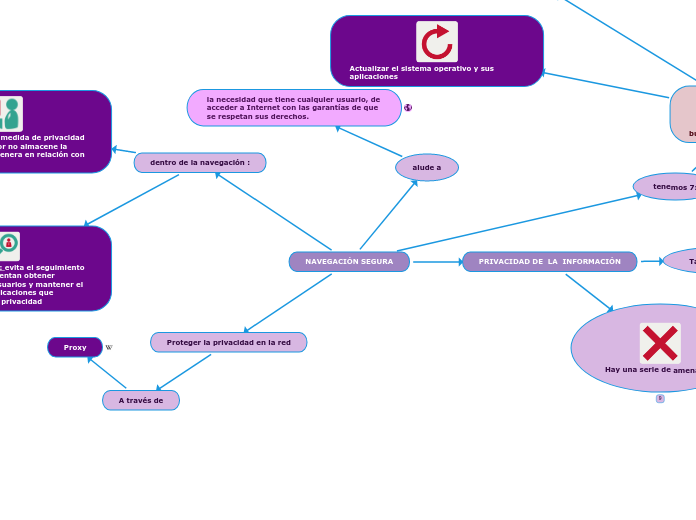

navegación segura y privacidad de la información

par Judith Vizcaíno Hilario

Unidad 2.- Amanezas y vulenrabilidades I

par Fundación Didáctica XXI

PRIVACIDAD EN LAS REDES SOCIALES

par adriana fuenmayor

Ciudadania digital, grupo 3, NRC; 20501

par Yossed Alfred Lemus Garrido

PROTECCIÓN DE SOFTWARE Y HARDWARE

par daniel prados

seguridad en los sistemas de informacion

par heidy maradiaga

ETICA Y ESTETICA EN LA RED

par Pilar Gajón

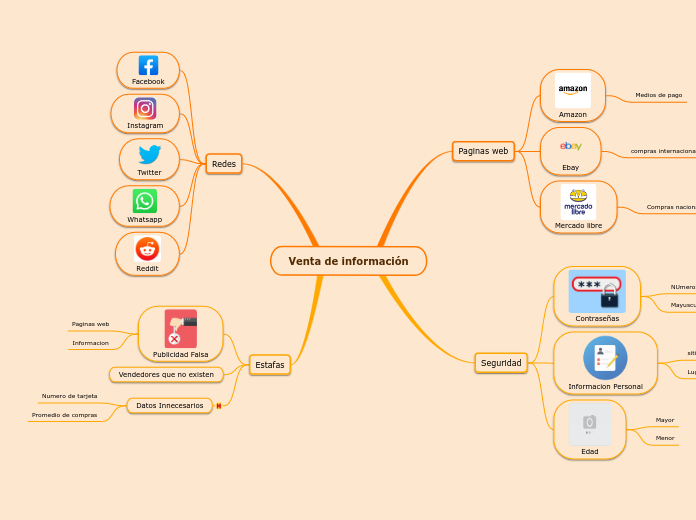

Venta de información

par steven grajales

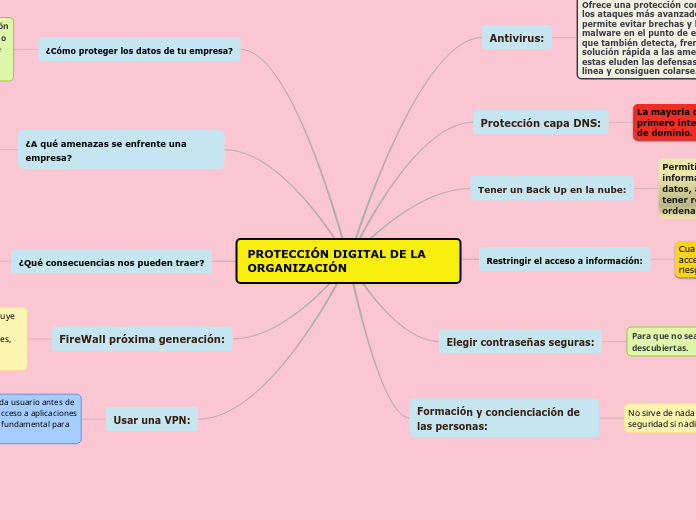

PROTECCIÓN DIGITAL DE LA ORGANIZACIÓN

par Geoconda Bermeo

LA WEB INVISIBLE

par Nahum velasquez

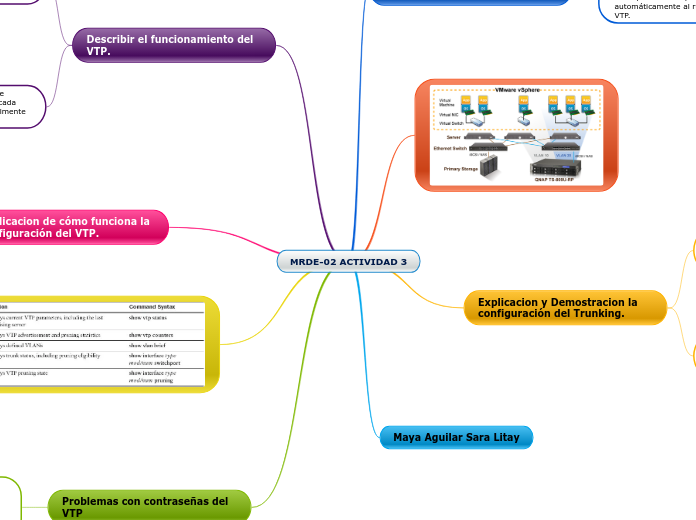

MRDE-02 ACTIVIDAD 3

par MAYA AGUILAR SARA LITHAY

SEGURIDAD EN INTERNET

par Brenda Toro

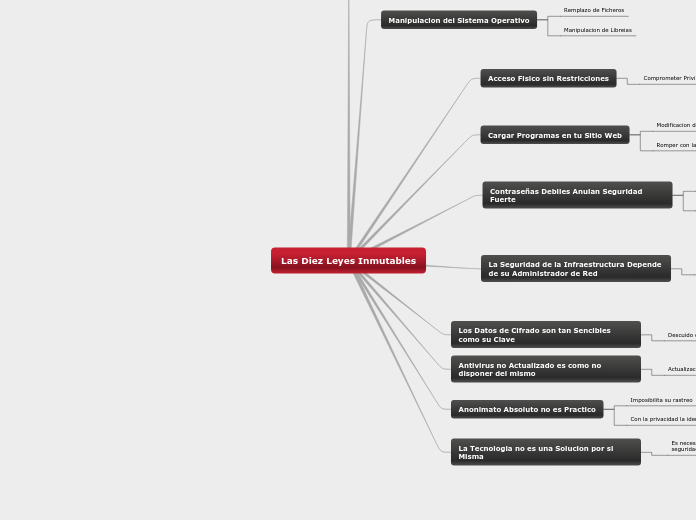

Las Diez Leyes Inmutables

par Royer Hernandez

CIUDADANIA DIGITAL GRUPO#19

par Cindi Lorena Paez Bonilla

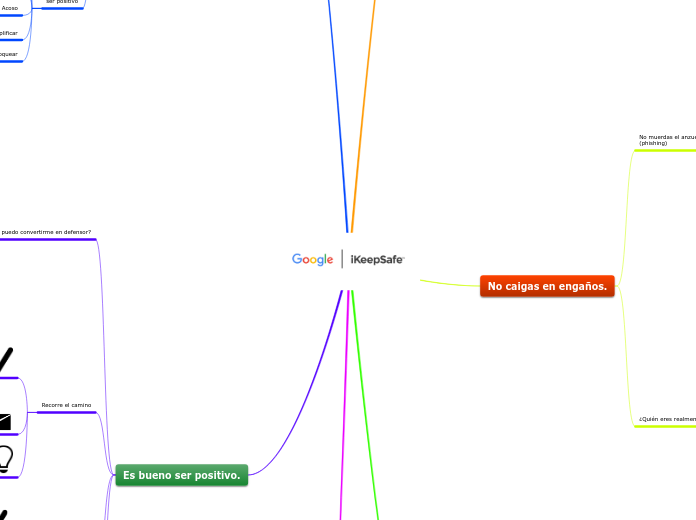

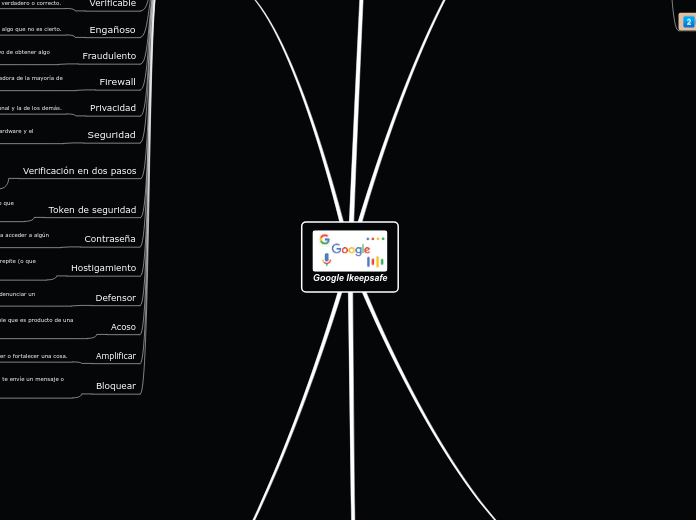

GOOGLE /Ikeepsafe

par maria caludia quintero

Tipos de mantenimiento

par julio santos

Recomendaciones para prevenir la suplantación de identidad

par Eva García

SANDRA DAZA

par Sandra Daza Villa

Paso 5 Y 6 tics, eduardo pardo mauricio nieves

par Eduardo Pardo

NAVEGACIÓN SEGURA

par MARTIN CARBONELL MARTIN CARBONELL

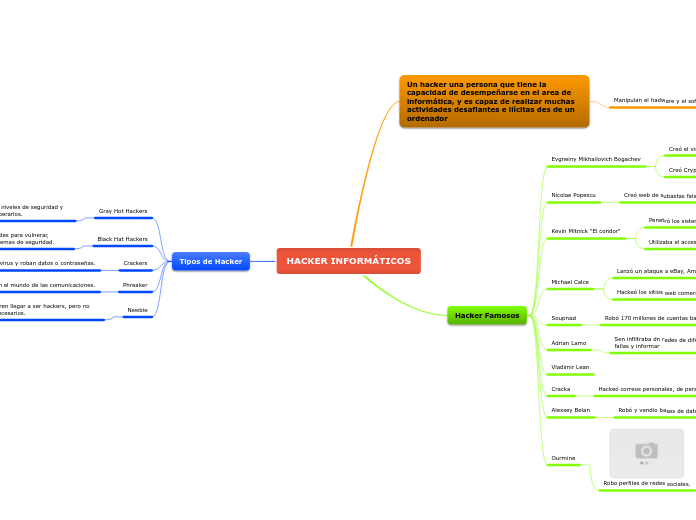

HACKER INFORMÁTICOS

par Salomé Canchila

Nuevo mapa

par Camilitha Villarraga

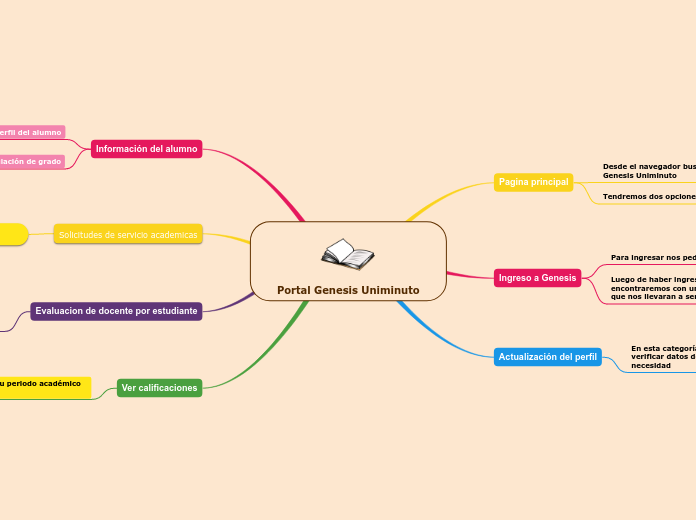

Portal Genesis Uniminuto

par Hallisson Sydney BUSTOS CRUZ

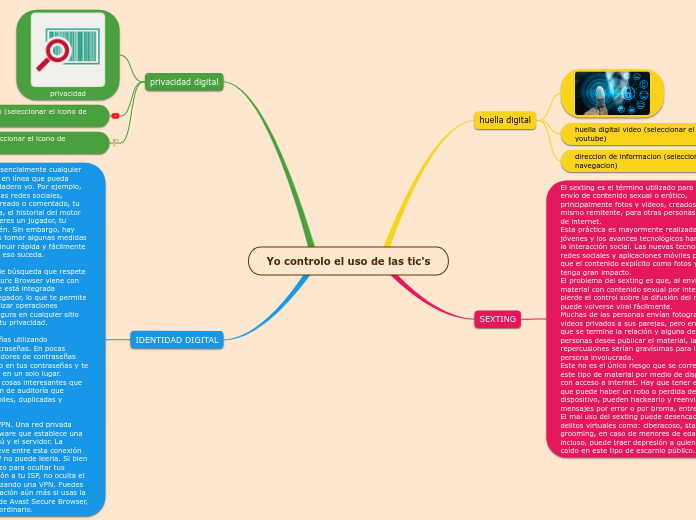

Yo controlo el uso de las tic's

par Brenda Sofía Liborio Flores

SEGURIDAD

par andres garcia

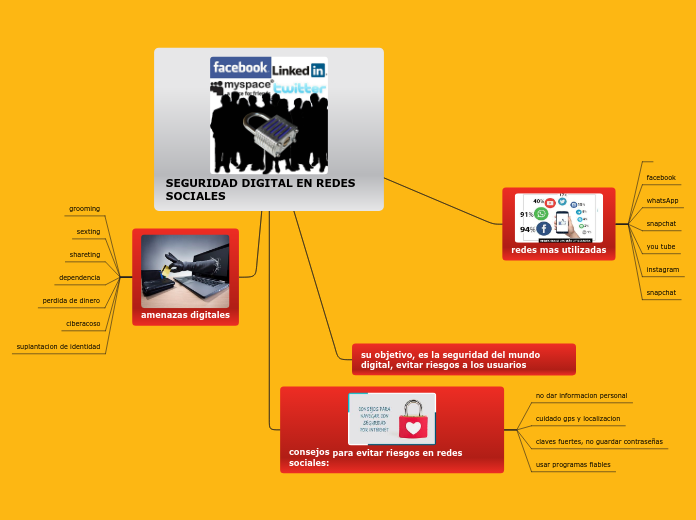

SEGURIDAD DIGITAL EN REDES SOCIALES

par monika rosero

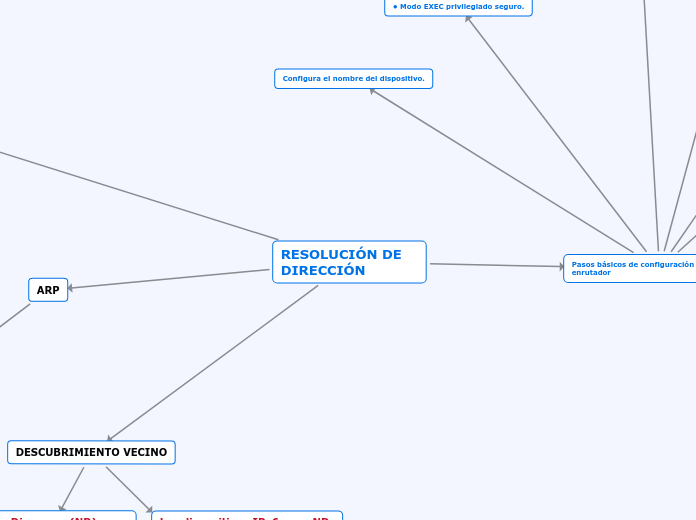

TAREA_SEMANA_9_EDWIN_ANRANGO

par Edwin Anrango

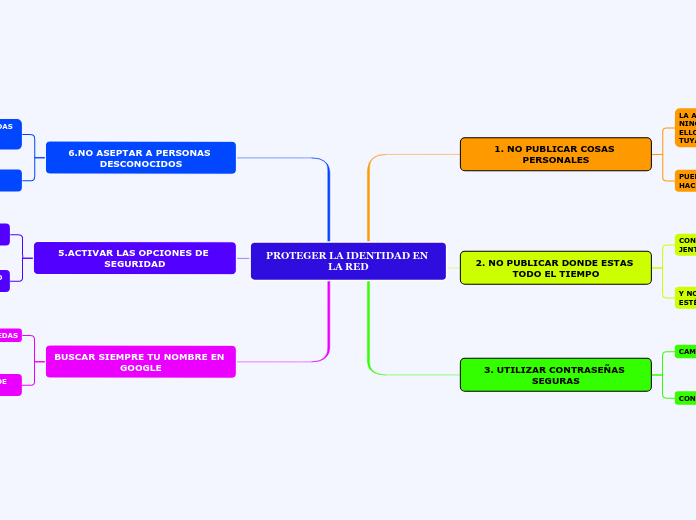

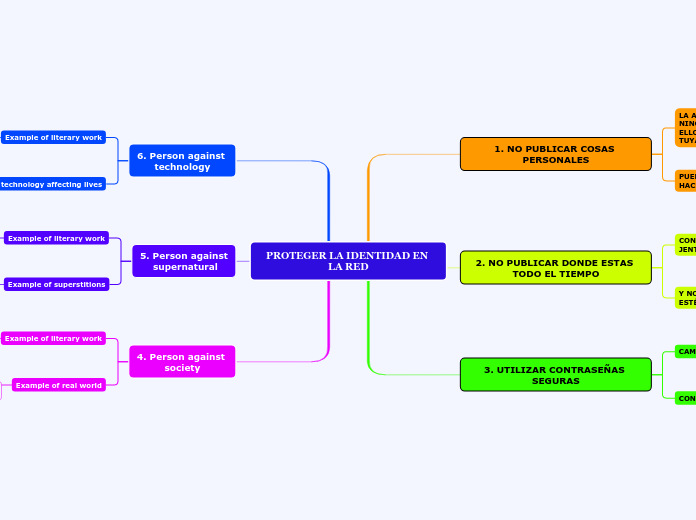

PROTEGER LA IDENTIDAD EN LA RED

par VALDEZ HERRERA BRYAN ALEJANDRO VALDEZ HERRERA BRYAN ALEJANDRO

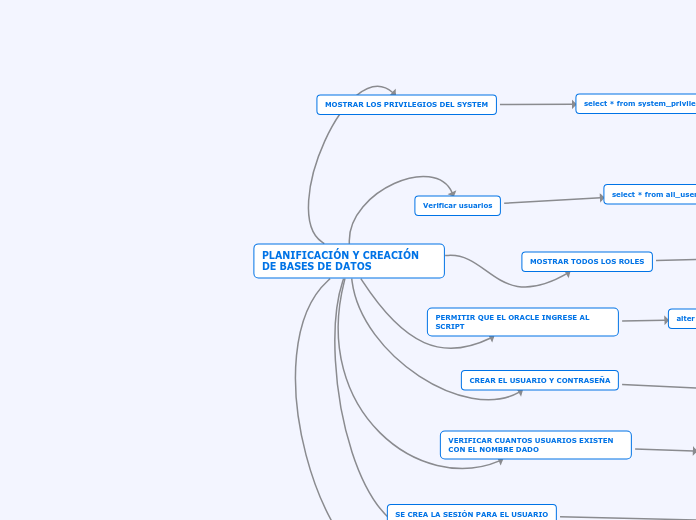

PLANIFICACIÓN Y CREACIÓN DE BASES DE DATOS

par Alex Leonardo

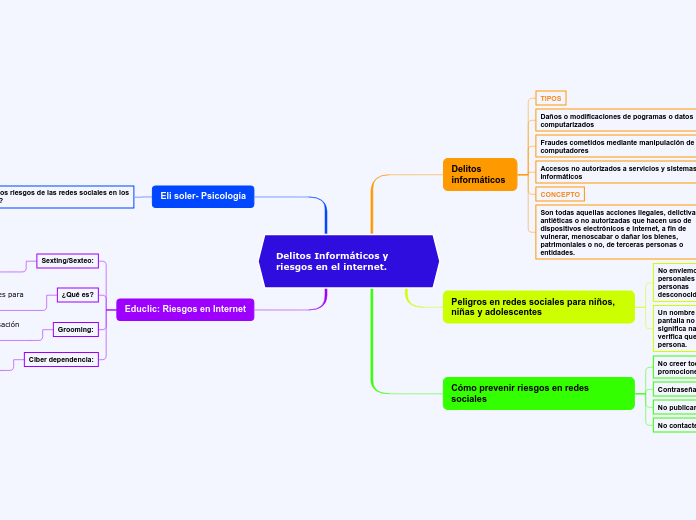

Delitos Informáticos y riesgos en el internet.

par Juan Pablo Arenas

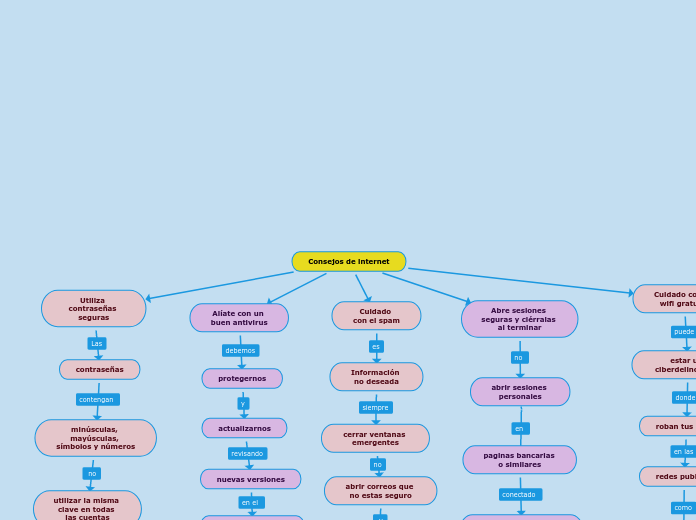

Consejos de internet

par DELGADO RIASCOS ANGELLY CAMILA

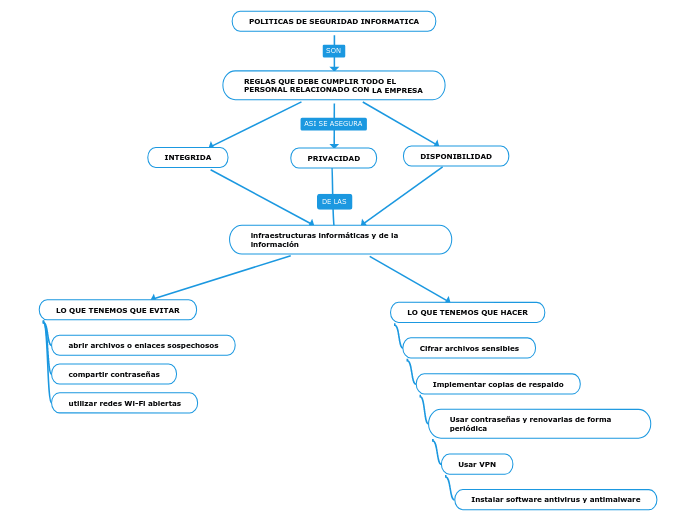

POLITICAS DE SEGURIDAD INFORMATICA

par kathe gonzalez

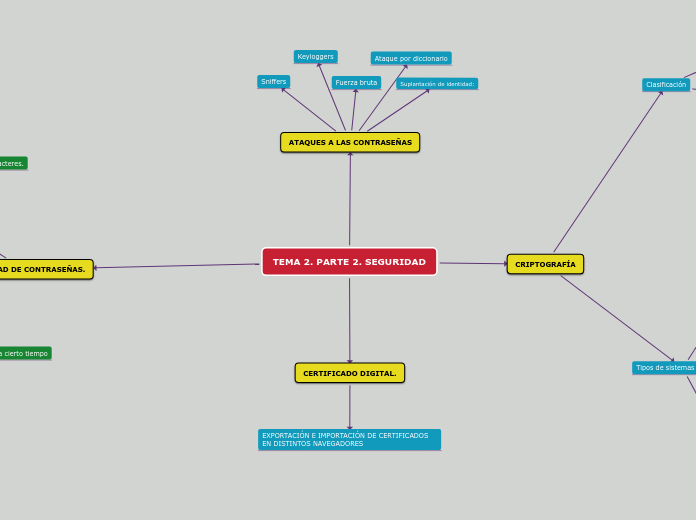

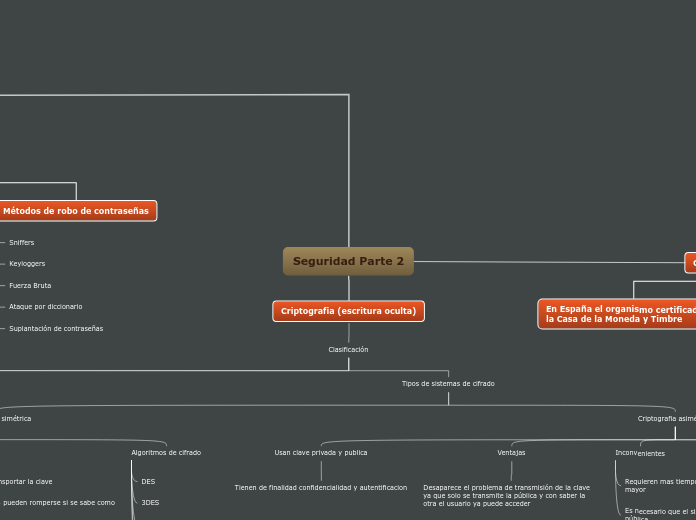

TEMA 2. PARTE 2. SEGURIDAD

par Brayan Munoz

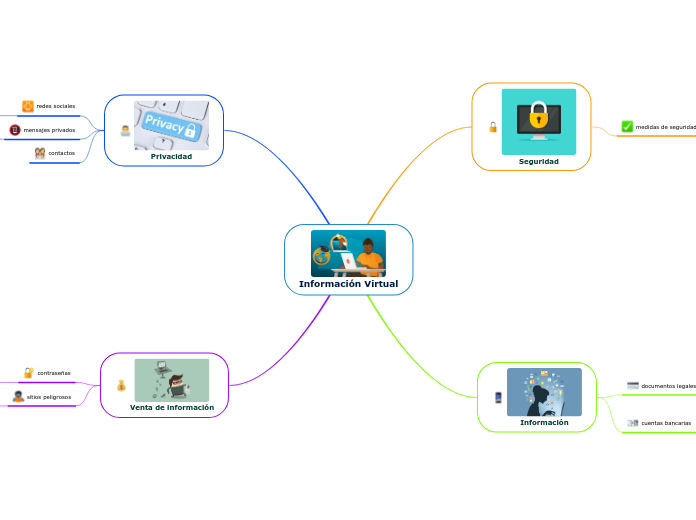

Información Virtual

par jean calderon

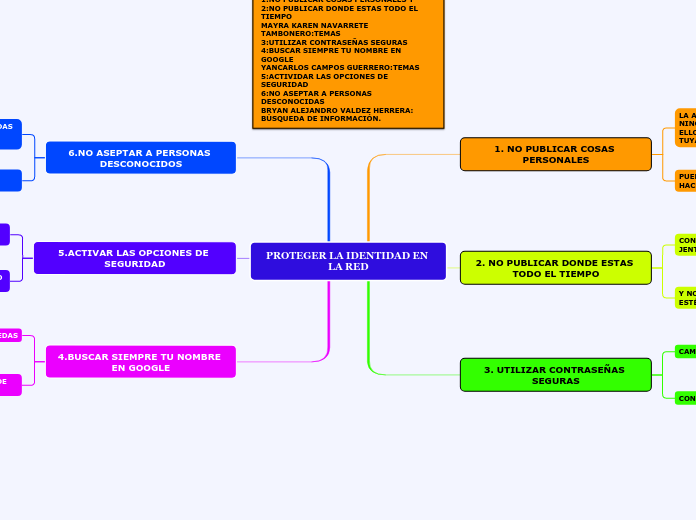

PROTEGER LA IDENTIDAD EN LA RED

par VALDEZ HERRERA BRYAN ALEJANDRO VALDEZ HERRERA BRYAN ALEJANDRO

mapa proyecto de contratacion

par jose humberto

Análisis y Gestión de Riesgo.

par Bartolomé Moreno

mariatcarmona

par Maria Teresa Carmona

Organigrama

par Jose Luis Fernández Alias

Seguridad informática

par marta diaz

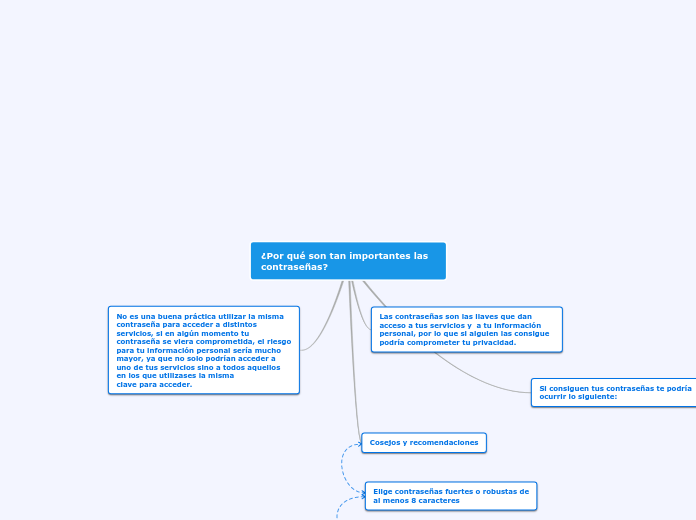

Contraseñas

par Hector Lumbreras

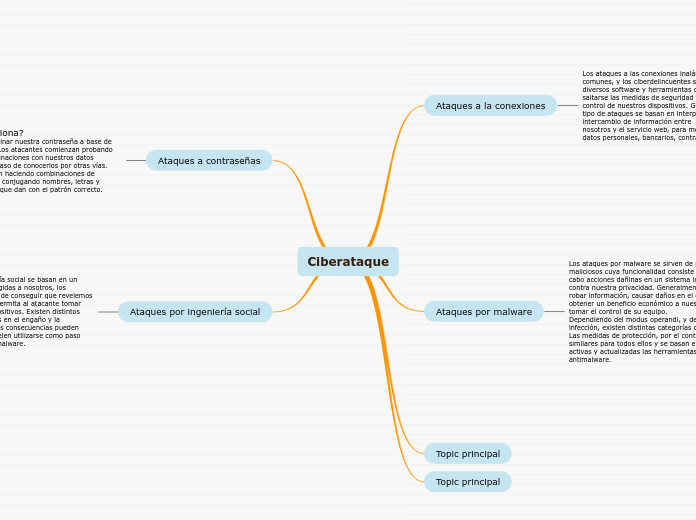

Ciberataque

par Iván Luis Rodríguez

Herramientas tecnologicas

par Ana Hernandez

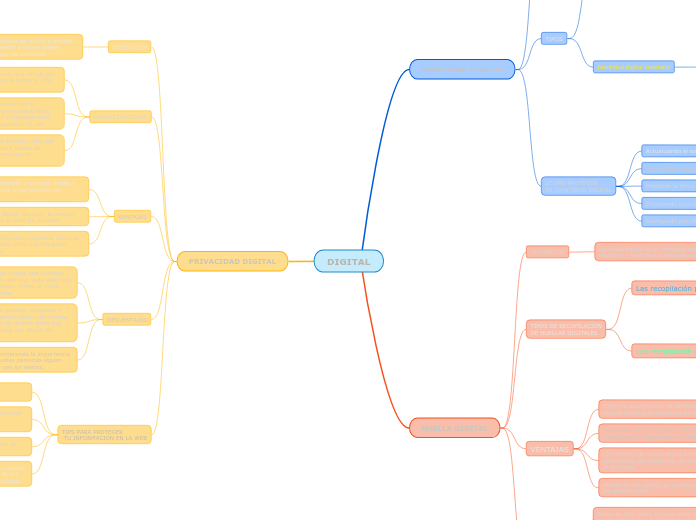

DIGITAL

par GAEL LEONARDO OCHOA ALVAREZ

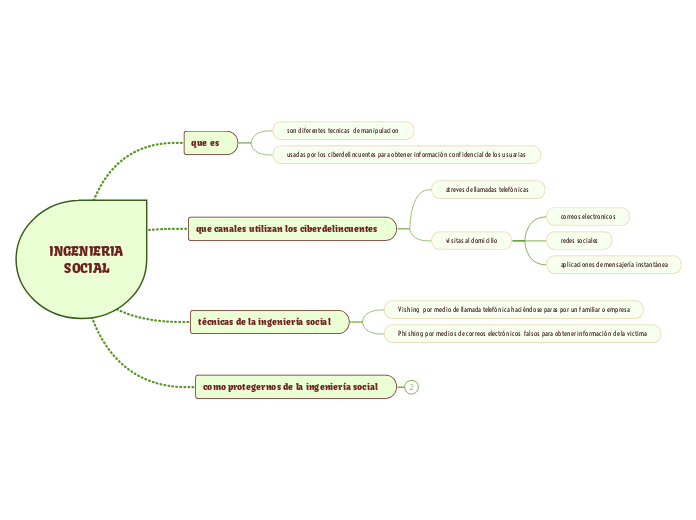

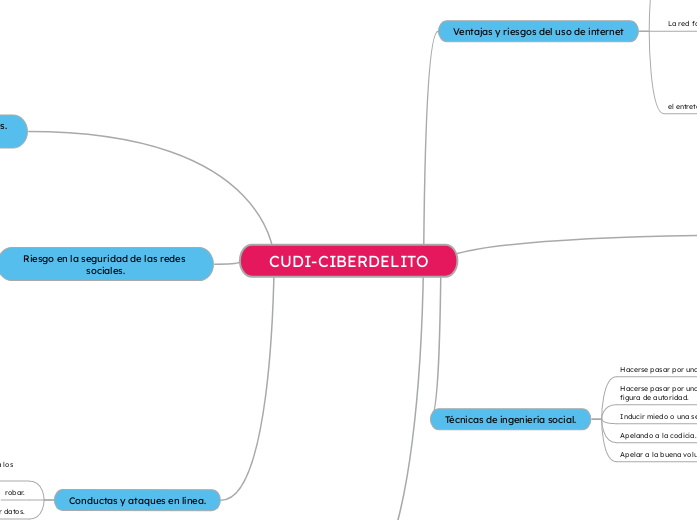

INGENIERIA SOCIAL

par ROBERTO GIANFRANCO CARBAJAL VELASQUEZ

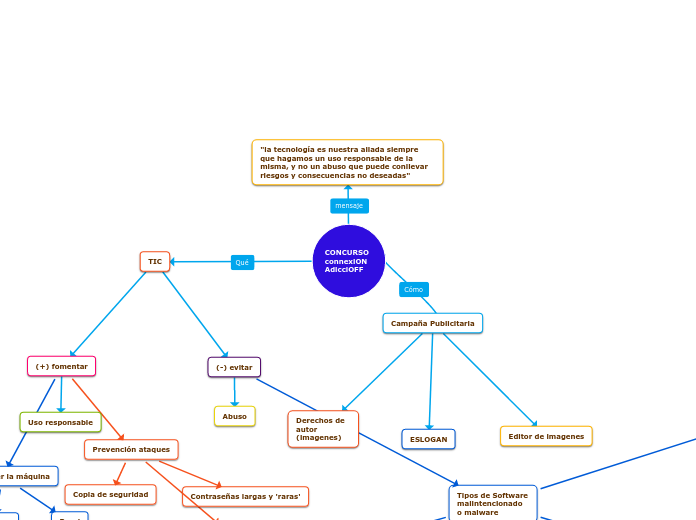

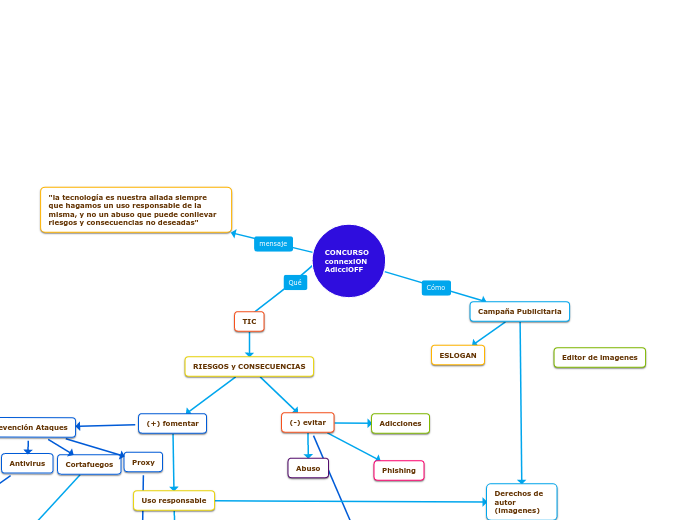

CONCURSOconnexiON AdicciOFF

par Samuel Aresté de las Heras

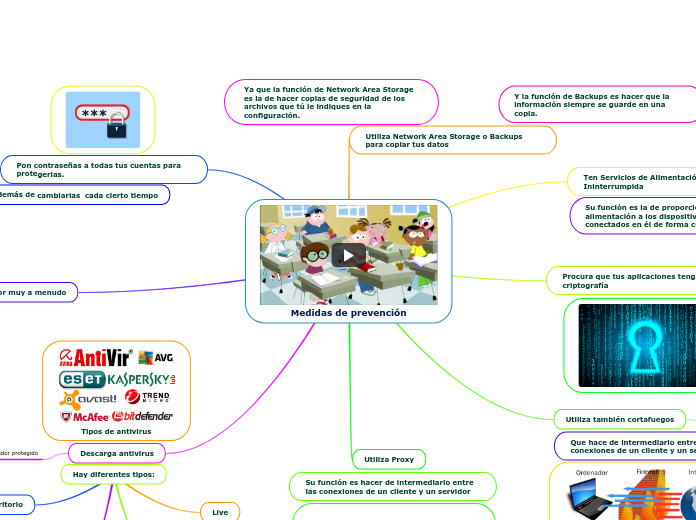

Medidas de prevención

par Daniela González Cáceres

Mecanismo de proteccion

par Nelson Ely Andrade Benitez

Laboratorio en clase 9 Robert Briceño

par Robert José Briceño González

PROTEGER LA IDENTIDAD EN LA RED

par VALDEZ HERRERA BRYAN ALEJANDRO VALDEZ HERRERA BRYAN ALEJANDRO

Google Ikeepsafe

par Julián Camilo Montealegre Olarte

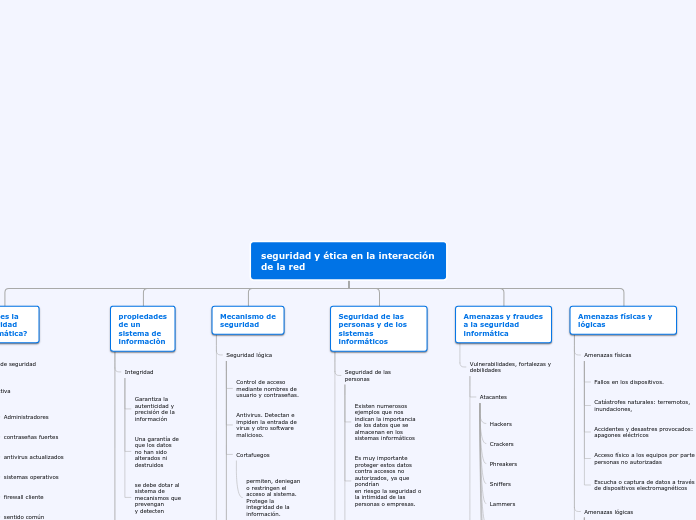

seguridad y ética en la interacción de la red

par javier bocanegra

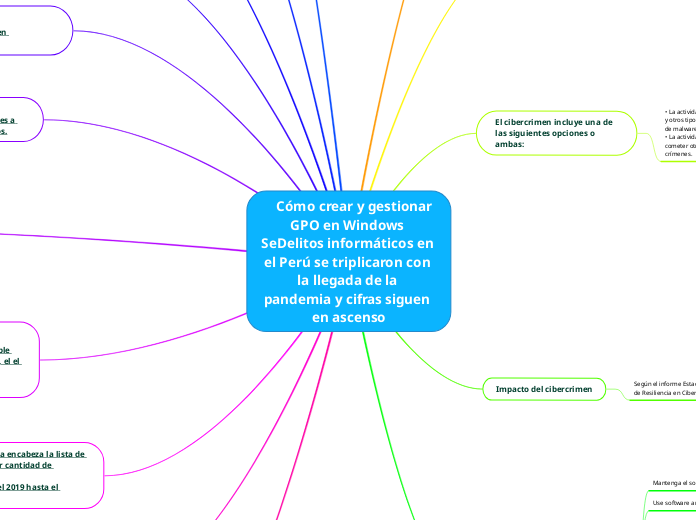

Cómo crear y gestionar GPO en Windows SeDelitos informáticos en el Perú se triplicaron con la llegada de la pandemia y cifras siguen en ascenso

par Wilibrord Arcos Escalante

BankTransactions

par Gustavo Romero

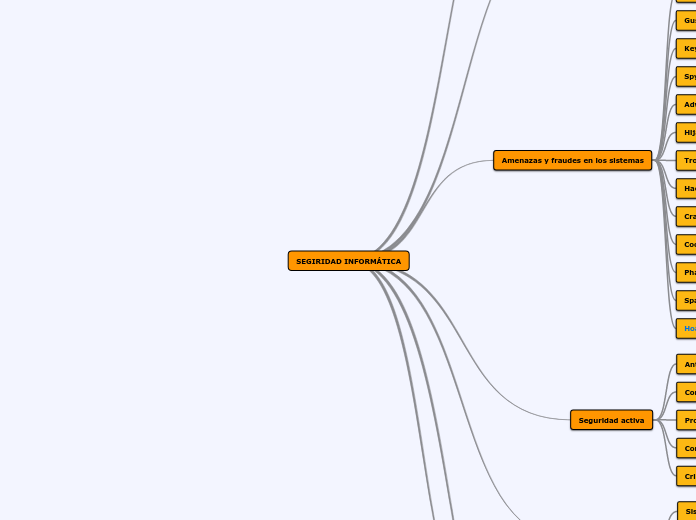

SEGIRIDAD INFORMÁTICA

par Víctor Gutiérrez Álvarez

Taller 2 google drive

par Cristian Alejandro Cortes

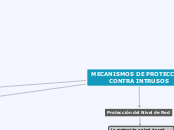

MECANISMOS DE PROTECCION CONTRA INTRUSOS

par Sergio Vallecillo Madrid

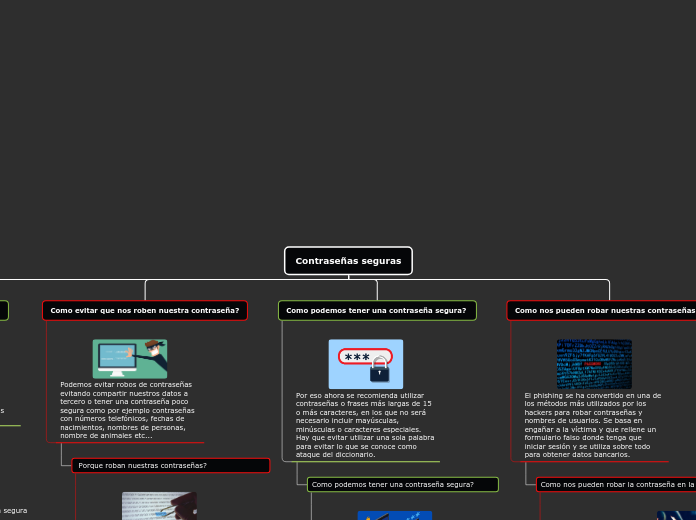

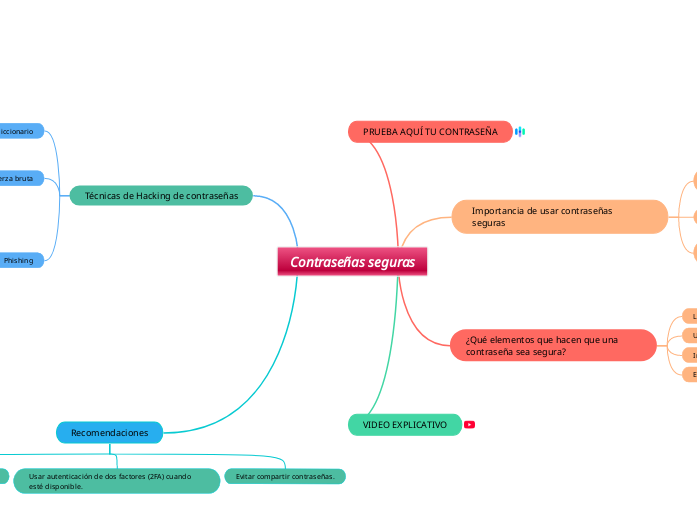

Contraseñas seguras

par Samuel Moreno

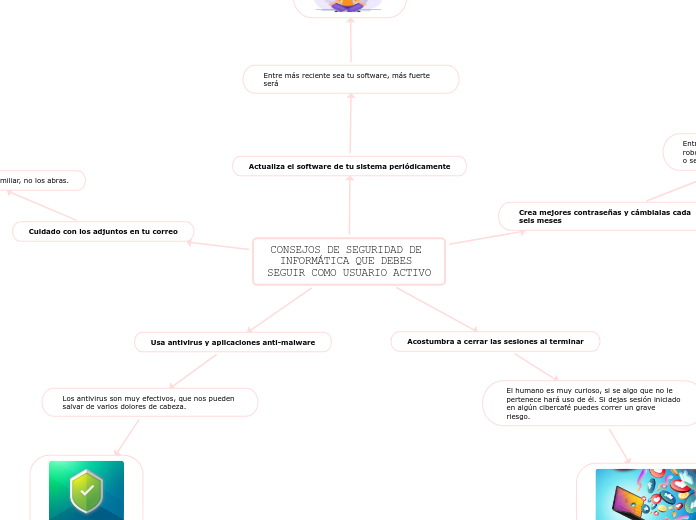

CONSEJOS DE SEGURIDAD DE INFORMÁTICA QUE DEBES SEGUIR COMO USUARIO ACTIVO

par Ana María Aguirre Aristizabal

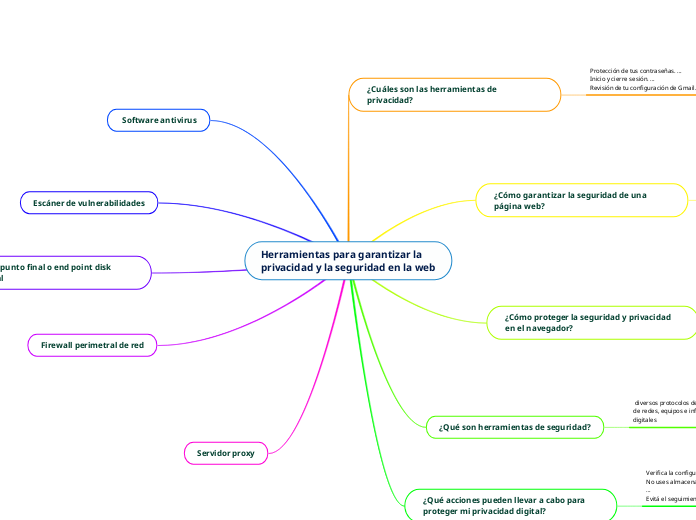

Herramientas para garantizar la privacidad y la seguridad en la web

par MARIA JOSE PORTOCARRERO LOPEZ

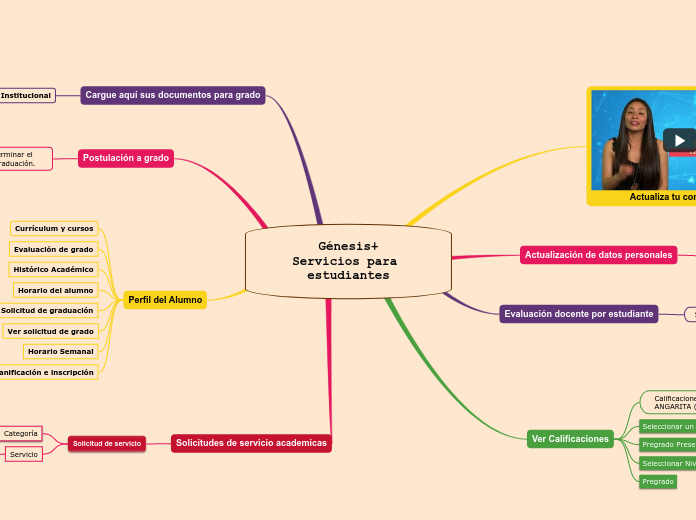

Génesis+ Servicios para estudiantes

par Stephanie Yuried Angarita Torres

Cyberseguridad para Pymes

par celeny quenema risco

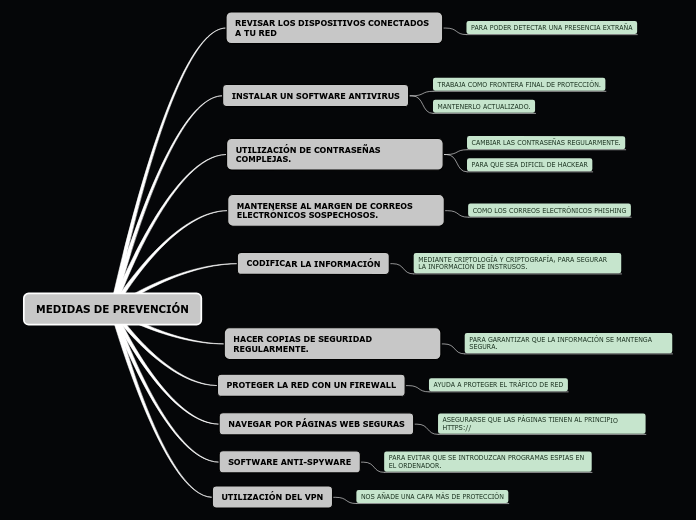

MEDIDAS DE PREVENCIÓN

par Pablo Blanco

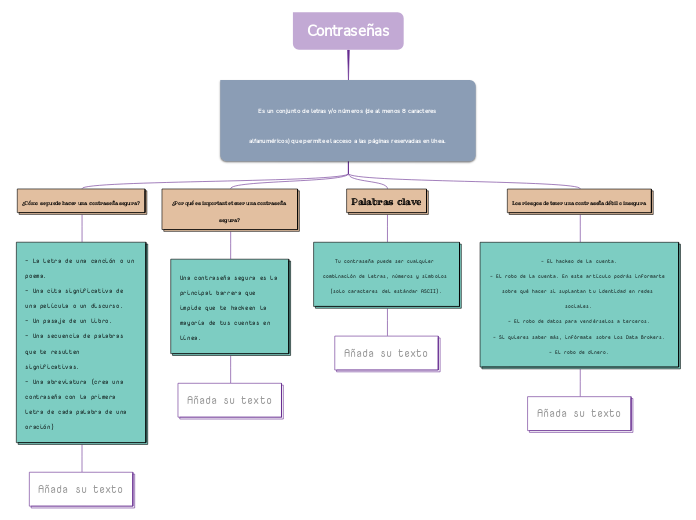

Contraseñas

par Raúl Matamoros

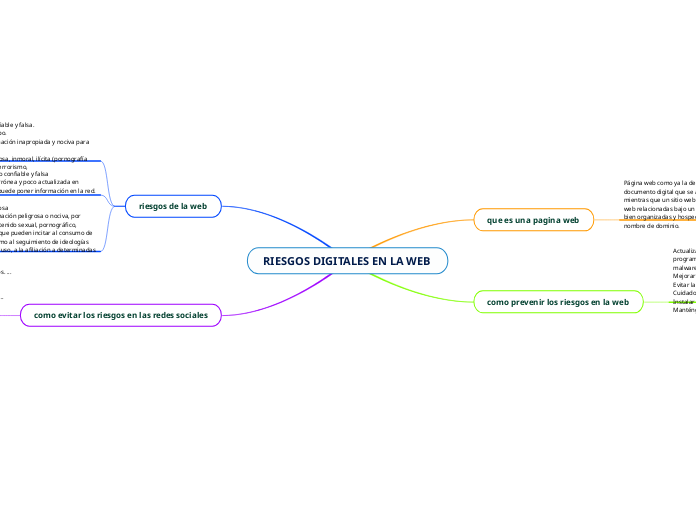

RIESGOS DIGITALES EN LA WEB

par Angelly Rodriguez

vulnerabilidad informatica

par Bladimir Valle salinas

Navegacion Aula Virtual

par marcela ortega

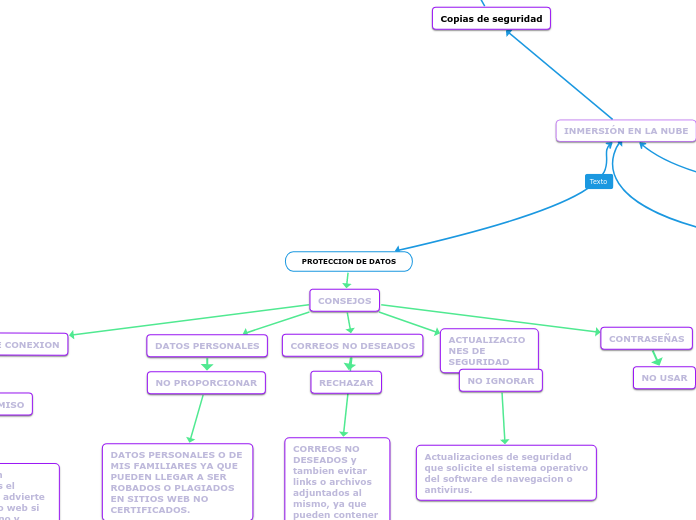

PROTECCION DE DATOS

par Manuel Alejandro Ruiz Ortiz

CONCURSOconnexiON AdicciOFF

par Mario Caminero del Pozo

NAVEGAR SEGURO EN INTERNET

par maria alejandra alvarez lozano

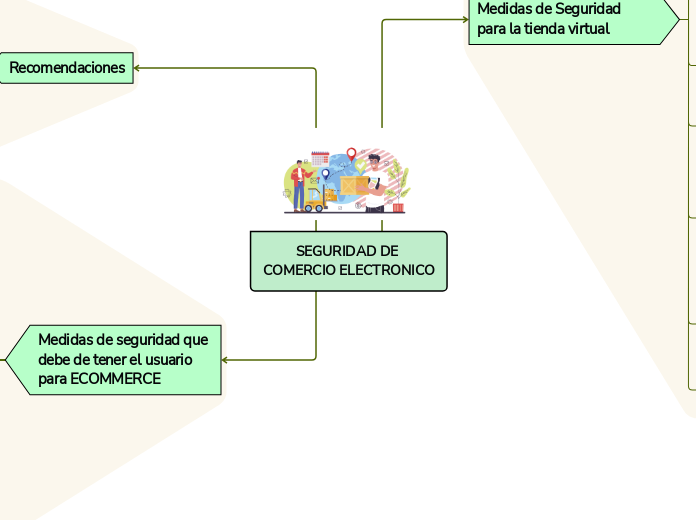

SEGURIDAD DE COMERCIO ELECTRONICO

par Brayan Jhonny ARTEGA CARRANZA

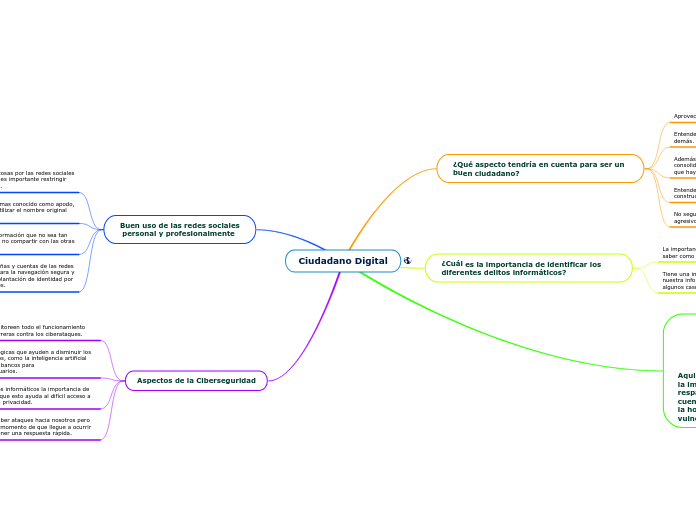

Ciudadano Digital

par juan moreno

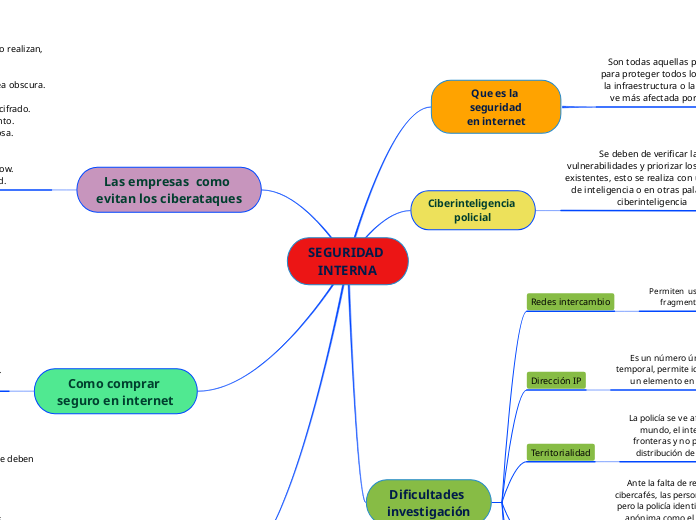

SEGURIDAD INTERNA

par JhosharDJ JhosharDJ

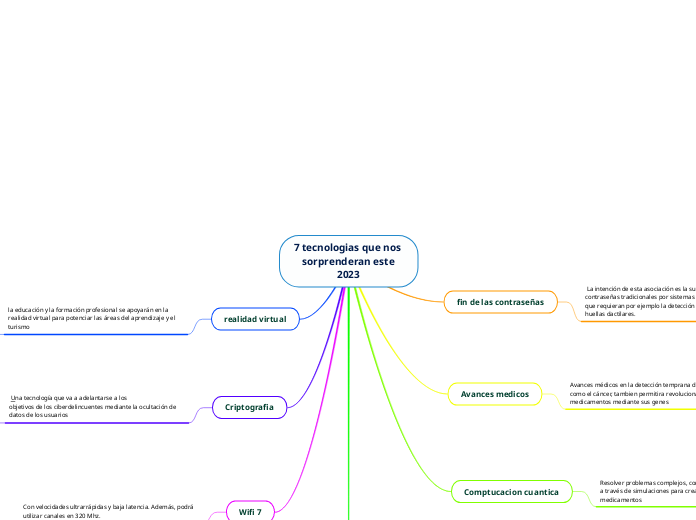

7 tecnologias que nos sorprenderan este 2023

par Juan Reyes

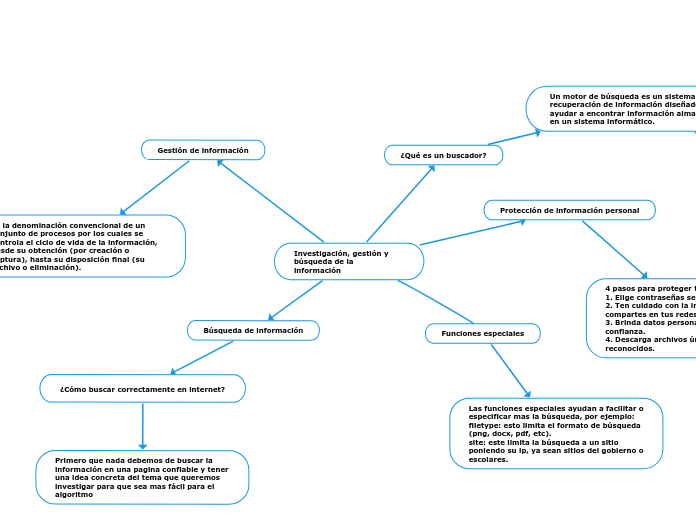

Investigación, gestión y búsqueda de la información

par Juan Angel Jimenez

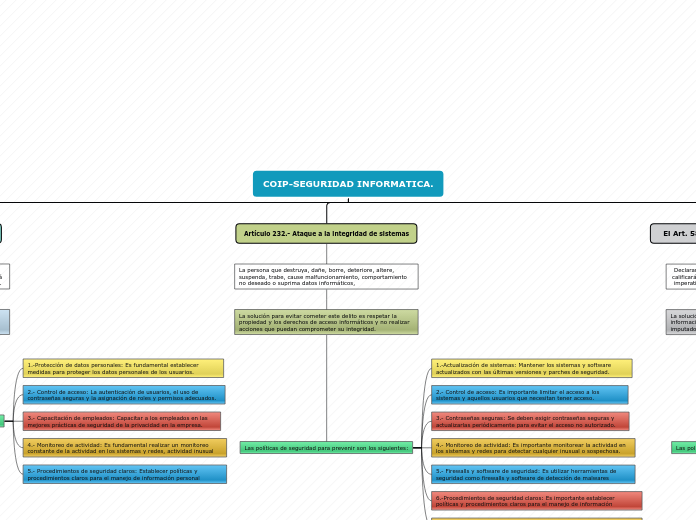

COIP-SEGURIDAD INFORMATICA.

par DOUGLAS JOEL VÉLEZ VIVANCO

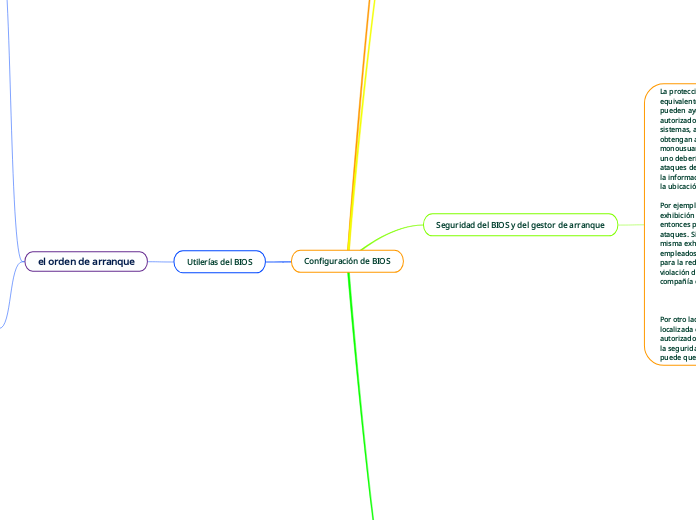

Configuración de BIOS

par Diego Sebastián

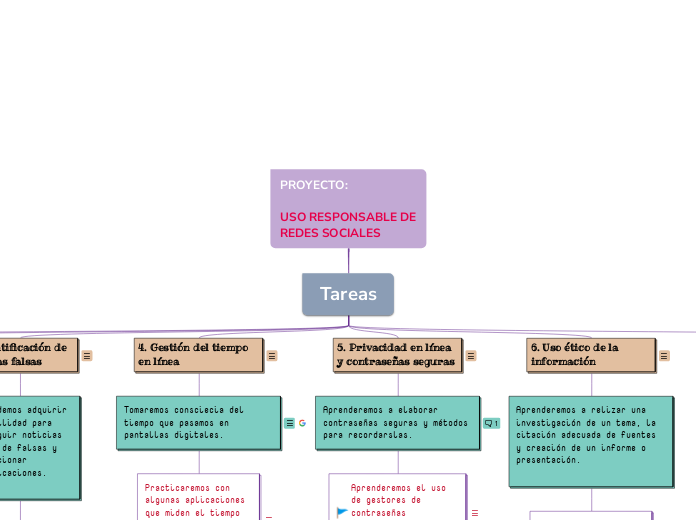

PROYECTO: USO RESPONSABLE DE REDES SOCIALES

par Antonio J. Sánchez

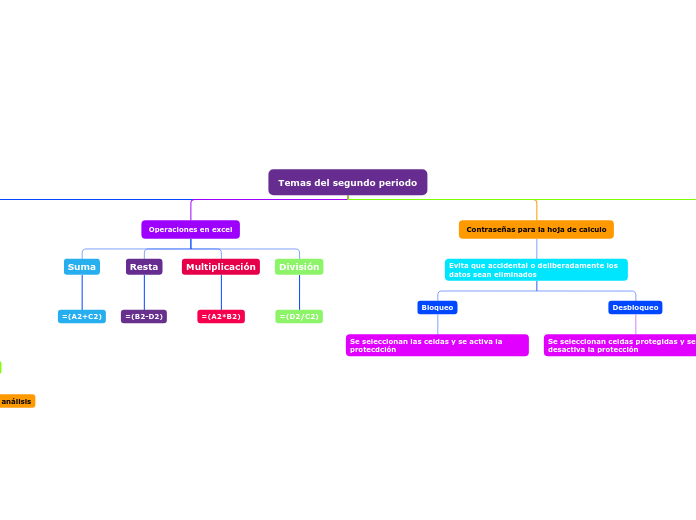

Temas del segundo periodo

par SURI KARINA* RIVAS RODRIGUEZ*

hardware y software

par Monica Castillo

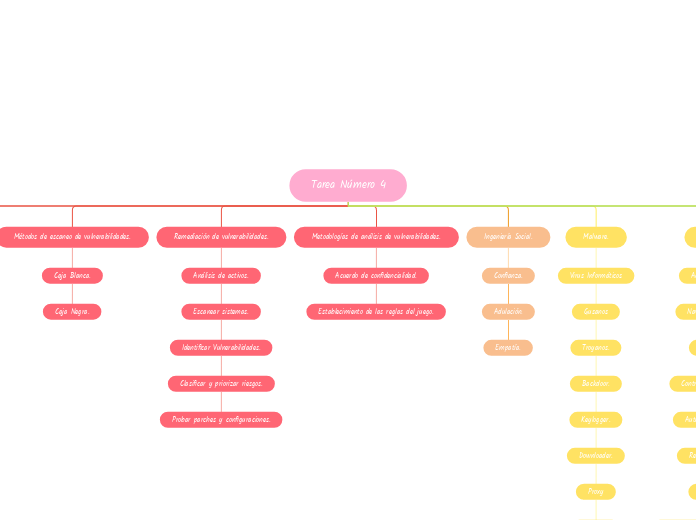

Tarea Número 4

par Juana Pioli

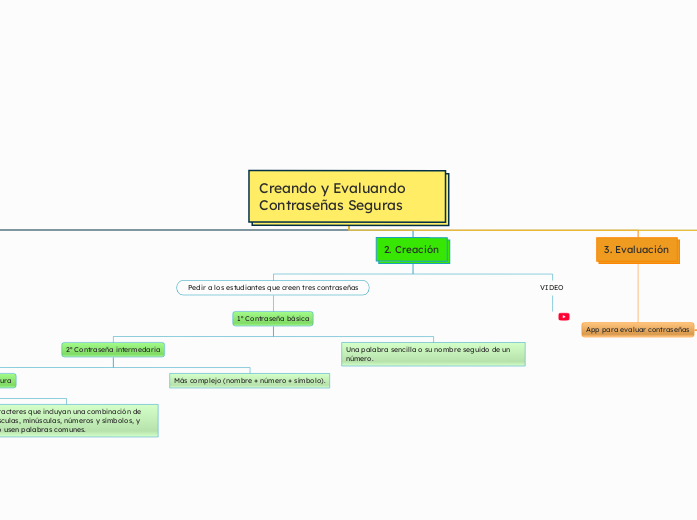

Creando y Evaluando Contraseñas Seguras

par Ana Silva

Importancia de crear contraseñas seguras y evaluarlas

par Rubén Arellano Cintado

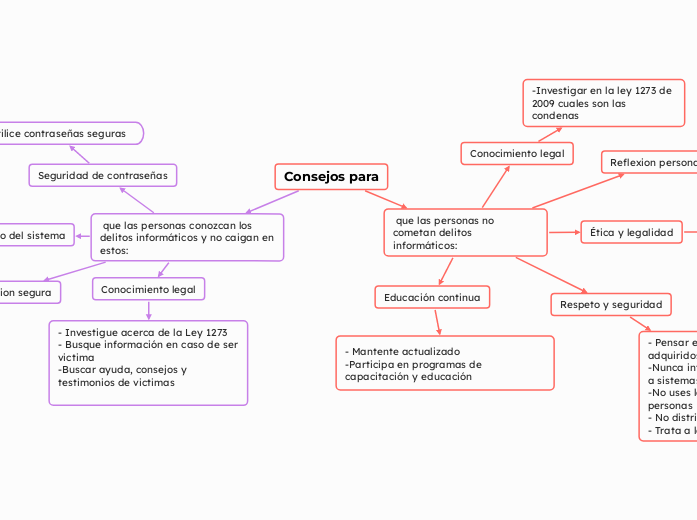

Consejos para

par Anthony Martinez

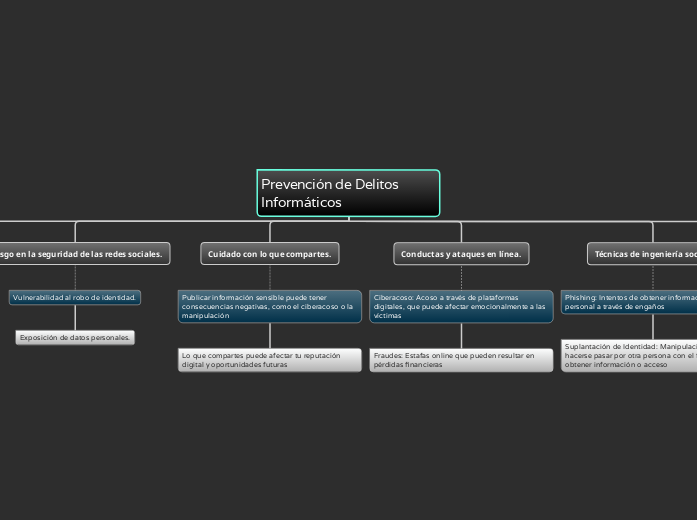

Prevención de Delitos Informáticos

par CAMILO GARRIDO SEQUERA

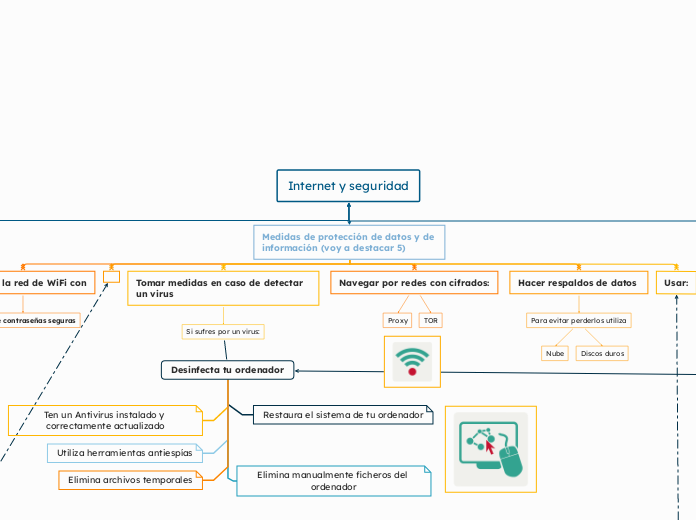

Internet y seguridad

par MEGAN FLETA GÓMEZ

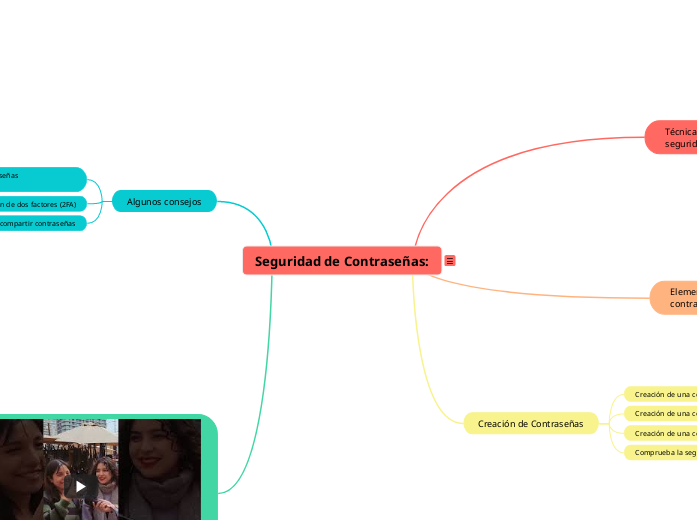

Seguridad de Contraseñas:

par Almudena Carrera Leyva

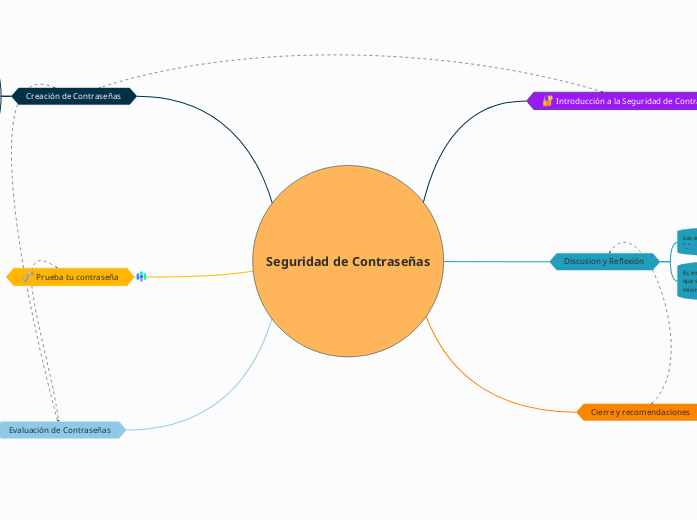

Seguridad de Contraseñas

par Just Smoke._

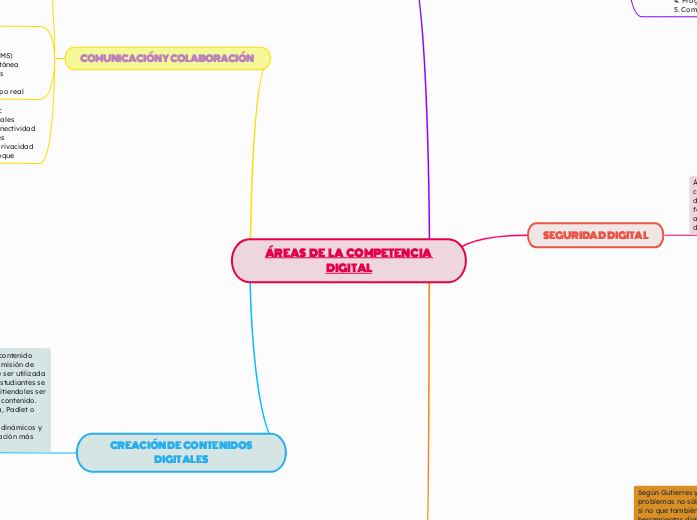

ÁREAS DE LA COMPETENCIA DIGITAL

par JESSICA MILAGROS NAVARRO ARBILDO