Espionaje Cartes mentales - Galerie publique

Explorez notre vaste collection publique de cartes mentales espionaje créées par des utilisateurs Mindomo du monde entier. Vous trouverez ici tous les diagrammes publics relatifs à espionaje. Vous pouvez consulter ces exemples pour vous inspirer. Certains diagrammes vous donnent également le droit de les copier et de les éditer. Cette flexibilité vous permet dutiliser ces cartes mentales comme modèles, ce qui vous fait gagner du temps et vous donne un point de départ solide pour votre travail. Vous pouvez contribuer à cette galerie avec vos propres diagrammes une fois que vous les avez rendus publics, et vous pouvez être une source dinspiration pour dautres utilisateurs et figurer ici.

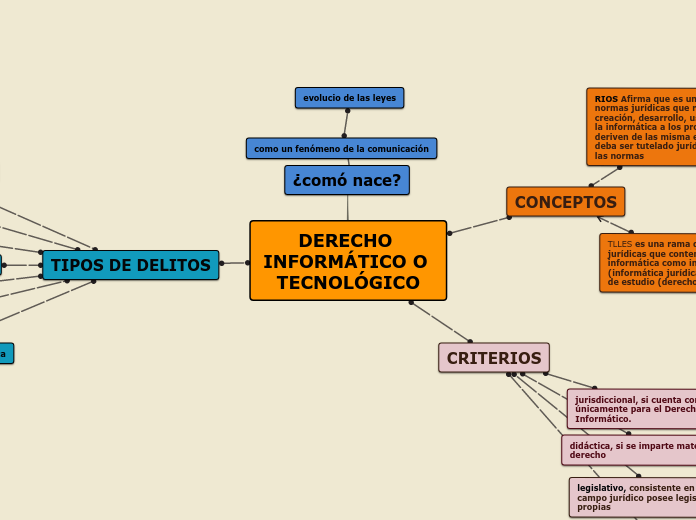

TIPOS DE ATACANTES Y ATAQUES INFORMATICOS

par Antonio Zepeda

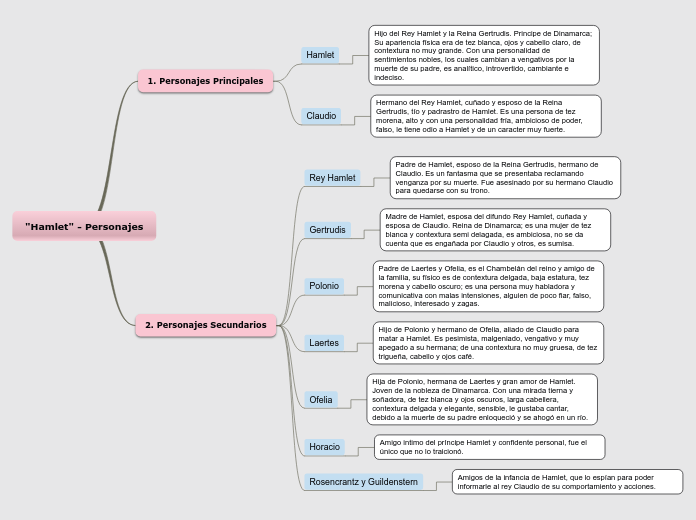

"Hamlet" - Personajes

par Natalia Suarez Jimenez

software libre y de codigo cerrado

par AARON ABRAHAM ARREDONDO SANCHO

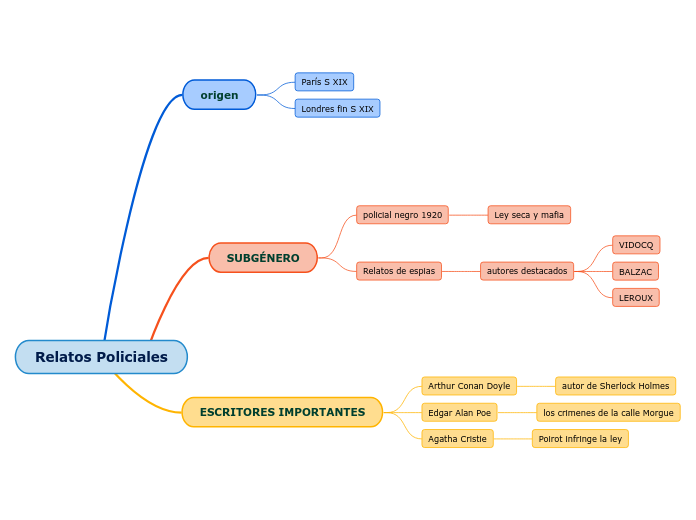

Relatos Policiales

par Rosario López

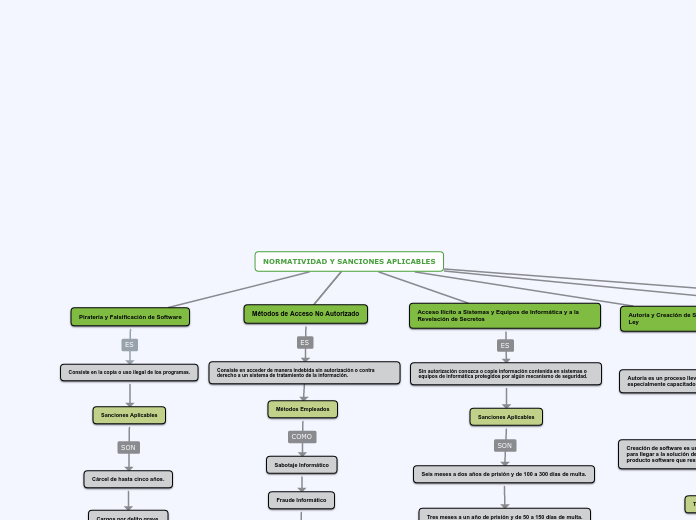

NORMATIVIDAD Y SANCIONES APLICABLES

par Daniela Ivette Oliva Roque

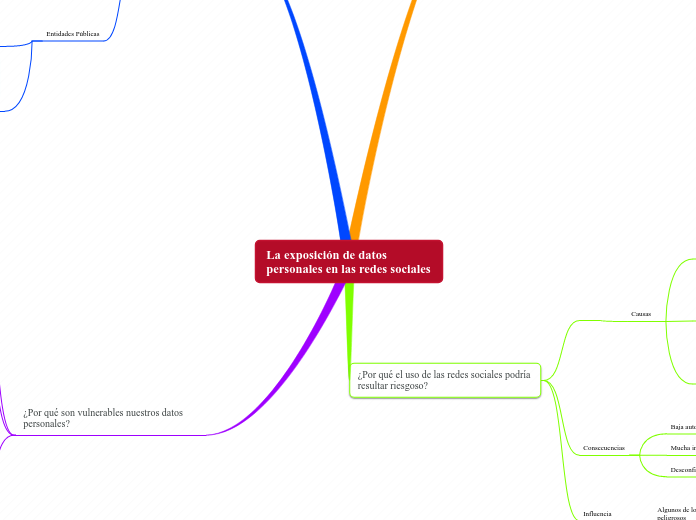

La exposición de datos personales en las redes sociales

par jennyfer fer

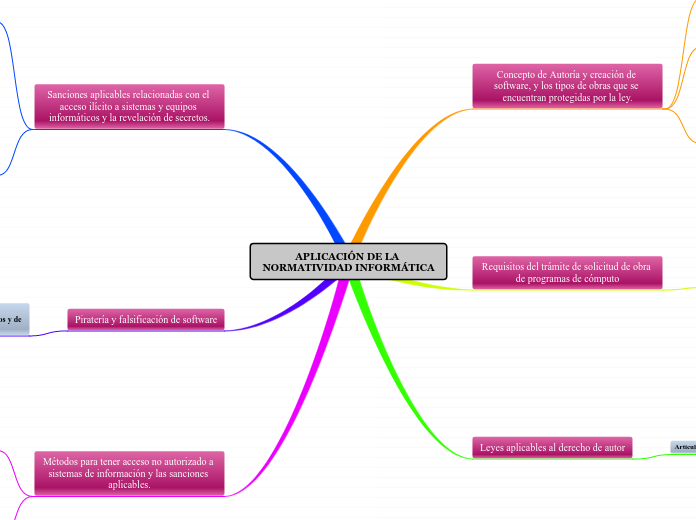

APLICACIÓN DE LA NORMATIVIDAD INFORMÁTICA

par Diana Laura

El arte de la guerra (Sun Ztu)

par nina clemente

Marco juridico

par Camila Jimenez

Post-Gerra Fría

par Daniel Mora Mzn

La rivalidad tecnológica detrás de la guerra comercial entre EE.UU. y China

par Pia Molina

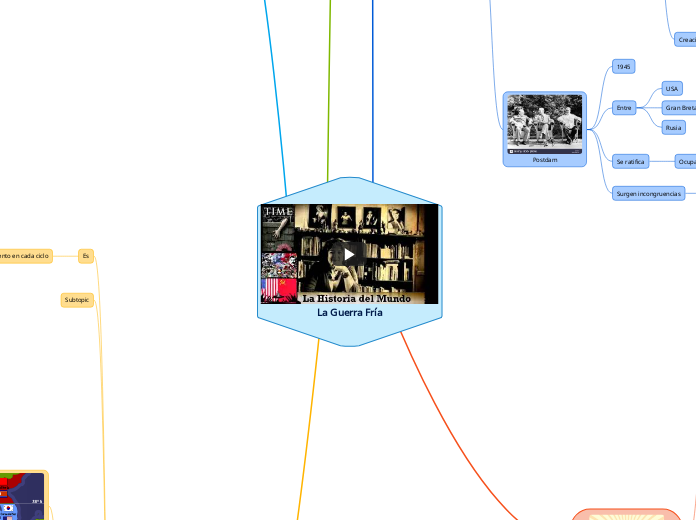

La Guerra Fría

par Valentina Rojas

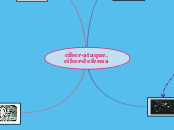

ciber-ataque, ciber-defensa

par KAREN AMEZQUITA

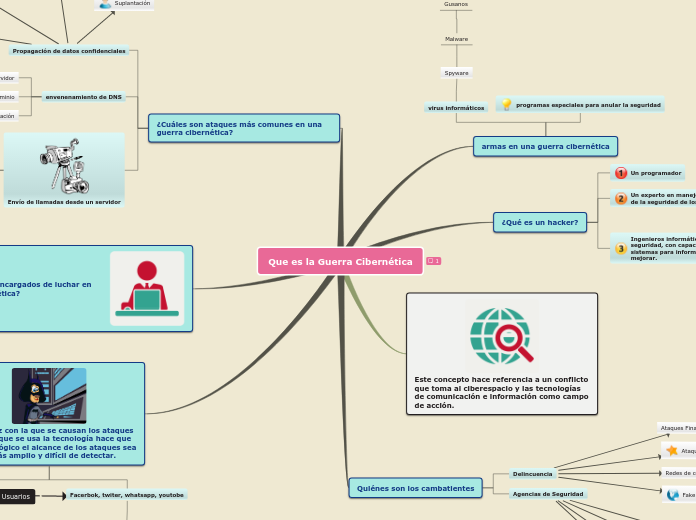

Que es la Guerra Cibernética

par Aura Báez

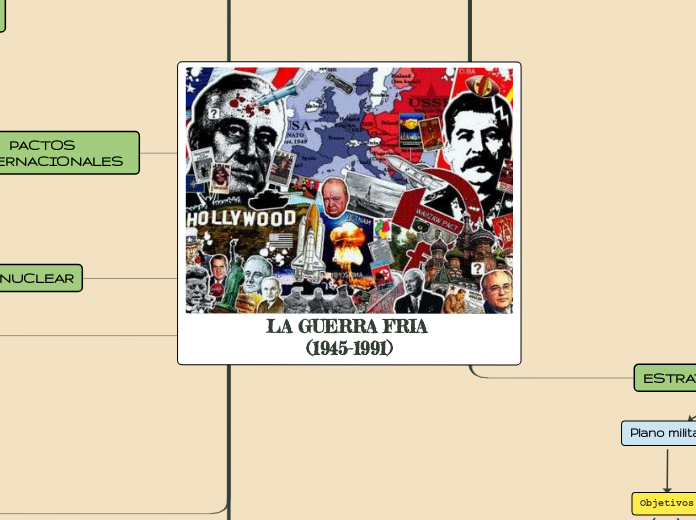

LA GUERRA FRIA (1945-1991)

par Diaz De la cruz Zaleth Aldahana

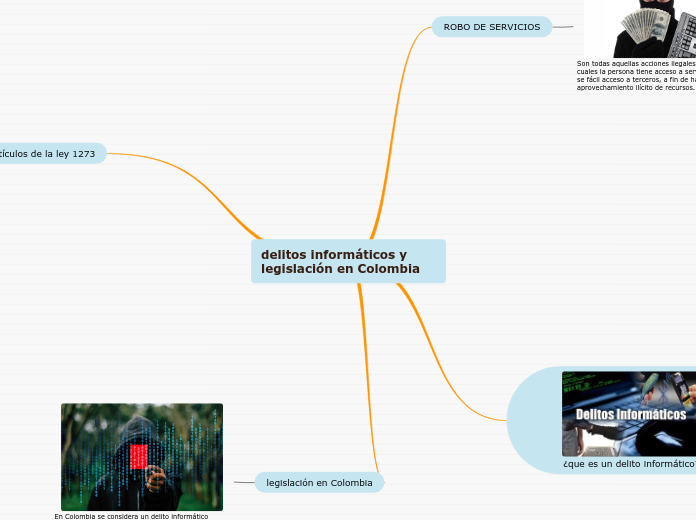

delitos informáticos y legislación en Colombia

par carlos sanchez

petroaudios

par edwin delgado

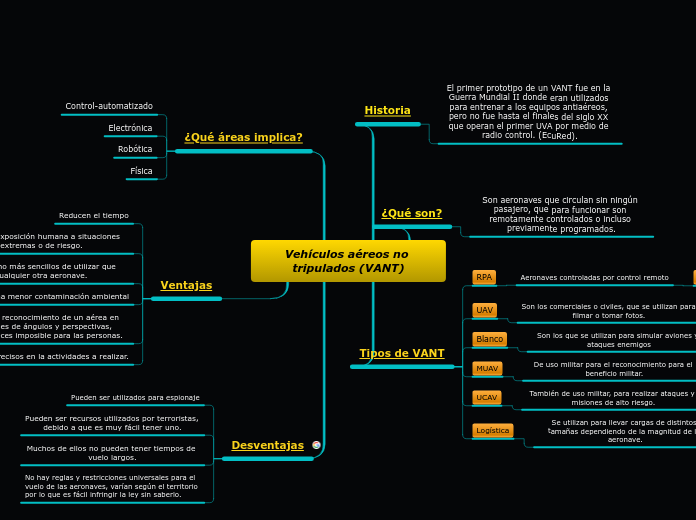

Vehículos aéreos no tripulados (VANT)

par Daniela Giménez

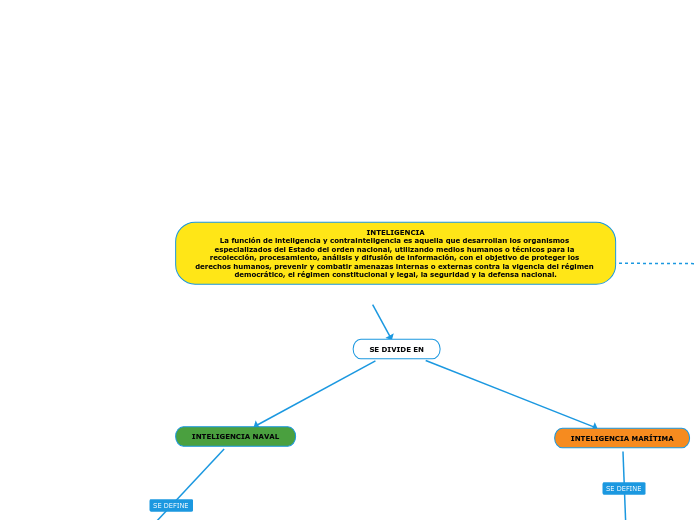

INTELIGENCIA La función de inteligencia y contrainteligencia es aquella que desarrollan los organismos especializados del Estado del orden nacional, utilizando medios humanos o técnicos para la recolección, procesamiento, análisis y difusión de información, con el objetivo de proteger los derechos humanos, prevenir y combatir amenazas internas o externas contra la vigencia del régimen democrático, el régimen constitucional y legal, la seguridad y la defensa nacional.

par JORGE CONTRERAS ROJAS

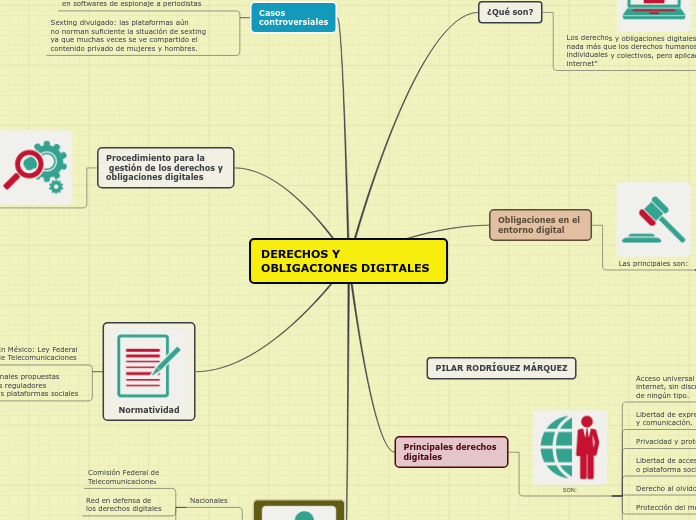

DERECHOS Y OBLIGACIONES DIGITALES

par Pilar Rodríguez

Clasificación de los delitos informáticos

par estefania munive

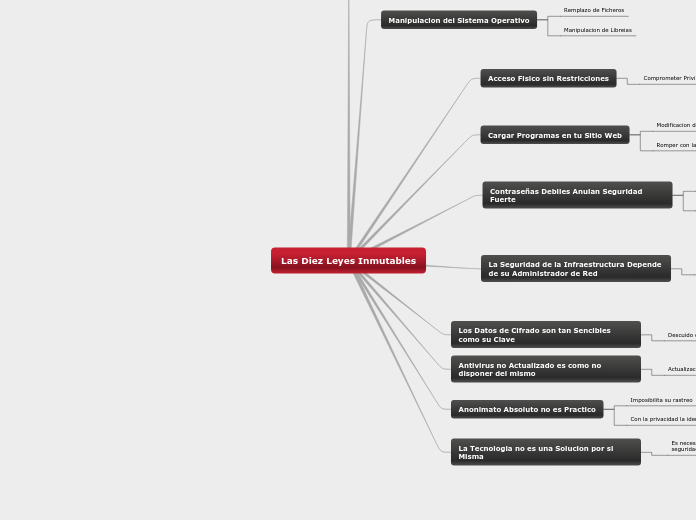

Las Diez Leyes Inmutables

par Royer Hernandez

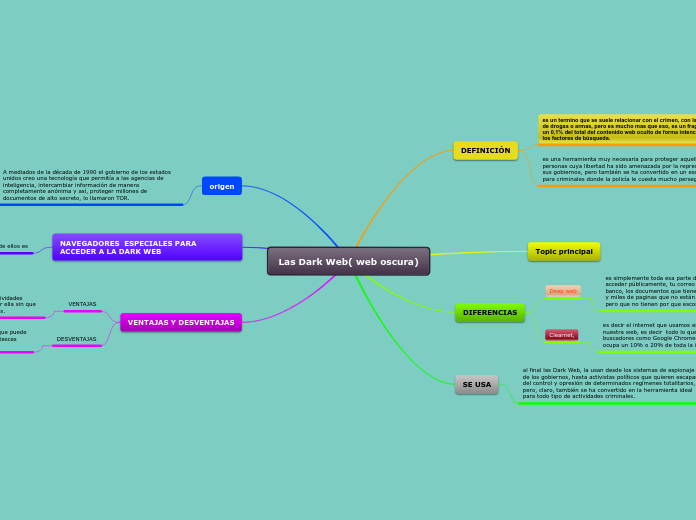

Las Dark Web( web oscura)

par yudy fernanda murcia reyes

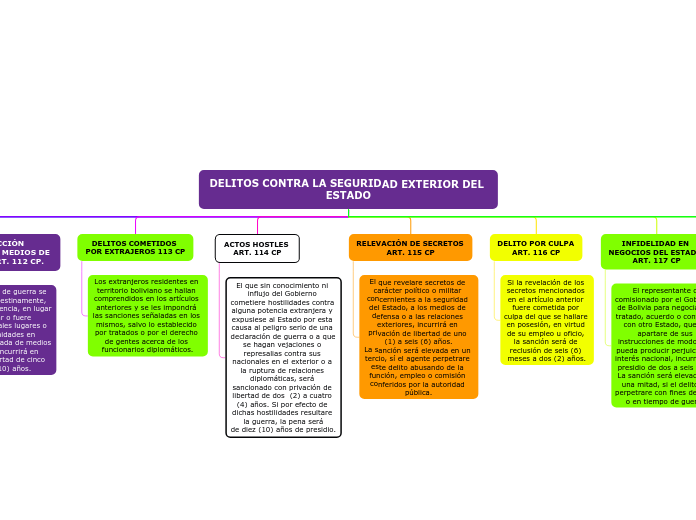

DELITOS CONTRA LA SEGURIDAD EXTERIOR DEL ESTADO

par Mirko Fernando Flores Rios

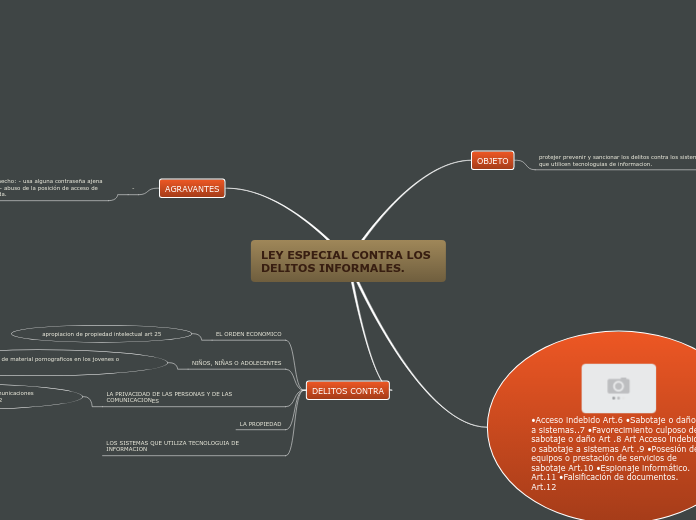

LEY ESPECIAL CONTRA LOS DELITOS INFORMALES.

par Marlon Garcia

Problemas legales del iPhone

par Alejandro Salazar

Sample Mind Map

par Javier Torres Grandez

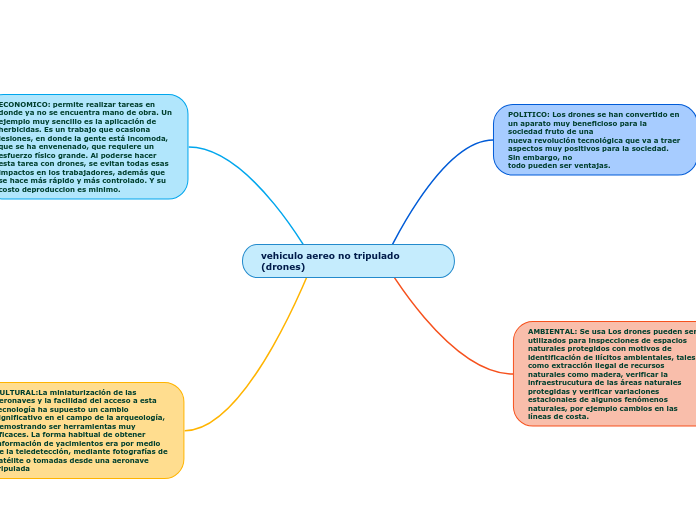

vehiculo aereo no tripulado (drones)

par BLANCA FLORES

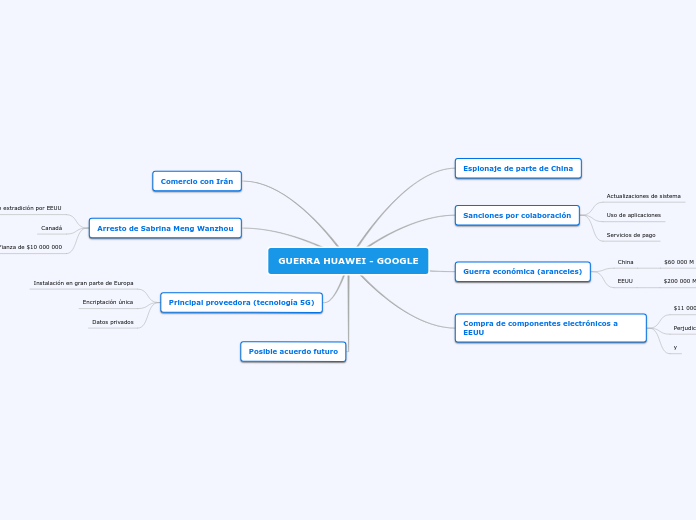

GUERRA HUAWEI - GOOGLE

par Gabriela Gallardo

Conceptos

par aracely moreno

Política y Tecnología

par Mariangelina Socorro

Tipos de sistema de información empresarial

par ERICK BETHANCOURTH

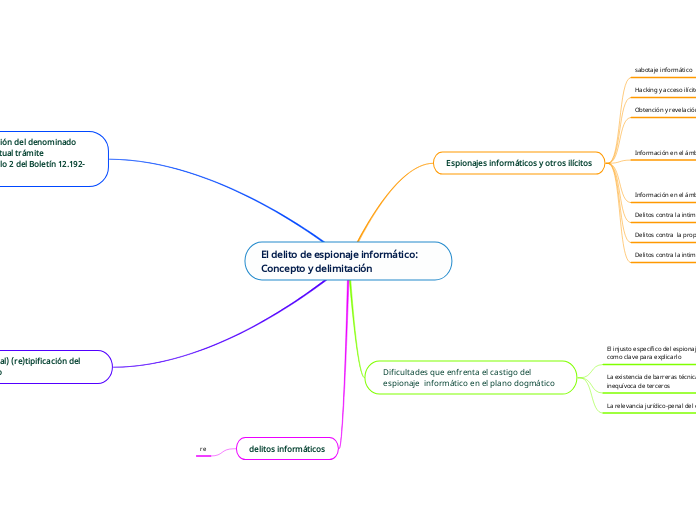

El delito de espionaje informático: Concepto y delimitación

par Estiben Bohorquez Coy

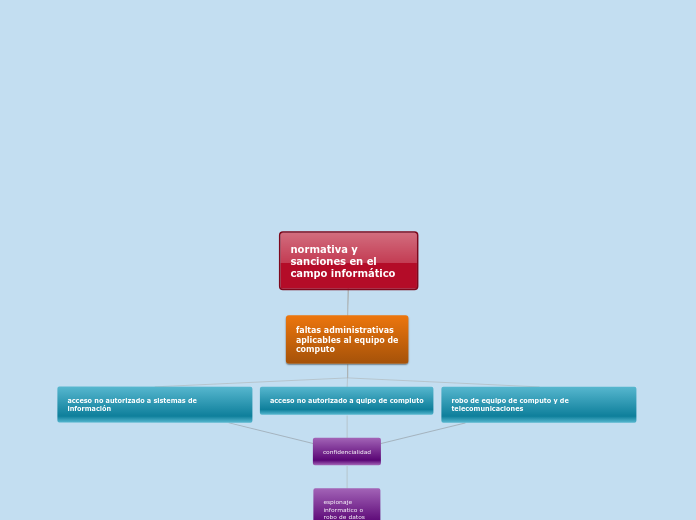

normativa y sanciones en el campo informático

par Luis Alberto Delgado Escobedo

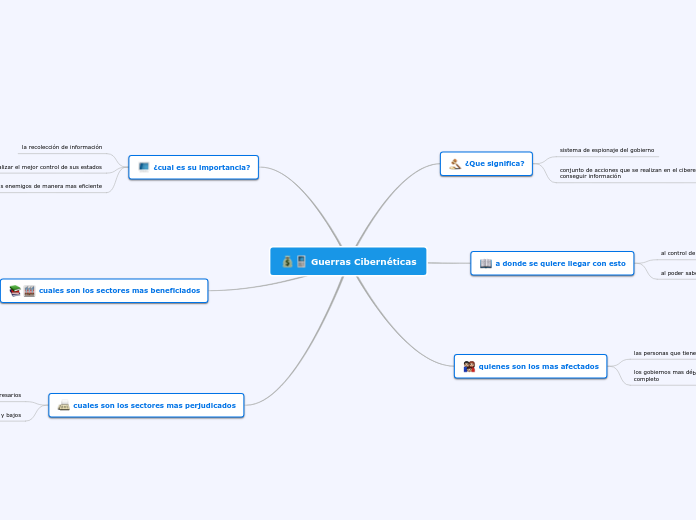

Guerras Cibernéticas

par Ivan Tamara

LA ETICA EN LA CIENCIA Y LA TECNOLOGIA

par Alex Gonzalez

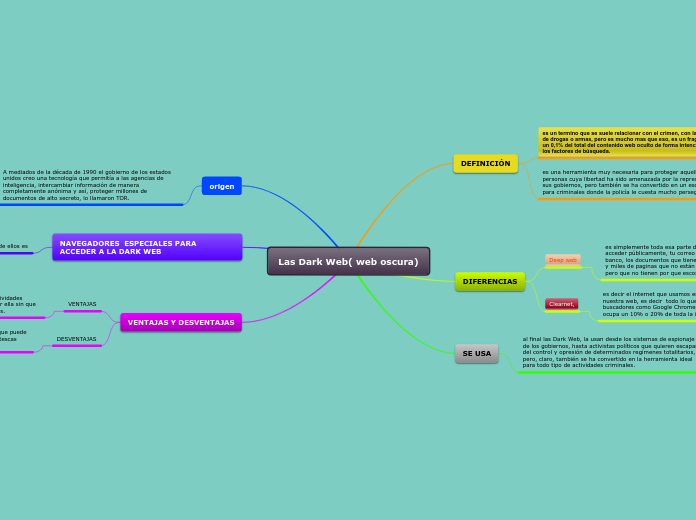

Las Dark Web( web oscura)

par yudy fernanda murcia reyes

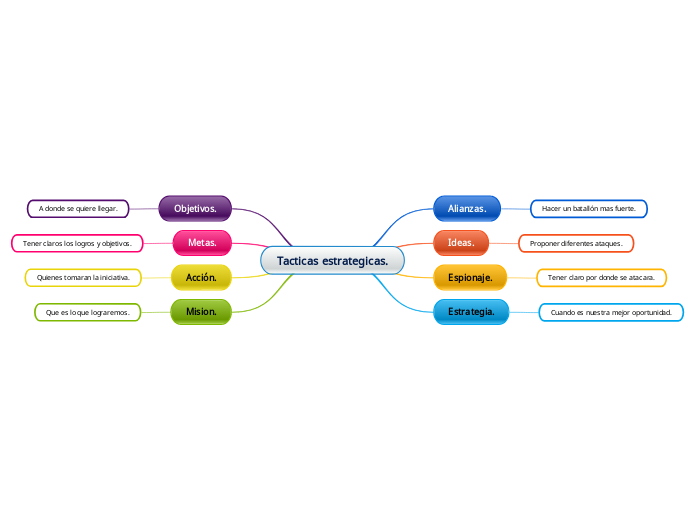

Tacticas estrategicas.

par ERICK ANDRE VILLANUEVA RICO

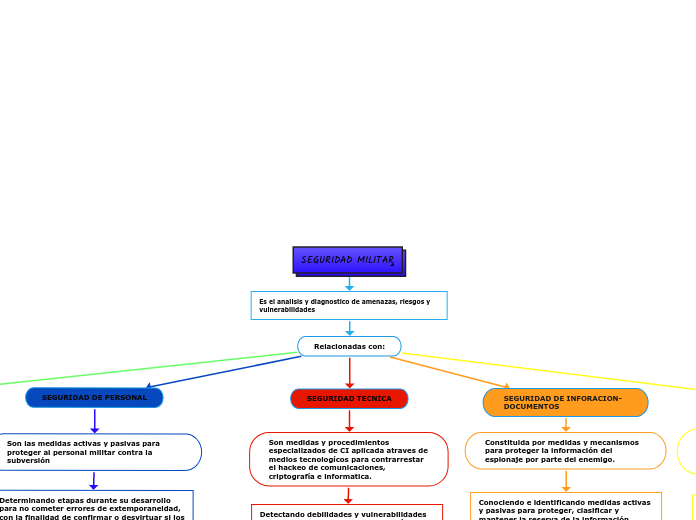

SEGURIDAD MILITAR

par William Yovanny Cardenas Catimay

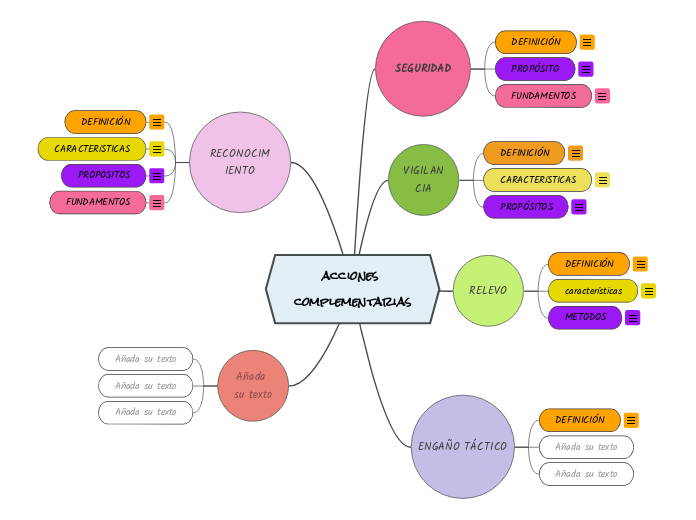

acciones complementarias

par lenin marcillo

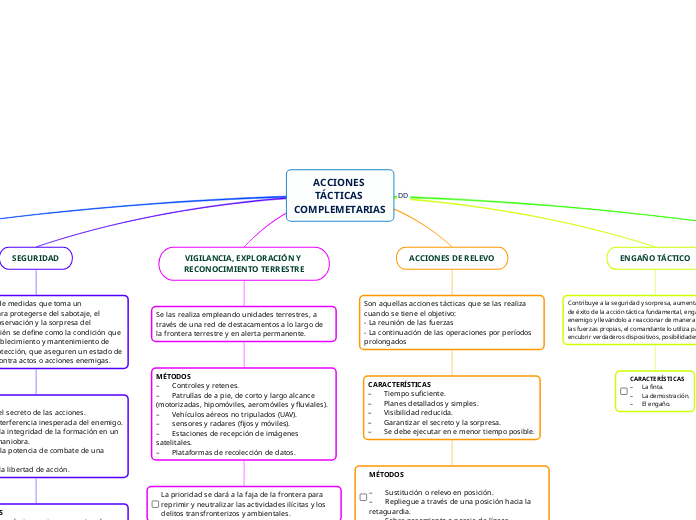

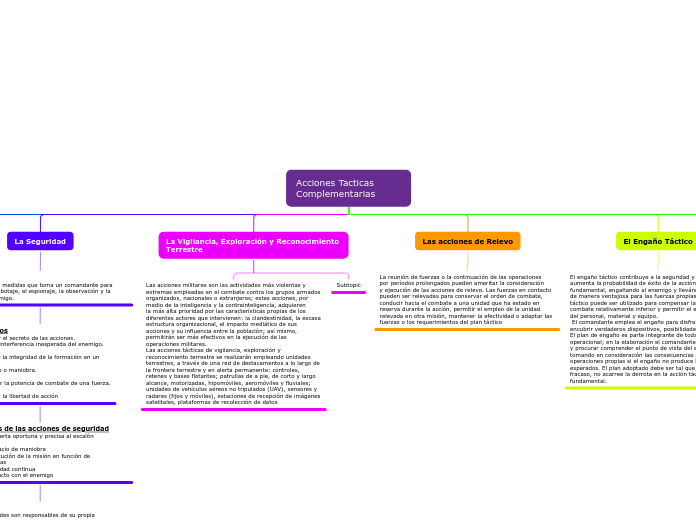

ACCIONES TÁCTICAS COMPLEMETARIAS

par Damian Damian

Acciones Tacticas Complementarias

par HUGO PILICITA

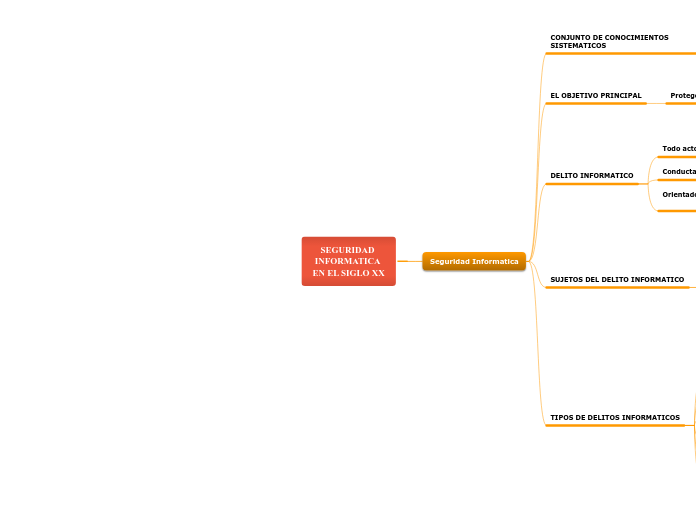

SEGURIDAD INFORMATICA EN EL SIGLO XX

par Diana González

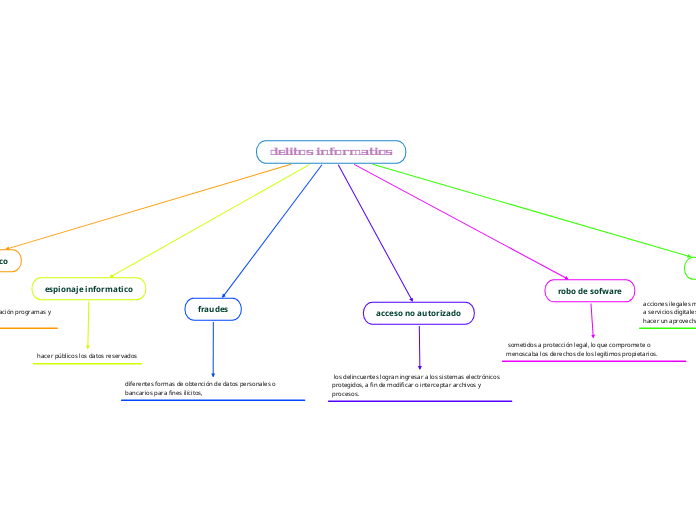

delitos informatios

par maria trujillo

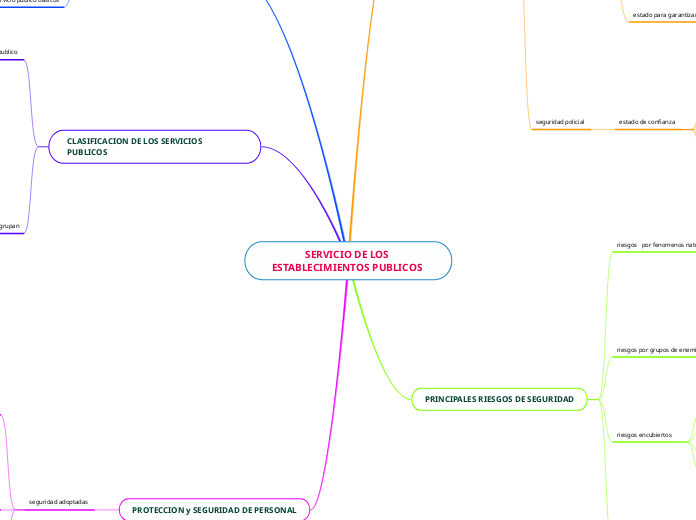

SERVICIO DE LOS ESTABLECIMIENTOS PUBLICOS

par helen yaranga huamani