PROTECCIÓN PARA UNA NAVEGACIÓN SEGURA

el usuario es a veces el eslabón más débil en la seguridad informática

Protección frente a descargas y programas maliciosos

programas de intercambio (P2P)

vía de propagación de malware(troyanos)

desconfiar de las barras de ayuda y navegación (toolbar)

algunas tienen como finalidad enviar información sobre nuestro sistema y hábitos de navegación

se instalan al instalar otros programas

algunas son de gran utilidad

importante:

utilizar antivirus actualizarlo

comprobar y pensar antes de ejecutar

no todos los archivos están limpios de amenazas

Protección de privacidad

sitios donde se guarda información

archivos descargados, imágenes y webs

se guardan en una carpeta de archivos temporales de internet

cookies

PROBLEMA:

capacidad de realizar seguimientos del usuario

beneficios muy importantes para la navegación

sitios web y navegador que utilizamos las usan para almacenar información de nuestra interacción con las webs

utilizarlo para recordar preferencias y configuraciones

contenedor de datos

historial del navegador

para evitar que alguien lo sepa:

utilizar navegación privada

borrar historial

páginas web que hemos visitado

ordenadores almacenan información aunque no queramos

Protección de contraseñas y datos personales

programas para romper claves

cuidado con las preguntas para recordar la contraseña

cualquier persona que nos conozca puede acceder a estos datos

a partir de un dato genera combinaciones basadas en los criterios más usuales

se basan en algoritmos preestablecidos sobre combinaciones más habituales y fuerza bruta

para que una clave sea segura debe de tener

relación con nosotros

mayúsculas y minúsculas

números y letras

8 dígitos alfanuméricos

no guardar nuestras claves y contraseñas en el ordenador

habilidad de contraseña perdida

ningún banco va a pedir nunca nuestros datos por internet

evitar dar nuestros datos personales en internet

MALWARE

Propagación del malware

dispositivos extraíbles (USB)

utilizar antimalware para memorias USB o deshabilitar el autoarranque de estos dispositivos para evitarlo

archivo malicioso

analizar con antivirus archivos descargados de internet

adjunto de mensaje, red P2P, archivo de internet

mediante ingeniería social

accediendo a una web con contenido malicioso

convenciendo al usuario de que realice acción

explotando una vulnerabilidad o fallo de seguridad

siempre actualizar el sistema operativo para evitarlo

Troyanos

tipos

adware

muestran anuncios

software espía o spyware

envía al exterior información

keylogger

almacenan todas las pulsaciones de teclado

puertas traseras

modifican el sistema para permitir acceso

esconden función no deseada en un programa aparentemente inofensivo

Gusanos

consume mucha memoria

capacidad de replicarse en el sistema

sin necesidad de ser ejecutados por un ser humano

parecidos a los virus pero se propagan solos

Sistemas de protección contra virus y troyanos

antispyware

complementan los antivirus

antivirus amplían su protección hacia cualquier tipo de malware

antivirus

mecanismos de detección de amenazas

detección de programas hostiles basados en el comportamiento

comparación

patrón de código coincida con almacenado en biblioteca

detectan y eliminan el software dañino

Virus

3. añade el código del virus al programa infectado

2. el virus toma control de los servicios básicos del sistema operativo

1. el código del virus queda residente en la memoria RAM

reemplazan archivos ejecutables por infectados

malware que altera el normal funcionamiento del ordenador

Definición

para:

robar información

crear red de ordenadores zombies o botnet

envío masivo de spam...

no dejar arrancar el equipo o cifrar el contenido

vender falsas soluciones de seguridad

nos dicen que hay un problema y hay que pagar por el programa para solucionarlo

demostrar las habilidades de sus programadores

virus informático (más común)

infiltrarse o dañar un ordenador sin conocimiento del dueño

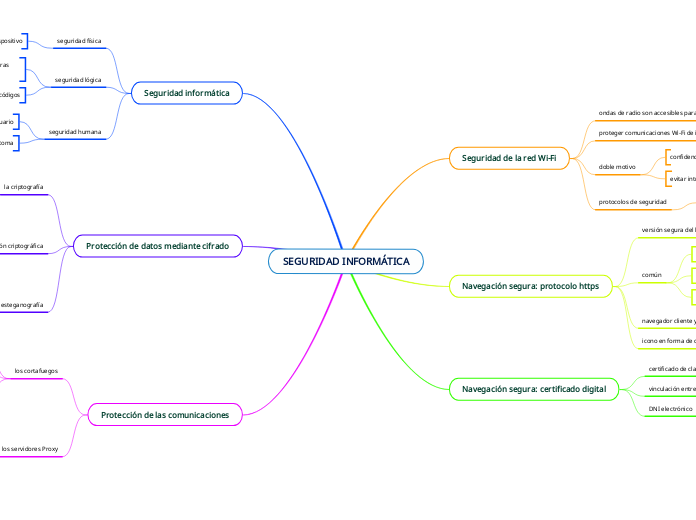

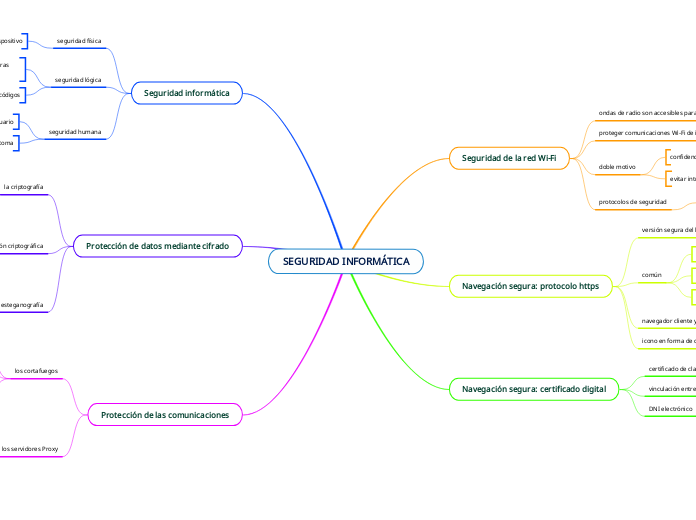

SEGURIDAD INFORMÁTICA

Protección de las comunicaciones

los servidores Proxy

único servidor que accede e intercambia datos con la red externa

Proxy contacta con el servidor de destino como si fuese el cliente

ordenador hace de intermediario entre cliente y destino

los cortafuegos

protección entre equipo/red privada y el mundo exterior

prevención contra amenazas de intrusión externa

controla y filtra las conexiones a red de una máquina

Protección de datos mediante cifrado

esteganografía

no se percibe la presencia de los primeros

ocultar mensajes u objetos dentro de otros

funciones hash/de reducción criptográfica

claves hash diferentes; datos que generan también

clave que representa de manera unívoca los datos

carácter irreversible

la criptografía

cifrado asimétrico

claves distintas

cifrado simétrico

misma clave para cifrar y descifrar

Seguridad informática

seguridad humana

responsabilidad y medidas que este toma

reside en el propio usuario

seguridad lógica

contraseñas, cifrados, códigos

manipulan información controlando acceso desde terceras partes

seguridad física

evitar que personas no autorizadas alcancen un dispositivo

Navegación segura: certificado digital

DNI electrónico

vinculación entre la identidad de un sujeto y una clave pública

certificado de clave pública/ de identidad

Navegación segura: protocolo https

icono en forma de candado

navegador cliente y servidor

comunicación cifrada

común

servicios privados

tiendas en línes

entidades bancarias

versión segura del http de web

Seguridad de la red Wi-Fi

protocolos de seguridad

WEP, WPA, WPA2 (más seguro)

doble motivo

evitar intruso utilice red

confidencialidad

proteger comunicaciones Wi-Fi de intrusos

ondas de radio son accesibles para cualquier receptor