Le ransomware

Ontrack révolutionne le processus de déchiffrement

Notre nouveau processus de "déchiffrement à la volée" réduit considérablement le temps nécessaire pour déchiffrer un disque tout en produisant de meilleurs résultat

Comment s'y protéger ?

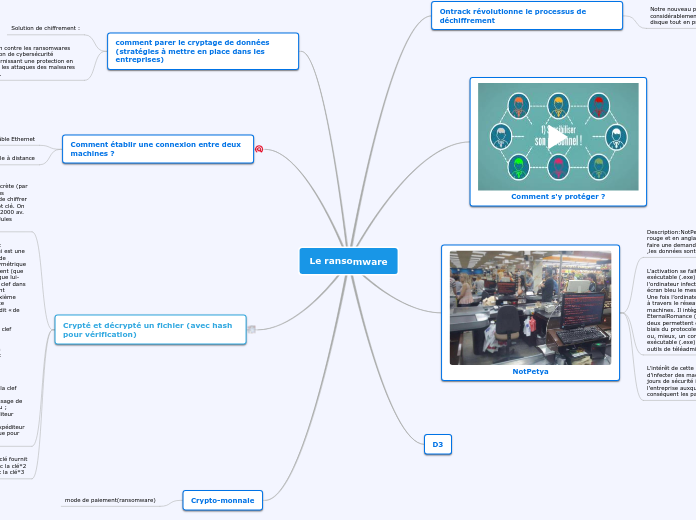

NotPetya

Description:NotPetya est un écran noir avec un texte écrit en rouge et en anglais .(ex : du supermarché) son but est de faire une demande de rançon etaprès paiement de la rançon ,les données sont alors détruits.

L’activation se fait depuis une tâche planifiée ou un fichier exécutable (.exe). Dès que l’on clique sur ce fichier, l'ordinateur infecté va planter et redémarrer en affichant un écran bleu le message de rançon s'affiche donc sur l’écran. Une fois l’ordinateur infecter ,NotPetya va tenter de se diffuser à travers le réseau interne de l’entreprise pour piéger d’autres machines. Il intègre deux outils de piratage EternalBlue et EternalRomance (les deux failles de sécurité de Windows). Les deux permettent de prendre le contrôle d’une machine par le biais du protocole de partage SMVv1. S’il détecte un serveur ou, mieux, un contrôleur de domaine, il y déposera un exécutable (.exe) qui sera actionné à distance en utilisant des outils de téléadministration de Microsoft (PSEXEC et WMIC).

L’intérêt de cette méthode est qu’elle permet aux pirates d’infecter des machines même si elles ont toutes les mises à jours de sécurité installées,de même infecté le réseau de l’entreprise auxquelle sont connectés des partenaires, par conséquent les partenaires sont infectées à leurs tours .

D3

comment parer le cryptage de données (stratégies à mettre en place dans les entreprises)

Solution de chiffrement :

La première étape de la prévention contre les ransomwares consiste à investir dans une solution de cybersécurité exceptionnelle, un programme fournissant une protection en temps réel conçue pour empêcher les attaques des malwares avancés tels que les ransomwares.

- câble Ethernet

- contrôle à distance

La cryptographie symétrique, également dite à clé secrète (par opposition à la cryptographie asymétrique), est la plus ancienne forme de chiffrement. Elle permet à la fois de chiffrer et de déchiffrer des messages à l'aide d'un même mot clé. On a des traces de son utilisation par les Égyptiens vers 2000 av. J.-C. Plus proche de nous, on peut citer le chiffre de Jules César, dont le ROT13 est une variante.

La cryptographie asymétrique peut être illustrée avec l'exemple du chiffrement à clef publique et privée, qui est une technique de chiffrement, c'est-à-dire que le but est de garantir la confidentialité d'une donnée. Le terme asymétrique s'applique dans le fait qu'il y a deux clefs de chiffrement (que l'utilisateur qui souhaite recevoir des messages fabrique lui-même), telles que si l'utilisateur utilise une première clef dans un algorithme dit « de chiffrement », la donnée devient inintelligible à tous ceux qui ne possèdent pas la deuxième clef, qui peut retrouver le message initial lorsque cette deuxième clef est donnée en entrée d'un algorithme dit « de déchiffrement »2.

Par convention, on appelle la clef de déchiffrement la clef privée et la clef de chiffrement la clef publique.

La clef qui est choisie privée n'est jamais transmise à personne alors que la clef qui est choisie publique est transmissible sans restrictions.3

Ce système permet deux choses majeures :

chiffrer le message à envoyer : l'expéditeur utilise la clef publique du destinataire pour coder son message. Le destinataire utilise sa clef privée pour décoder le message de l'expéditeur, garantissant la confidentialité du contenu ;

s'assurer de l'authenticité de l'expéditeur : L'expéditeur utilise sa clef privée pour coder un message que le destinataire peut décoder avec la clef publique de l'expéditeur ; c'est le mécanisme utilisé par la signature numérique pour authentifier l'auteur d'un message.

cryptage 1er niveau: AES avec la clé fournit

cryptage 2eme niveau: ARC2 avec la clé*2

cryptage 3eme niveau: ARC4 avec la clé*3

Crypto-monnaie

mode de paiement(ransomware)

Problématique:En quoi les logiciels malveillants sont-ils des parasites invasifs et destructeurs pour une entreprise?

EDM

EDM Page 4

Barrières à l'entrée sur un marché

Technologique

Stratégique

Réglementaire

Economique et structurelle

La protection des logiciels

Droit d'auteur

Moraux

Divulgation

Paternité

Respect de l'oeuvre

Patrimoniaux

Exclusif

Cessible

Les obligations de l'ASR

Informer

Contrôler

Agir

Pratiquer une veille technologique

Respect des 3 principes par l'ASR

Loyauté

Transparence

Confidentialité

Licence d'exploitation des logiciels

Déf:

Libre

Propriétaire

Environnement interne

Ressources\Compétences

Forces

Faiblesses

Environnement externe

Opportunités

Pestel

Politique

Economique

Socio Culturelles

Technologique

Ecologique

Légaux

Menaces

Forces concurrentielles

Le pouvoir de négociation des clients

Le pouvoir de négociation des fournisseurs

La menace des produits ou services de substitution

La menace d'entrants potentiels sur le marché

Sujet secondaire

EDM page 3

Performance de l'entreprise

Politique de formation

GPEC Gestion prévisionnelle des effectifs et compétences

Knowledge management

Dispositif de formation

Politique de motivation

Politique de communication

Procédures de règlement d'un conflit de cybersquatting

Extra-judiciaire

judiciaire

Action à contrefaçon

Action de concurrence déloyale

Stratégies de domaine

Différenciation

DPLC

Focalisation

Stratégies globales

Intégration

Externalisation

Diversification

Spécialisation

Marché

Demande

Offre

Fixer un prix

Structure

Monopolistique

Oligopolistique

Contrat de travail

Conditions de validité d'un contrat

Consentement libre et éclairé

Capacité juridique

Contenu licite et certain

Obligations des parties

Client

Rémunération

Collaboration

Réception

Prestataire

Conseil

Mise en garde

Confidentialité

Délivrance conforme du service

Renseignement

Réversibilité

Elements

Prestation de travail

Rémunération

Lien de subordination

Données à caractère personnel

Principes à respecter pour la collecte des données

Transparence

Proportionnalité

Finalité

Intégrité

Pertinence

Durée limitée de conservation

Sécurité et confidentialité

Respect des droits des personnes

Droits des personnes

- de regard

- d'accès

- de rectification

- d'opposition

- d'oubli

EM2: L'évolution du marché

EM2.1:Les entrées et les sorties sur le marché

Sujet secondaire

Sujet secondaire

Sujet secondaire

EM2.2:L'internationalisation du marché

EM2.3: Le rôle des normes et standards dans le secteur informatique

EM2.4: Le développement économique et développement durable

Développement économique

DÉFINITIONS:

Développement durable

Définition: Le développement durable doit répondre aux besoins du présent sans compromettre la capacité des générations futures à répondre aux leurs.Définition: Le développement durable doit répondre aux besoins du présent sans compromettre la capacité des générations futures à répondre aux leurs.

Les 3 piliers

SOCIALE: Satisfaire les besoins humains et répondre à un objectif d’équité sociale, en favorisant la participation de tous les groupes sociaux sur les questions de santé, logement, consommation, éducation, emploi, culture...

ENVIRONNEMENT: Préserver, améliorer et valoriser l’environnement et les ressources naturelles sur le long terme, en maintenant les grands équilibres écologiques, en réduisant les risques et en prévenant les impacts environnementaux.

ÉCONOMIE: Développer la croissance et l’efficacité économique, à travers des modes de production et de consommation durables

Les enjeux