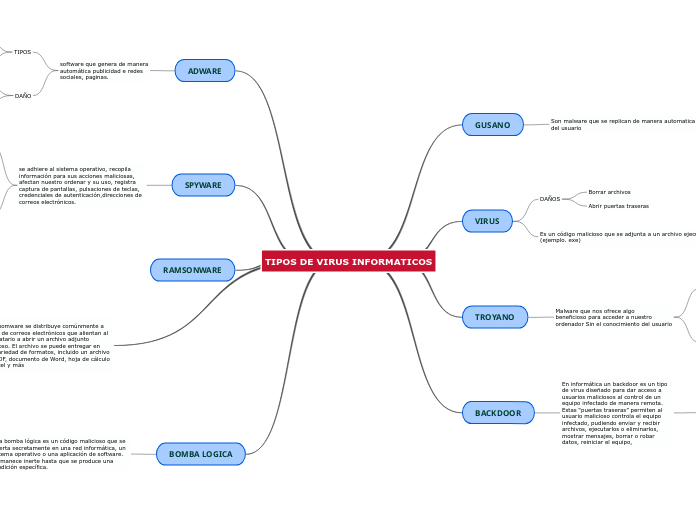

TIPOS DE VIRUS INFORMATICOS

GUSANO

Son malware que se replican de manera automatica sin accion del usuario

Características

Pueden propagarse por si solos

Escanean todo los equipos en la

red para propagarse de manera

automática

Busca Vulnerabilidad en los

sistemas

Daños

Satura la red

Abre puertas traseras

Instala Ransomware

VIRUS

DAÑOS

Borrar archivos

Abrir puertas traseras

Es un código malicioso que se adjunta a un archivo ejecutable. (ejemplo. exe)

Caracteristicas

Los virus requieren de un archivo ejecutable para alojarse

Los virus se ejecutan cuando abrimos el archivo ejecutable.

No se propaga por si mismo

TROYANO

Malware que nos ofrece algo

beneficioso para acceder a nuestro

ordenador Sin el conocimiento del usuario

Caracteristicas

Su nombre proviene de la historia

de la guerra de troya

Ofrece software o aplicación

beneficioso al usuario para acceder

a su pc

Daños

Permite a los Hacker controlar el

sistema de manera remota

Recolectar información del usuario

(contraseña, correos, historial de

navegación, pulsaciones de teclado) para enviar a su

propietario

BACKDOOR

En informática un backdoor es un tipo de virus diseñado para dar acceso a usuarios maliciosos al control de un equipo infectado de manera remota. Estas “puertas traseras” permiten al usuario malicioso controla el equipo infectado, pudiendo enviar y recibir archivos, ejecutarlos o eliminarlos, mostrar mensajes, borrar o robar datos, reiniciar el equipo,

TIPOS

Los que tratan de instalarse en nuestro sistema; este tipo de puerta trasera es más fácil de detectar por los antivirus actuales y, por tanto, más fácil de eliminar.

Los que ya existen en nuestro sistema; es decir, aquellos backdoors que están presentes en aplicaciones y software lícitos. En este caso, solo podemos esperar a que los desarrolladores hagan un uso ético de ellas y que no supongan una vulnerabilidad para nuestros equipos

ADWARE

software que genera de manera

automática publicidad e redes

sociales, paginas.

TIPOS

No malicioso

Muestra publicidad con la finalidad de promocionar productos, servicios y solo molesta al usuario

Malicioso

Puede redireccionar a paginas

donde se camuflan otros tipos de

virus como Gusanos, spyware, troyanos, etc.

DAÑO

Saturación del navegador

Nos invita visitar pagina dudosa

procedencia

SPYWARE

se adhiere al sistema operativo, recopila información para sus acciones maliciosas, afectan nuestro ordenar y su uso, registra captura de pantallas, pulsaciones de teclas, credenciales de autenticación,direcciones de correos electrónicos.

Tipos

Robo de información- Infostealers

Robo de contraseñas-Password stealers

Troyanos bancarios

Secuestro de módem

Ejemplos

Coolwebsearch

Gator

Internet optimizer

Tibs

Dialer

Zlob

RAMSONWARE

El ransomware se distribuye comúnmente a través de correos electrónicos que alientan al destinatario a abrir un archivo adjunto malicioso. El archivo se puede entregar en una variedad de formatos, incluido un archivo ZIP, PDF, documento de Word, hoja de cálculo de Excel y más

DAÑO

Un ransomware (del inglés ransom, 'rescate', y ware, acortamiento de software) o 'secuestro de datos' en español, es un tipo de programa dañino que restringe el acceso a determinadas partes o archivos del sistema operativo infectado y pide un rescate a cambio de quitar esta restricción.

BOMBA LOGICA

Una bomba lógica es un código malicioso que se inserta secretamente en una red informática, un sistema operativo o una aplicación de software. Permanece inerte hasta que se produce una condición específica.

CARACTERISTICIAS

Permanece inerte durante un tiempo determinado. Como las bombas con temporizador, las bombas lógicas no están pensadas para que se activen directamente

La carga útil es el componente de malware que realiza la actividad maliciosa; básicamente, el tipo de daño que el malware inflige

El detonador de la bomba lógica es la condición que debe cumplirse. Esta es la característica que permite que el código de las bombas permanezca mucho tiempo indetectado.