Autenticación Mappe mentali - Galleria pubblica

Esplorate la nostra ampia raccolta pubblica di mappe mentali di autenticación create dagli utenti di Mindomo di tutto il mondo. Qui potete trovare tutti i diagrammi pubblici relativi a autenticación. È possibile visualizzare questi esempi per trarre ispirazione. Alcuni diagrammi danno anche il diritto di essere copiati e modificati. Questa flessibilità vi permette di utilizzare queste mappe mentali come modelli, risparmiando tempo e fornendovi un solido punto di partenza per il vostro lavoro. Potete contribuire a questa galleria con i vostri diagrammi, una volta resi pubblici, e potete essere fonte di ispirazione per altri utenti ed essere presentati qui.

CERTIFICADOS Y CONSTANCIAS

da yina isabel olaya silva

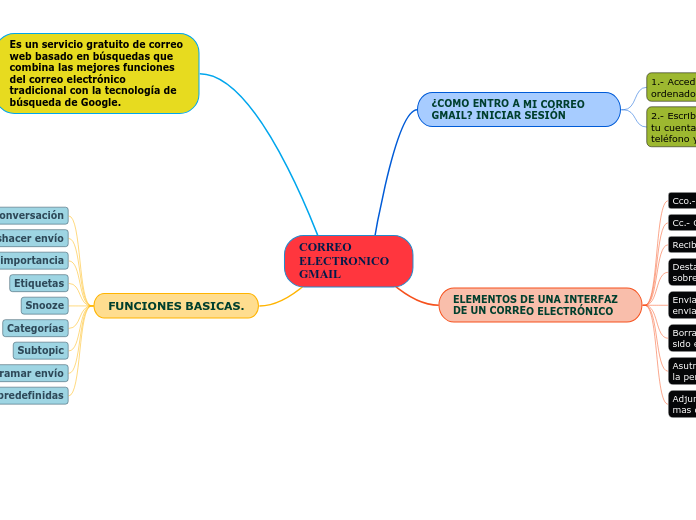

CORREO ELECTRONICO GMAIL

da CHRISTOPHER DELGADILLO RODRIGUEZ

Principios Básicos de Seguridad en Bases de Datos

da Victor Beltran

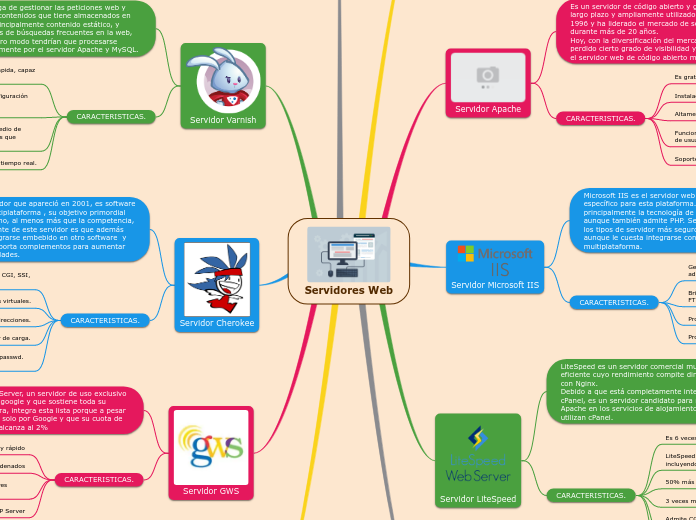

Servidores Web

da Ernesto Arriciaga

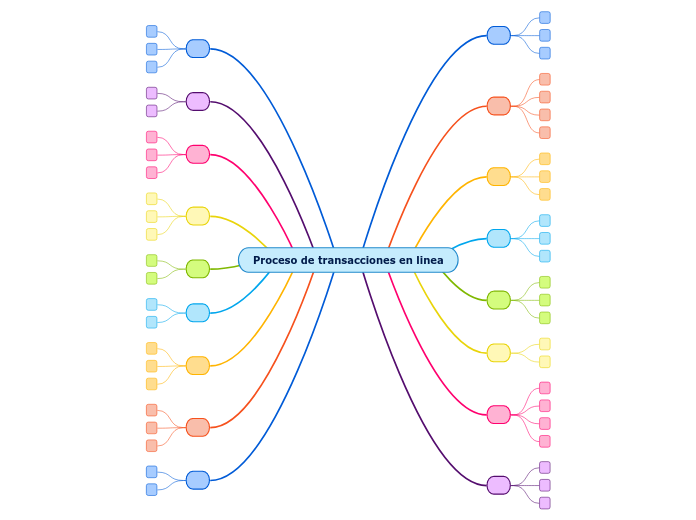

Proceso de transacciones en linea

da Alexandra Jaramillo

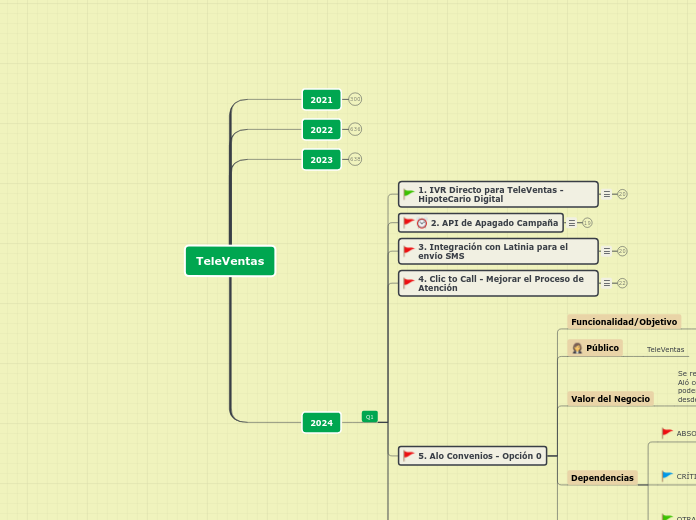

TeleVentas

da María Del Carmen Osores Francia

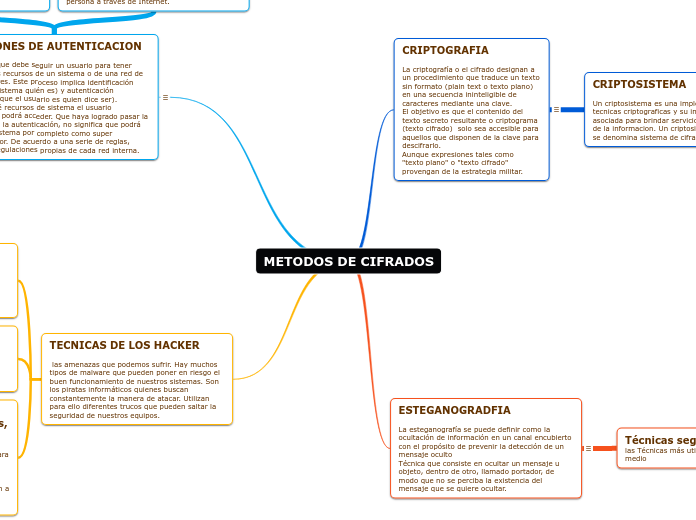

METODOS DE CIFRADOS

da Jeisson Alberto

Principios básicos de seguridad en bases de datos

da Dania Cardenas

esteganografia

da martin mendoza

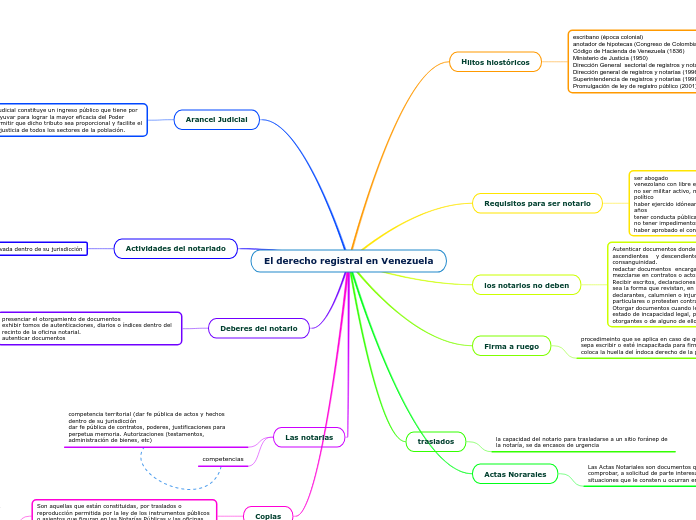

El derecho registral en Venezuela cesar

da Arturo Fariñas

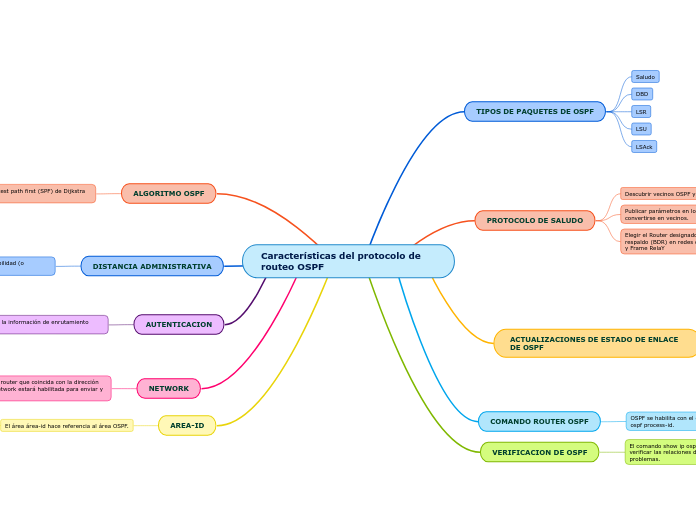

Características del protocolo de routeo OSPF

da Oziel Fernandez

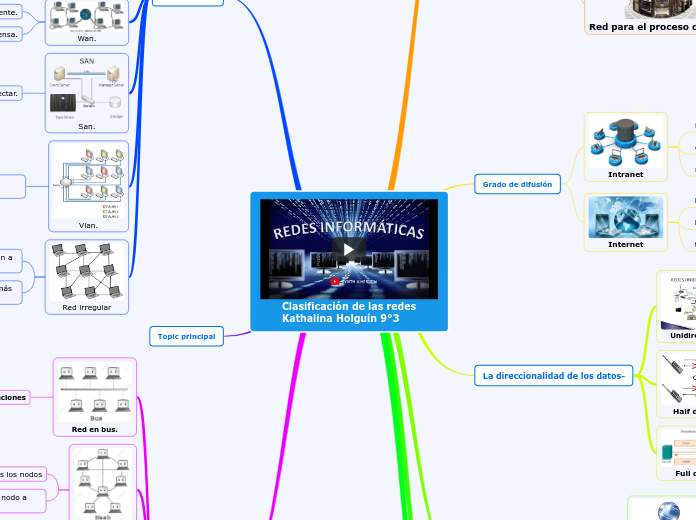

Clasificación de las redes Kathalina Holguín 9°3

da Kathalina Holguín

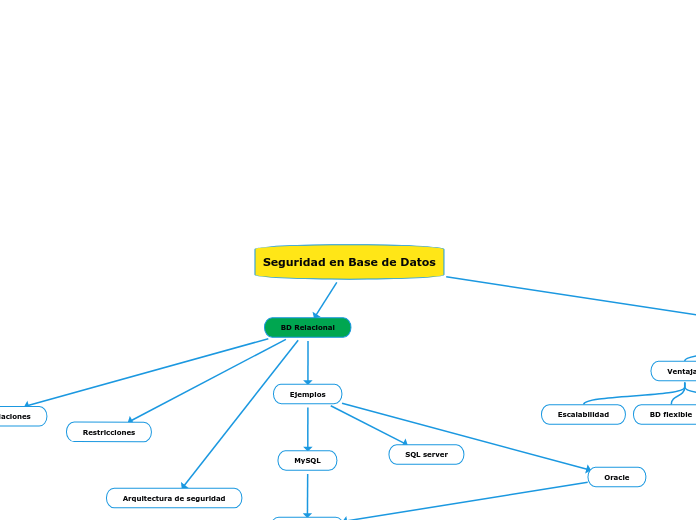

Seguridad en Base de Datos

da Gustavo Rodríguez

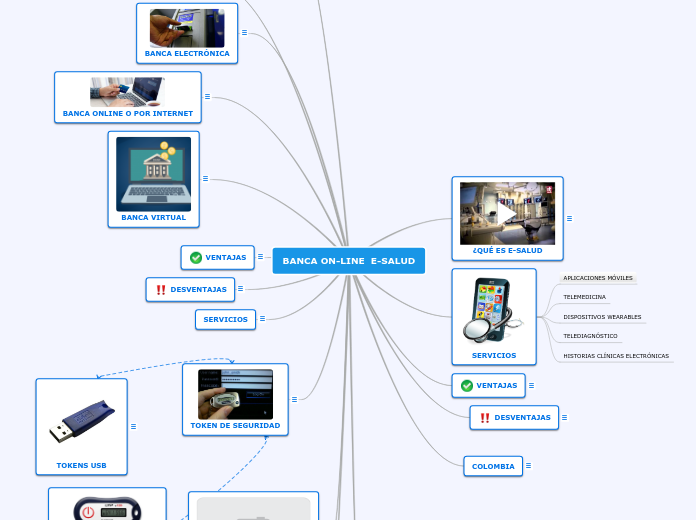

BANCA ON-LINE E-SALUD

da Viviana Andrea Gómez Bernal

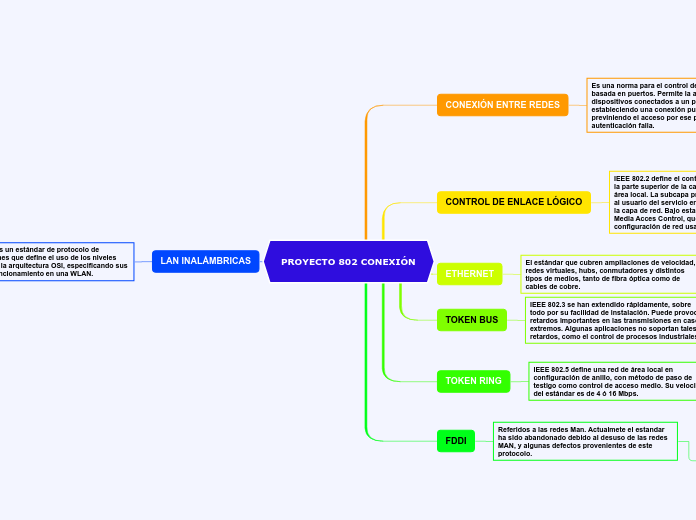

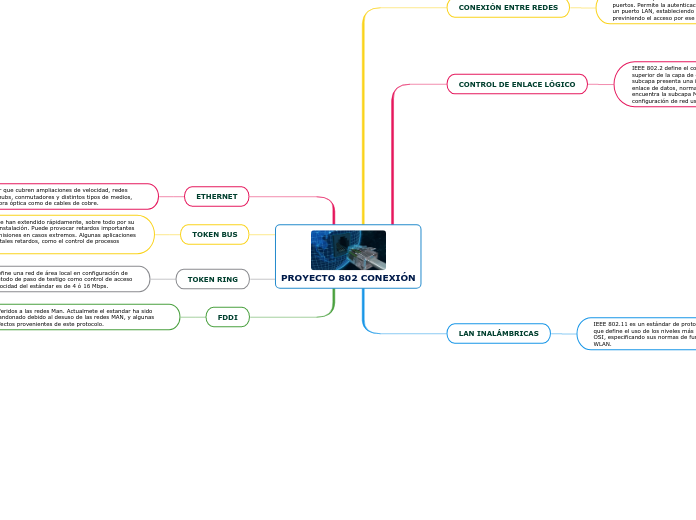

PROYECTO 802 CONEXIÓN

da JOSEPH STALIN PONCE FIENCO

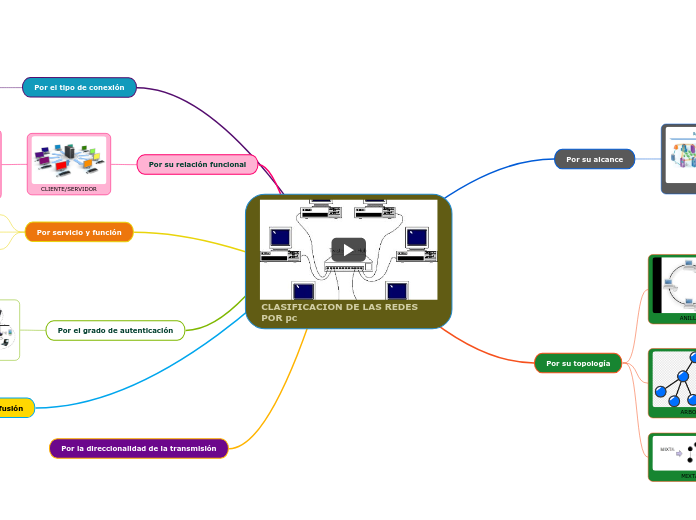

CLASIFICACION DE LAS REDES POR pc

da Dario Andres Bacca Lopez

WIFI

da J. Alejandro Juarez Morales

Unidad 2.- Amanezas y vulenrabilidades I

da Fundación Didáctica XXI

Aspectos Legales del Coemercio Electronico

da Ana Alvarez

Nidia Ortiz Mapa

da Lisseth Gomez

redes de computadores y su clasificación

da Juan diego Perdigon

seguridad en los sistemas de informacion

da heidy maradiaga

CAPITULO 8

da AMERICA LOMELIN*ISLAS

Autentificacion en Fortigate

da paul lionel munive solis

Seguridad en los sistemas de Informacion

da Erick Maldonado

Mecanismo de proteccion

da Tania Alejandra Manzanares Galdamez

estudio

da Andani Seyin Ramírez Buendia

PROYECTO 802 CONEXIÓN

da Ernesto Arriciaga

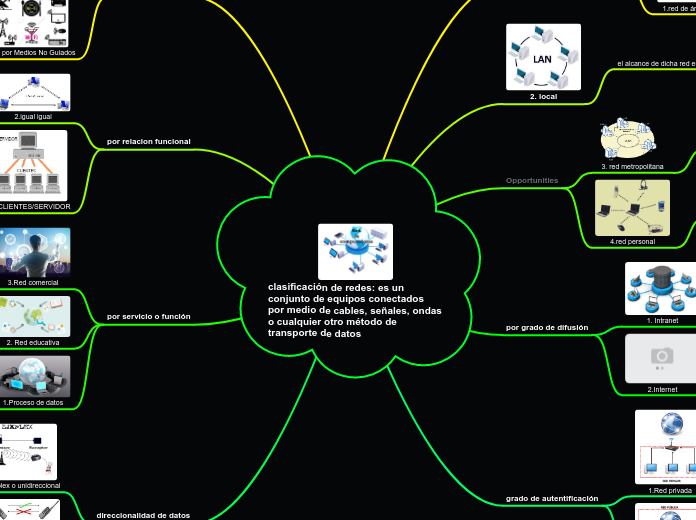

clasificación de redes: es un conjunto de equipos conectados por medio de cables, señales, ondas o cualquier otro método de transporte de datos

da Maria Rojas

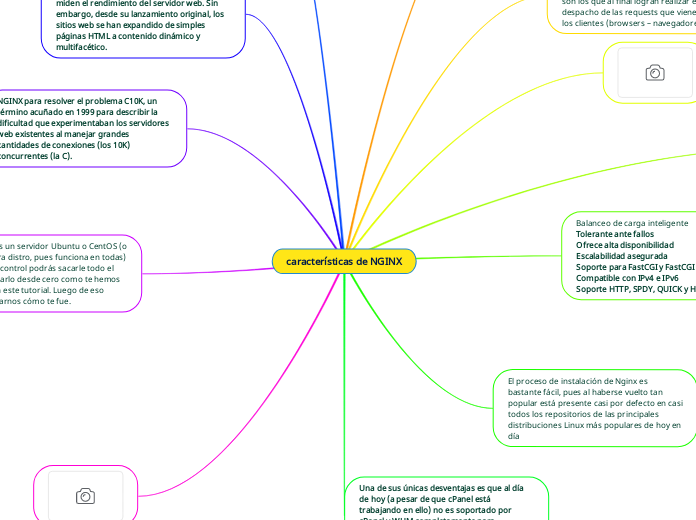

características de NGINX

da MIREYA VANESSA CARRILLO JUMBO

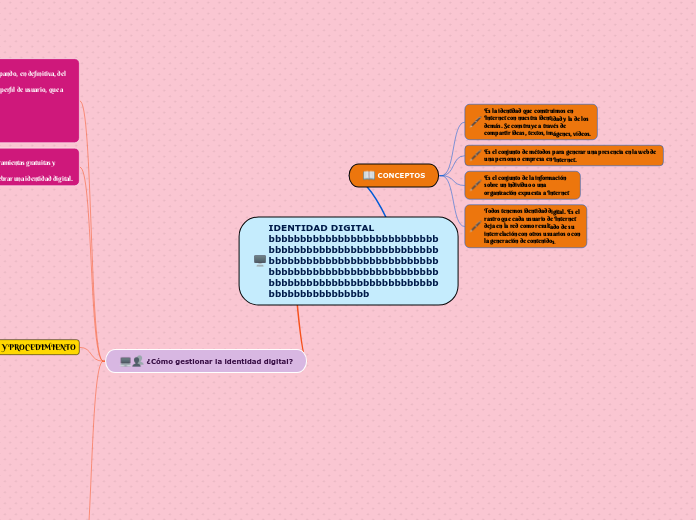

IDENTIDAD DIGITAL bbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbb

da JOHANA SANCHEZ REYES

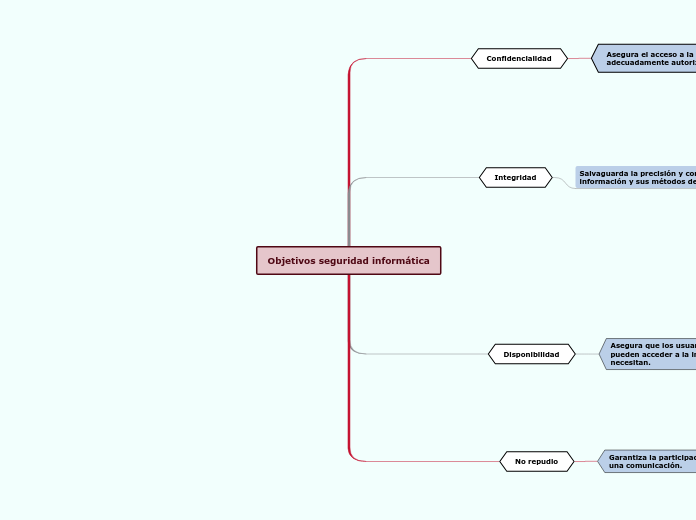

Objetivos seguridad informática

da Angel Prieto

Mapa Conceptual Trabajo 12 Cap 4 y 5 (Resultados, conclusiones y recomendaciones)

da Sergio Osorio

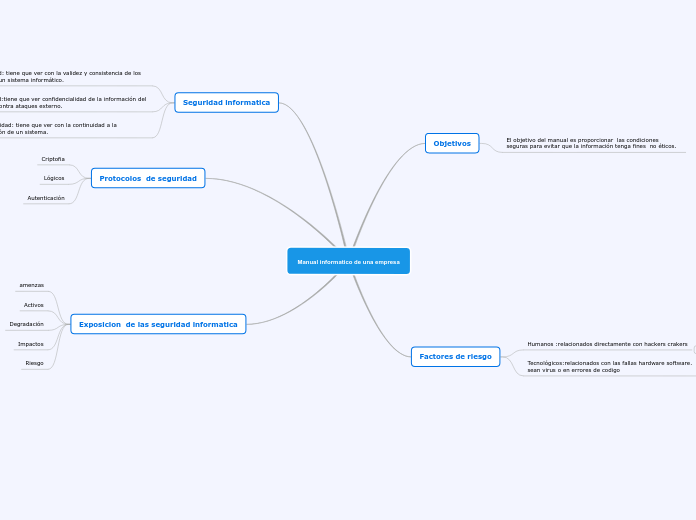

Administrar la seguridad. Lenguaje de control de datos con Transact SQL

da christian alexis hernandez ramirez

Tipos de mantenimiento

da julio santos

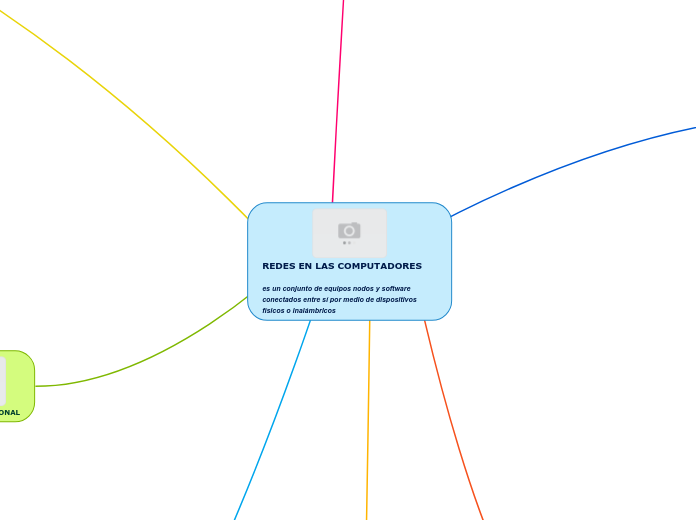

REDES EN LAS COMPUTADORES es un conjunto de equipos nodos y software conectados entre sí por medio de dispositivos físicos o inalámbricos

da Nikolas Peña

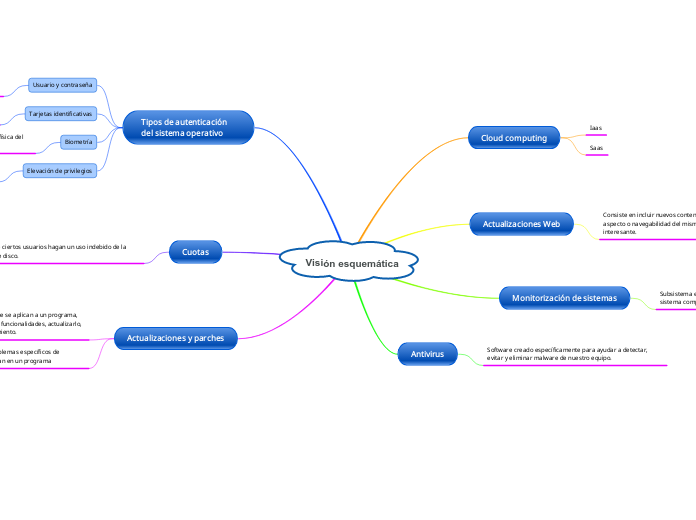

Visión esquemática

da Josep Sancho

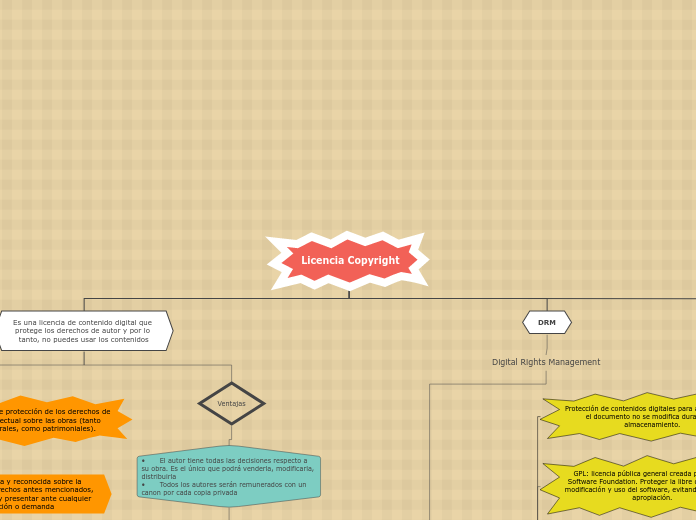

licencias Copyright

da Elizabeth Guarneros

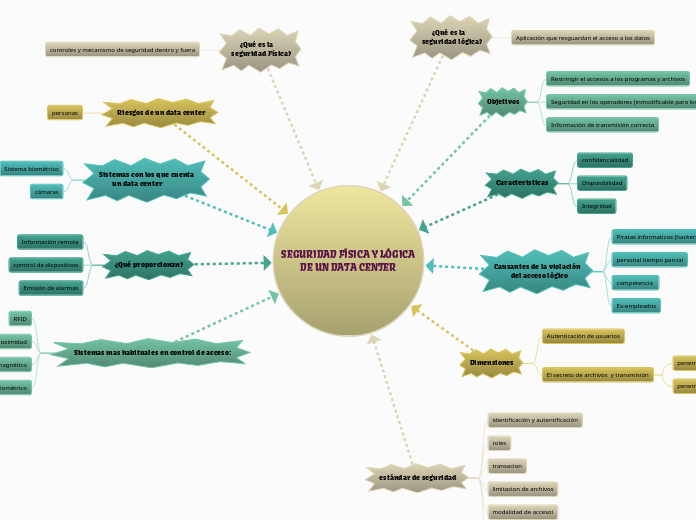

SEGURIDAD FÍSICA Y LÓGICA DE UN DATA CENTER

da Fidel Bermudez

Métodos de conservación tradicional

da ISRAEL avila

Principales mecanismos de protección

da Henrry Josué López López

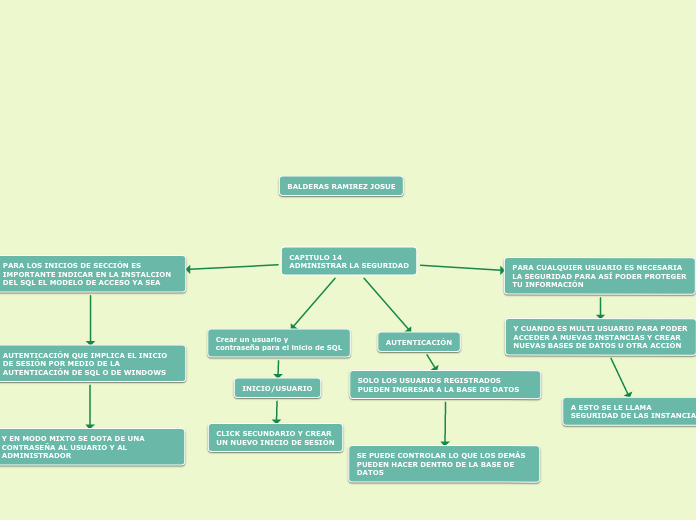

CAPITULO 14 ADMINISTRAR LA SEGURIDAD

da josue balderas

Autentificacion en Fortigate Morales

da Luis Raul M

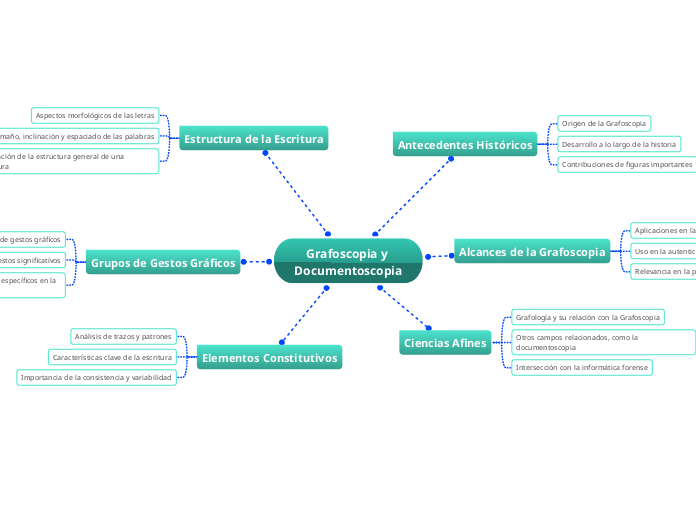

Grafoscopia y Documentoscopia

da Ana Carolina

Caracteristicas de la verciones de windows

da Jeremy Sammuel

capitulo 14 Administar Seguridad

da Marco Antonio Tellez

Conmutación y conexión inalámbrica de LAN

da jose dias

Estenografia vs marcas de agua

da Jose Luis Torres Villalobos

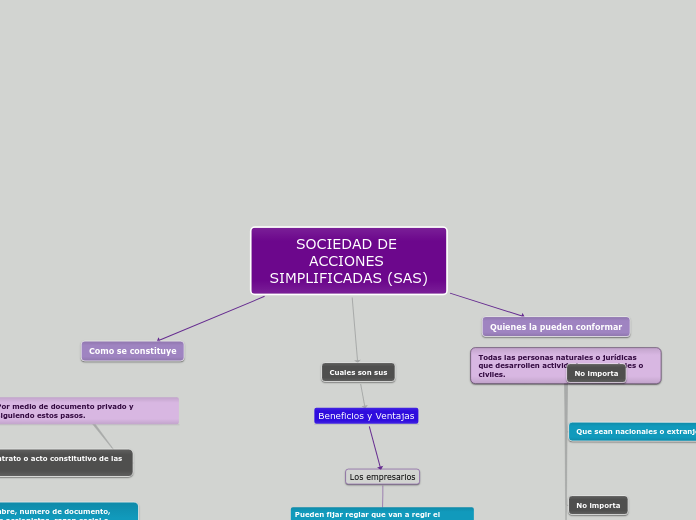

SOCIEDAD DE ACCIONES SIMPLIFICADAS (SAS)

da laura vargas

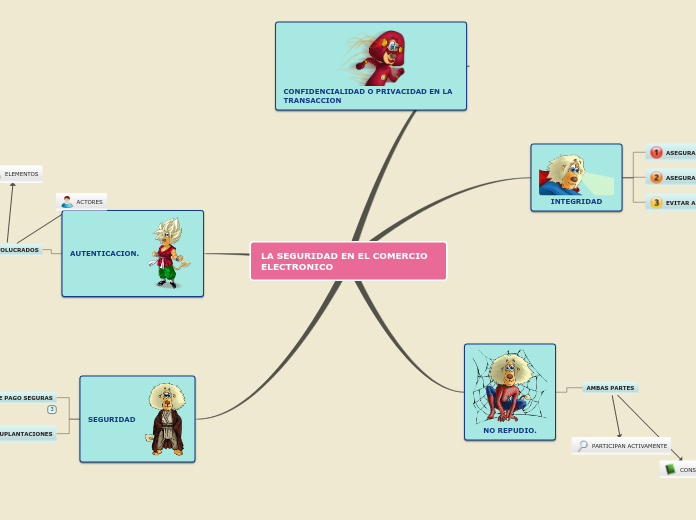

LA SEGURIDAD EN EL COMERCIO ELECTRONICO

da DIONE HERRERA

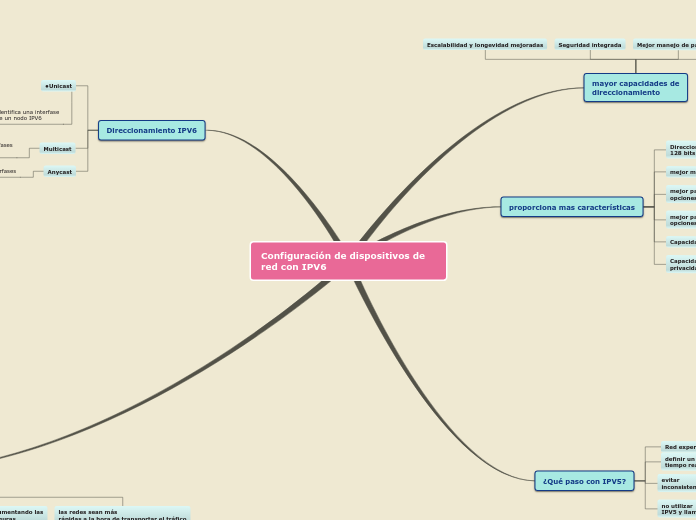

Configuración de dispositivos de red con IPV6

da JEISON FABIAN PARRA NUÑEZ

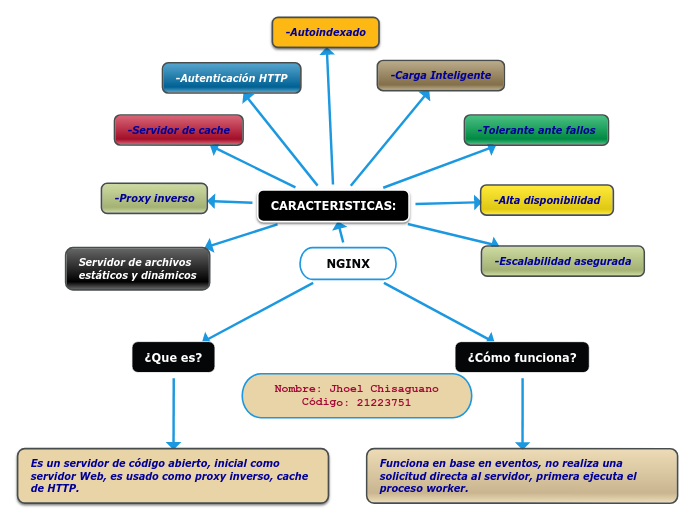

NGINX

da kevin chisaguano

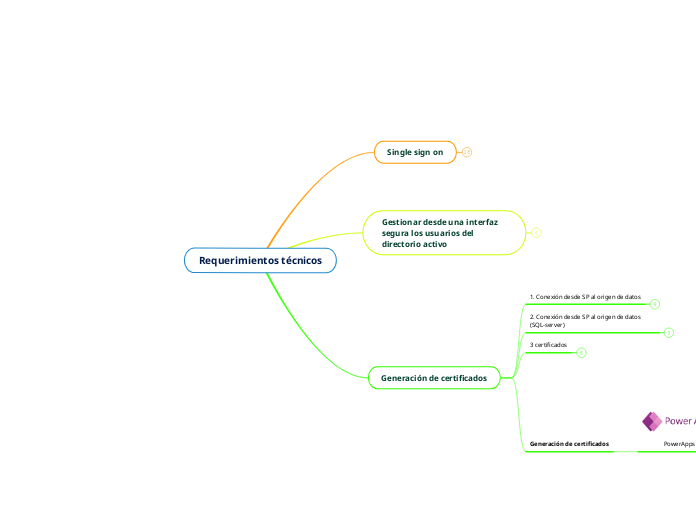

Requerimientos técnicos

da Jonathan Medina

Modulo 6

da christian will

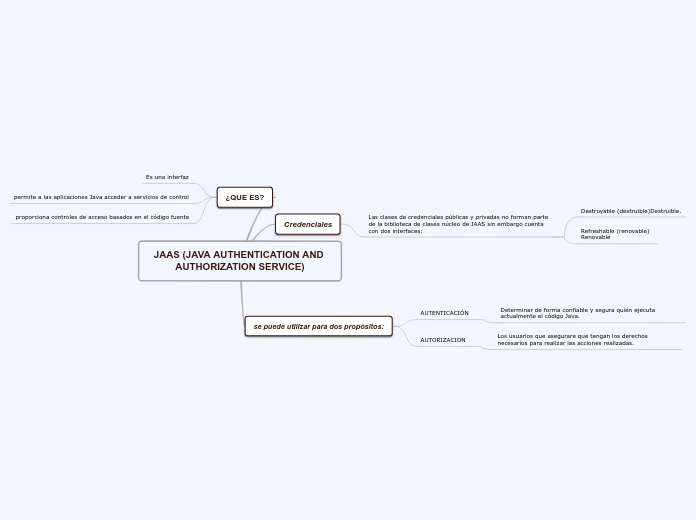

JAAS (JAVA AUTHENTICATION AND AUTHORIZATION SERVICE)

da Ditroxfer Ditroxfer

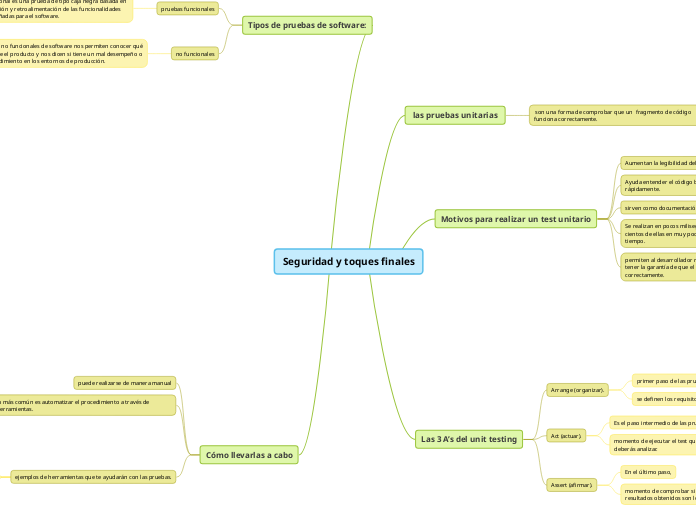

Seguridad y toques finales

da Ruth Nicol TERRONES AZAÑERO

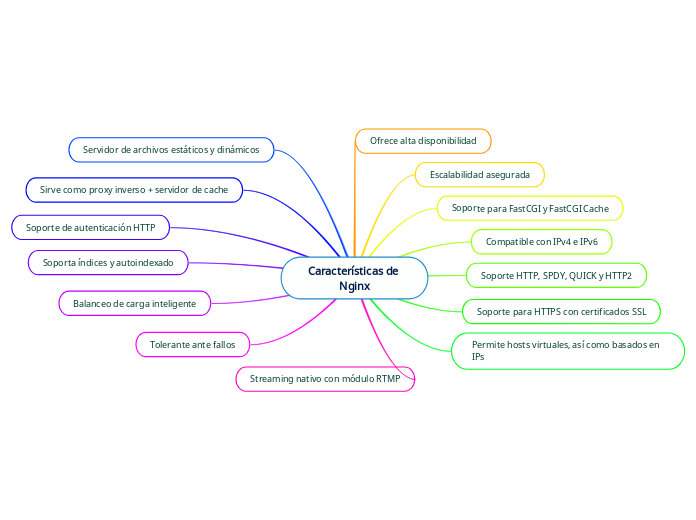

Características de Nginx

da STALIN GABRIEL AREQUIPA TASINCHANO

clasificaciones de redes juan restrepo

da EXD_CLOACK EXD_CLOACK

jcgonzalez@todo1.com

da Julio Cesar González Arango

seguridad de aplicaciones

da Chaneys Chambers

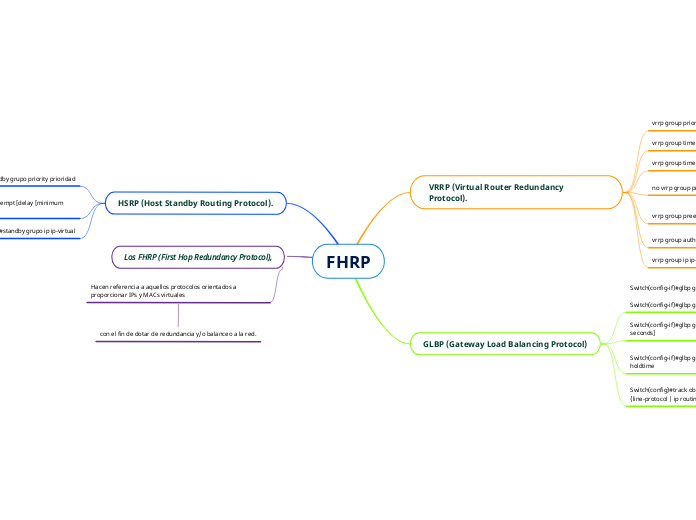

FHRP

da Andrés Gualotuña

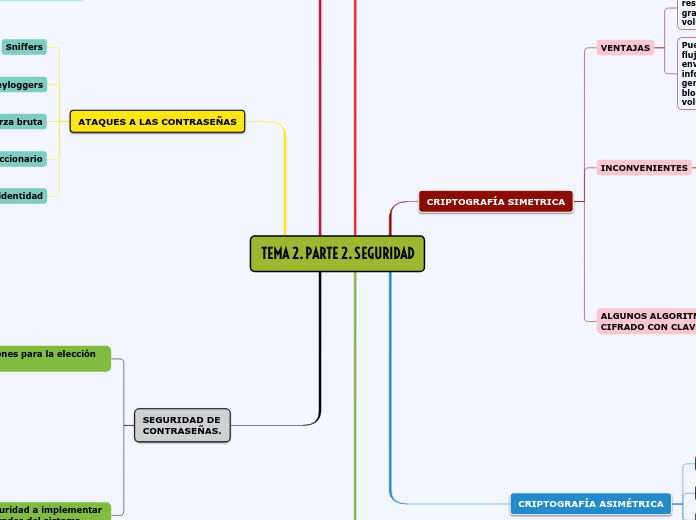

TEMA 2. PARTE 2. SEGURIDAD

da Victor Navarro

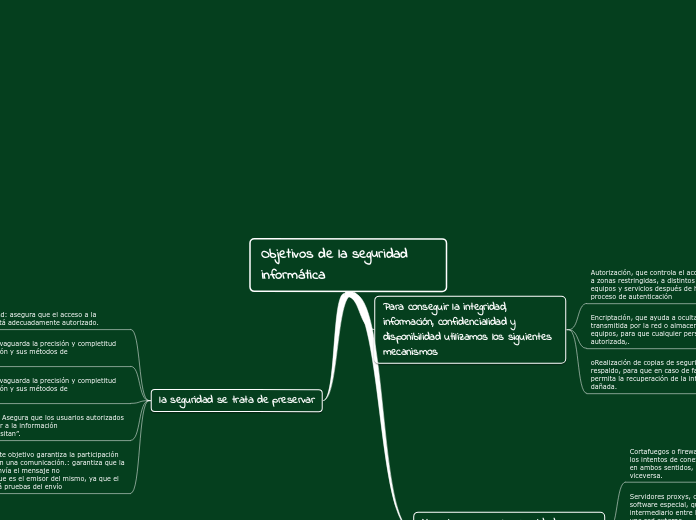

Objetivos de la seguridad informática

da Cristian Bustamante

SGDEA

da ELCY PINZON

Seguridad en redes

da Maynor Alexis Interiano Rivera

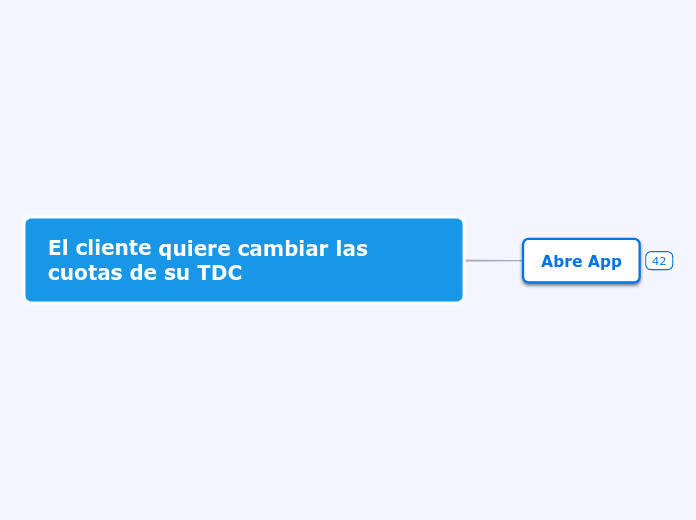

El cliente quiere cambiar las cuotas de su TDC

da Juliana Buitrago

Areas de la Gestio de Redes Telecomunicaciones Grupo 8

da Diego cardenas

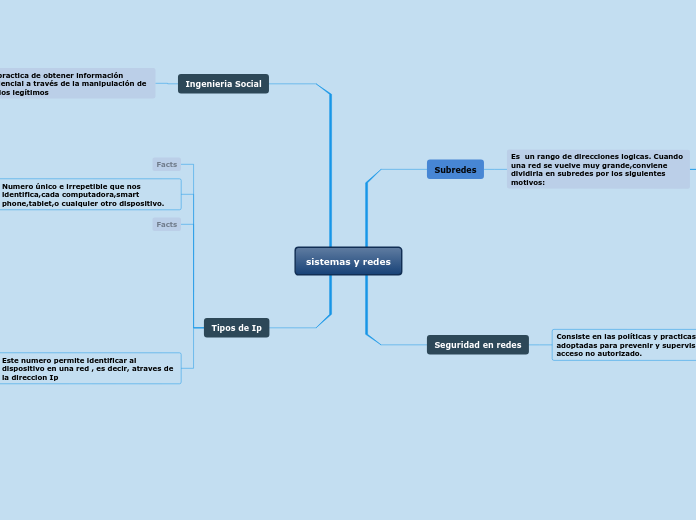

sistemas y redes

da Mateo Toapanta

Reflexión Inicial y apropiación

da Edwar Macias

Protocolos de comunicacion

da Arturo Falcon

Mecanismo de proteccion

da Nelson Ely Andrade Benitez

comercio electronico

da edmodo account

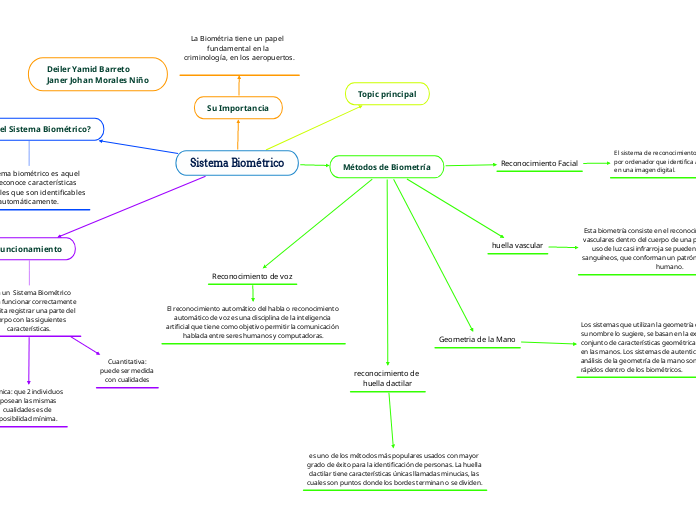

Sistema Biométrico

da DEILER YAMID BARRETO CANO

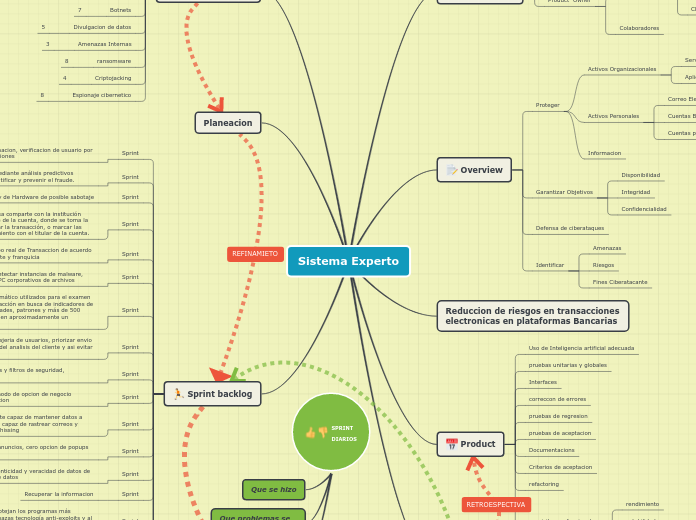

Sistema Experto

da Adriana Sofia Rodriguez

MECANISMOS DE PROTECCION CONTRA INTRUSOS

da Sergio Vallecillo Madrid

Mecanismos de Proteccion-971051070

da Francisco Julian Cruz Martinez

Mecanismos_de_Proteccion

da Jesus Enrique Reyes

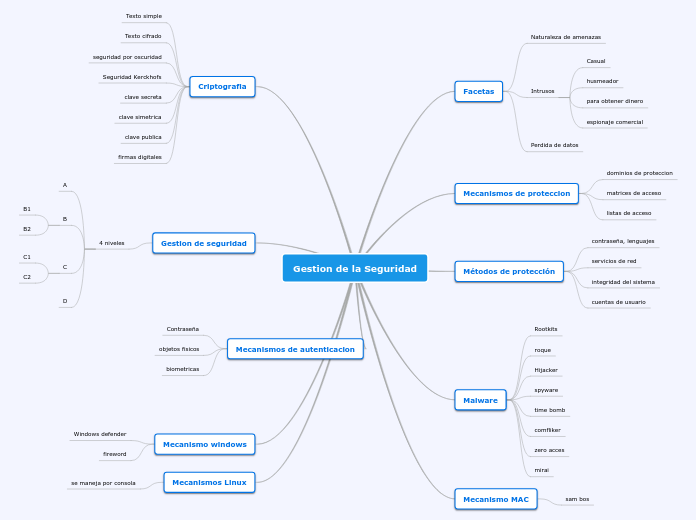

Gestion de la Seguridad

da Fabian Mauricio CARO RODRIGUEZ

ASOCIACION INALAMBRICA

da IVAN ANSARI HERNANDEZ HERNANDEZ

UTILIZACIÓN DE LAS TICS EN SEGURIDAD PÚBLICA Y CIUDADANA

da sandara ortiz

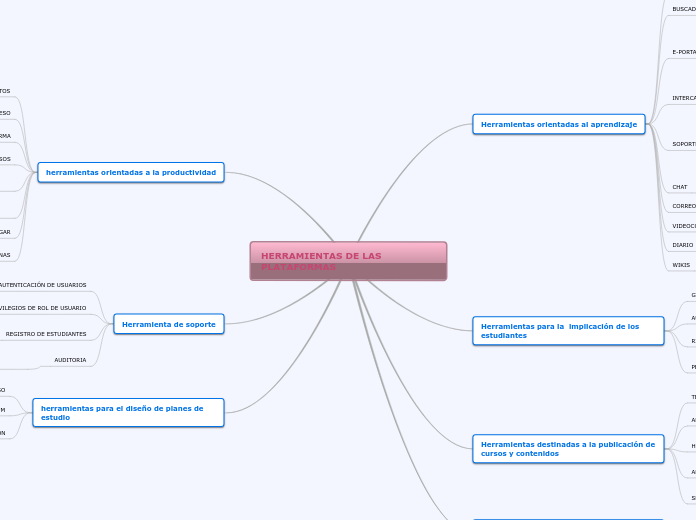

HERRAMIENTAS DE LAS PLATAFORMAS

da Estefany Sanchez

Obligaciones del receptor de las facturas

da Fundación Didáctica XXI

Montluisa_Marcelo_semana13

da washo montaluisa

banca en linea y realiza pagos

da johanna carpio

Deber Semana 8 Dheredia

da Darwin Fernando Heredia Cobo

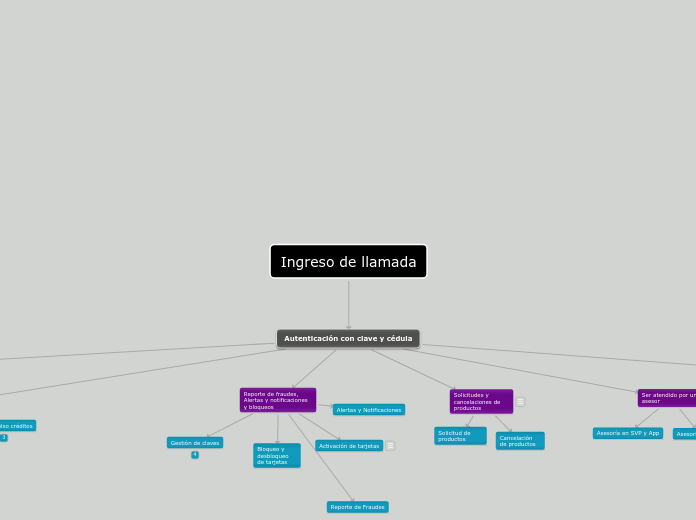

Ingreso de llamada

da Manuela Rojas

adayyy org

da Aday Ramírez Méndez

mecanismo de protecciòn

da Samia Fernandez

SEGURIDAD DE LA INFORMACION

da claudia g

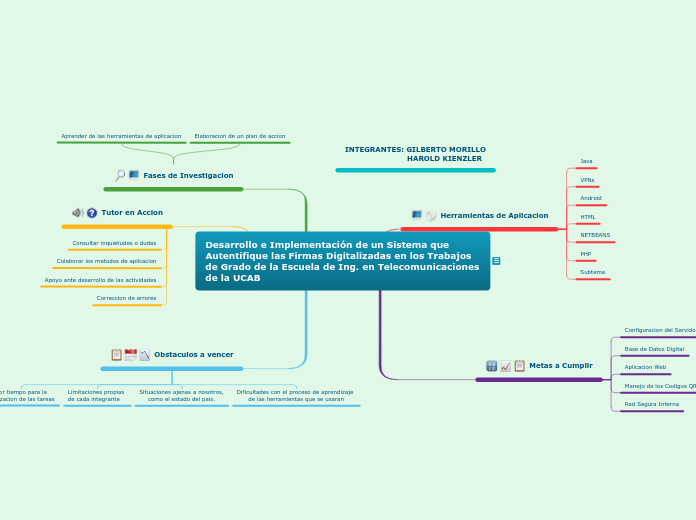

TEG 1

da gilberto luis morillo

GESTION DOCUMETAL

da leanny beltran

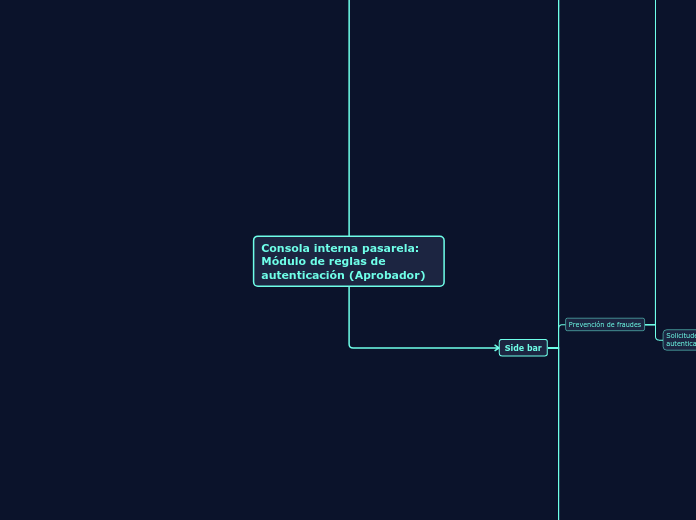

Ajustes masificación 3ds - Usuario Aprobador

da Iván Sanchez

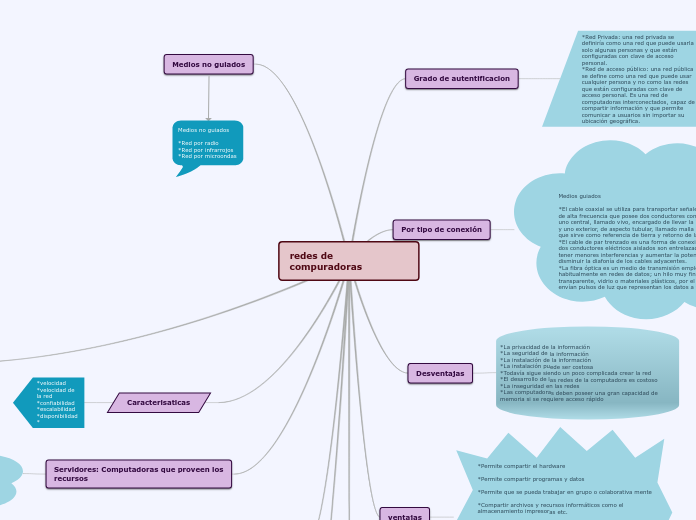

redes de compuradoras

da Yoselin Cruz delgado

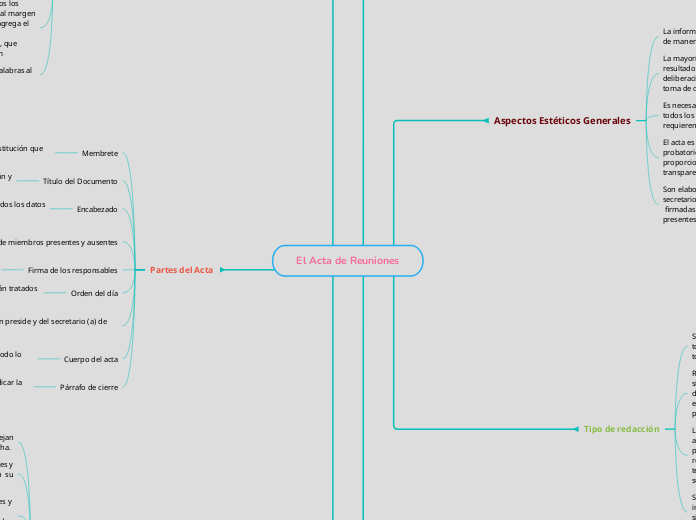

El Acta de Reuniones

da Fiorella C

Seguridad en redes en computadoras

da Samia Fernandez

Comercio Electrónico: sistemas de seguridad y formas de pago

da Mars Mars

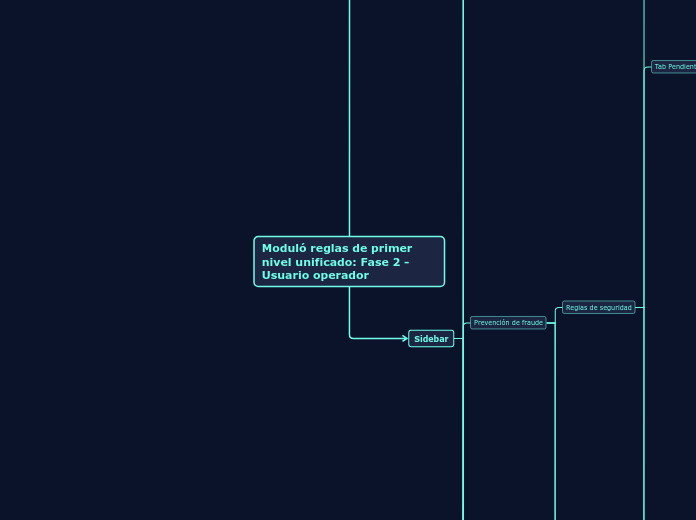

Moduló reglas de primer nivel unificado: Fase 2 - Usuario operador

da Frecia Pacori

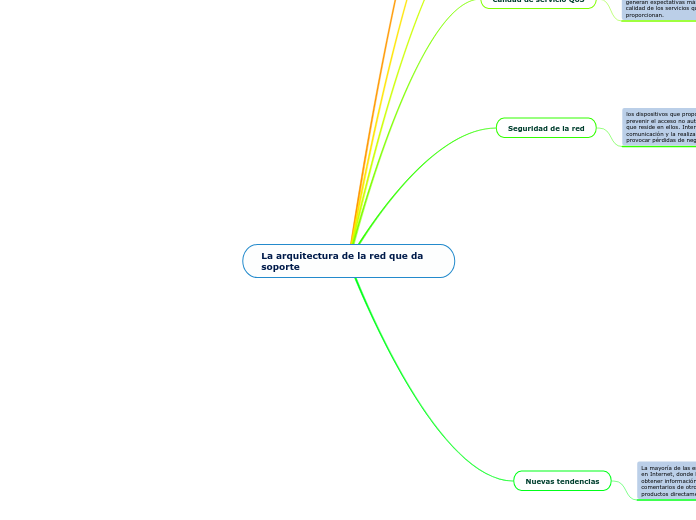

La arquitectura de la red que da soporte

da Junior angelo Obregon rojo

Módulo5_Mecanismos_de_protección

da Lesvy Yamileth Zelaya Henriquez

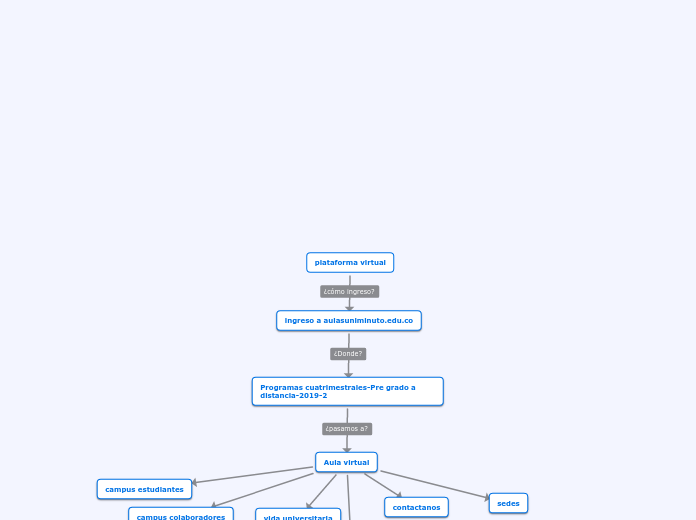

plataforma virtual

da Yenny Paola NOVA CADENA