Fraudes Mappe mentali - Galleria pubblica

Esplorate la nostra ampia raccolta pubblica di mappe mentali di fraudes create dagli utenti di Mindomo di tutto il mondo. Qui potete trovare tutti i diagrammi pubblici relativi a fraudes. È possibile visualizzare questi esempi per trarre ispirazione. Alcuni diagrammi danno anche il diritto di essere copiati e modificati. Questa flessibilità vi permette di utilizzare queste mappe mentali come modelli, risparmiando tempo e fornendovi un solido punto di partenza per il vostro lavoro. Potete contribuire a questa galleria con i vostri diagrammi, una volta resi pubblici, e potete essere fonte di ispirazione per altri utenti ed essere presentati qui.

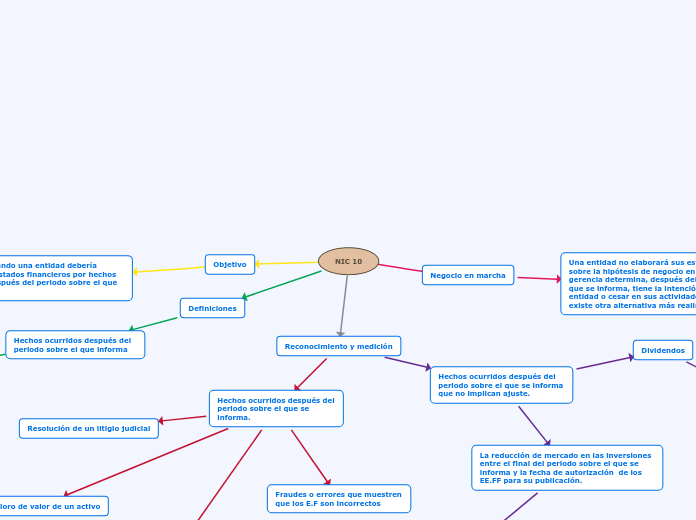

NIC 10

da heidy grijalva

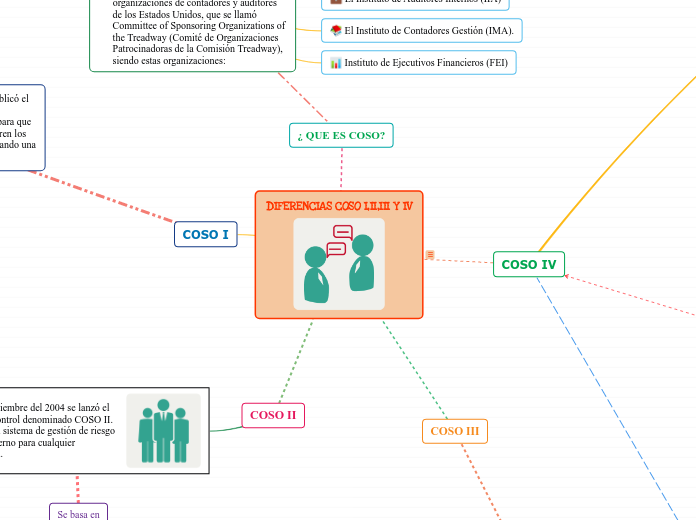

DIFERENCIAS COSO I, II, III Y IV

da ZAMIR GUTIERREZ RINCON

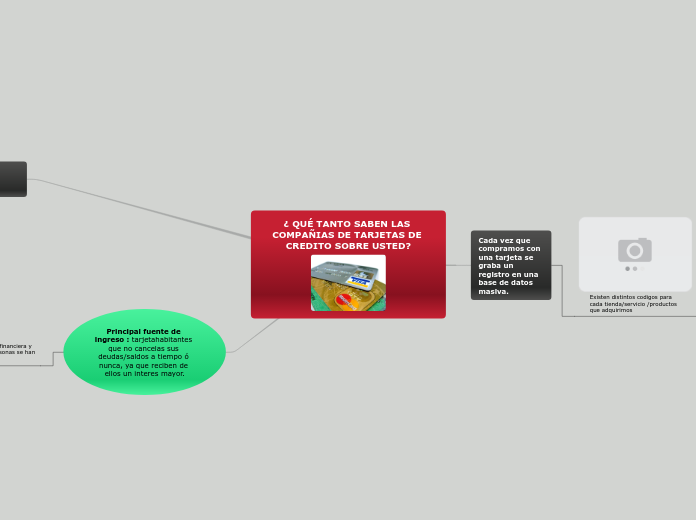

QUE TANTO SABEN LAS COMPAÑIAS DE TARJETAS DE CREDITO SOBRE USTED?

da Jheysy Hume Enriquez

Plagio – Internet y la Web 2.0

da Alessandro Falco

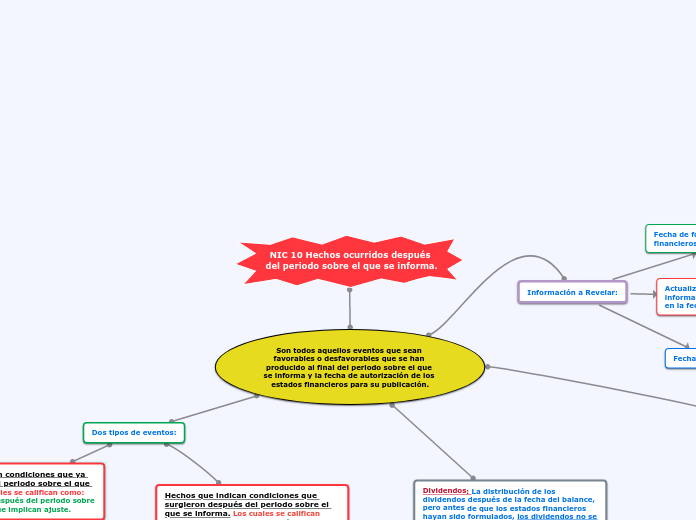

NIC 10 Hechos ocurridos después del periodo sobre el que se informa.

da NIKSON WILFREDO REODRIGUEZ GARCIA

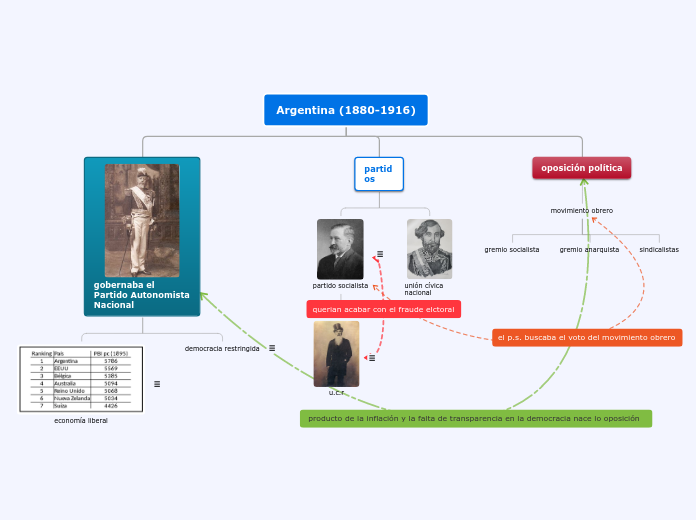

republica liberal oligarca

da Bruno Farina

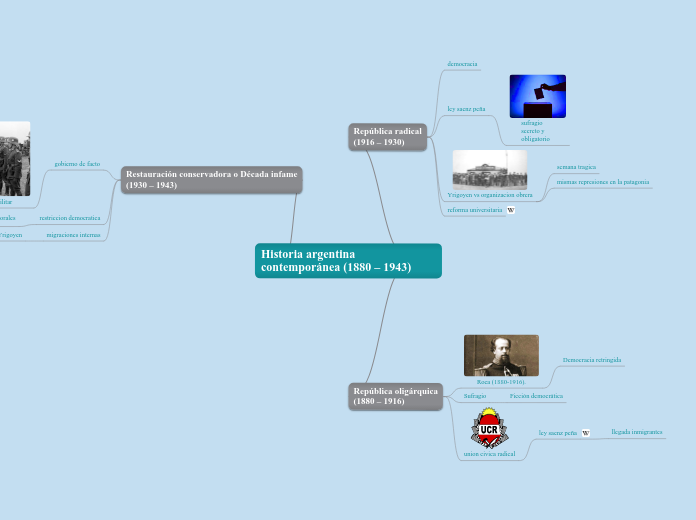

Historia argentina contemporánea (1880 – 1943)

da David Fernandez

Inside Job

da Renata Ruiz

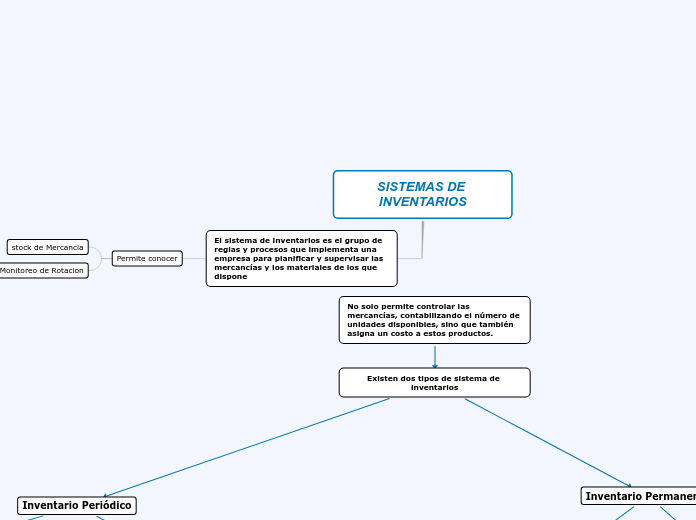

SISTEMAS DE INVENTARIOS

da ferney saenz

Paper Lavado de Dinero y Ley Sarbanes-Oxley

da VICTOR SALGADO

Inside Job - Dairo Moreno Montenegro

da Dairo Moreno Montenegro

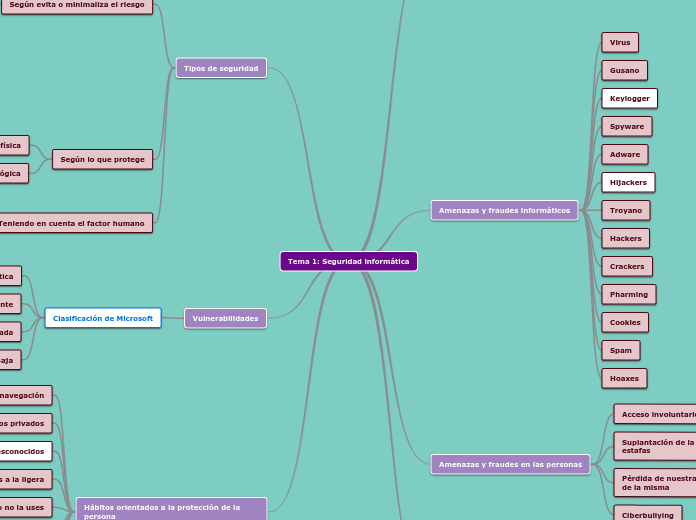

Tema 1: Seguridad informática

da Patricia Abad Bayo

Retos en la Era de la Informatica.

da Fernando Ramirez Moreno

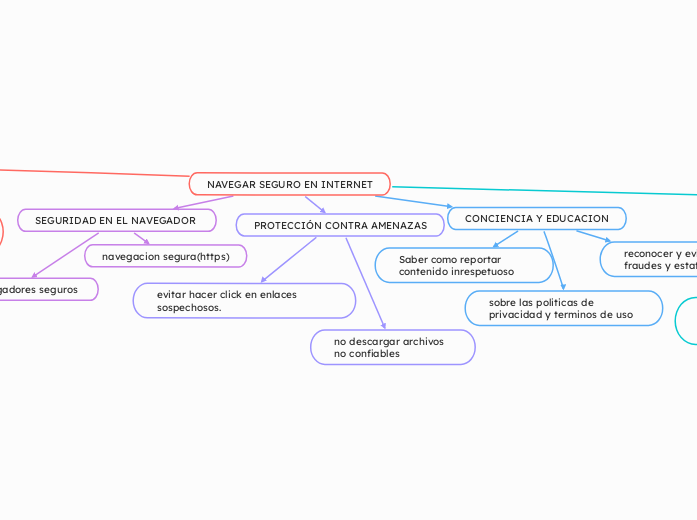

NAVEGAR SEGURO EN INTERNET

da maria alejandra alvarez lozano

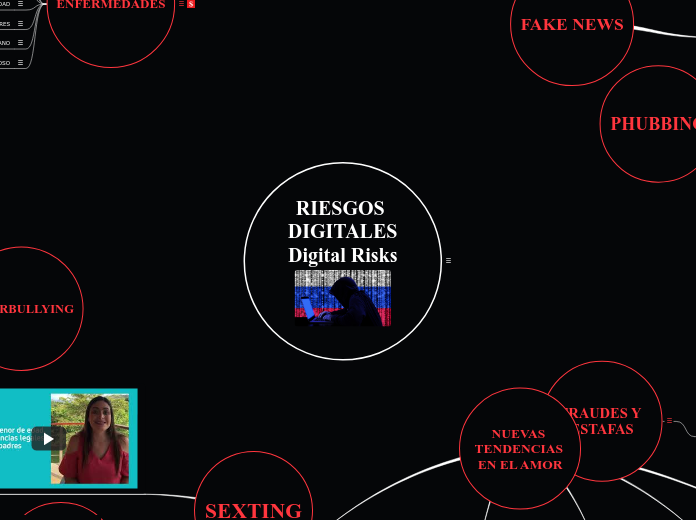

RIESGOS DIGITALES Digital Risks

da Paola Revelo

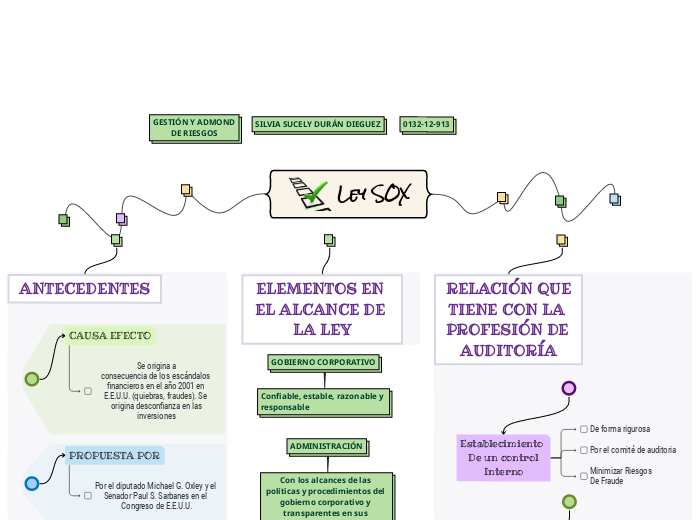

Ley SOX

da SILVIA SUCELY DURAN DIEGUEZ

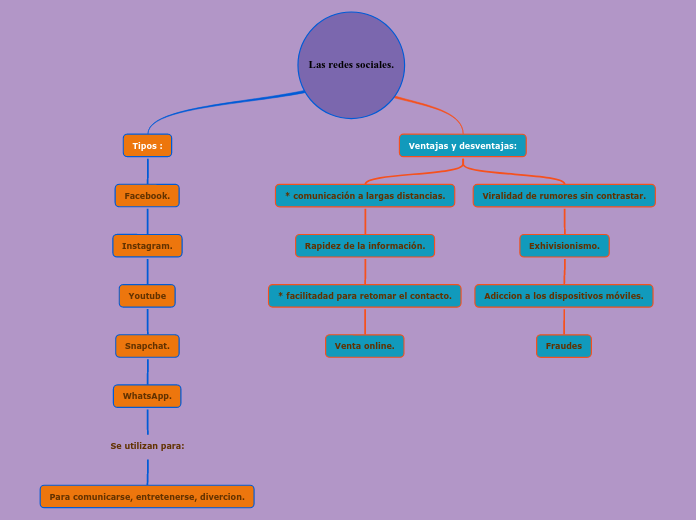

Las redes sociales.

da Gloria Hernandez

seguridad de sist. e informacion

da meredit pineda

Diferencias E-C / E-B / M

da Diana Rodriguez

Yago

da Yago Artiñano Sainz

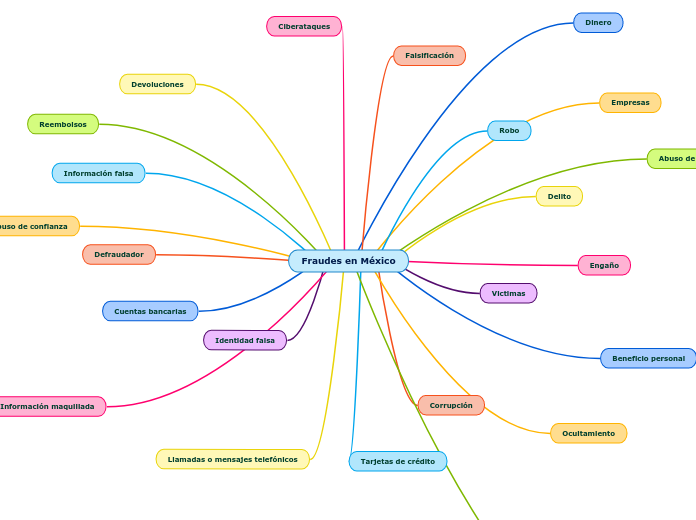

Fraudes en México

da kimberly ayala

U4_A1

da Emiliano Alberto

Sample Mind Map

da Luis Pombo

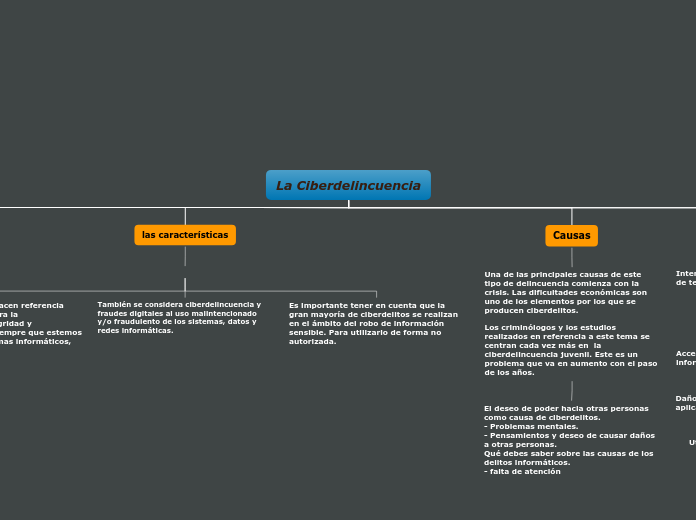

La Ciberdelincuencia

da Jaz Carbajal

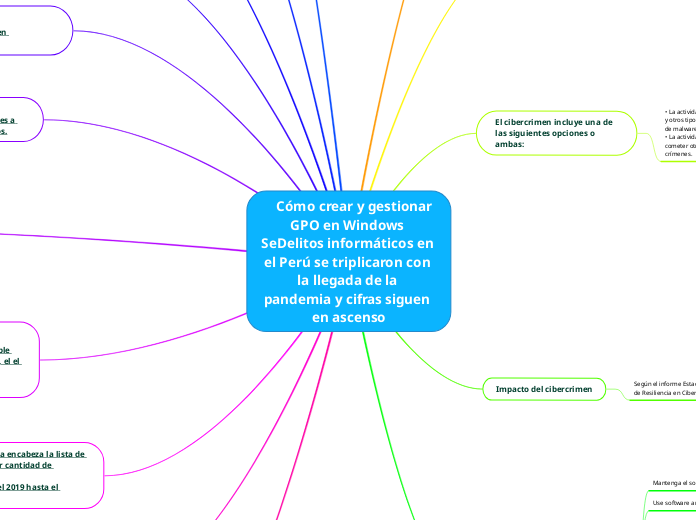

Cómo crear y gestionar GPO en Windows SeDelitos informáticos en el Perú se triplicaron con la llegada de la pandemia y cifras siguen en ascenso

da Wilibrord Arcos Escalante

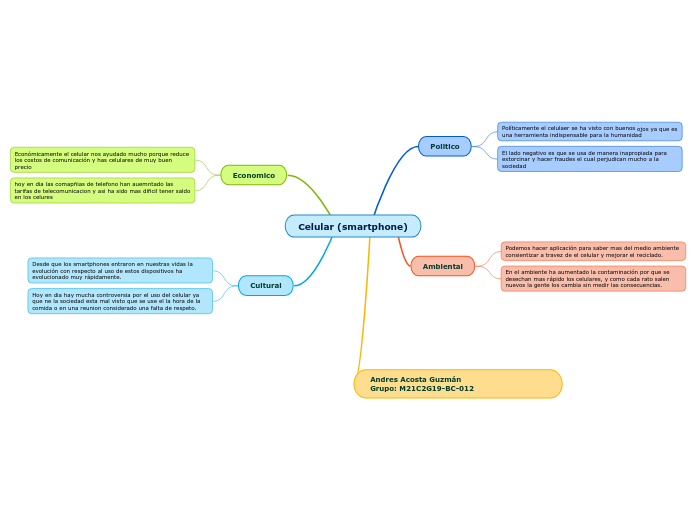

Celular (smartphone)

da Ana Acosta

introduccion

da Camilo Andrés

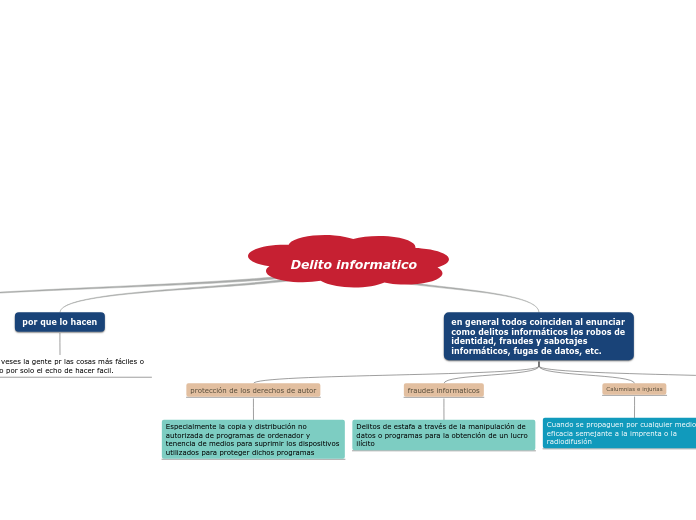

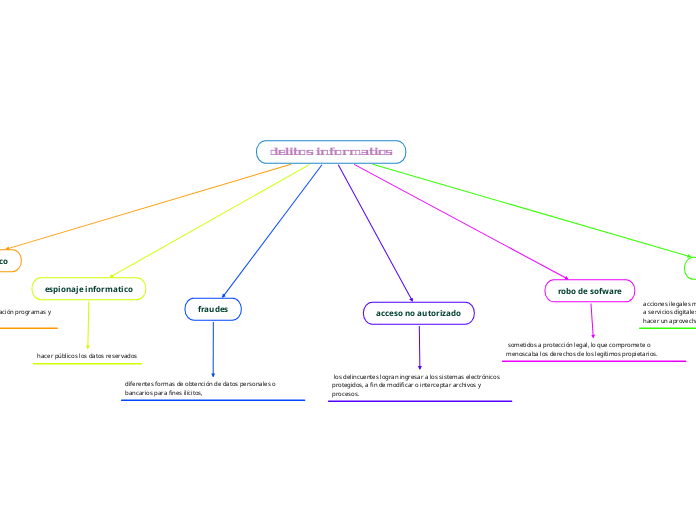

Delito informatico

da juan jose lopez grajales

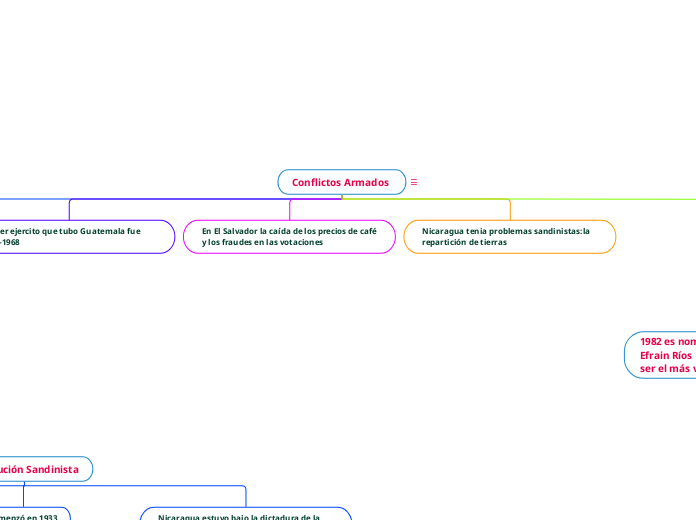

Conflictos Armados

da Impresiones Copia

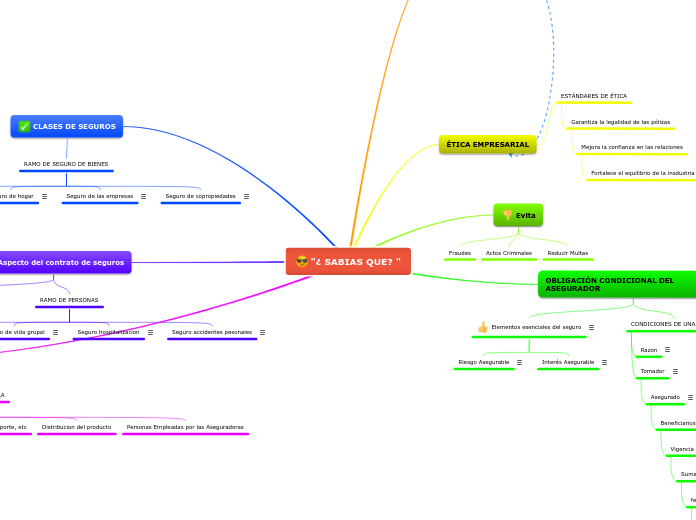

"¿ SABIAS QUE? "

da LEINIKER GUETHE BARRIOS

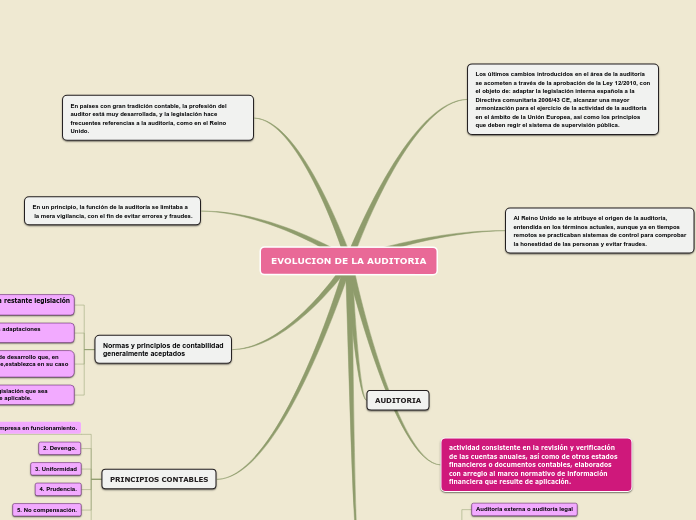

HISTORITA AUDITORIA (JOSE LUIS SARABIA ALCAZAR)

da Nichools cardenas de voz

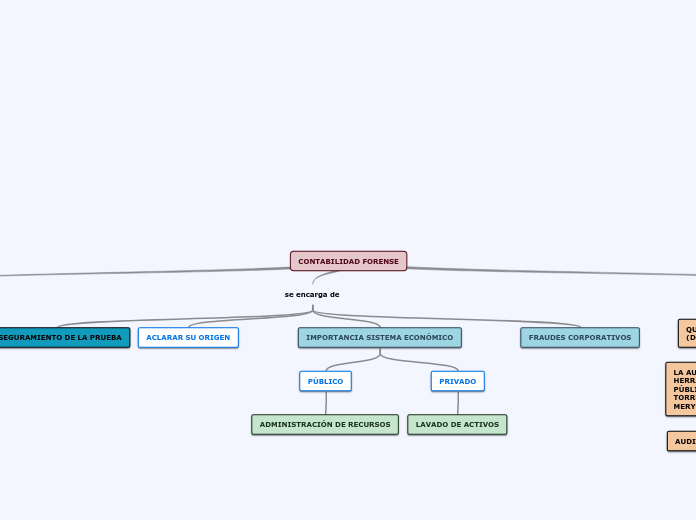

contabilidad forense

da Sindy Julio

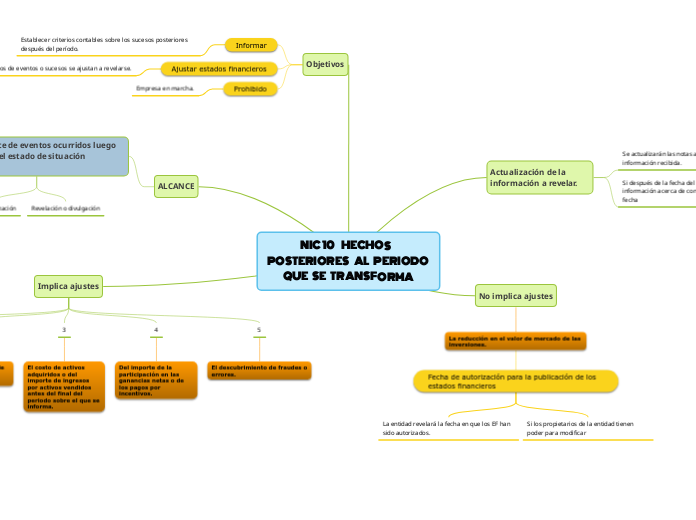

NIC 10 HECHOS POSTERIORES AL PERIODO QUE SE TRANSFORMA

da Gabriela Téquiz

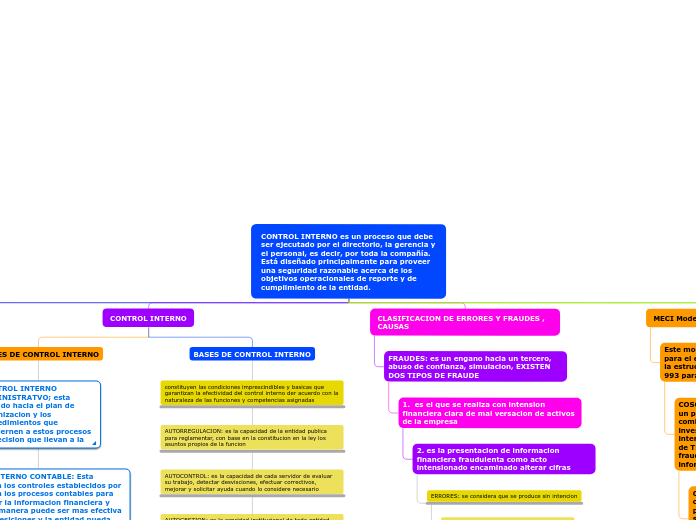

CONTROL INTERNO es un proceso que debe ser ejecutado por el directorio, la gerencia y el personal, es decir, por toda la compañía. Está diseñado principalmente para proveer una seguridad razonable acerca de los objetivos operacionales de reporte y de cumplimiento de la entidad.

da MARIA LICEIDI FRANCO AMAYA

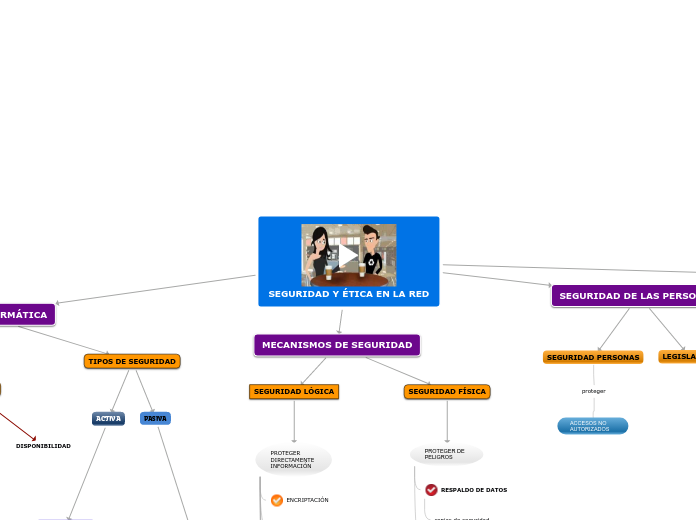

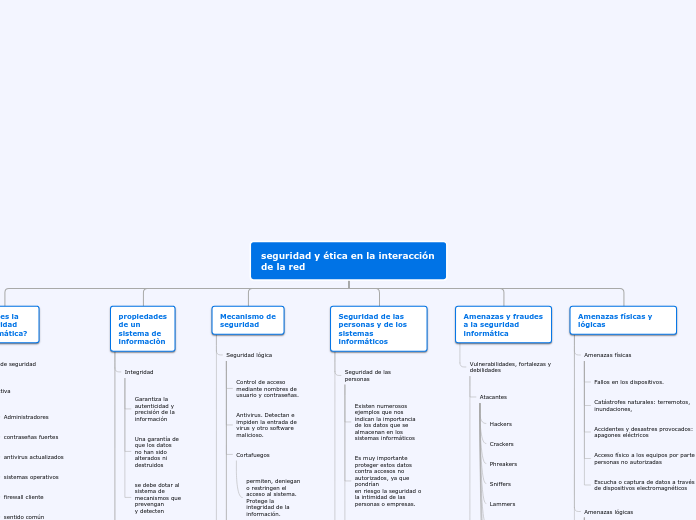

seguridad y ética en la interacción de la red

da javier bocanegra

LA TECNOLOGÍA COMO UN VICIO

da Reyes Topa Alexandra

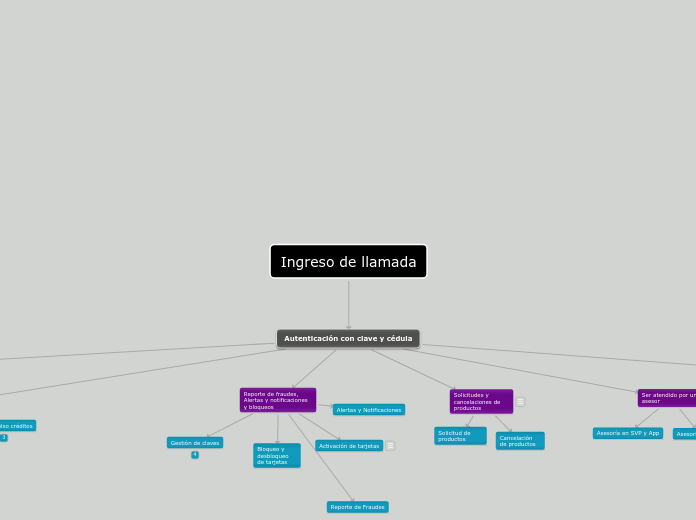

Ingreso de llamada

da Manuela Rojas

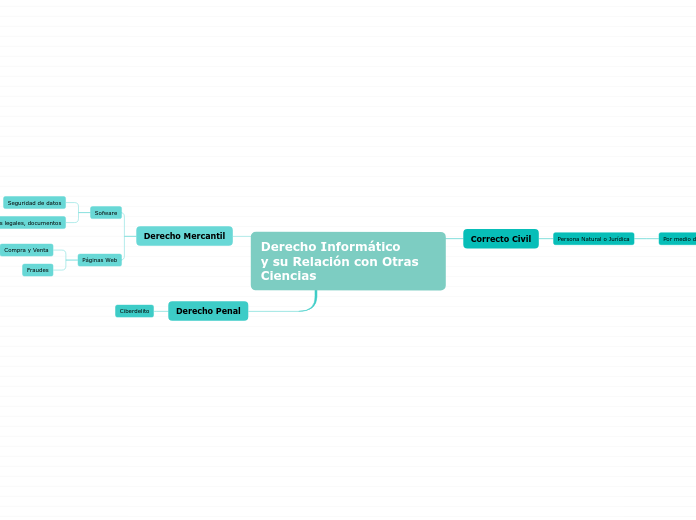

Derecho Informático y su Relación con Otras Ciencias

da Eimy Aldana

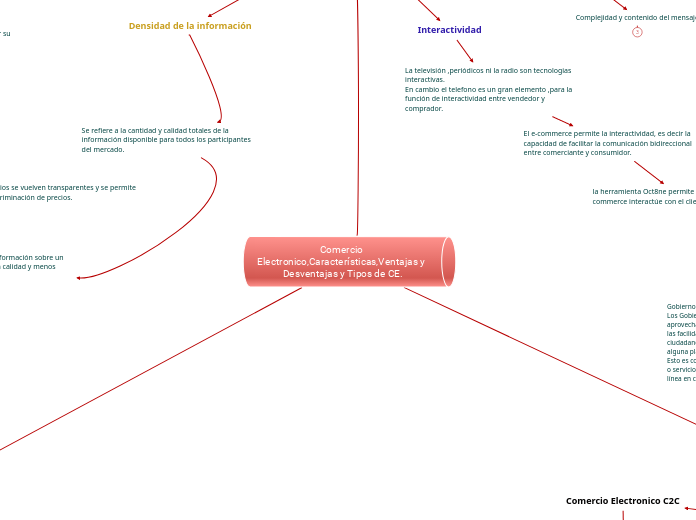

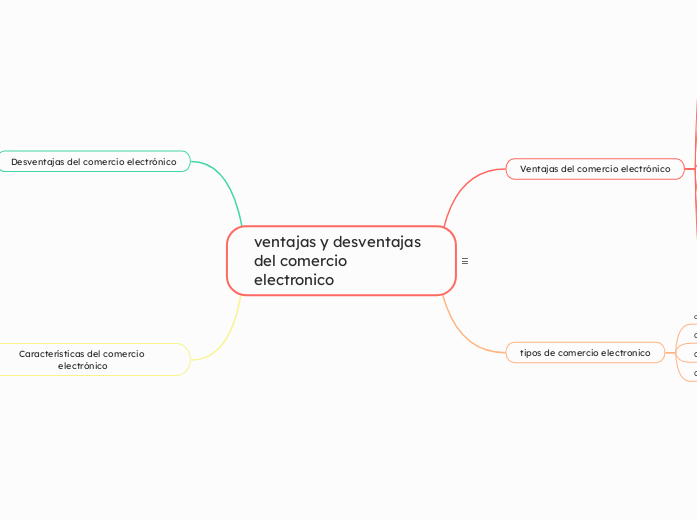

Comercio Electronico,Características,Ventajas y Desventajas y Tipos de CE.

da gerardo alberto leal gonzalez

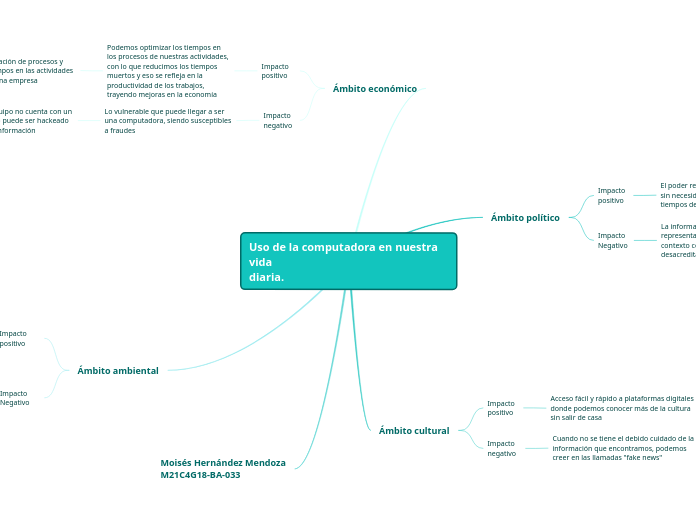

Uso de la computadora en nuestra vida diaria.

da Moises Hernandez

delitos informatios

da maria trujillo

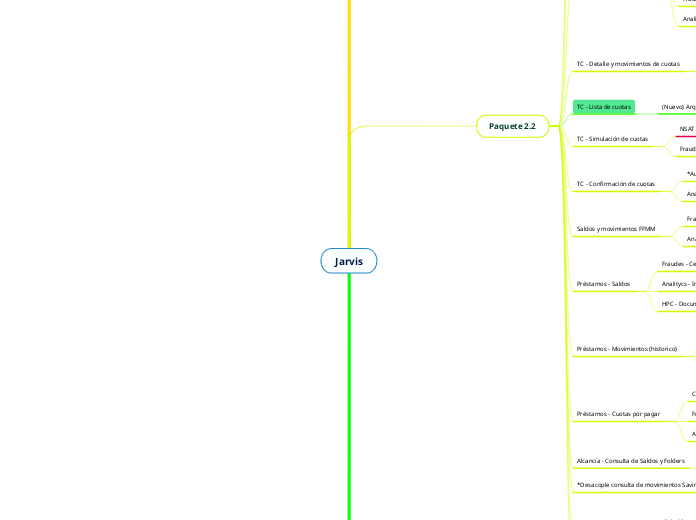

Jarvis

da Lucas Gabriel Vásquez León

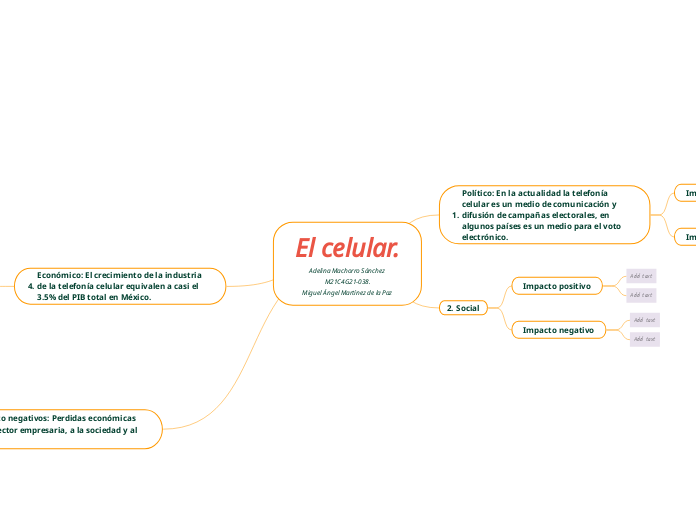

El celular. Adelina Machorro Sánchez M21C4G21-038. Miguel Ángel Martínez de la Paz

da Adelina Machorro Sánchez

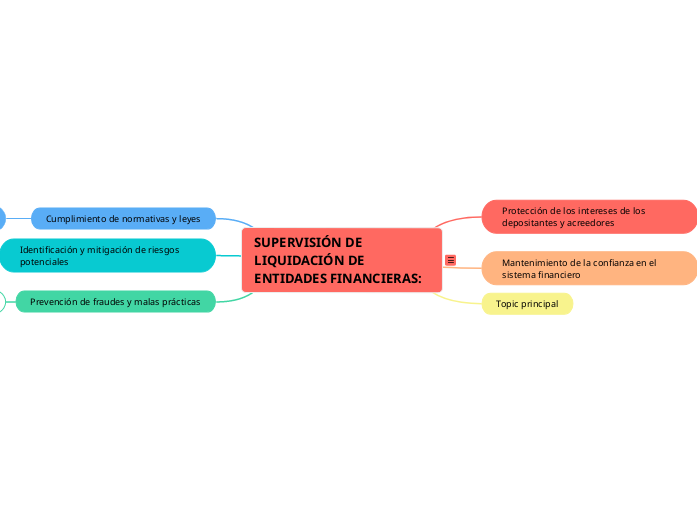

SUPERVISIÓN DE LIQUIDACIÓN DE ENTIDADES FINANCIERAS:

da José Joaquín Martinez Mendoza

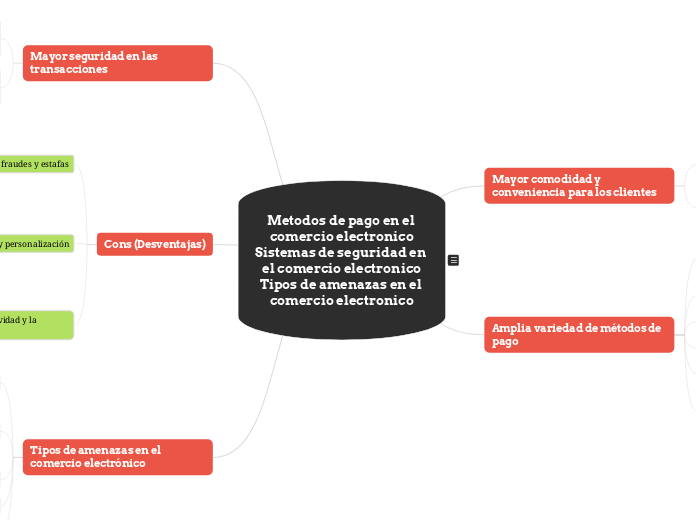

Metodos de pago en el comercio electronicoSistemas de seguridad en el comercio electronicoTipos de amenazas en el comercio electronico

da Alfonso Dimas

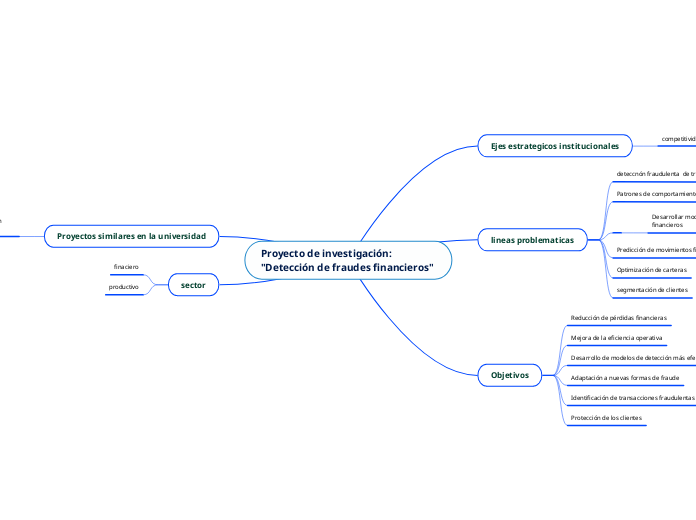

Proyecto de investigación: "Detección de fraudes financieros"

da santiago ibarra

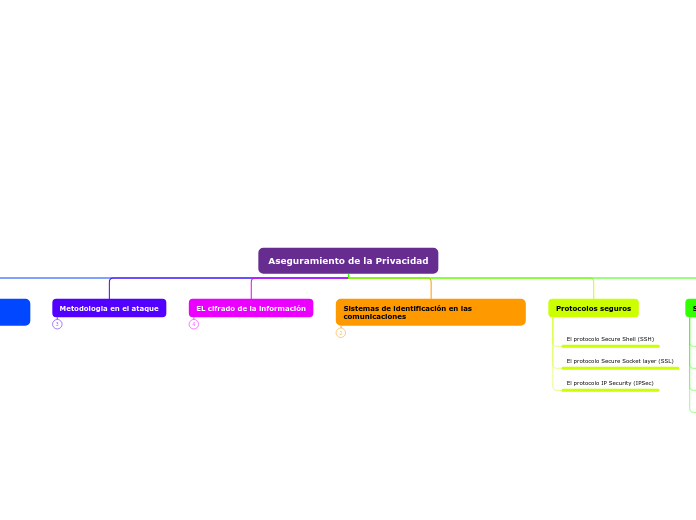

Aseguramiento de la Privacidad

da Alberto Mora Gil

6 ventajas 6 desventajas y 3 características del comercio electrónico

da Andres Perez