da Jonatan Jonatan mancano 2 anni

235

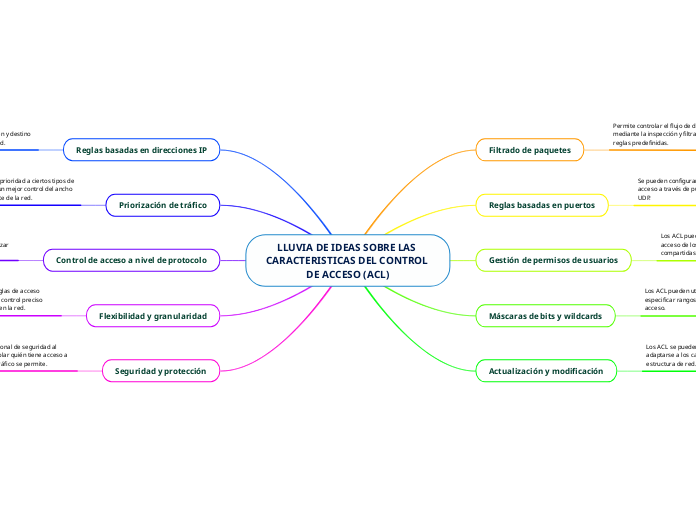

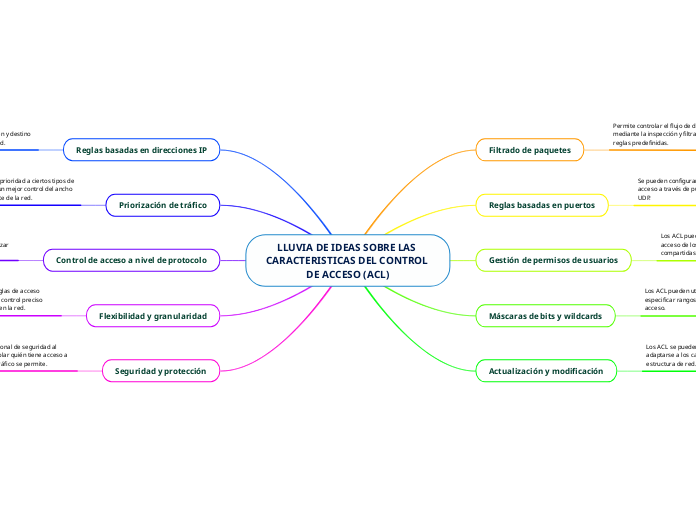

LLUVIA DE IDEAS SOBRE LAS CARACTERISTICAS DEL CONTROL DE ACCESO (ACL)

da Jonatan Jonatan mancano 2 anni

235

Più simili a questo