Malware マインドマップ - Public Gallery

世界中のMindomoユーザーによって作成されたmalwareマインドマップの幅広い公開コレクションをご覧ください。ここでは、malwareに関連するすべての公開図を見つけることができます。これらの例を見ることで、インスピレーションを得ることができます。また、いくつかのダイアグラムはコピーして編集する権利を与えています。この柔軟性により、これらのマインドマップをテンプレートとして使用することができ、時間を節約し、仕事のための強力な出発点を得ることができます。一度公開すれば、あなた自身のダイアグラムでこのギャラリーに貢献することができ、他のユーザーのインスピレーションの源となり、ここで紹介されることができます。

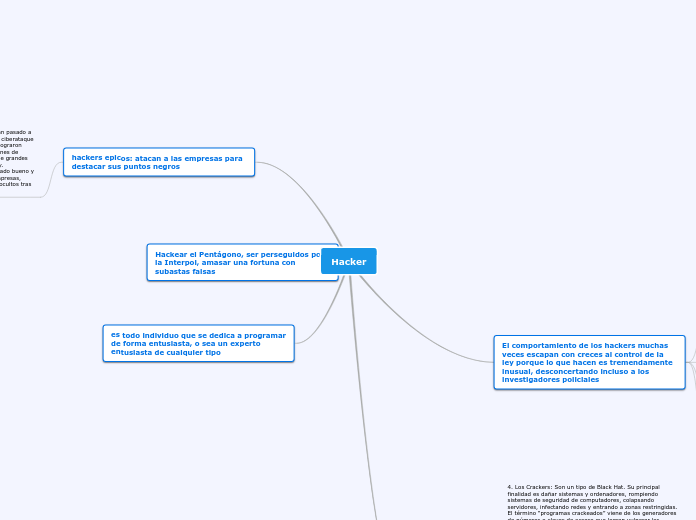

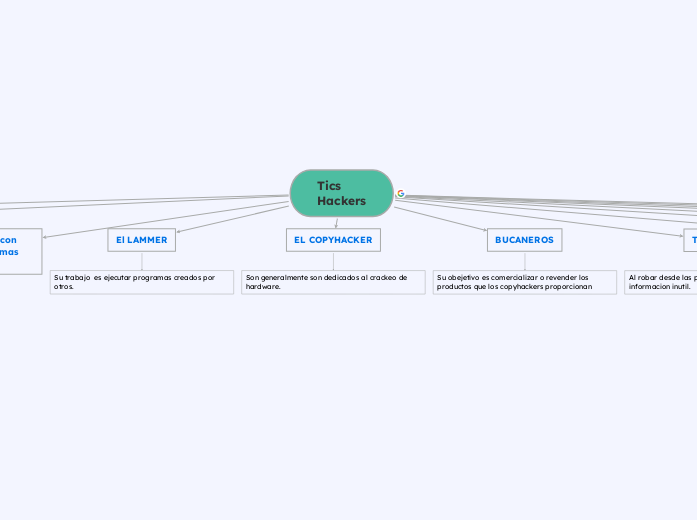

Hacker

Zully landaにより

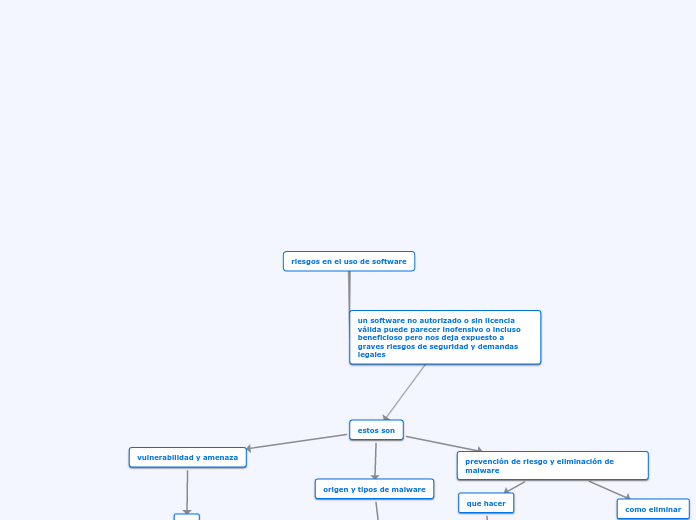

Riesgos en el uso de software

Jos sosa lascanoにより

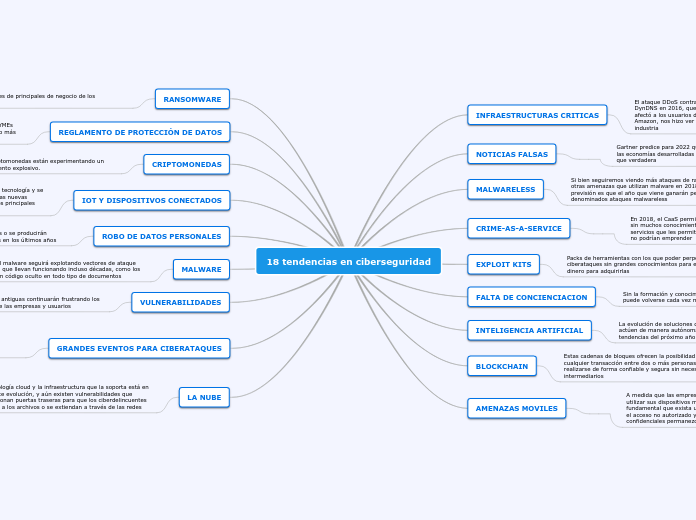

ciberseguridad 18

Juan Camilo Caceresにより

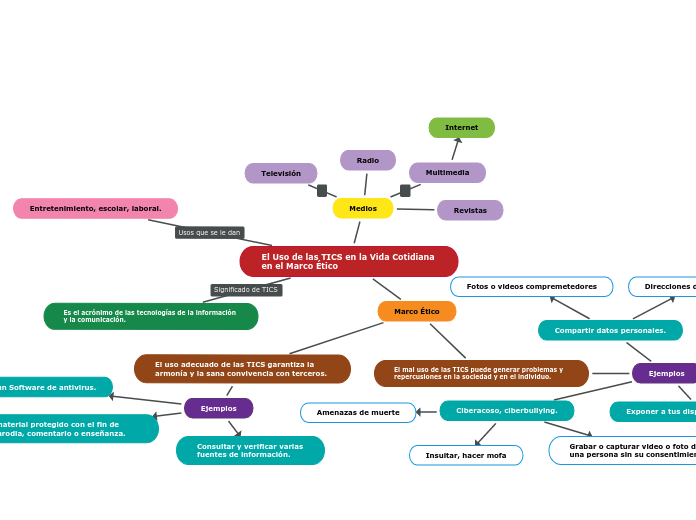

El Uso de las TICS en la Vida Cotidiana en el Marco Ético

PAREDES ALVAREZ PAREDES ALVAREZにより

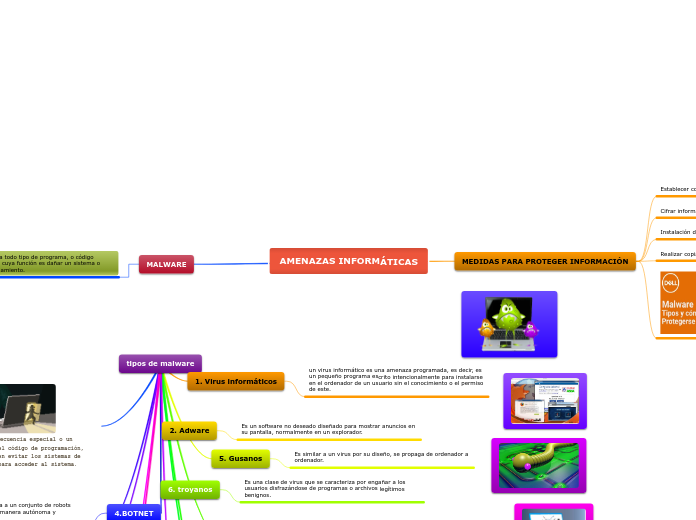

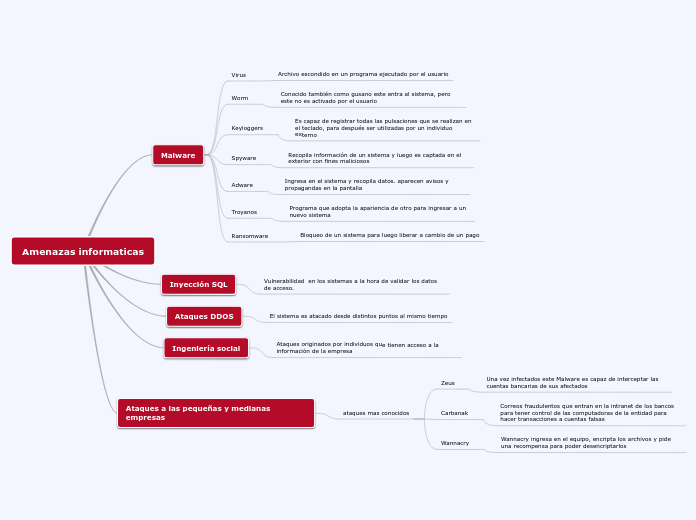

AMENAZAS INFORMÁTICAS

alejandra barranco floresにより

virus y antevirus

Alex Escalanteにより

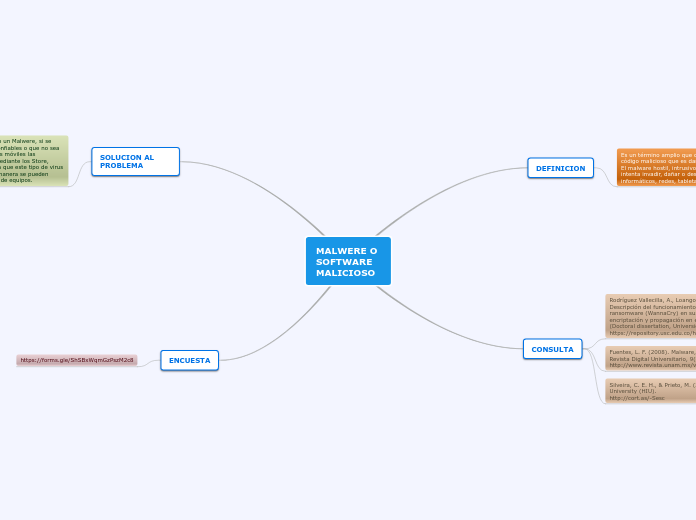

MALWERE O SOFTWARE MALICIOSO

luis felipe jovel canonにより

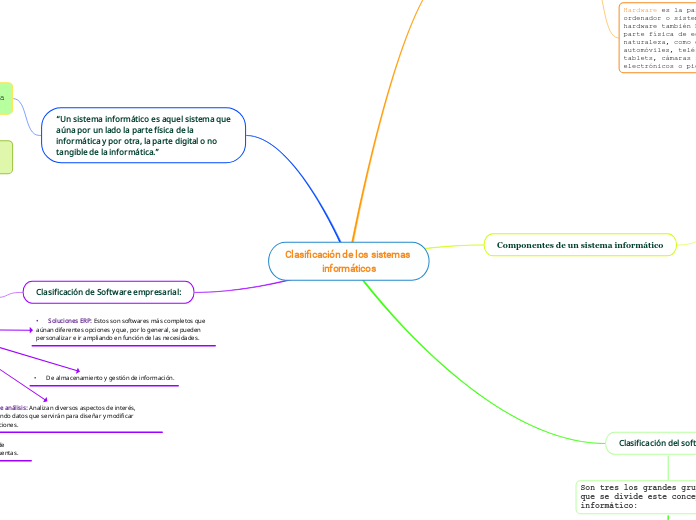

Clasificación de los sistemas informáticos

Esme Mtzにより

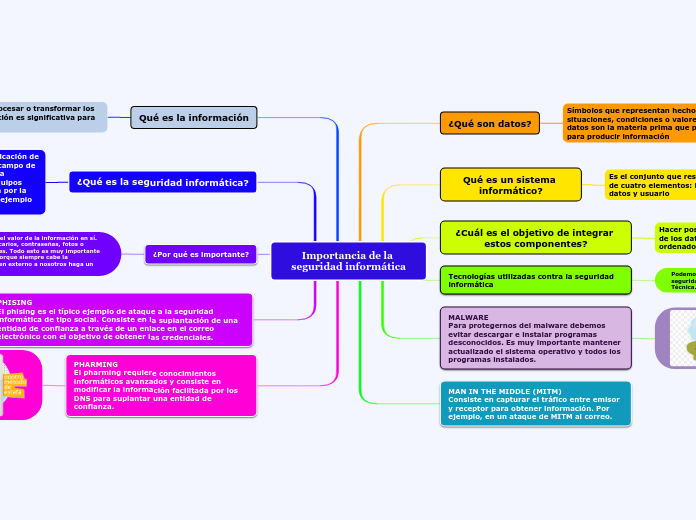

Importancia de la seguridad informática

oscar david lopez mestraにより

Las Redes sociales, en la educación

Katya Guerra Vazquezにより

Terminología Informática

nacho domにより

Unidad 2.- Amanezas y vulenrabilidades I

Fundación Didáctica XXIにより

seguridad en los sistemas de informacion

heidy maradiagaにより

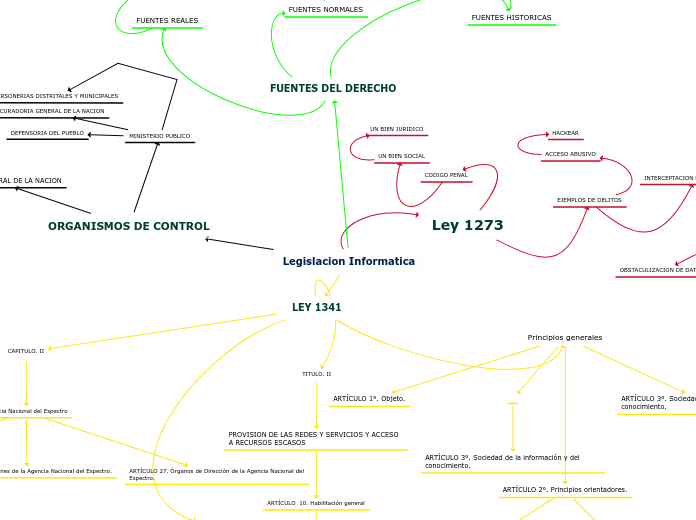

Legislacion Informatica

EDUARDO GUTIERREZ QUINTEROにより

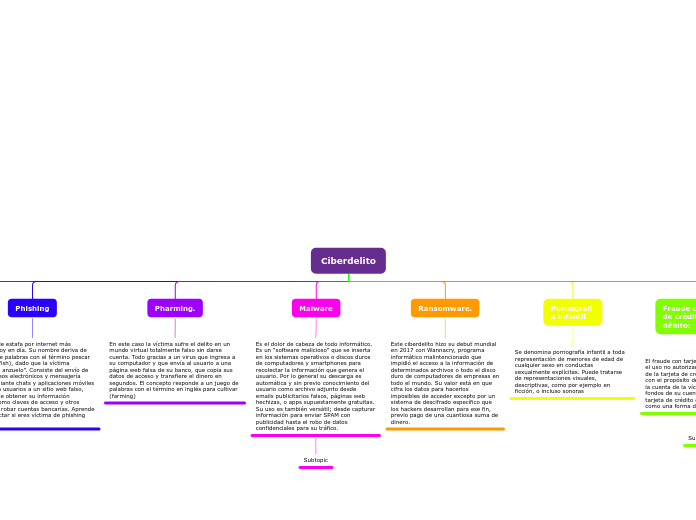

Delitos Ciberneticos

Dinora Gonzalezにより

seguridad de sist. e informacion

meredit pinedaにより

Organigrama

Carolina Zapataにより

TIS

diana vargasにより

Presentación Web

WOLFFHÜGEL CAICEDO WOLFFHÜGEL CAICEDOにより

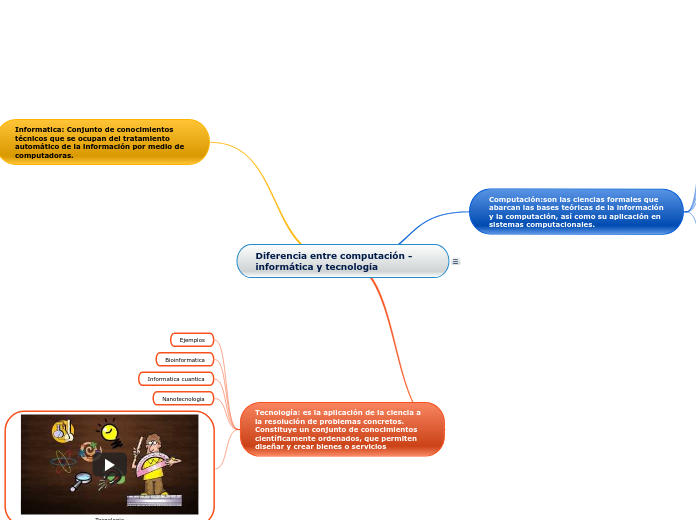

Diferencia entre computación -informática y tecnología

Sheyla Guaichaにより

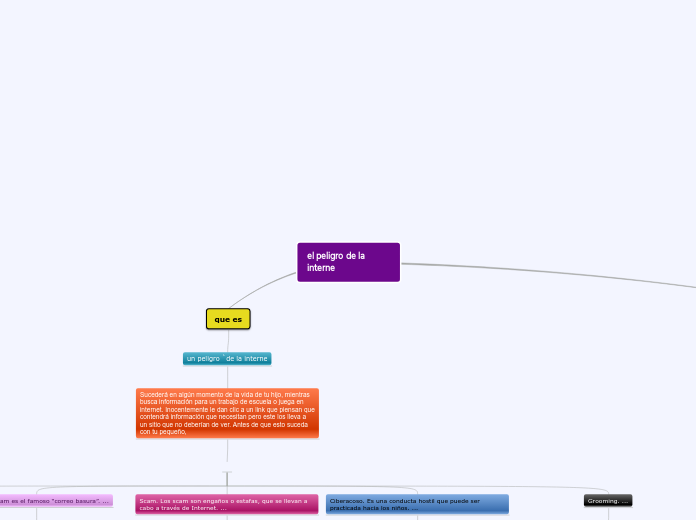

Peligros del Internet

Mariana Gonzalezにより

mapa mental sandra v.

Sandra Marcela Velandia Africanoにより

SLE

ALLISON MARIANA CHOCCÑA PAUCCARAにより

Amenazas informáticas y cómo evitarlas

Teresa Rodríguezにより

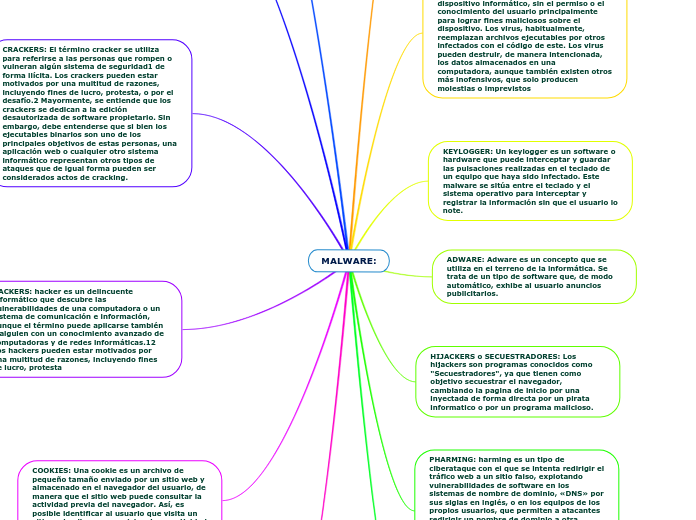

MALWARE:

Javier Gallardoにより

T2Comunicaciones en Internet

Singh-Mand Cuesta Carlos Amritにより

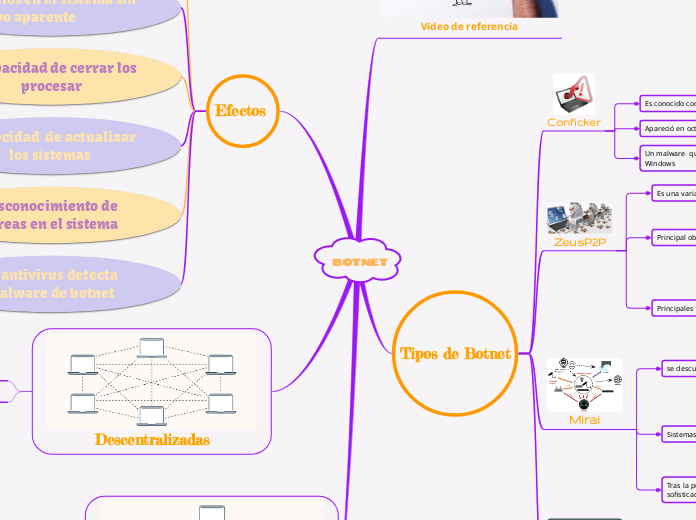

BOTNET

GABRIELA BRISETH CUEVA RAMIREZにより

Paso 5 Y 6 tics, eduardo pardo mauricio nieves

Eduardo Pardoにより

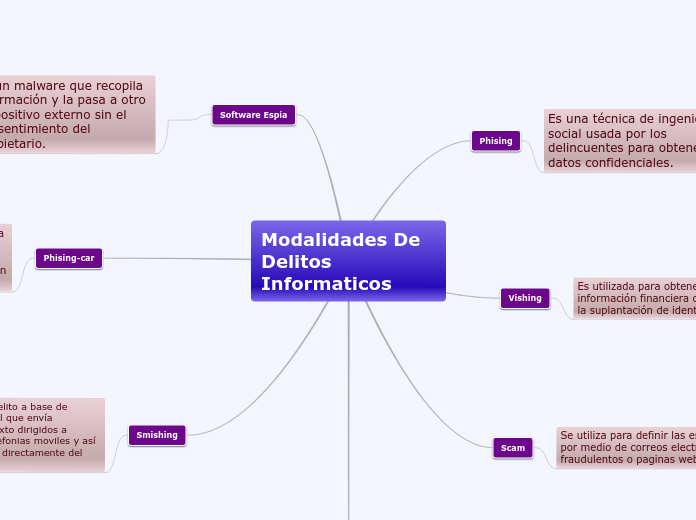

Modalidades De Delitos Informaticos

angie romañaにより

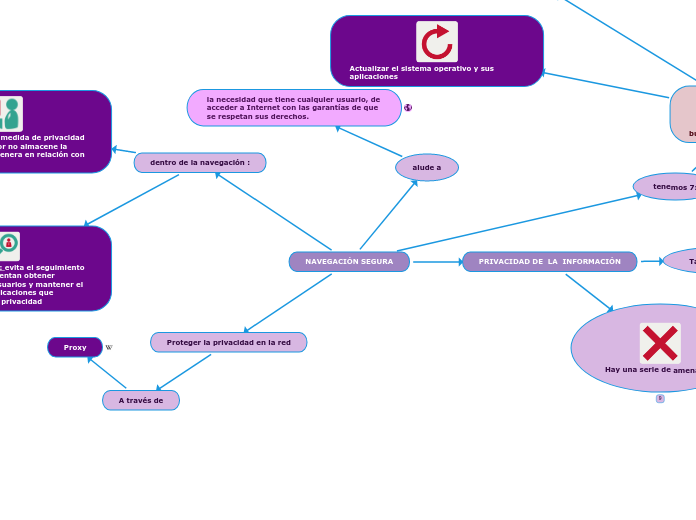

NAVEGACIÓN SEGURA

MARTIN CARBONELL MARTIN CARBONELLにより

Amenazas informáticas

Omar Sotoにより

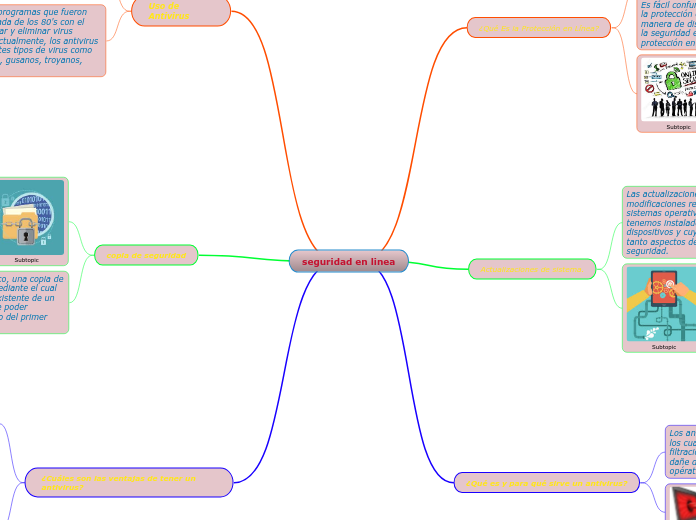

seguridad en linea

Wilfran Bernalにより

Comunicaciones en Internet

Sanchez Chinesta Hugoにより

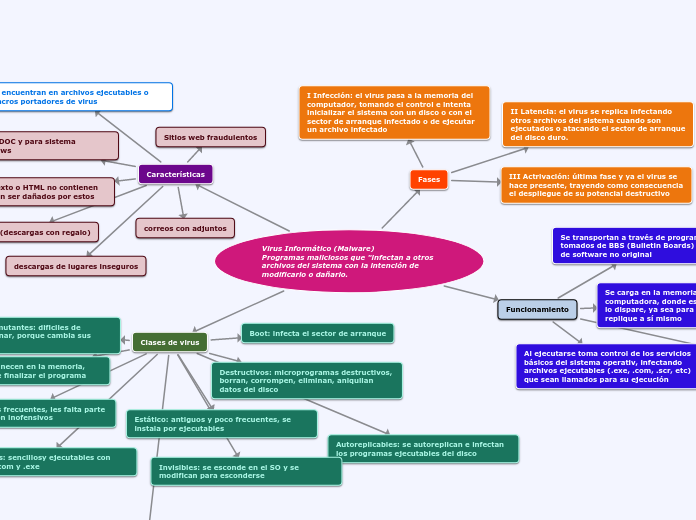

VIRUS

Carlos Gutierrezにより

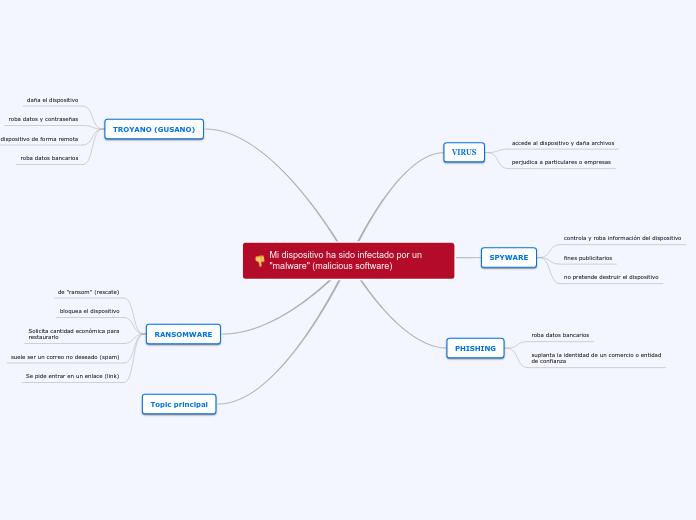

Mi dispositivo ha sido infectado por un "malware" (malicious software)

Julio Rico Franciaにより

RED PUBLICA

Albeiro Andradeにより

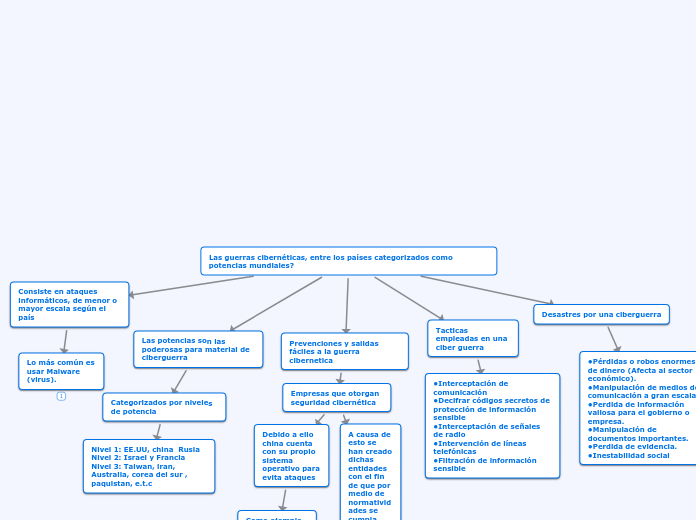

Las guerras cibernéticas, entre los países categorizados como potencias mundiales?

Paola Lizthにより

TC

DIANA PATRICIA MONTENEGRO MARTINEZにより

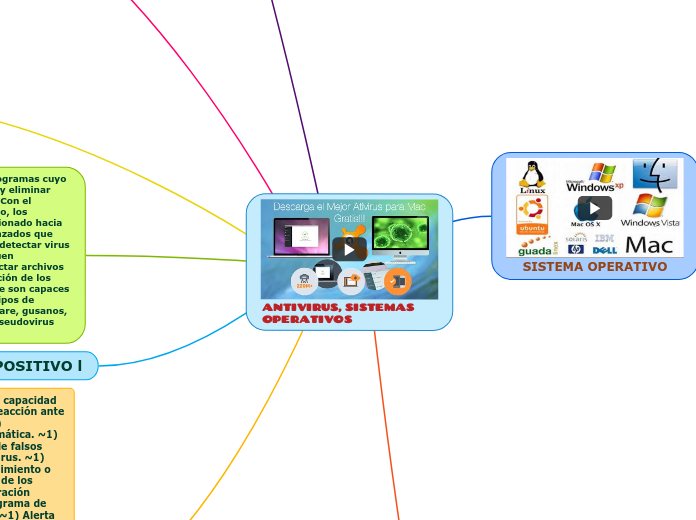

ANTIVIRUS, SISTEMAS OPERATIVOS

Marcela Montealegre Pabelloにより

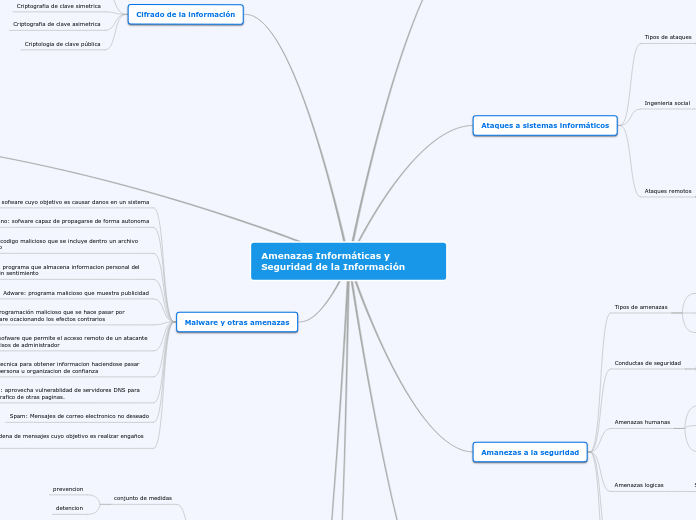

Amenazas Informáticas y Seguridad de la Información

Sebastian Pinzon Prietoにより

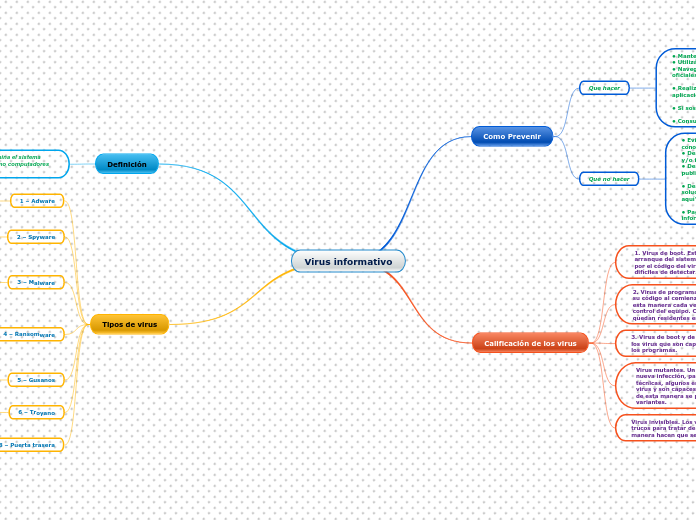

Virus informativo

Martinez Yañez Samuel Ollinにより

hherramientas para el mantenimiento para equipos tecnologicos

Guillermo Lalo Riveraにより

normas apas

sara villamil solarteにより

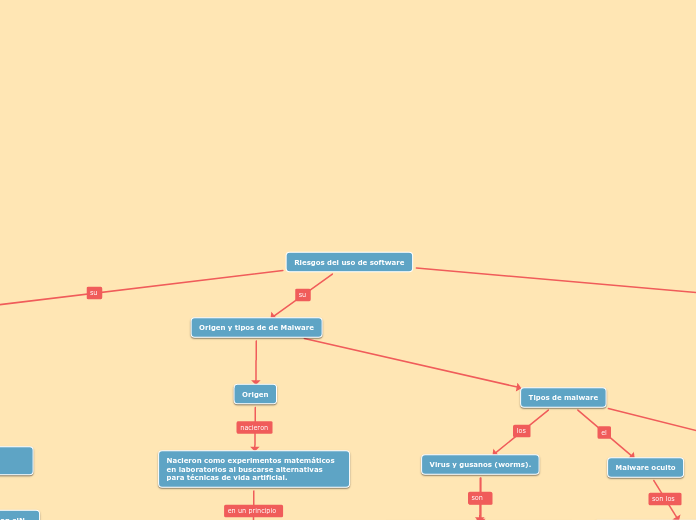

Riesgos del uso de software

Aderid Matinez Franciscoにより

MALWARES

JAIME WASHINGTON HUAYLLANI HUAMANIにより

Organigrama arbol

juan miguel anguianoにより

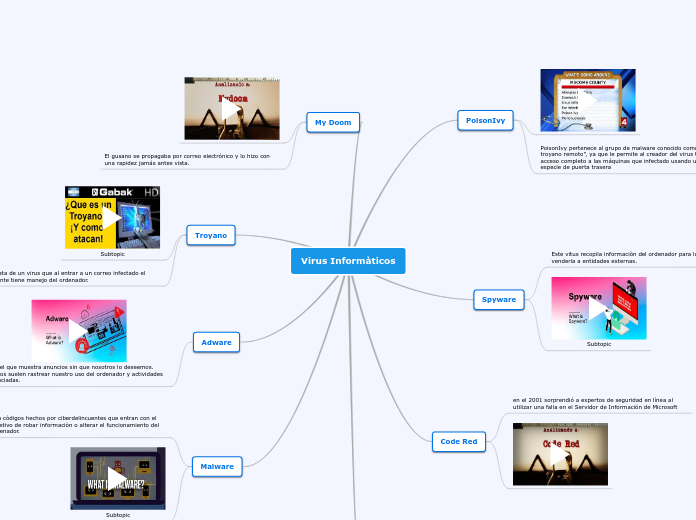

Virus Informàticos

Buena Qにより

Tema 2 Comunicaciones

Marco Serrano Pabloにより

Uso de Navegadores

Andrew Nuñez Godinezにより

Ciberseguridad

sebastian bernal quijanoにより

capitulo 12

angela menesesにより

herramientas tec.

Maria G Magañaにより

Seg de la información- Tendencias

Cristopher Herreraにより

Organigrama arbol

Israel Sánchezにより

TIC5

johanna tejedaにより

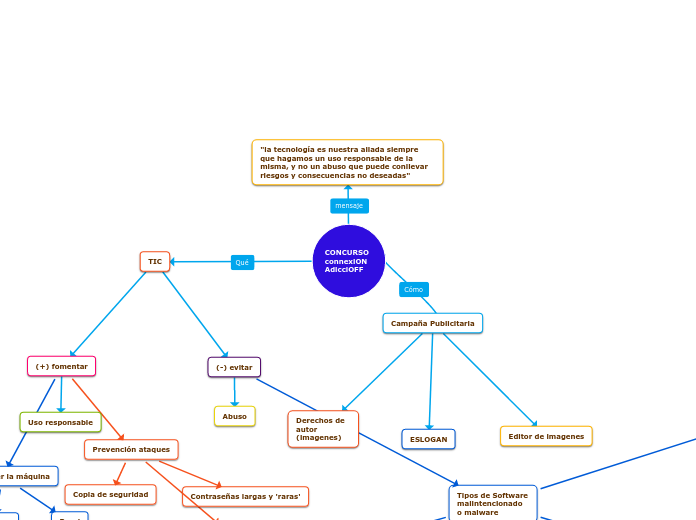

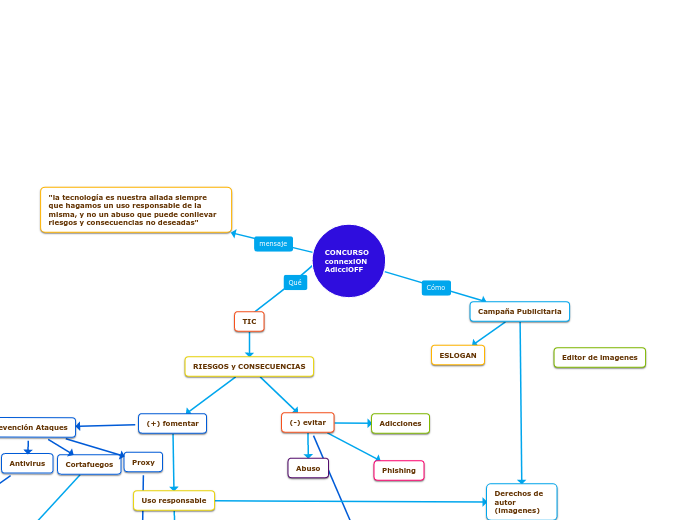

CONCURSOconnexiON AdicciOFF

Samuel Aresté de las Herasにより

riesgos en el uso de software

itzel fabiola de la cruz figueroaにより

Virus Informático

Anabel Ramírezにより

Herramientas

abraham barreraにより

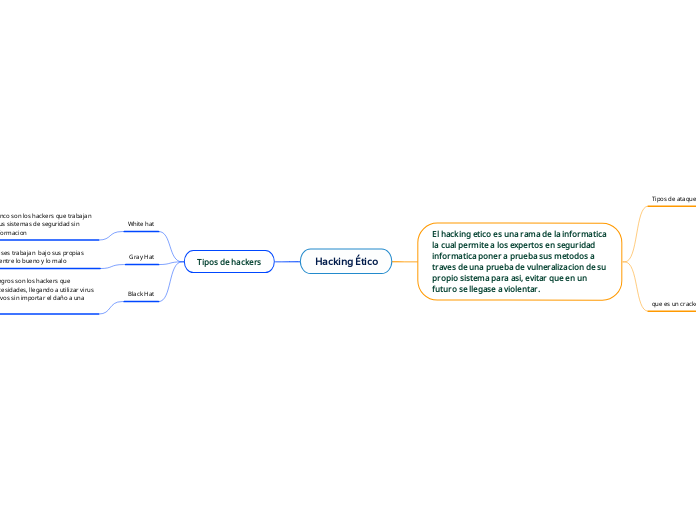

Hacking Ético

El Men Del GGにより

Amenazas informaticas

Deimer Garciaにより

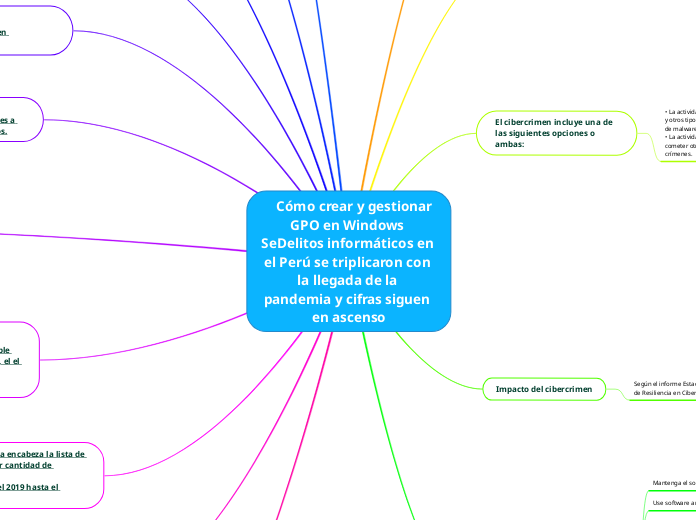

Cómo crear y gestionar GPO en Windows SeDelitos informáticos en el Perú se triplicaron con la llegada de la pandemia y cifras siguen en ascenso

Wilibrord Arcos Escalanteにより

TIC

javier steven gallo castiblancoにより

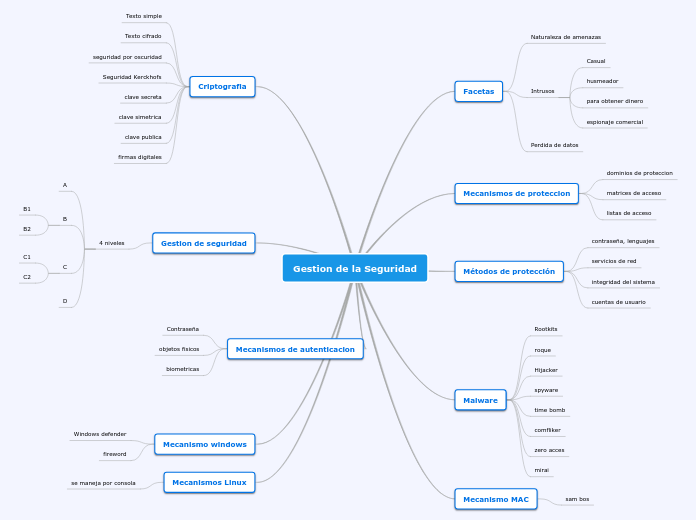

Gestion de la Seguridad

Fabian Mauricio CARO RODRIGUEZにより

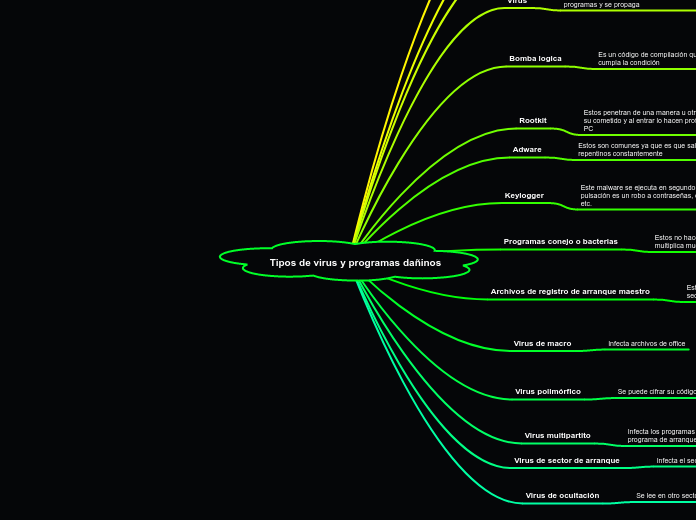

Tipos de virus y programas dañinos

Arthur Morganにより

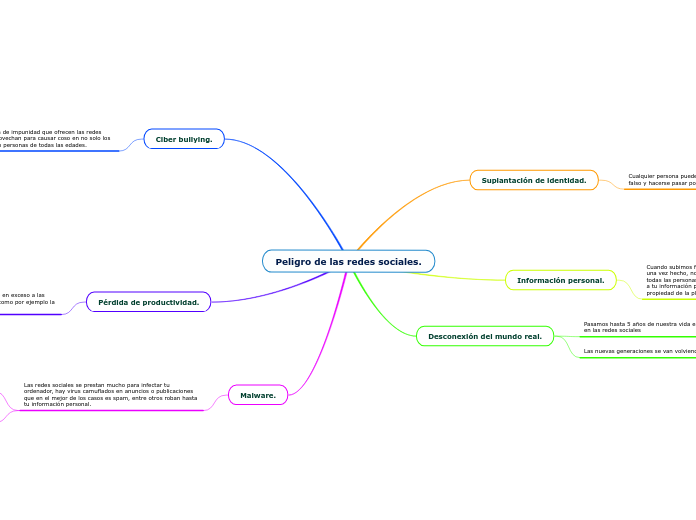

Peligro de las redes sociales.

Andres felipe Hernandezにより

Inseguridad ciberneutica

Nicolle Revelesにより

Guía de ciberataques

Aarón Quintana Bolañosにより

EXPOSIONES

HERNANDO ALFONSOにより

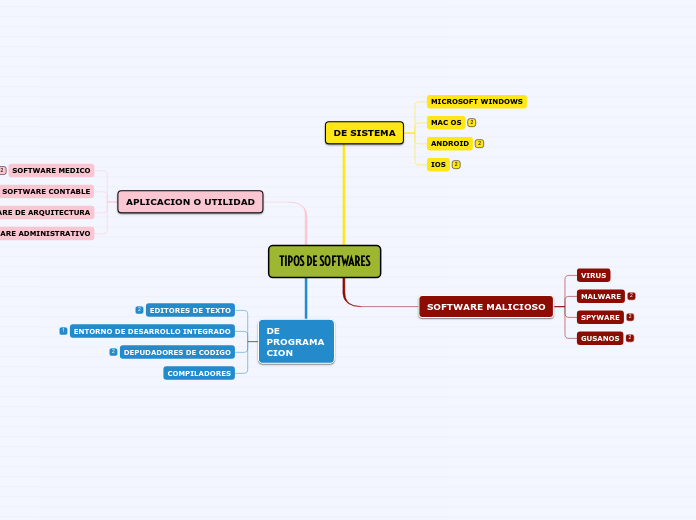

TIPOS DE SOFTWARES

Mónica Peñafiel Careyにより

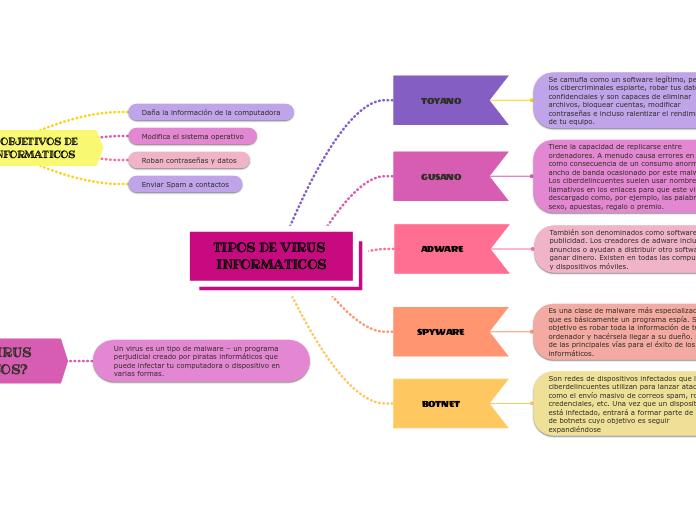

TIPOS DE VIRUS INFORMATICOS

DIEGO ISMAEL VILLON MARQUEZにより

seguridad virtual para computadores (antivirus)

maritza sosaにより

LA ERA DIGITAL

Santiago Tachaにより

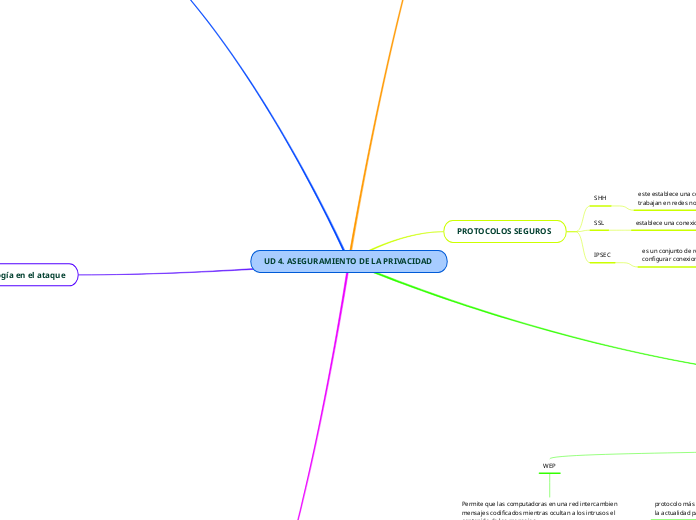

UD 4. ASEGURAMIENTO DE LA PRIVACIDAD

David Morales Cíaにより

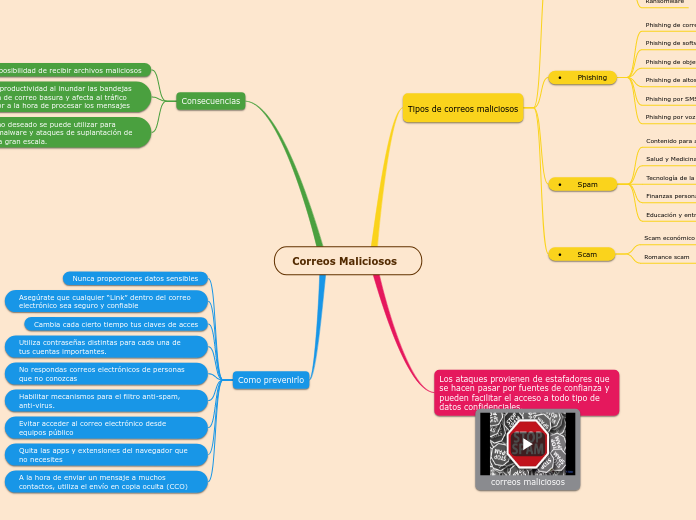

Correos Maliciosos

EDISON AHUANLLA TANTANIにより

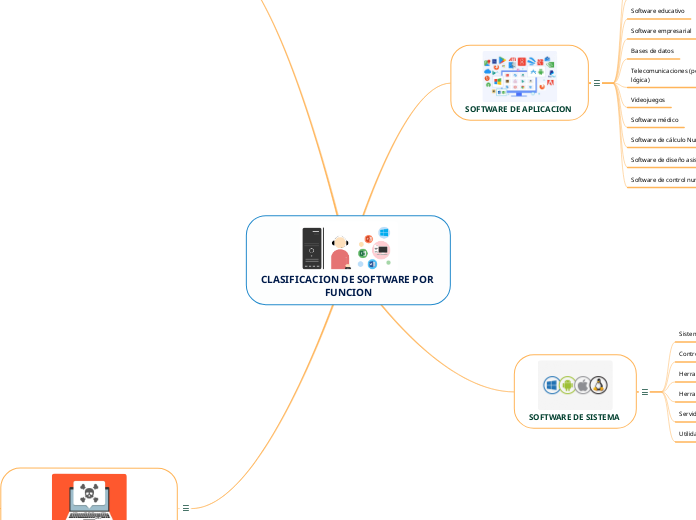

CLASIFICACION DE SOFTWARE POR FUNCION

SARAI ZAVALA HERNANDEZにより

TIC

hugo leonにより

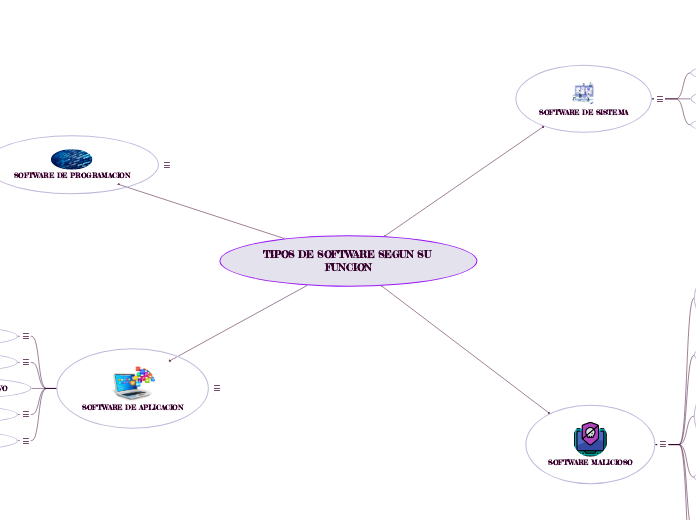

TIPOS DE SOFTWARE SEGUN SU FUNCION

Claudia Lopezにより

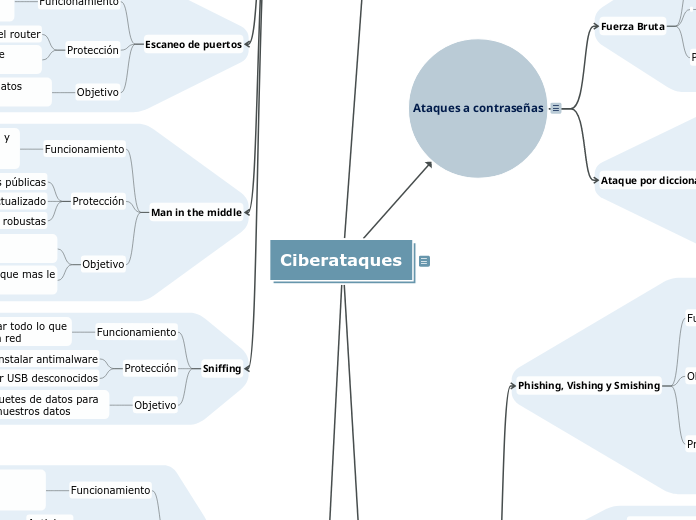

Ciberataques

Carlota Prado Fernandezにより

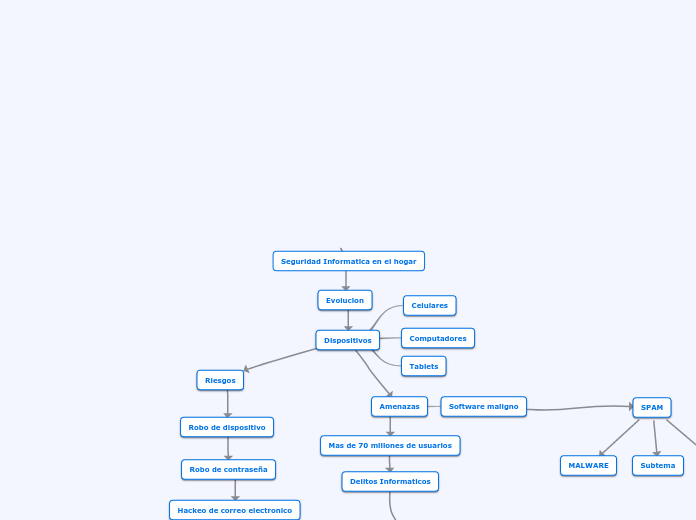

Seguridad Informatica

Juan Sebastian Hernandez Murilloにより

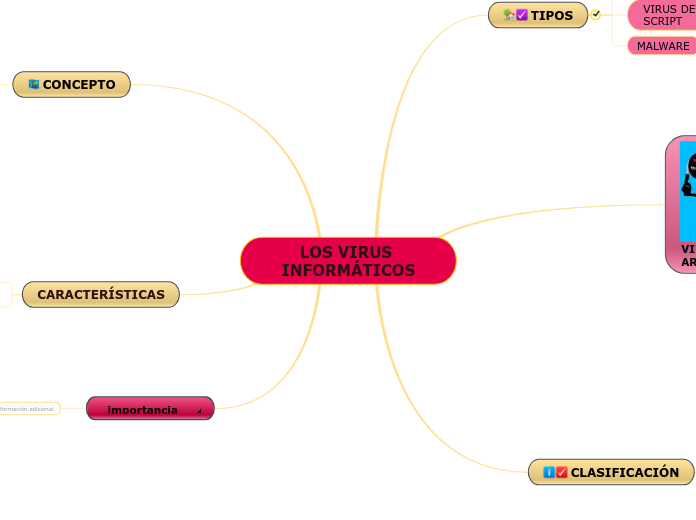

LOS VIRUS INFORMÁTICOS

patricia herreraにより

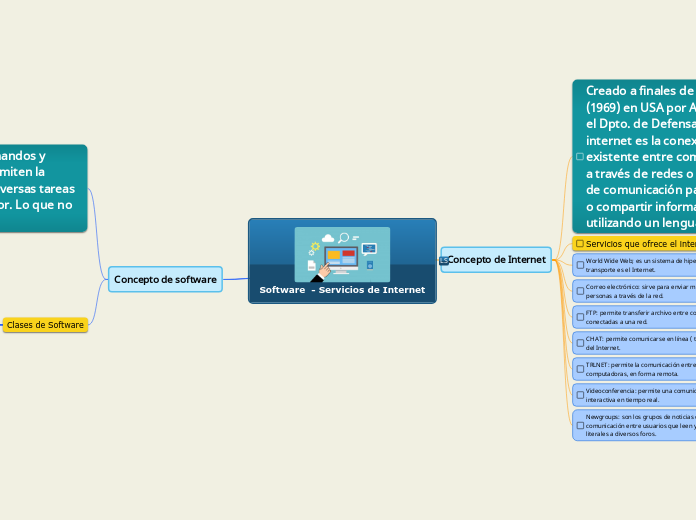

Software - Servicios de Internet

Lisbeth Santana Agámezにより

CONCURSOconnexiON AdicciOFF

Mario Caminero del Pozoにより

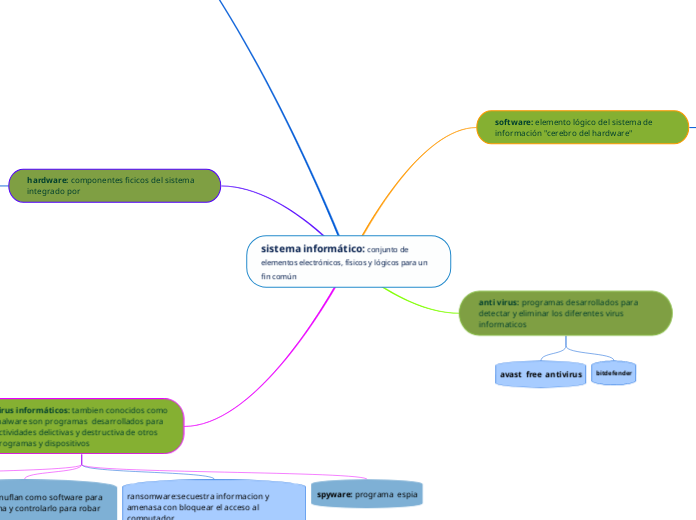

sistema informático: conjunto de elementos electrónicos, físicos y lógicos para un fin común

camilo vargasにより

18 tendencias de ciberseguridad

Juanes Henaoにより

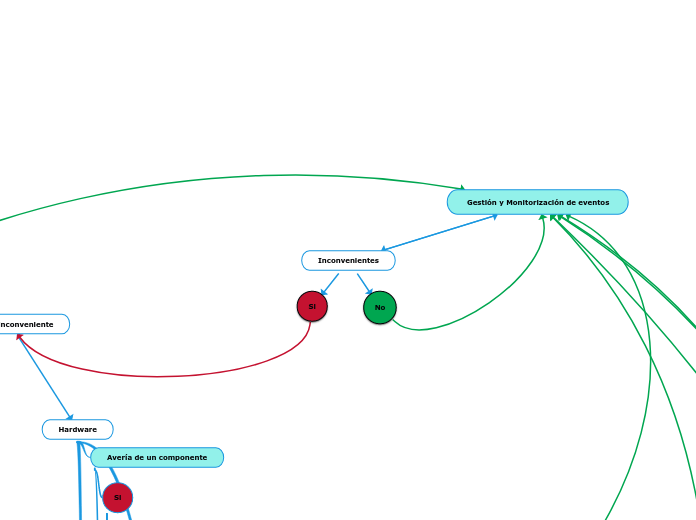

Inconvenientes

Christian Carballo Ibáñezにより

UNIR

David Lasluisaにより

~Software~

ANGEL DAVID BARRIENTOS VITALにより

clasificacion de virus

victoria mejia acevedoにより

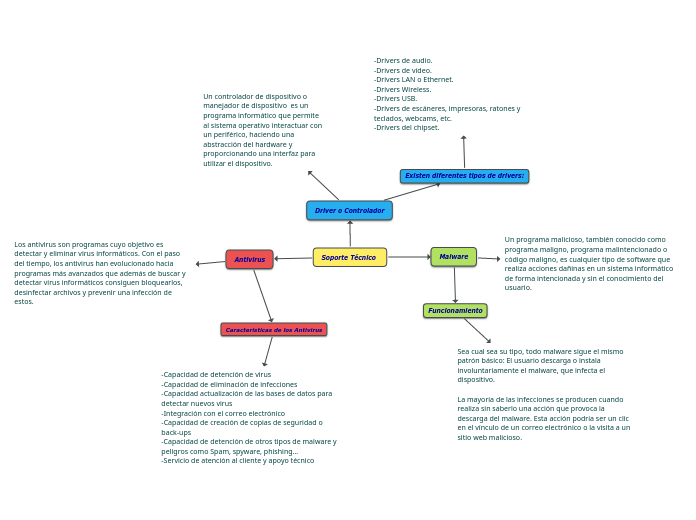

Soporte Técnico

Adrián Alexander Candelario Chasiにより

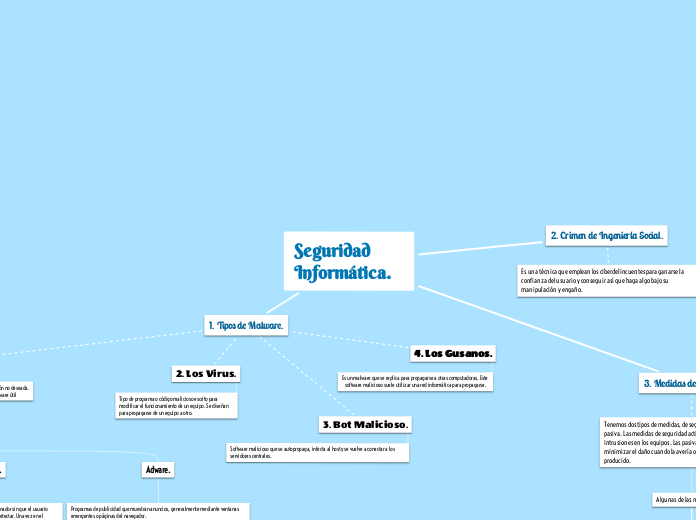

Seguridad Informática.

María Fernández Lópezにより

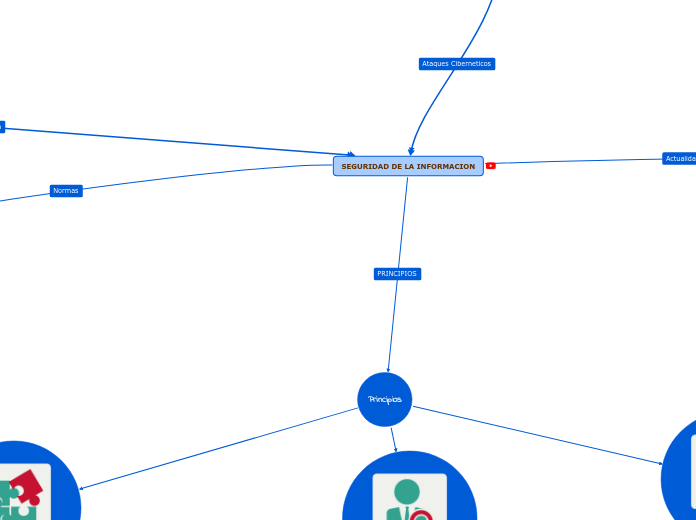

SEGURIDAD DE LA INFORMACION

Alejandro Marencoにより

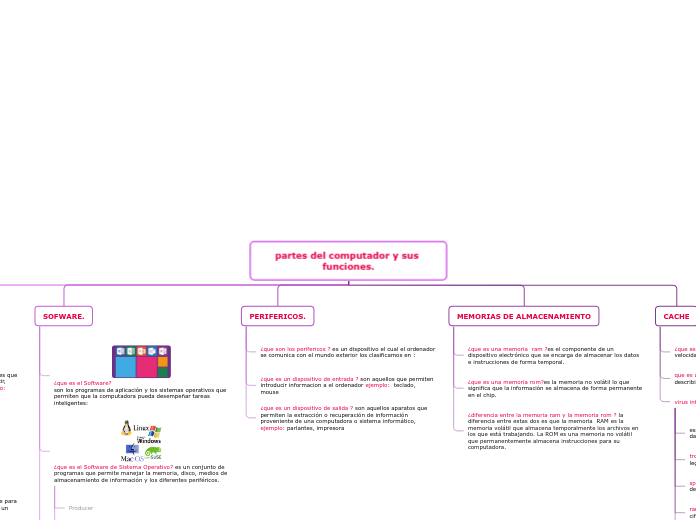

partes del computador y sus funciones.

juanpablo londoñoにより

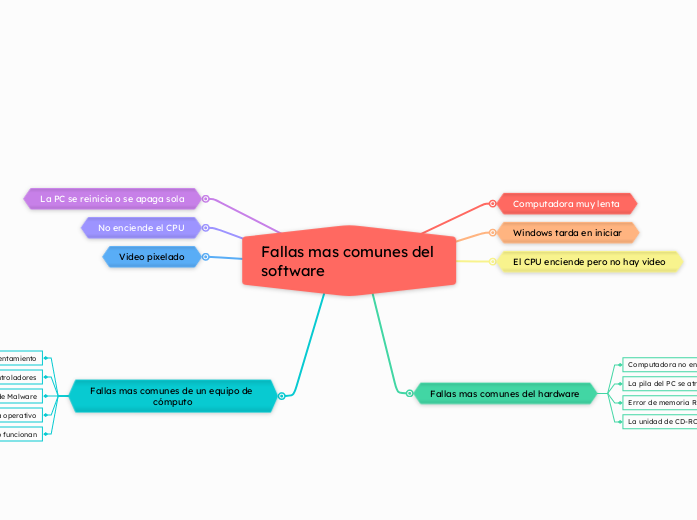

Fallas mas comunes del software

Rosaury Quiñonezにより

Historia de la seguridad en Informática o redes

Norma Muñozにより

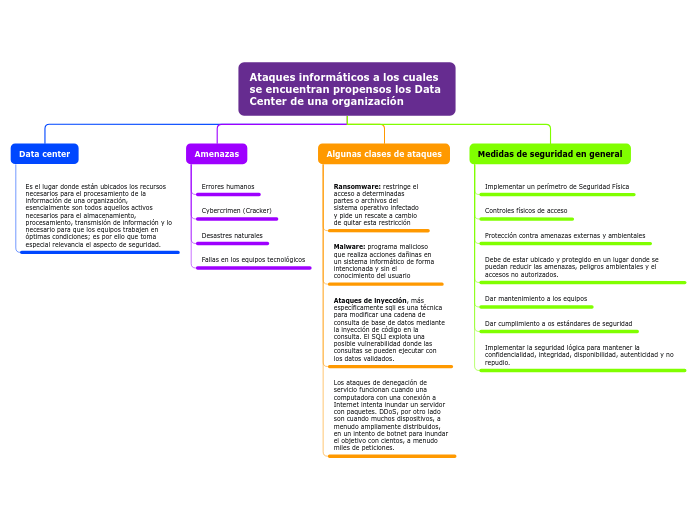

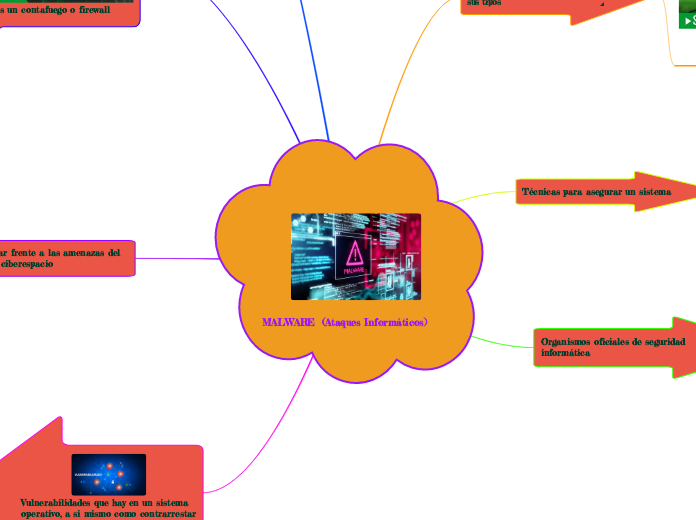

MALWARE (Ataques Informáticos)

NELSON LAYME MAMANIにより

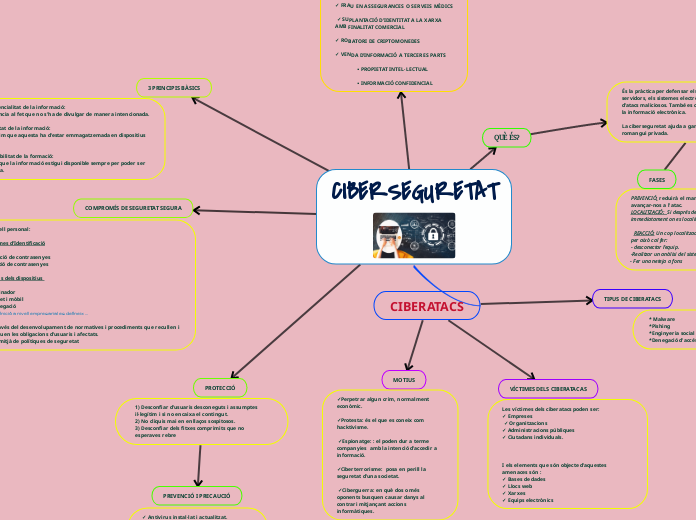

CIBERSEGURETAT

Chaimae Guettafにより

mantenimiento en hardware y software

abisay martinezにより

Aseguramiento de la privacidad

Sergio Aicardo Peinadoにより

👾 VIRUS 👾

xiomara y karolにより