Анализ угроз ИБ

Атаки ОС

Сканирование файловой системы

Подбор пароля

Тотальный перебор

Тотальный перебор, по статистике

Подбор с знаниями о пользователе

Кража ключевой информации

сборка мусора

Программные закладки

Жадные программы

Примеры атак

Рекламные атаки

Руткиты

Бэкдоры

Банкеры

Шпионские программы

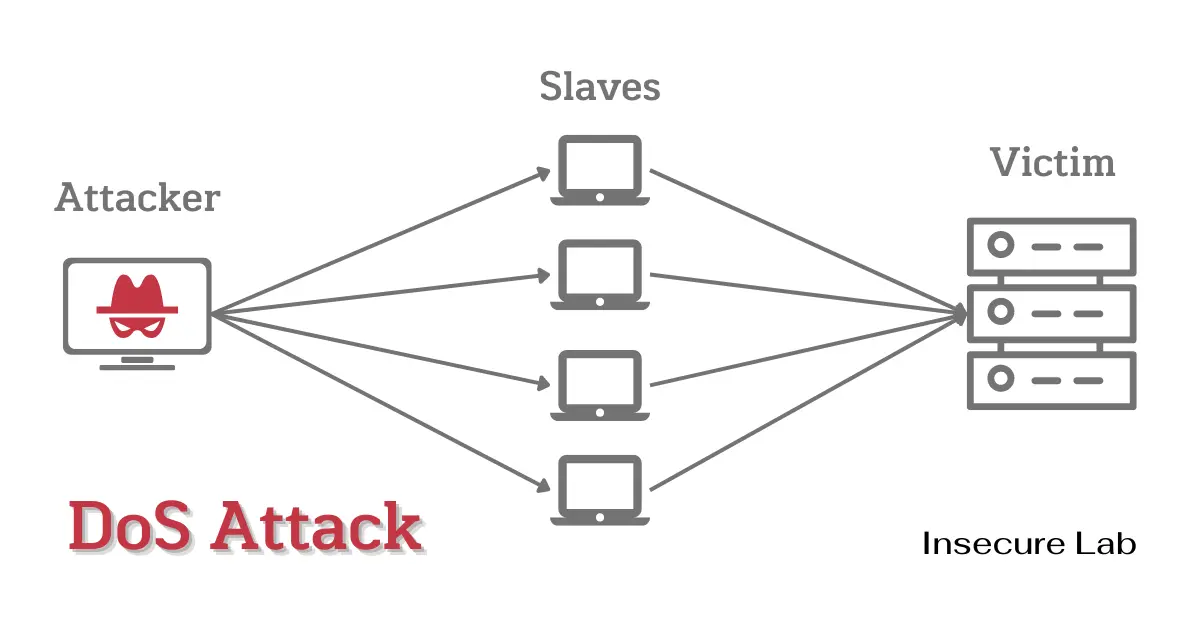

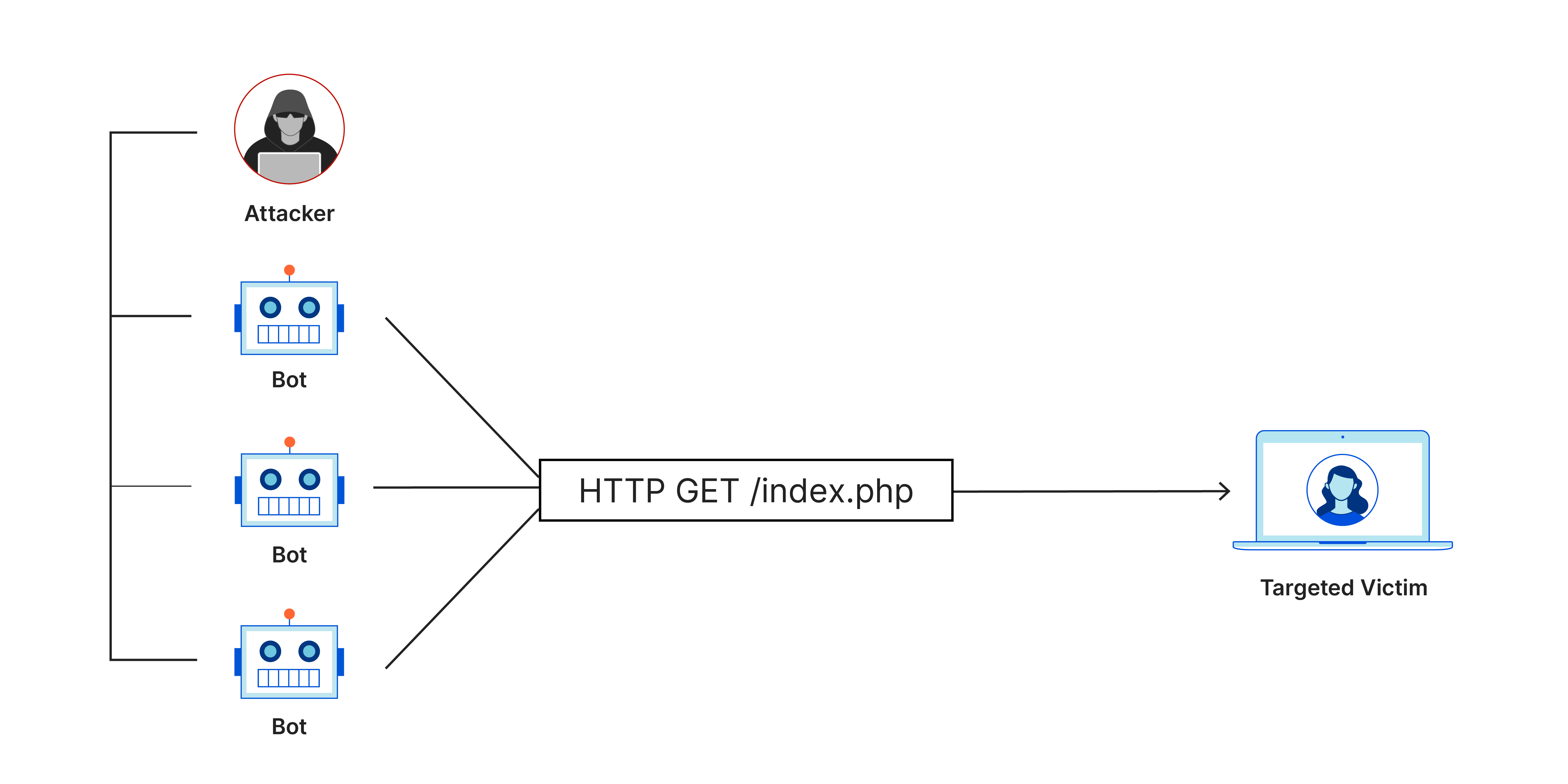

DoS

DDoS

Фишинг

Черви

Вирусы

Атака - реализация угрозы

Риск - оценка величины возможного ущерба, который может понести владельцу информационного ресурса в результате проведения атаки

Угроза - любое дествие, которое напрвлено на нарушение конфиденциальности, целостности или доступности информации и на нелегальное использование других ресурсов сети

Классификация угроз

По умышленности

Неумышленная угроза

Умышленная

По цели атаки

Несанкционированное чтение информации

Несанкционированное изменение информации

Несанкционированное уничтожение информации

Полное или частичное разрушение ОС

По типу используемой злоумышленником уязвимости защиты

Неадекватная политика безопасности

Ошибки и недокументированные возможности ПО

Ранняя внедренная программная закладка

По характеру воздействия на ОС

Активные

Пассивные

По способу воздействия на объект атаки

Непосредственное воздействие

Превышение пользователем своих полномочий

Работа от имени другого пользователя

Использование результатов работы другого пользователя

По способу действия злоумышленника

В интерактивном режиме

В пакетном режиме

По объекту атаки

ОС в целом

Объекты ОС

Каналы передачи данных

По используемым средствам атаки

Штатные средства ОС без использования дополнительных ПО

ПО третьих фирм