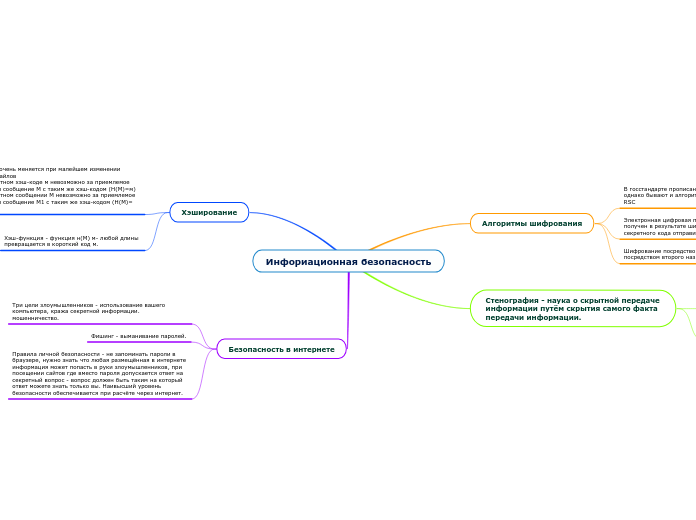

Инфориационная безопасность

Хэширование

1) Хэш-код очень меняется при малейшем изменении исходных файлов

2)При известном хэш-коде м невозможно за приемлемое время найти сообщение М с таким же хэш-кодом (Н(М)=м)

3)При известном сообщении М невозможно за приемлемое время найти сообщение М1 с таким же хэш-кодом (Н(М)=(Н(М1))

Хэш-функция - функция н(М) м- любой длины

превращается в короткий код м.

Хеш-код - результат работы хэш-функции

Коллизия - ситуация совпадения хэш - кодов различных исходных строк.

Алгоритмы шифрования

В госстандарте прописан блочный алгоритм,

однако бывают и алгоритмы с открытым ключом к примеру RSC

Электронная цифровая подпись - набор символов, который получен в результате шифрования с помощью личного секретного кода отправителя .

Шифрование посредством одного ключа, а расшифровка посредством второго называется - асиметричным.

Стенография - наука о скрытной передаче информации путём скрытия самого факта передачи информации.

Простейший способ - заменять младшие биты в которых закодировано изображение, причём надо сделать так, чтобы разница между изначальным и закодированным рисунком была незначительна для человека.

Для подтверждения авторства и охраны авторских прав на изображения, видео и фото наносят цифровые водяные знаки.

- внедряют в файл информацию об авторе.

Безопасность в интернете

Три цели злоумышленников - использование вашего компьютера, кража секретной информации. мошенничество.

Фишинг - выманивание паролей.

Правила личной безопасности - не запоминать пароли в браузере, нужно знать что любая размещённая в интернете информация может попасть в руки злоумышленников, при посещении сайтов где вместо пароля допускается ответ на секретный вопрос - вопрос должен быть таким на который ответ можете знать только вы. Наивысший уровень безопасности обеспечивается при расчёте через интернет.