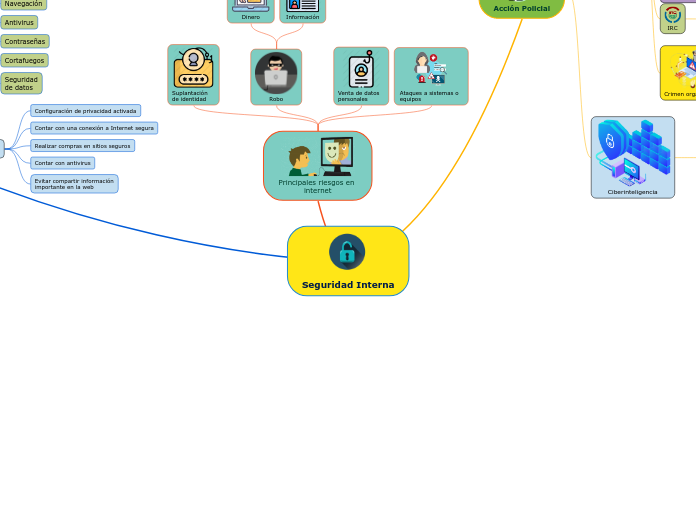

Seguridad Interna

Seguridad

en internet

Protocolos de

seguridad

Garantiza la seguridad

y la integridad de los

datos en tránsito

Protocolo FTP

Transferir archivos en internet

Protocolo HTTP

transmitir mensajes por la web

Protocolo TCP/IP

Comunicar ordenadores

de forma sencilla

Protocolo SSH

Proporciona autenticación

y encriptación.

Protocolo DNS

Ubica la dirección web del

usuario mediante su IP

Evitan que usuarios

aplicaciones o dispositivos

no autorizados accedan a

los datos de la red.

Enfocada a a identificar y

prevenir todas las amenazas

que afectan a la red.

Medidas de

privacidad y

seguridad.

Navegación

Antivirus

Contraseñas

Cortafuegos

Seguridad

de datos

Prevención de problemas

de seguridad web

Configuración de privacidad activada

Contar con una conexión a Internet segura

Realizar compras en sitios seguros

Contar con antivirus

Evitar compartir información

importante en la web

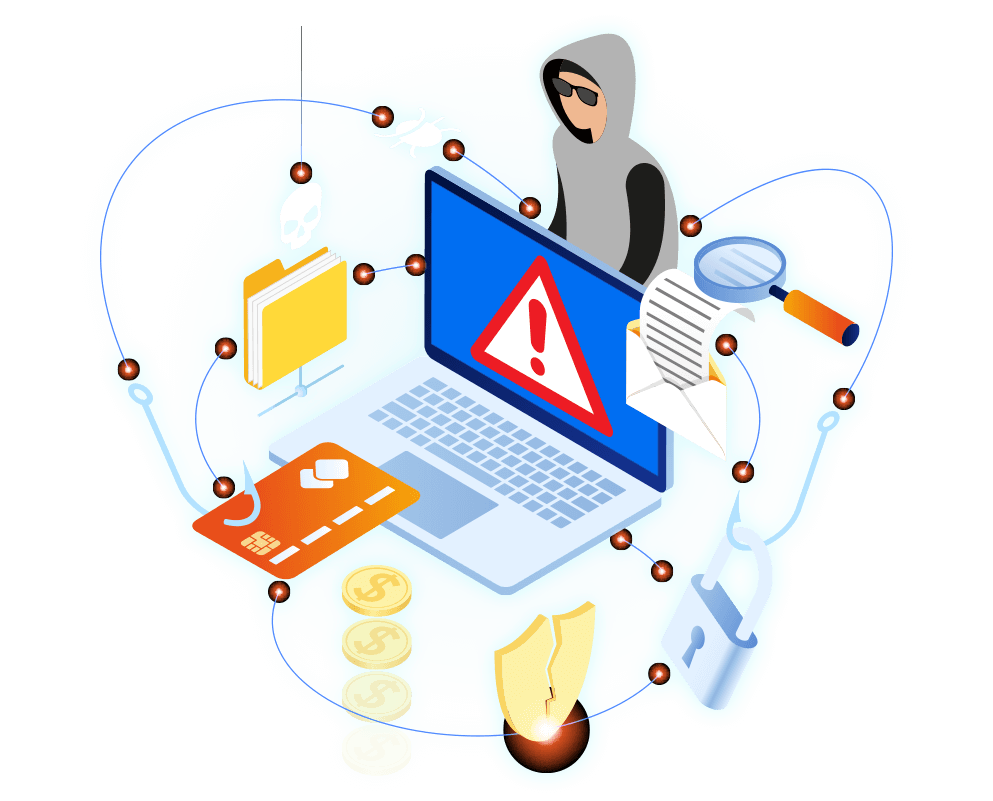

Principales riesgos en internet

Suplantación de identidad

Robo

Dinero

Información

Venta de datos personales

Ataques a sistemas o equipos

Acción Policial

Dificultades de

investigación

Redes de intercambio

de ficheros (P2P)

Permiten que los usuarios

transmitan los ficheros

fragmentados a través

de máquinas cachés.

Características:

Escalabilidad

Descentralización

Costes están repartidos

entre usuarios.

Anonimato

Seguridad

Dirección IP

Es un número único temporal que identifica un elemento en la red

Necesario para el funcionamiento

y aseguramiento de la transmisión

de los paquetes digitales que viajan

por la Red.

Territorialidad

Las investigaciones desembocan constantemente en comisiones rogatorias o acuerdos bilaterales o multilaterales entre países

Demoran y perjudican gravemente la investigación.

Cibercafés, máquinas cachés, proxies, máquinas

comprometidas, redes inalámbricas.

IRC

Los servidores de IRC enmascaran

las direcciones IP de conexión.

Crimen organizado

Ciberterrorismo

Fraudes a través de Internet

Pornografía infantil

Descubrimiento y revelación de secretos y/o daños informáticos

Ciberinteligencia

Adquisición y análisis de información

para identificar, rastrear y predecir

las capacidades, intenciones y

actividades cibernéticas.

Es importante y

necesario identificar

las vulnerabilidades

y peligros existentes

en la web.