by Norma López García 5 years ago

420

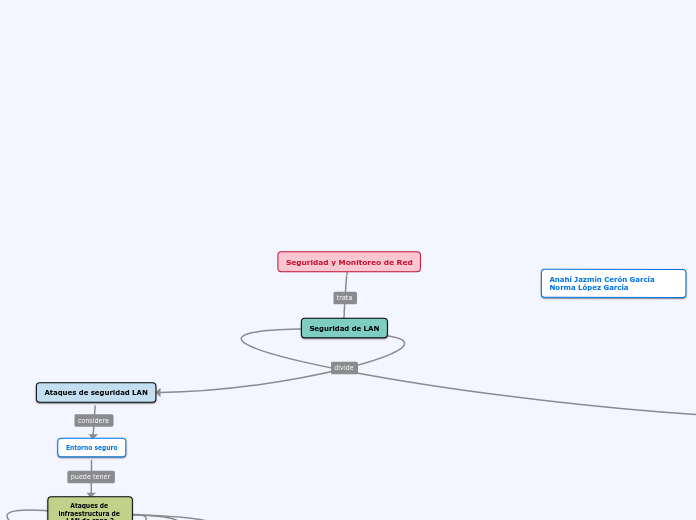

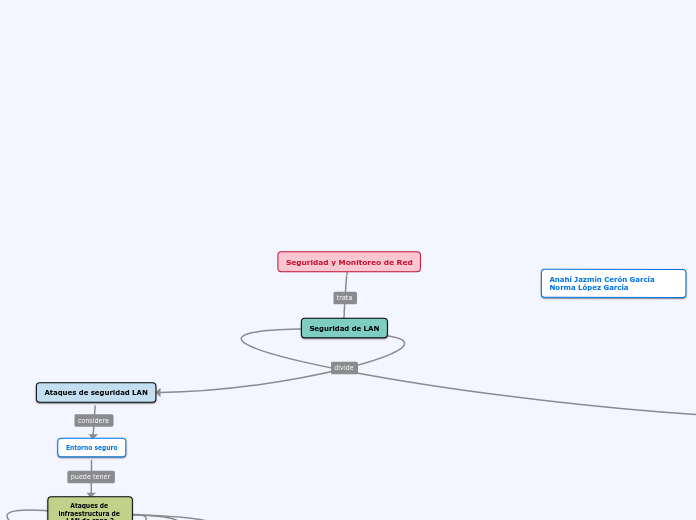

Seguridad y Monitoreo de Red

by Norma López García 5 years ago

420

More like this

Ataques de infraestructura de LAN de capa 2

Ataques de DHCP

Ataque por agotamiento de DHCP

El servidor DHCP con solicitudes de DHCP falsas

Ocupar todas las IP disponibles

Un ataque por denegación de servicio (DoS)

Ataque de suplantación de DHCP

Los clientes a usar un servidor falso de sistema de nombres de dominio

Una computadora que está bajo el control del atacante como gateway predeterminado

Un servidor DHCP falso en la red para que envíe direcciones IP a los clientes

Ataques de VLAN

Mitigar

Implementar seguridad de puertos

Cambiar la VLAN nativa predeterminada

Deshabilitar los puertos sin usar

Habilitar manualmente los enlaces troncales

Deshabilitando los enlaces troncales automáticos

Configuración de los enlaces de acceso

Suplantación de switch

Atacante intenta acceder a la VLAN

Un host para que suplante a un switch

El protocolo de enlace troncal 802.1Q y la función de protocolo de enlace troncal dinámico (DTP)

Establecer un enlace troncal con el switch que se conecta.

Ataques de saturación de tablas de direcciones MAC

Mitigan

Seguridad de puertos

Un switch recibe las tramas entrantes

Atacante crea un ataque por saturación de direcciones MAC

Ataques de Telnet

Ataque de DoS por Telnet

Conexiones de telnet

Evitar que el administrador tenga acceso remoto al switch

Inhabilitar el servicio de telnet

Ataque de contraseña por fuerza bruta

Palabras del diccionario

Lista de contraseñas comunes

La contraseña administrativa

Ataque de reconocimiento de CDP

Atacante

Versión del software de Cisco iOS del dispositivo

Si existen vulnerabilidades de seguridad

Información proporcionada por CDP

Vulnerabilidades

Infraestructura de Red