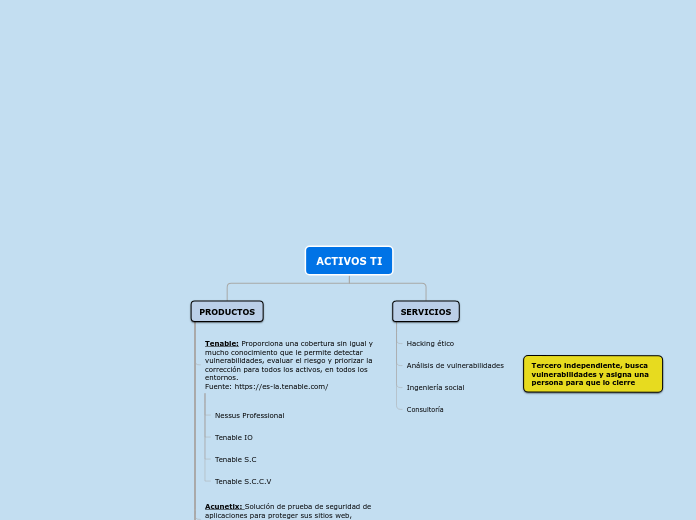

ACTIVOS TI

PRODUCTOS

Tenable: Proporciona una cobertura sin igual y mucho conocimiento que le permite detectar vulnerabilidades, evaluar el riesgo y priorizar la corrección para todos los activos, en todos los entornos.

Fuente: https://es-la.tenable.com/

Nessus Professional

Tenable IO

Tenable S.C

Tenable S.C.C.V

Acunetix: Solución de prueba de seguridad de aplicaciones para proteger sus sitios web, aplicaciones web y API

Fuente: https://www.acunetix.com/

Standard

Premium

Acunetix 360

**Versión consultores

Nagios: El estándar de la industria en monitoreo de infraestructura de TI

Fuente:https://www.nagios.com/

Nagios XI

Nagios Log Server

Nagios Fusion

Sophos: Solución de antivi9rus y firewall, Predicción, adaptación. Sincronización. Protección para endpoints y seguridad para redes avanzadas, totalmente sincronizadas en tiempo real.

Fuente:https://www.sophos.com/es-es.aspx

Sophos Endpoint

Sophos Firewall

Sophos MTR

Sophos Cloud

Sophos Email

BurpSuite: Es una herramienta para hacer pentesting, Conjunto de herramientas basada en java que nos permite comprobar la seguridad de aplicaciones web. Esta suite consiste en un servidor proxy para analizar las peticiones, un rastreador web y también un test de intrusión.

Fuente: https://portswigger.net/burp

Lo debe operar una persona, no se puede automatizar. Se enfoca al hacking ético

Enterprise

Professional

Community

TrippLite: Fabricante estadounidense especializado en productos eléctricos

Fuente: https://www.tripplite.com/

UPS

Racks

Conectores

Aiuken: Servicios Gestionados de Seguridad y Seguridad en Cloud

Fuente: https://www.aiuken.com/es

SOC (Centro de Operaciones de Seguridad)

Servicios Gestionados de Seguridad

Seguridad basada en Cloud

Auditorías de Seguridad y forense

Adobe:

Funte: https://www.adobe.com/

PDF: Crea, edita y comparte

Firma electrónica

Nube de documentos

Acronis: Software de copia de seguridad y backup, recuperación de desastres, permite sacar backup e imágenes

Fuente: https://www.acronis.com/es-es/

Acronis Anydata Engine

Acronis Active Protection

Acronis Notary

Ninja: Rastrea el inventario, el uso y el estado de hardware, software y suscripciones, genera informes de gestión de activos de NinjaRMM

Fuente: https://www.ninjarmm.com/es/rmm/gestion-de-activos-de-ti/#nms-devices

RedHat: Soluciones de código abierto empresarial que basa el desarrollo de tecnología de cloud computing, virtualización

Es una marca de linux (sistema operativo) - REHL (Red Hat Enterprise Linux)

Centoos es una marca de linux = Red Hat

Fuente: https://www.redhat.com/es

Plataformas

Middleware

Cloud computing

Almacenamiento

Desarrollo de aplicaciones

Automatización y gestión

Fortinet: Venta de UTM para pequeñas empresas.

Fuente: https://www.fortinet.com/lat/products

Sonarqube: Es una herramienta de revisión automática de código para detectar errores, vulnerabilidades y olores de código en su código. Puede integrarse con su flujo de trabajo existente para permitir la inspección continua del código en las ramas de su proyecto y solicitudes de extracción.

** Evalúa la calidad del código fuente, realizando un análisis estático

Fuente: https://docs.sonarqube.org/latest/

Se centra en código estático y Acunetix en código fuente

Fortify: Integra y automatiza las pruebas de seguridad automáticas con dev y consiga una completa visibilidad de los riesgos de seguridad de la aplicación.

Fuente: https://www.microfocus.com/es-es/products/software-security-assurance-sdlc/overview

Kiuwan: Análisis del código fuente orientado a buscar problemas de seguridad, se licencia por líneas de código.

Lenguajes: 22 tipos de lenguajes diferentes, como: PHP .net Java.

Smartfense: Hacer hardening (mejoramiento) en humanos, capacitación para que no caigan en fishing, ingeniería social, estafas cibernéticas. Se licencia por usuarios (Canacol)

Plataforma de concientización y capacitación en seguridad de la información que genera hábitos seguros en los usuarios finales.

SERVICIOS

Hacking ético

Análisis de vulnerabilidades

Ingeniería social

Consultoría