door Jeannina Nicohl 6 jaren geleden

745

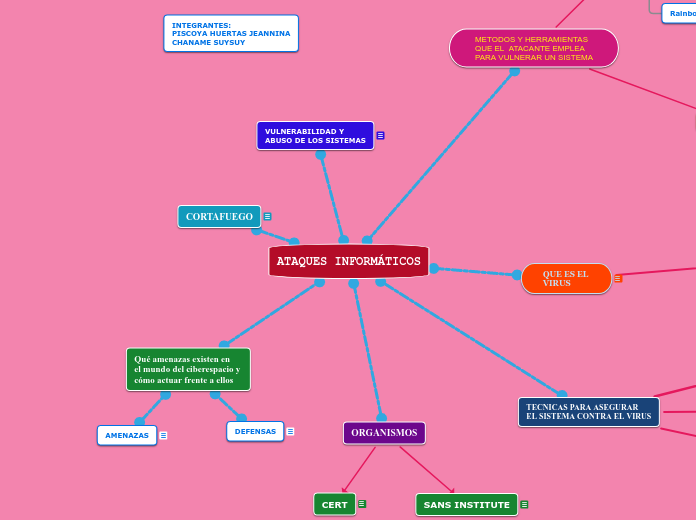

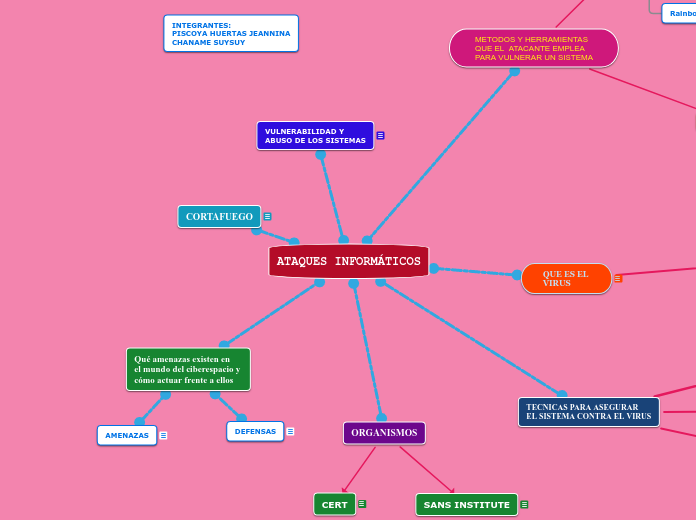

ATAQUES INFORMÁTICOS

door Jeannina Nicohl 6 jaren geleden

745

Meer zoals dit

Los sistemas de información concentran los datos en archivos de computadoras, por ello, los datos automatizados son más susceptibles a destrucción, fraude, error y abuso.

Cuando los sistemas de computación fallan o no funcionan como es debido, las compañías que dependen mucho de ellos experimentan la perdida grave de su capacidad para operar.

¿Por qué son vulnerables los sistemas?

Cuando se almacenan grandes cantidades de datos en forma electrónica, estos son vulnerable a muchos tipos de amenazas. Su origen puede estar en factores técnicos, de organización y del entorno, combinados con las malas decisiones gerenciales.

Se trata de un dispositivo o conjunto de dispositivos configurados para permitir, limitar, cifrar o descifrar el tráfico entre los diferentes ámbitos sobre la base de un conjunto de normas y otros criterios.

Básicamente la función de un firewall es proteger los equipos individuales, servidores o equipos conectados en red contra accesos no deseados de intrusos que nos pueden robar datos confidenciales, hacer perder información valiosa o incluso denegar servicios en nuestra red

Cross-site scripting:

Es un ataque que utiliza secuencias de comandos en el navegador web de la víctima. Esto ocurre cuando un navegador visita un sitio web malicioso o hace clic en un enlace malicioso.

Denegación de servicio (Denial-of-service):

Este tipo de ataque también conocido como DoS, impide o dificulta el uso autorizado de las redes, sistemas, aplicaciones debido al agotamiento de los recursos. Por lo general, este tipo de ataques está dirigido a los servidores de una compañía con el fin de imposibilitar el acceso de los usuarios.

Denegación de servicio distribuido (Distributed denial-of-service):

Una variante del ataque de denegación de servicio con la diferencia de que se utilizan numerosas computadoras (computadoras zombies) para llevar a cabo el ataque.

Bomba lógica (Logic bomb):

Phishing:

Es un tipo de ataque informático que se lleva a cabo a base de ingeniería social con el objetivo de intentar conseguir información confidencial de forma fraudulenta.

ES UNA SITUACION CON ANIMO DE LUCRO FUNDADA EN 1989 QUE AGRUPA A 165,000 PROFESIONALES DE LA SEGURIDAD INFORMATICA

es un centro de alerta y reacción frente a los ataques informáticos, destinados a las empresas o administradores, pero generalmente estas informaciones son accesibles a todo el mundo.

es un sistema de software dañino, escrito intencionadamente para entrar en una computadora sin permiso o conocimiento del usuario. Tiene la capacidad de replicarse a sí mismo, continuando así su propagación. Algunos virus no hacen mucho más que replicarse, mientras que otros pueden causar graves daños o afectar negativamente el rendimiento de un sistema. Un virus nunca debe ser considerado como inofensivo y dejarlo en un sistema sin tomar medidas.

Estos tipos de virus informáticos se encriptan o codifican de una manera diferente, utilizando diferentes algoritmos y claves de cifrado cada vez que infectan un sistema. Esto hace imposible que el software antivirus los encuentre utilizando búsquedas de cadena o firma porque son diferentes cada vez.

infectan archivos que se crean utilizando ciertas aplicaciones o programas que contienen macros como .doc, .xls, .pps, etc. Estos mini programas hacen que sea posible automatizar una serie de operaciones para que se realicen como si fuera una sola acción, ahorrando así al usuario tener que llevarlas a cabo una por una.

Estos tipos de virus informáticos se caracterizan por el hecho de que borran la información

contenida en los ficheros que infectan, haciéndolos parcial o totalmente inútiles. Una vez infectados, el virus reemplaza el contenido del fichero sin cambiar su tamaño.

El virus infecta uno tras otro todos los archivos que encuentra y que previamente ha seleccionado como sus víctimas. También es capaz de infectar dispositivos externos. Cada vez que se ejecuta el código, estos tipos de virus informáticos cambian su ubicación para infectar nuevos archivos, pero generalmente se encuentra en el directorio raíz del disco duro.

En este caso es una herramienta menos compleja que la anterior; de hecho es utilizada por usuarios menos expertos porque es sencillo lanzar ataques sin tener demasiados conocimientos. Como elemento de intrusión es muy eficaz porque penetra en todo tipo de servicios web, correo electrónico, etc

Es la red anónima internacional más utilizada por todos aquellos que desean navegar desde la privacidad.

Tor traza una telaraña de seguridad

muy potente a través de una serie de cruces que complican sobremanera el seguimiento por parte de los servicios de internet, administradores de sistema y propietarios de servicios. Es muy eficaz contra la censura pero también en numerosas operaciones de las realizadas por un hacker porque pueden ocultar su identidad y su origen.

Pueden detectar sistemas operativos de huellas dactilares o identificar paquetes en bruto entre otras muchas utilidades, y destaca también por identificar tanto los sistemas que ejecutan como las aplicaciones de servidor.

Herramienta clásica de piratería para evaluar la vulnerabilidad de un sistema. Permite lanzar ataques usando comandos cortos y es muy utilizado incluso para la formación en ambos bandos, tanto en el de los propios hackers como sobre todo en el lado de los estudios especializados en seguridad digital, las compañías y las instituciones.

Permiten obtener las credenciales de la víctima en mucho menos tiempo que, por ejemplo, un ataque de fuerza bruta.

El Spidering o Araña web es un bot que inspecciona automáticamente las páginas web. Una de sus aplicaciones más comunes es realizar una copia de todos los sites para crear sistemas de búsquedas más rápidos.

Este método también se podría considerar un ataque de fuerza bruta pero, en este caso, un software se encarga automáticamente de descifrar la contraseña. Empiezan con letras simples como “a”, “AA” o “AAA” y, progresivamente, va probando con palabras más complejas. Este tipo de programas pueden hacer hasta 50 intentonas por minutos en algunos casos y, según un informe, más del 50% de las contraseñas robadas se obtuvieron de esta forma.

Consiste en intentar descifrar una contraseña mediante la repetición, es decir, a base de ensayo y error.