UNIVERSIDAD AUTONOMA DEL ESTADO DE MEXICO

Administración de Unidades Informáticas

Maestría en Administración de Tecnologías de la Información

MAPA MENTAL

Delitos Cibernéticos

Asesor: Dra. en C. Ed.

Araceli Romero Romero

Presenta: Izcóatl Aguilar Aranda

Delitos Informáticos

UNIVERSIDAD AUTONOMA

DEL ESTADO DE MEXICO

Administración de Unidades Informáticas

Maestría en Administración

de Tecnologías de la Información

MAPA MENTAL

Delitos Cibernéticos

Asesor: Dra. en C. Ed. Araceli Romero Romero

Presenta: Izcóatl Aguilar Aranda

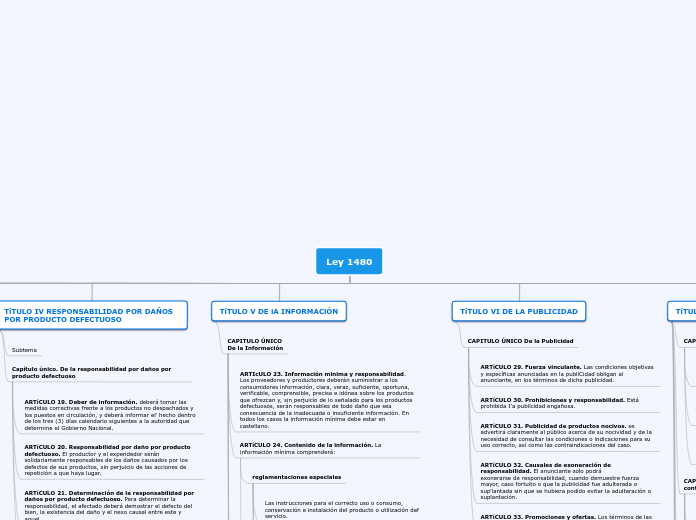

Tipos de Delitos

Accesos no autorizados

a servicios informáticos

Apropiación de recursos no propios

Intrusos Informáticos (Hackers)

Colgado de lineas (wiretapping)

Llave maestra (superzzaping)

Puertas Falsas (trap doors)

Robo de Servicios

Utilización ilegal de recursos de terceros

Suplantación de Personalidad (Impersonation)

Parasitismo Informático (Piggybaking)

Apropiación de informaciones

residuales (scavenging)

Robo de tiempo de procesador

Espionaje Informático

Robo de Software

Uso de los medios informáticos para

obtener información de manera ilegal

Uso de programas no autorizados

Piratería Informática

Fuga de daos (data leake)

Fraudes

Transacciones comerciales ilegales

Pishing

Manipulación de Datos de Salida

Falsificaciones Informáticas

La técnica del Salami

Manipulación de Programas

Datos Falsos o Engañosos

Sabotaje Informático

Obtención Ilegal de Datos Personales

Denegación de Servicio

Ciberterrorismo

Malware

Virus

Gusanos

Bombas Lógicas

Características

del Delincuente

Informático

Generalmente del Sexo Masculino

Clase Media a Media Alta

Actúan Individualmente

Personas Jóvenes

Socialmente Aceptados

Sumamante Inteligente

Bienes a Proteger

(Jurídicamente)

Tráfico de Transacciones

Propiedad Intelectual

Datos Personales

Patrimonio

Seguridad

Informática

y Normativa

Seguridad Normativa

Principios de legalidad

Normas jurídicas

Seguridad Informática

Análisis Forense

Políticas de Seguridad

Respaldo y Recuperación d Datos

Disponibilidad de Información

Seguridad de Datos

Seguridad Física

Legislación

Internacional

España

Código Penal de 1995

aprobado por Ley-Orgánica 10/1995

Chile

Ley N°19.223, sobre delitos informáticos.

(1993)

Estados Unidos

Acta Federal de Abuso Computacional

(18 U.S.C. Sec.1030) de 1994

Francia

Ley número 88-19 de 5 de enero de 1988

sobre el fraude informático

Austria

Ley de reforma del Código Penal

de 22 de Dic de 1987

Alemania

Ley Contra la criminalidad económica

del 1 de agosto de 1986

México

Instituto Federal de Acceso a la Información

y Protección de Datos.

Ley Federal para la Protección de Datos Personales

Unión Europea

Convenio de Cibercriminalidad de la Unión Europea

(2001)

OEA

Asamblea General en la resolución AG/RES. 1939

(XXXIII-O/03) (Desarrollo de una Estrategia Interamericana para Combatir las Amenazas a la Seguridad Cibernética)

ONU

Convención de las Naciones Unidas contra la

Delincuencia Organizada Transnacional (2003)

Sujetos del

Delito Informático

Pasivo

Todo aquel sobre quién recae

la acción que constituye el delito

Activo

Todo aquel que ejecuta la acción

que constituye el delito

Outsiders

Insiders