door Frida Robles 2 jaren geleden

161

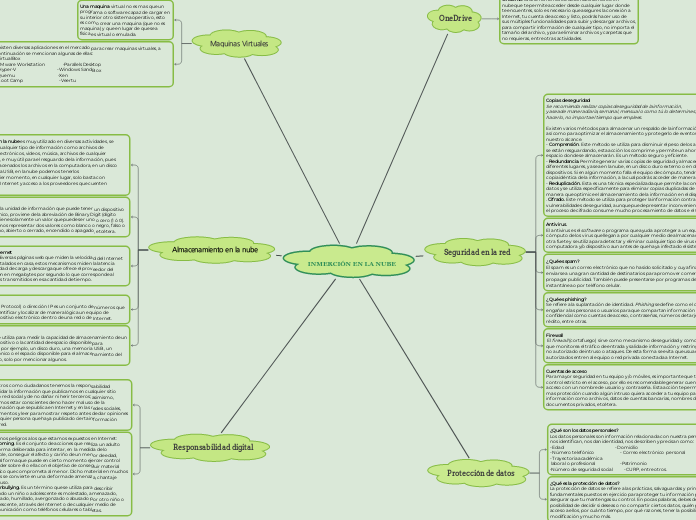

INMERCIÓN EN LA NUBE

Para proteger la información en equipos y dispositivos móviles, es crucial tener control sobre las cuentas de acceso mediante nombres de usuario y contraseñas seguras. Esto ayuda a prevenir accesos no autorizados y el robo de datos sensibles.