VIRUS TECNOLOGICOS

Virus de secuencias de comandos web

Muchas páginas web incluyen código complejo para crear contenido interesante e interactivo

Este código es a menudo explotado por estos tipos de virus informáticos para producir ciertas acciones indeseables.

De esta forma, si el contenido suministrado por el usuario no se verifica, es posible mostrar un código HTML arbitrario en una página Web para cambiar su apariencia, contenido o comportamiento

Virus fat

La tabla de asignación de archivos FAT es la parte del disco utilizada para almacenar toda la información sobre la ubicación de los archivos, el espacio disponible, el espacio que no se debe utilizar, etc.

Estos tipos de virus informáticos pueden ser especialmente peligrosos ya que impiden el acceso a ciertas secciones del disco donde se almacenan archivos importantes.

Los daños causados pueden ocasionar la pérdida de información de archivos individuales e incluso de directorios completos

Virus polimórfico

Estos tipos de virus informáticos se encriptan o codifican de una manera diferente, utilizando diferentes algoritmos y claves de cifrado cada vez que infectan un sistema.

Esto hace imposible que el software antivirus los encuentre utilizando búsquedas de cadena o firma porque son diferentes cada vez.

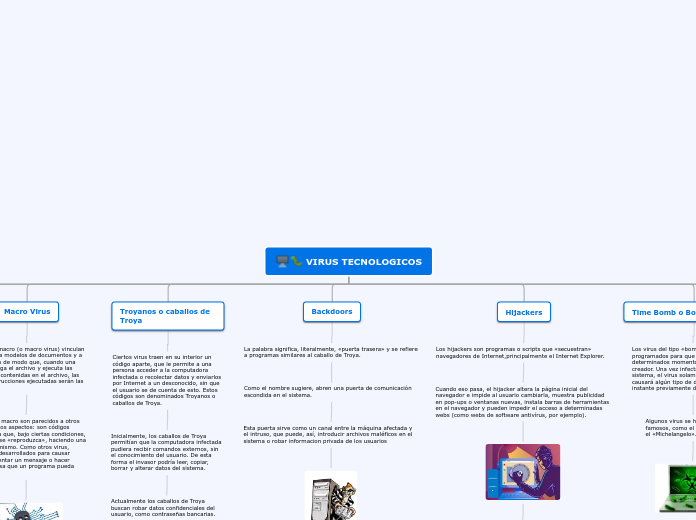

Macro Virus

Los virus de macro (o macro virus) vinculan sus acciones a modelos de documentos y a otros archivos de modo que, cuando una aplicación carga el archivo y ejecuta las instrucciones contenidas en el archivo, las primeras instrucciones ejecutadas serán las del virus.

Los virus de macro son parecidos a otros virus en varios aspectos: son códigos escritos para que, bajo ciertas condiciones, este código se «reproduzca», haciendo una copia de él mismo. Como otros virus, pueden ser desarrollados para causar daños, presentar un mensaje o hacer cualquier cosa que un programa pueda hacer.

Troyanos o caballos de Troya

Ciertos virus traen en su interior un código aparte, que le permite a una persona acceder a la computadora infectada o recolectar datos y enviarlos por Internet a un desconocido, sin que el usuario se de cuenta de esto. Estos códigos son denominados Troyanos o caballos de Troya.

Inicialmente, los caballos de Troya permitían que la computadora infectada pudiera recibir comandos externos, sin el conocimiento del usuario. De esta forma el invasor podría leer, copiar, borrar y alterar datos del sistema.

Actualmente los caballos de Troya buscan robar datos confidenciales del usuario, como contraseñas bancarias.

Backdoors

La palabra significa, literalmente, «puerta trasera» y se refiere a programas similares al caballo de Troya.

Como el nombre sugiere, abren una puerta de comunicación escondida en el sistema.

Esta puerta sirve como un canal entre la máquina afectada y el intruso, que puede, así, introducir archivos maléficos en el sistema o robar informacion privada de los usuarios

Hijackers

Los hijackers son programas o scripts que «secuestran» navegadores de Internet,principalmente el Internet Explorer.

Cuando eso pasa, el hijacker altera la página inicial del navegador e impide al usuario cambiarla, muestra publicidad en pop-ups o ventanas nuevas, instala barras de herramientas en el navegador y pueden impedir el acceso a determinadas webs (como webs de software antivírus, por ejemplo).

Time Bomb o Bomba de Tiempo

Los virus del tipo «bomba de tiempo» son programados para que se activen en determinados momentos, definido por su creador. Una vez infectado un determinado sistema, el virus solamente se activará y causará algún tipo de daño el día o el instante previamente definido.

Algunos virus se hicieron famosos, como el «Viernes 13» y el «Michelangelo».

Virus de Boot

Uno de los primeros tipos de virus conocido, el virus de boot infecta la partición de inicialización del sistema operativo. El virus se activa cuando la computadora es encendida y el sistema operativo se carga.

Zombie

El estado zombie en una computadora ocurre cuando es infectada y está siendo controlada por terceros.

Según estudios, una computadora que está en internet en esas condiciones tiene casi un 50% de chances de convertirse en una máquina zombie, pasando a depender de quien la está controlando, casi siempre con fines criminales.

Pueden usarlo para diseminar virus , keyloggers, y procedimientos invasivos en general. Usualmente esta situación ocurre porque la computadora tiene su Firewall y/o sistema operativo desatualizado.

HECHO POR

JUAN FELIPE GAMA DIAZ