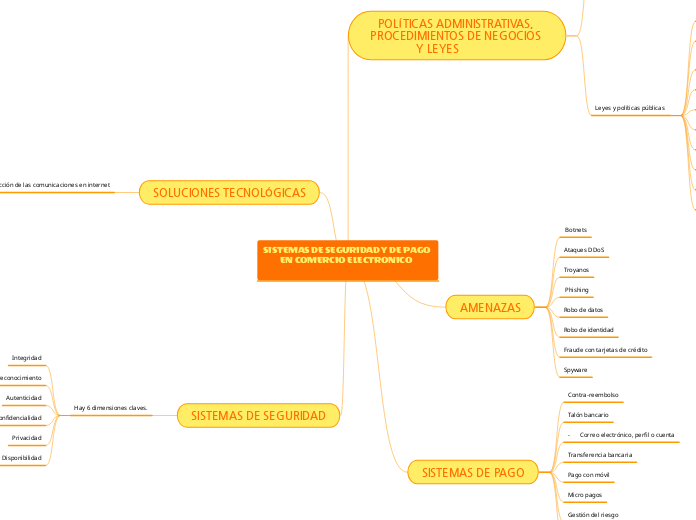

SISTEMAS DE SEGURIDAD Y DE PAGO EN COMERCIO ELECTRONICO

POLÍTICAS ADMINISTRATIVAS, PROCEDIMIENTOS DE NEGOCIOS Y LEYES

Plan de seguridad: Políticas administrativas

Valoración de los riesgos

Política de seguridad

Plan de implementación

Organización de seguridad

Controles de acceso

Leyes y políticas públicas

Ley de Abuso y Fraude Informáticos

Ley de Privacidad para las Comunicaciones Electrónicas

Ley de Protección a la Infraestructura de la Información Nacional

Ley de Portabilidad y Responsabilidad de Seguros Médicos

Ley de Modernización Financiera

Ley de Seguridad Electrónica en el Ciberespacio

Ley de Mejora a la Seguridad Informática

Ley de Firmas Electrónicas en el Comercio Global y Nacional

Ley USA PATRIOT

Ley de Seguridad del Territorio Nacional

AMENAZAS

Botnets

Ataques DDoS

Troyanos

Phishing

Robo de datos

Robo de identidad

Fraude con tarjetas de crédito

Spyware

SISTEMAS DE PAGO

Contra-reembolso

Talón bancario

- Correo electrónico, perfil o cuenta

Transferencia bancaria

Pago con móvil

Micro pagos

Gestión del riesgo

Financiación online

SOLUCIONES TECNOLÓGICAS

Protección de las comunicaciones en internet

Redes privadas virtuales (VPN)

Certificados digitales e infraestructura de clave pública (PKI)

Cifrado

Cifrado por clave simétrica

Cifrado por transposición

Cifrado de clave pública por medio de firmas digitales

y resúmenes de hash

Cifrado de clave pública

Cifrado por sustitución

Limitaciones a las soluciones de cifrado

Firma digital

Envolturas digitales

Protección de las redes

servidores proxy

Firewalls

Protección de servidores y clientes

Software antivirus

Mejoras a la seguridad del sistema operativo

SISTEMAS DE SEGURIDAD

Hay 6 dimensiones claves.

Integridad

El no reconocimiento

Autenticidad

Confidencialidad

Privacidad

Disponibilidad