Hackers Hărți Mentale - Galeria publică

Explorați vasta noastră colecție publică de hackers hărți mentale create de utilizatorii Mindomo din întreaga lume. Aici, puteți găsi toate diagramele publice legate de hackers. Puteți vizualiza aceste exemple pentru a obține puțină inspirație. Unele diagrame vă oferă, de asemenea, dreptul de a le copia și edita. Această flexibilitate vă permite să folosiți aceste hărți mentale ca șabloane, economisind timp și oferindu-vă un punct de plecare solid pentru munca dvs. Puteți contribui la această galerie cu propriile diagrame, odată ce le faceți publice, și puteți fi o sursă de inspirație pentru alți utilizatori și să fiți inclus aici.

La Piratería

după Diego Mauricio Martinez Navarrete

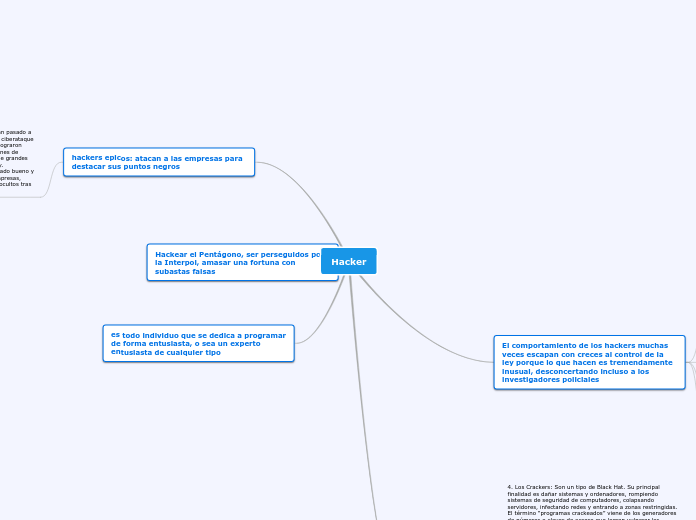

Hacker

după Zully landa

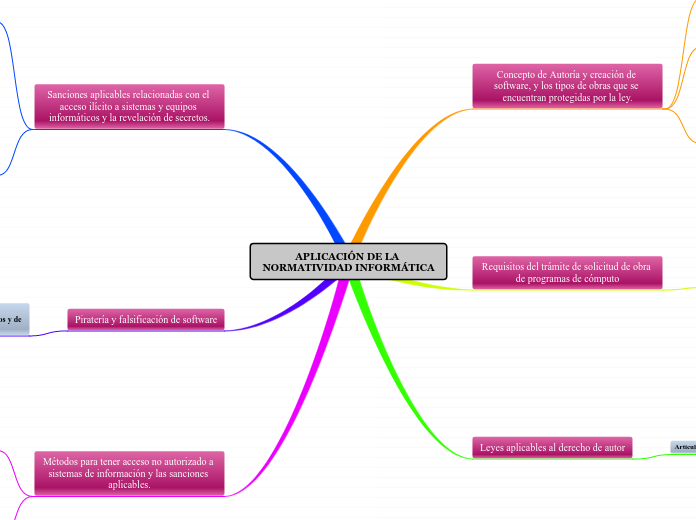

APLICACIÓN DE LA NORMATIVIDAD INFORMÁTICA

după Diana Laura

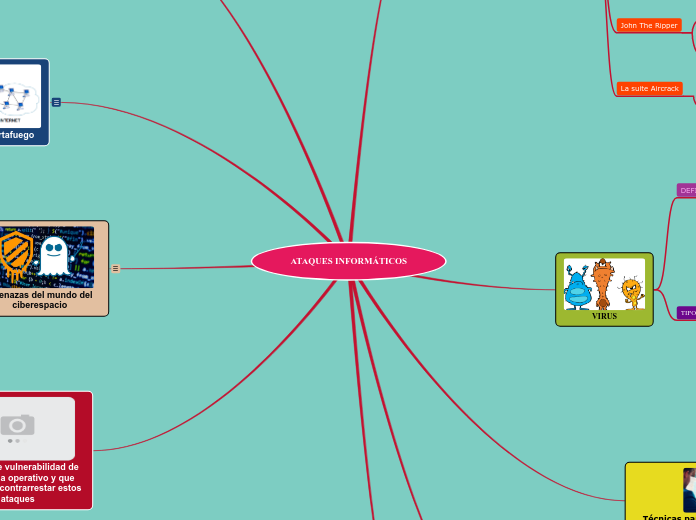

ATAQUES INFORMÁTICOS

după Yulisa Gutierrez

Acosta Victoria

după Victoria Acosta

LOS HACKERS

după Natali Sierra Garcia

liberatore guillermo

după guillermo liberatore

Presentación Web

după WOLFFHÜGEL CAICEDO WOLFFHÜGEL CAICEDO

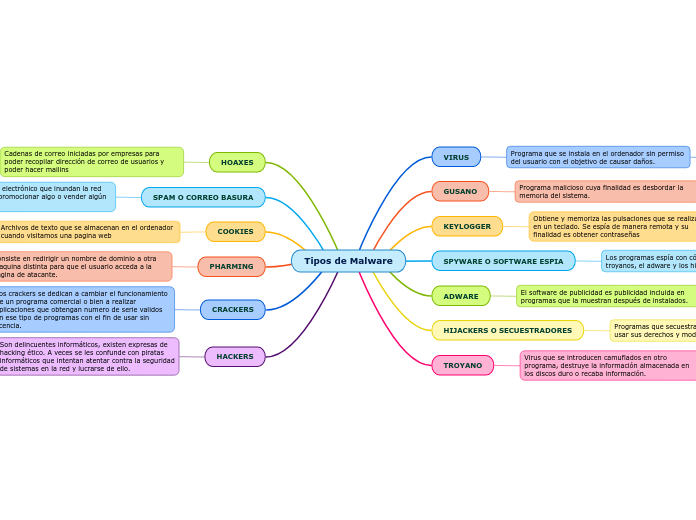

Tipos de Malware

după Álvaro Carvajal

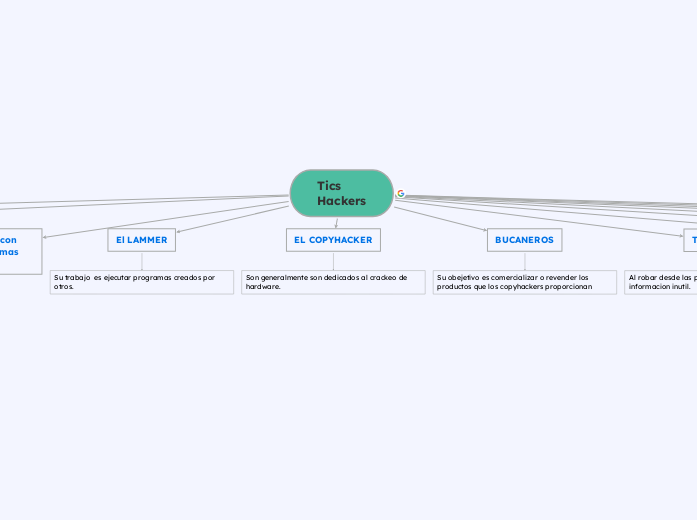

Hackers

după María Ariza

2

după Fabiola Romero

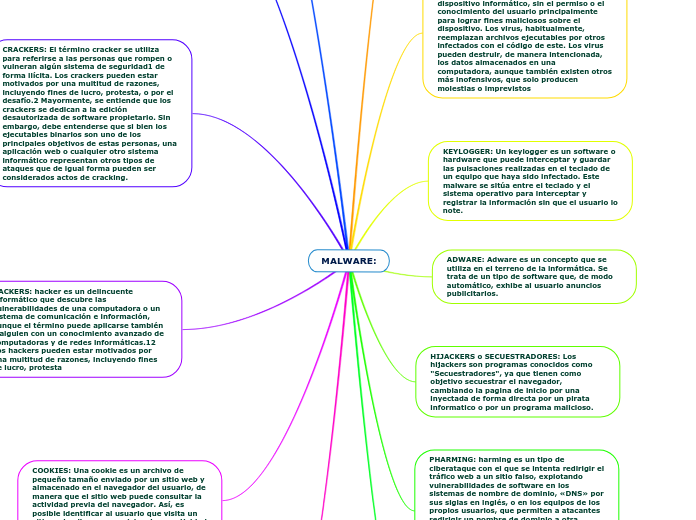

MALWARE:

după Javier Gallardo

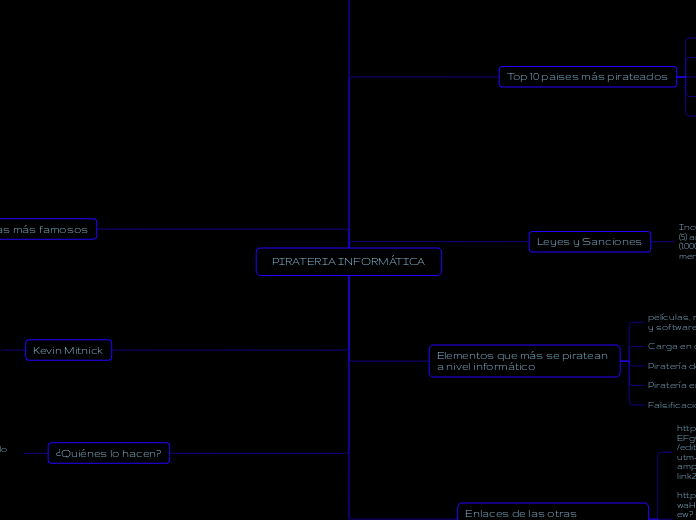

PIRATERIA INFORMÁTICA

după SANTIAGO TORRES GALLEGO

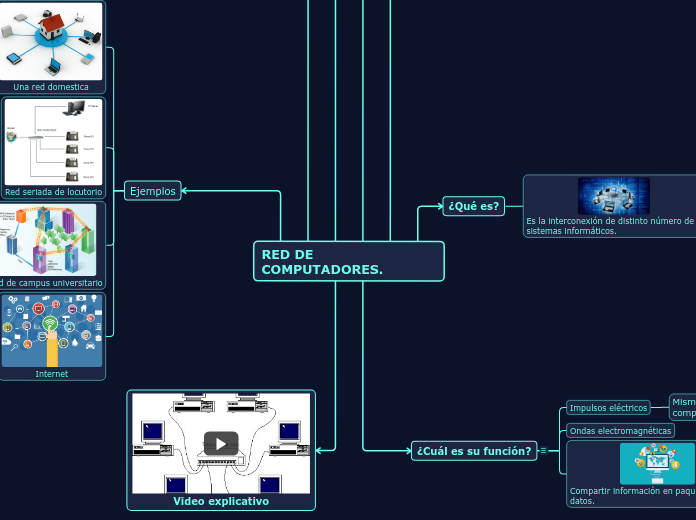

RED DE COMPUTADORES.

după MORALES LEON ANDRES FELIPE

el virus

după karoll quintero

Comunicación y Seguridad Informática

după Andres Guzman

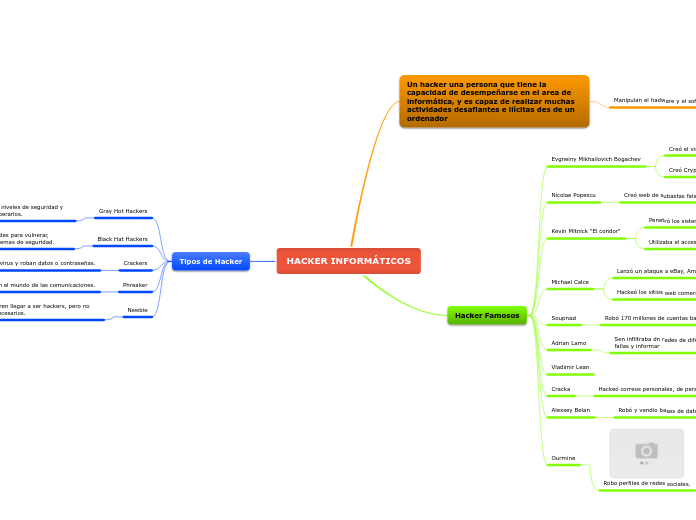

HACKER INFORMÁTICOS

după Salomé Canchila

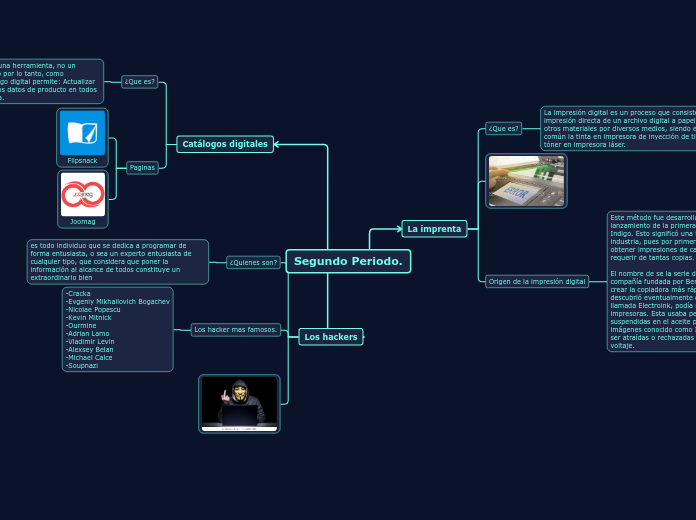

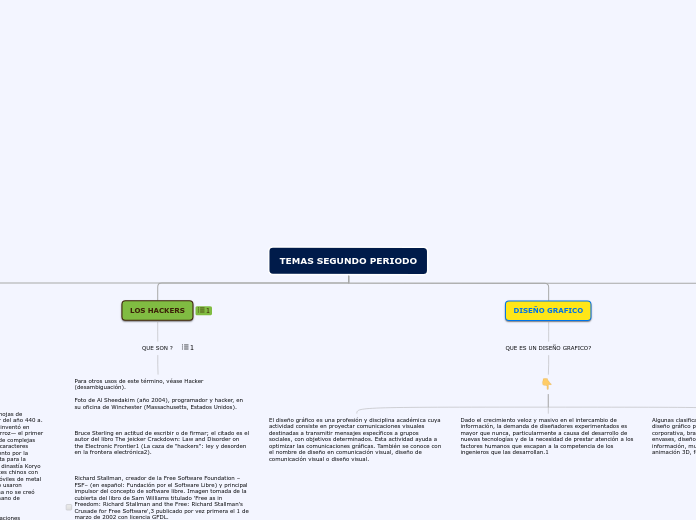

Segundo Periodo.

după Camilo Andres Suarez Lozano

EP7_JSC_171103021

după Jorge Serrano

fabbricatorecarlos

după Carlos Fabbricatore

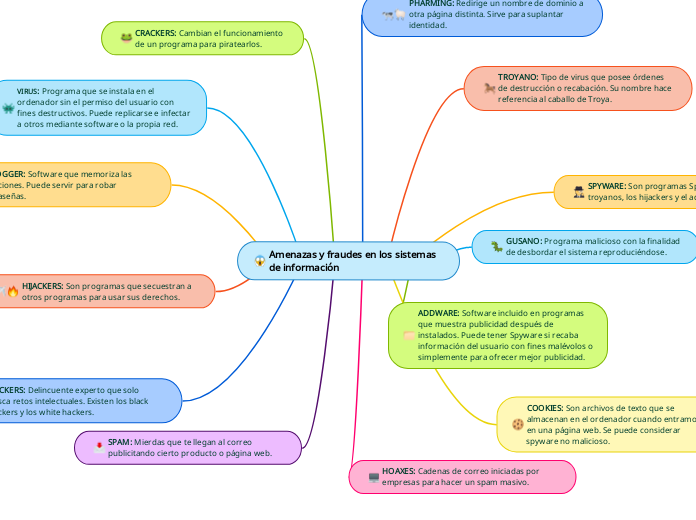

Amenazas y fraudes en los sistemas de información

după Víctor González

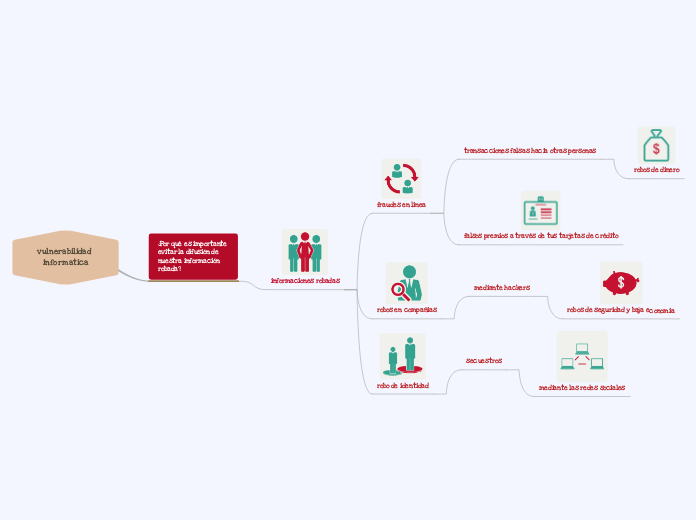

vulnerabilidad informatica

după Bladimir Valle salinas

Organigrama

după Juan Sebastian Escorcia Pertuz

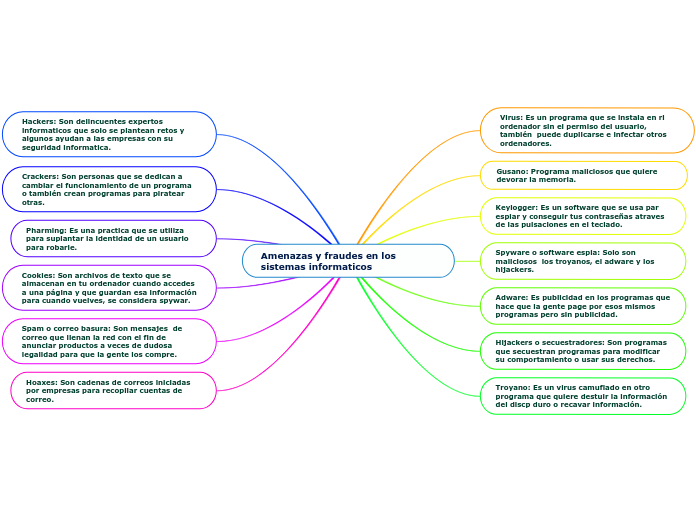

Amenazas y fraudes en los sistemas informaticos

după Marcos Urda lopez

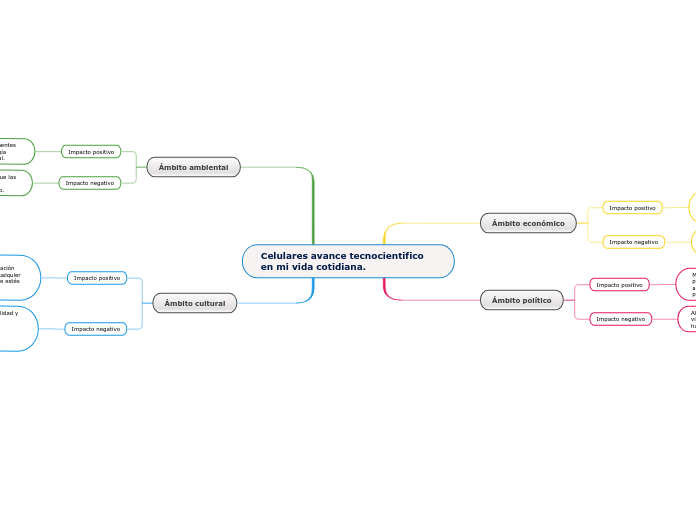

Celulares avance tecnocientifico en mi vida cotidiana.

după Aaron Cruz Mendez

A1_U3 Manuel Gómez Verdugo

după Manuel Gomez Verdugo

Análisis y Gestión de Riesgo.

după Bartolomé Moreno

NTICS

după Paul Ramos

redes y códigos

după Jorge Yunes

distinción de faltas administrativas

după Viviana Lopez

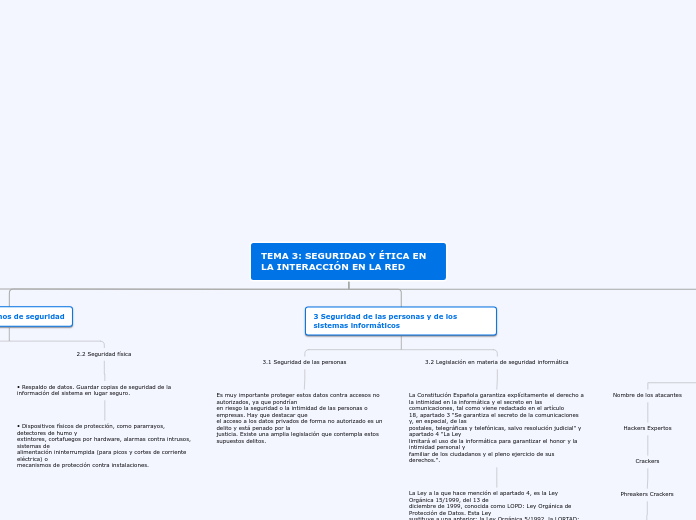

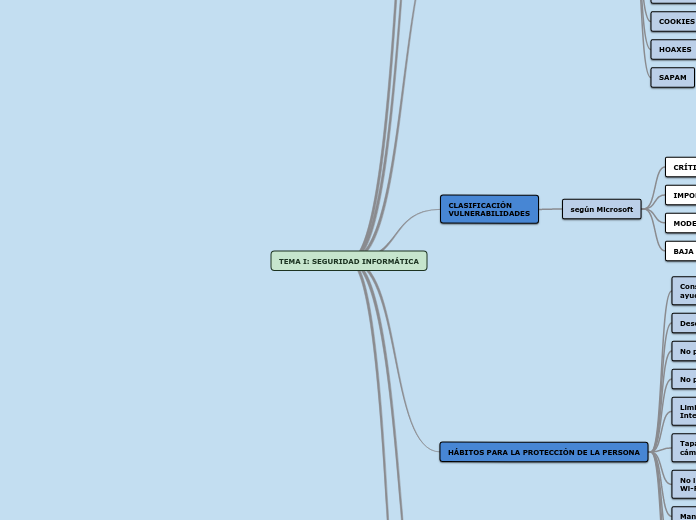

TEMA I: SEGURIDAD INFORMÁTICA

după Gabriela Aliseda Hermosilla

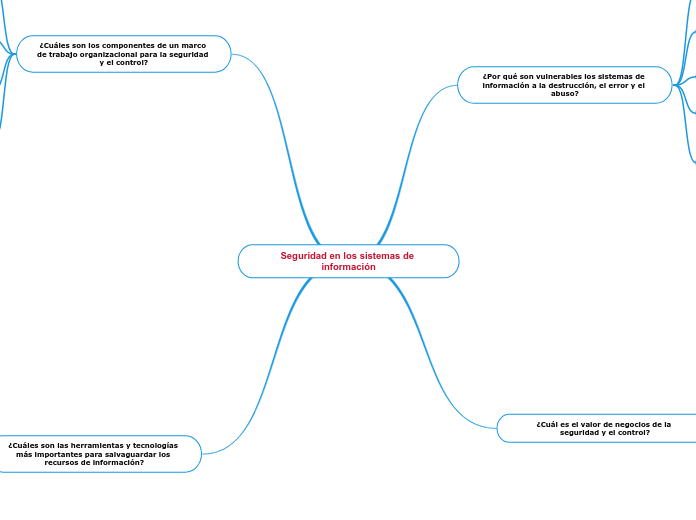

Seguridad en los sistemas de información

după TOVAR DELGADILLO TOVAR DELGADILLO

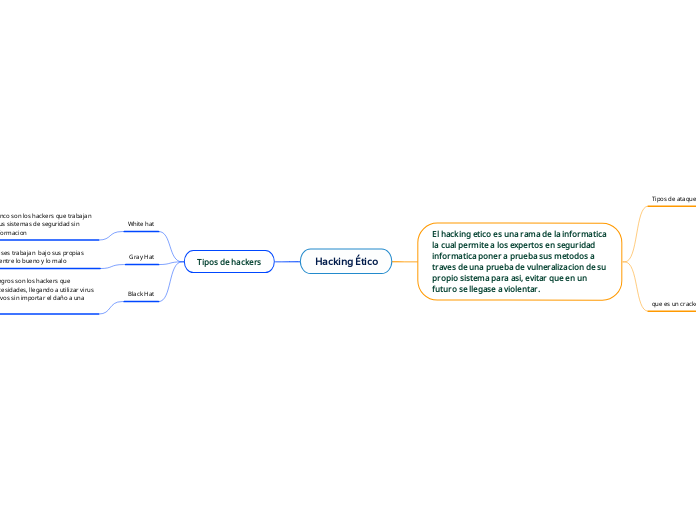

Hacking Ético

după El Men Del GG

lopezpritzia

după Pritzia Lopez

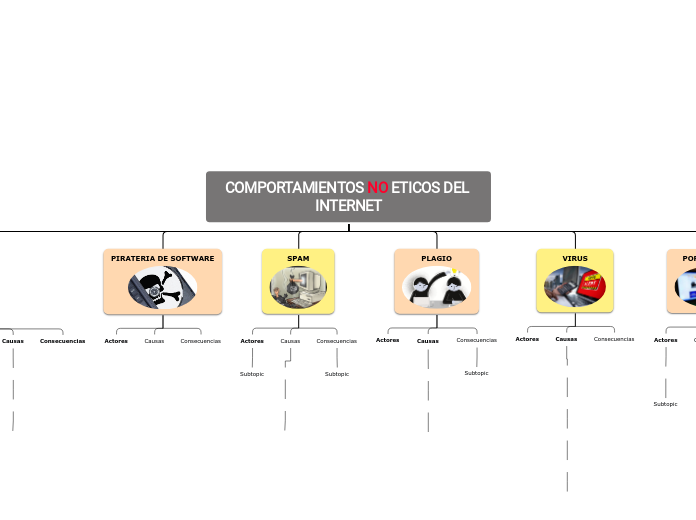

COMPORTAMIENTOS NO ÉTICOS DEL INTERNET

după LOAIZA QUIROZ ISABELLA

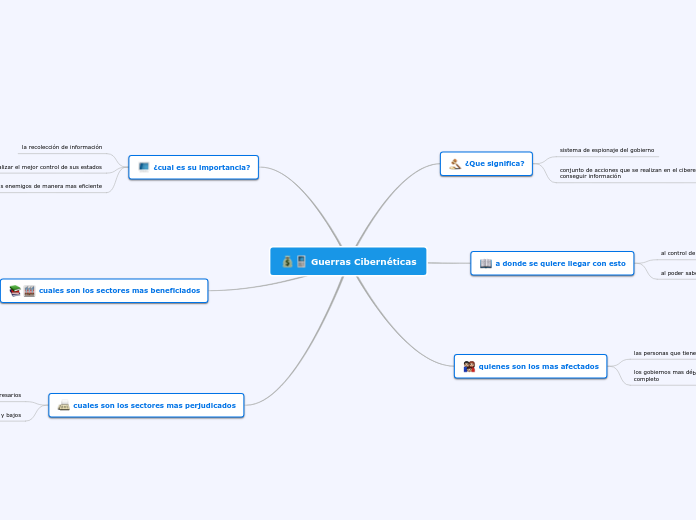

Guerras Cibernéticas

după Ivan Tamara

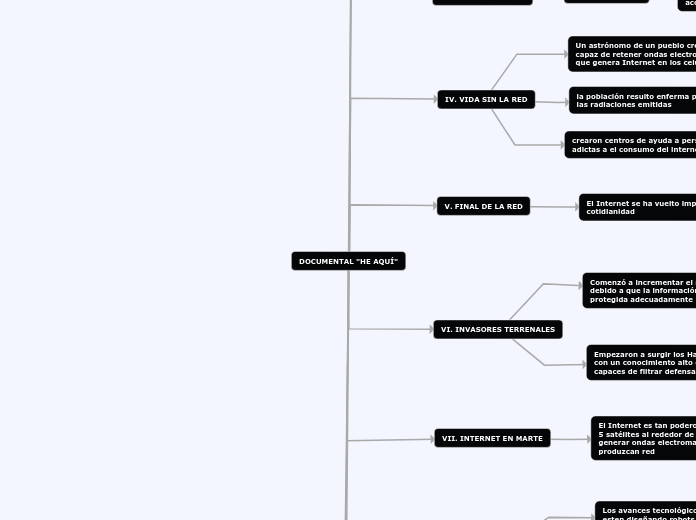

DOCUMENTAL "HE AQUÍ"

după roger rodriguez

garroniandreina

după Andreina Garroni

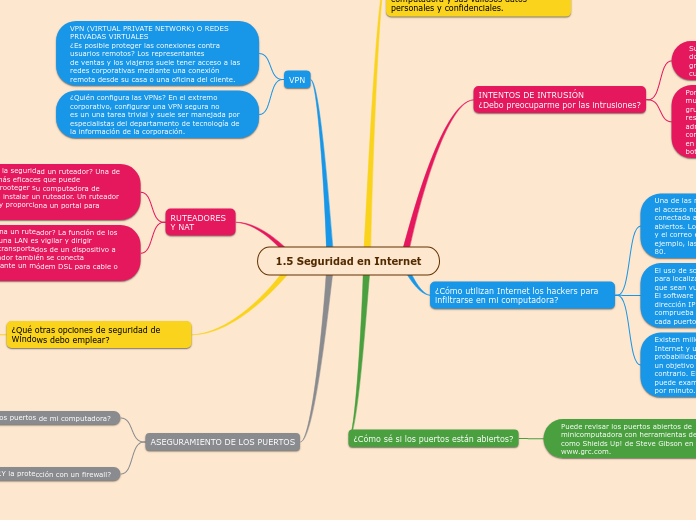

1.5 Seguridad en Internet

după Ximena Hernández López

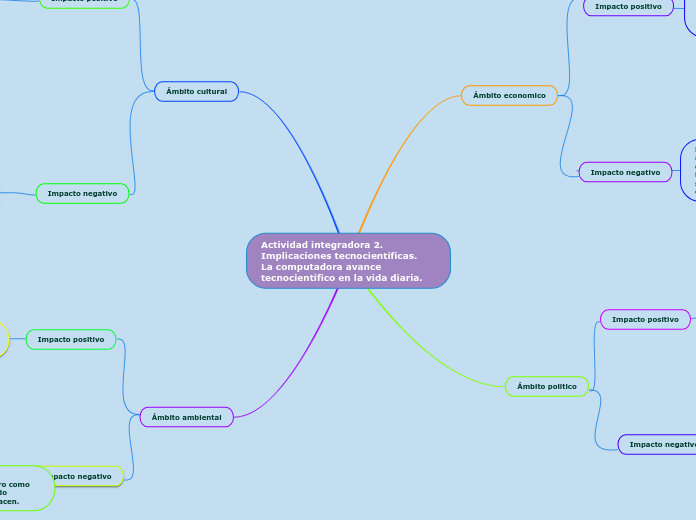

Actividad integradora 2. Implicaciones tecnocientíficas.

după Jesus Rodriguez

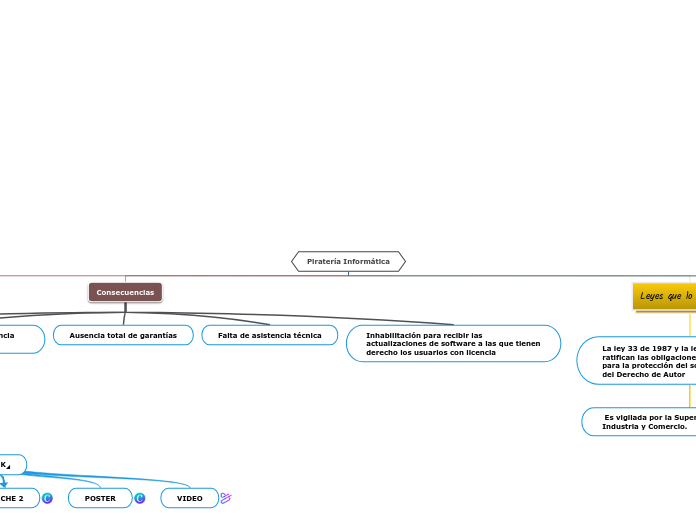

Piratería Informática

după ALEJANDRO CARDONA MEJIA

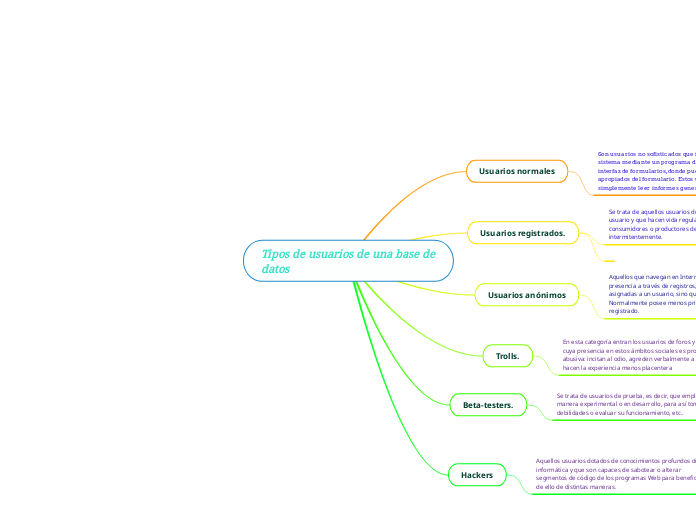

Tipos de usuarios de una base de datos

după Cristofer Martínez

UNIR

după David Lasluisa

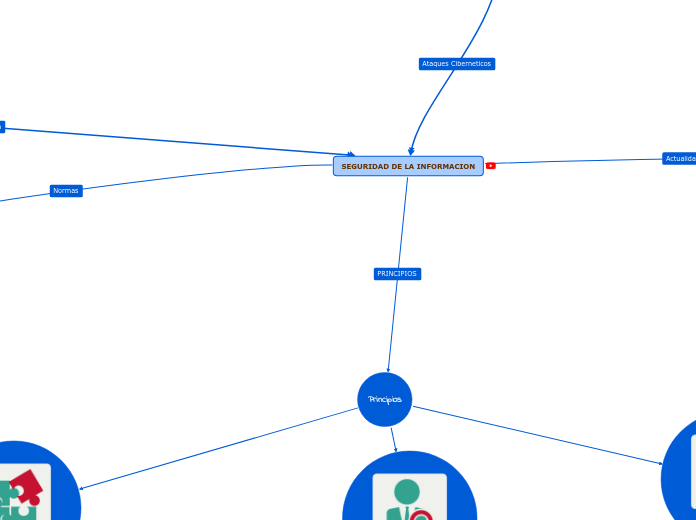

SEGURIDAD DE LA INFORMACION

după Alejandro Marenco

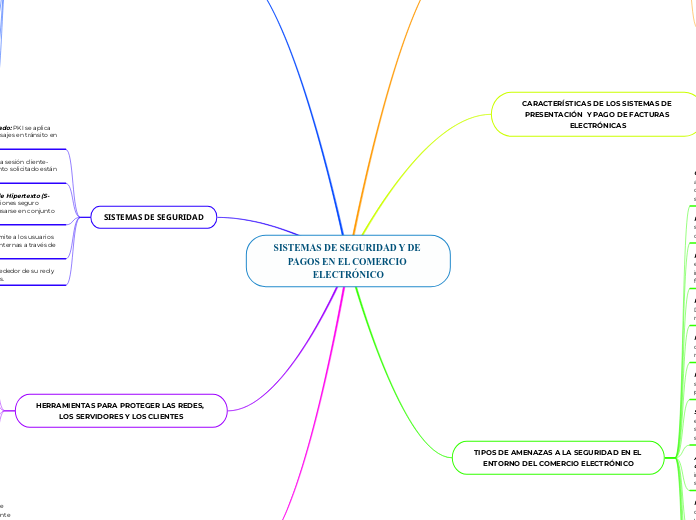

SISTEMAS DE SEGURIDAD Y DE PAGOS EN EL COMERCIO ELECTRÓNICO

după Dahana Zapata

Empresa tic

după ADRIÁN PÉREZ

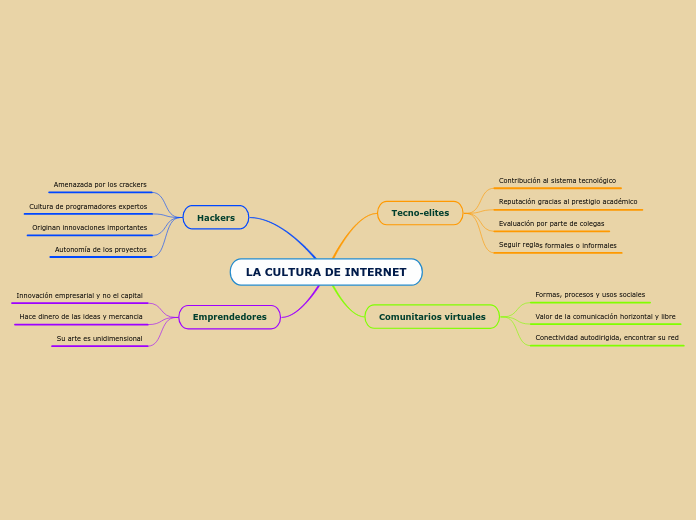

LA CULTURA DE INTERNET

după Merry lu

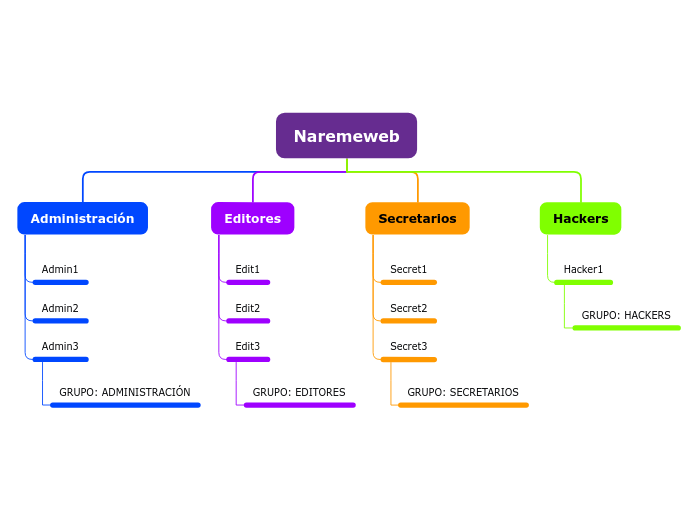

Naremeweb

după David Nareme Henriquez Suarez

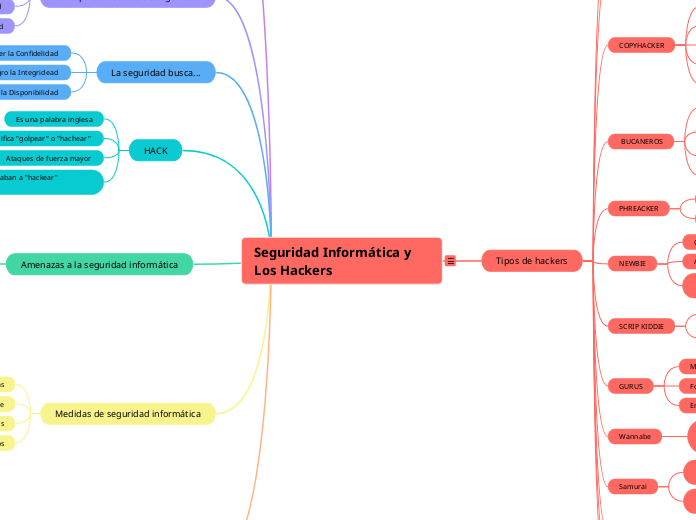

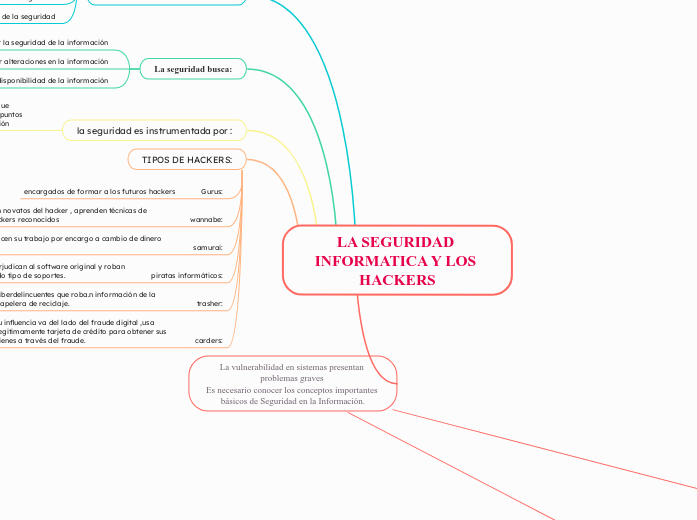

Seguridad Informática y Los Hackers

după Annette Chamorro

Seguridad informática y los Hackers

după Laid bum

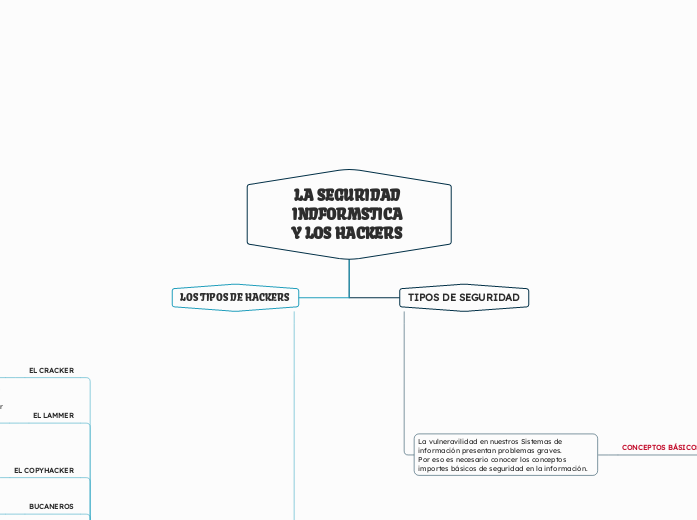

LA SEGURIDAD INDFORMSTICA Y LOS HACKERS

după David Lasluisa

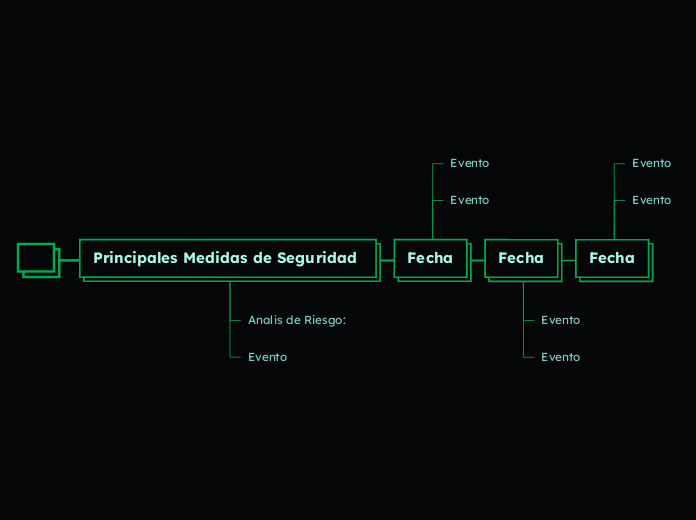

LA SEGURIDAD INFORMATICA Y LOS HACKERS

după BRYAN BRYAN

Sistemas de seguridad y formas de pago en el comercio electrónico

după Daniel Murrieta

1. INTRODUCCIÒN A LA CIBERSEGURIDAD

după Dilan Alonso

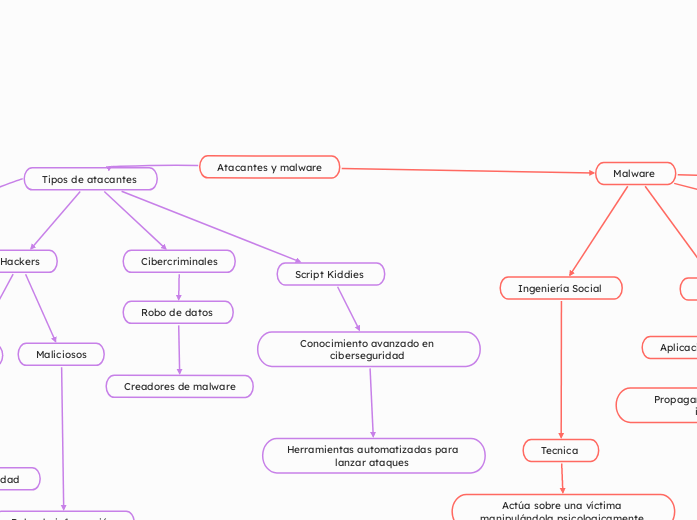

Atacantes y malware

după ernesto ponce