Phishing Карты ума - Публичная галерея

Ознакомьтесь с нашей обширной публичной коллекцией карт ума phishing, созданных пользователями Mindomo со всего мира. Здесь вы можете найти все публичные диаграммы, связанные с phishing. Вы можете просмотреть эти примеры, чтобы получить вдохновение. Некоторые диаграммы также дают вам право копировать и редактировать их. Такая гибкость позволяет использовать эти mind maps в качестве шаблонов, экономя время и давая вам сильную отправную точку для вашей работы. Вы можете пополнить эту галерею своими диаграммами, как только сделаете их общедоступными, а также стать источником вдохновения для других пользователей и быть представленным здесь.

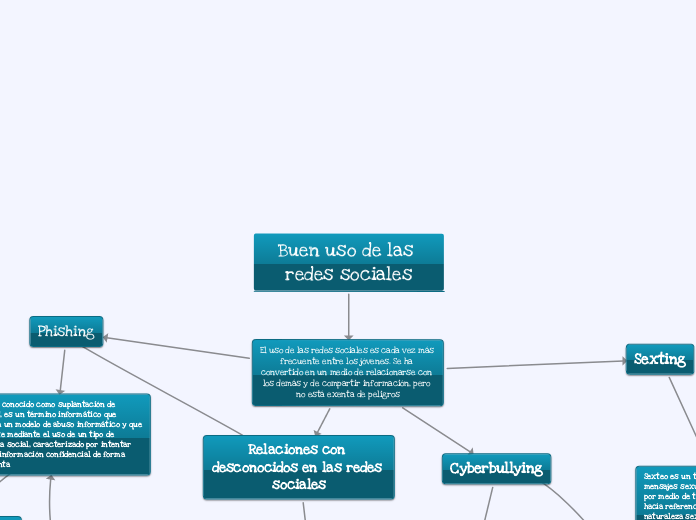

Buen uso de las redes sociales

от Iker Olvera

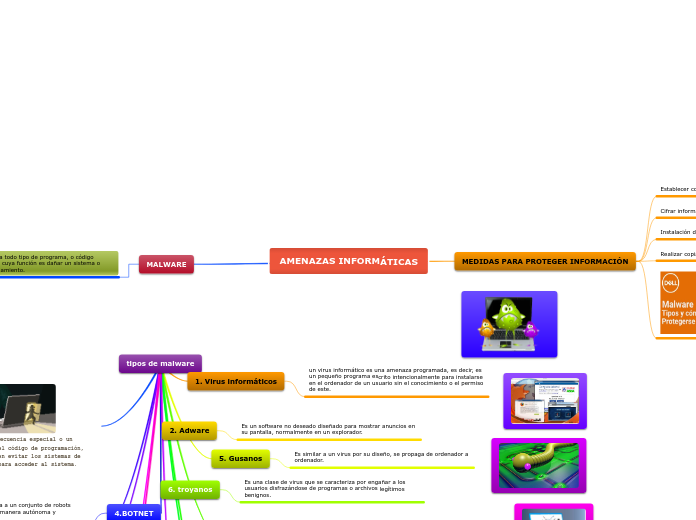

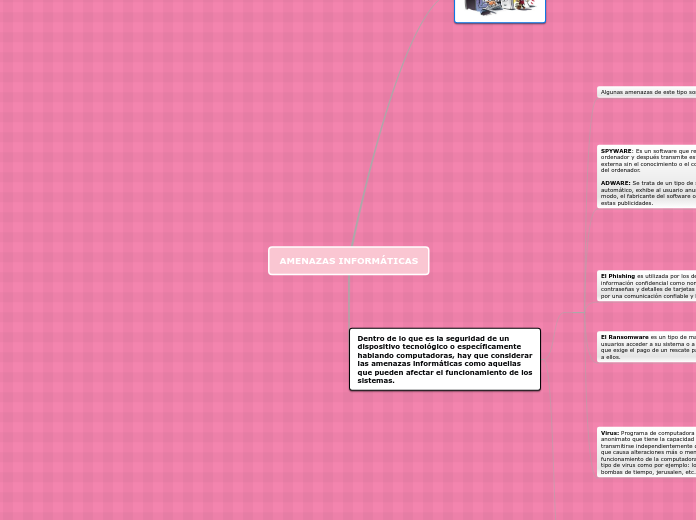

AMENAZAS INFORMÁTICAS

от alejandra barranco flores

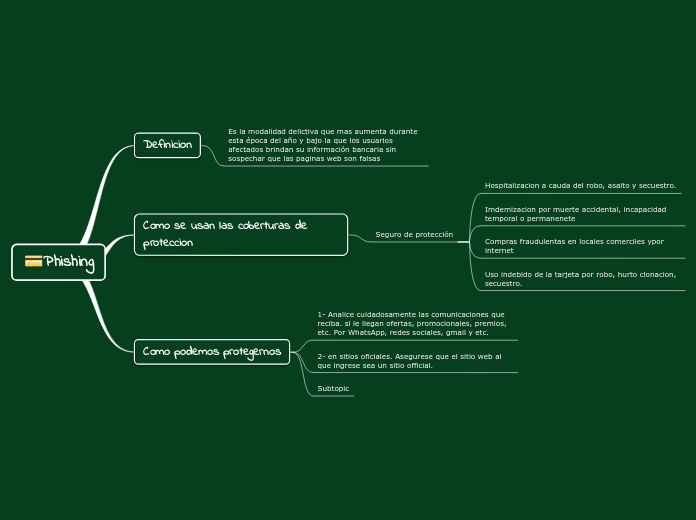

el phishing.

от KATY YULIETH GONZALEZ MEZA

💳Phishing

от Denzel Pinedo

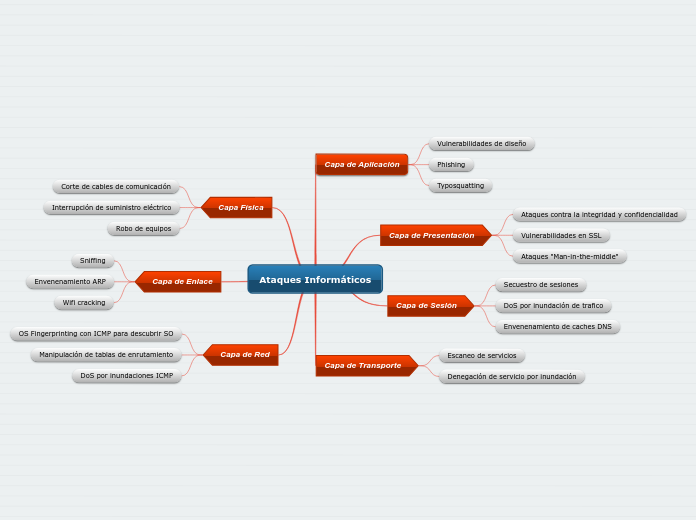

Ataques Informáticos

от Felipe Hernandez

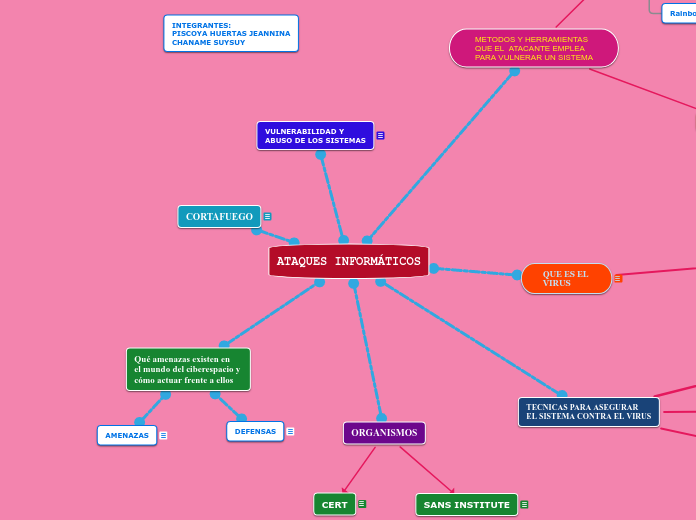

ATAQUES INFORMÁTICOS

от Jeannina Nicohl

Terminología Informática

от nacho dom

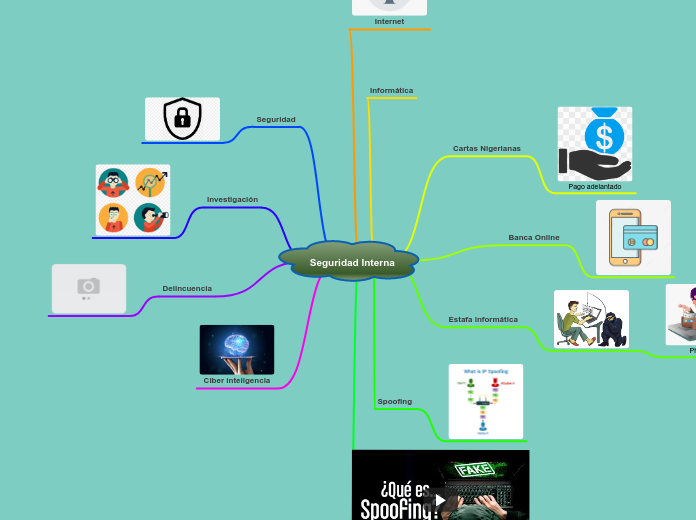

Seguridad Interna

от Gerardo Lira

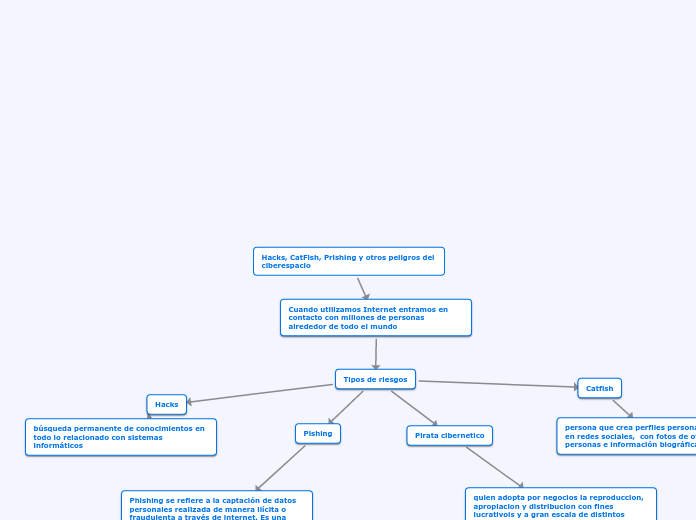

Hacks, CatFish, Prishing y otros peligros del ciberespacio

от seguridad cibernetica

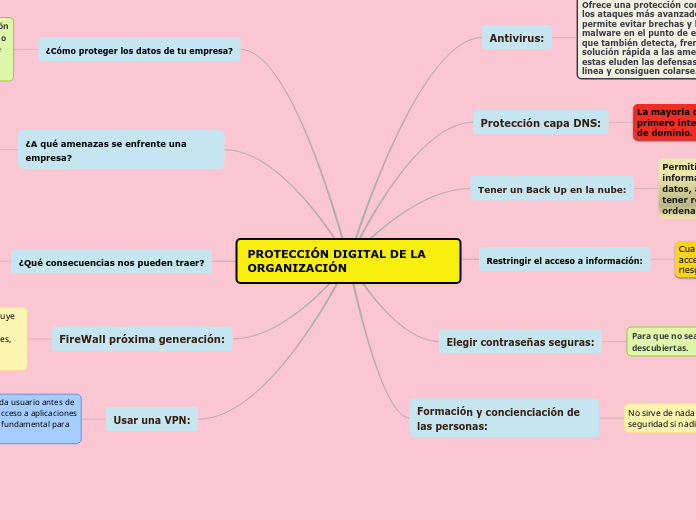

PROTECCIÓN DIGITAL DE LA ORGANIZACIÓN

от Geoconda Bermeo

AMENAZAS INFORMÁTICAS

от Jhohalys valencia micolta

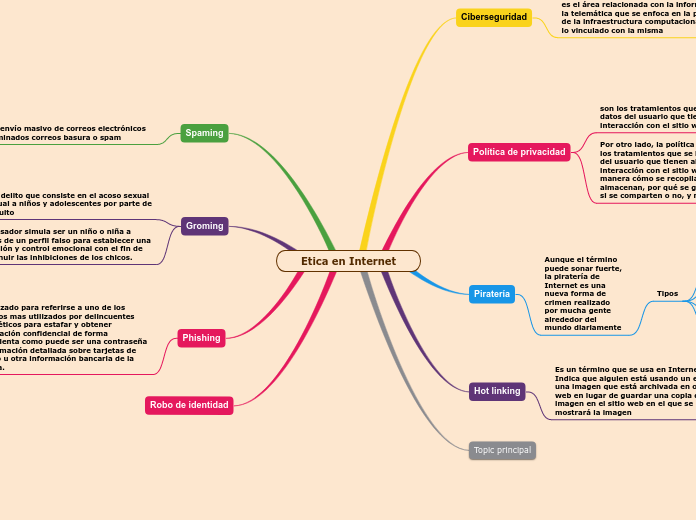

Etica en Internet

от Michelli Mejia

Peligros del Internet

от Mariana Gonzalez

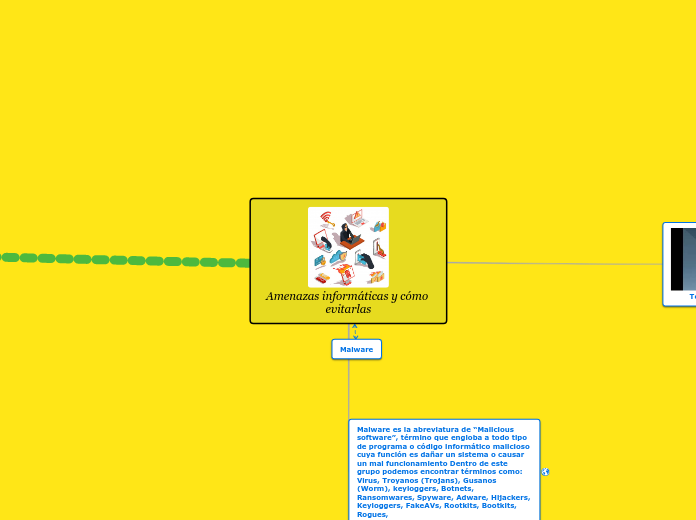

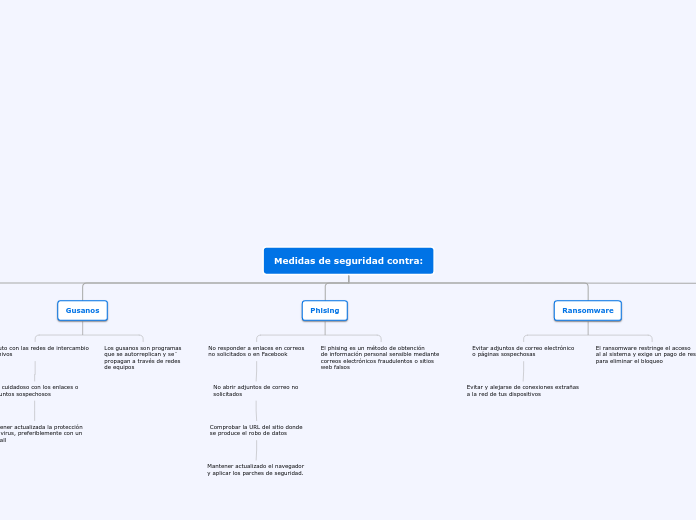

Amenazas informáticas y cómo evitarlas

от Teresa Rodríguez

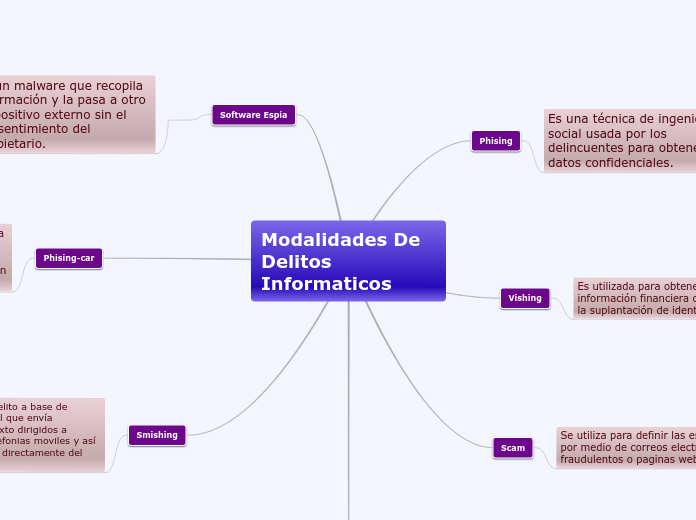

Modalidades De Delitos Informaticos

от angie romaña

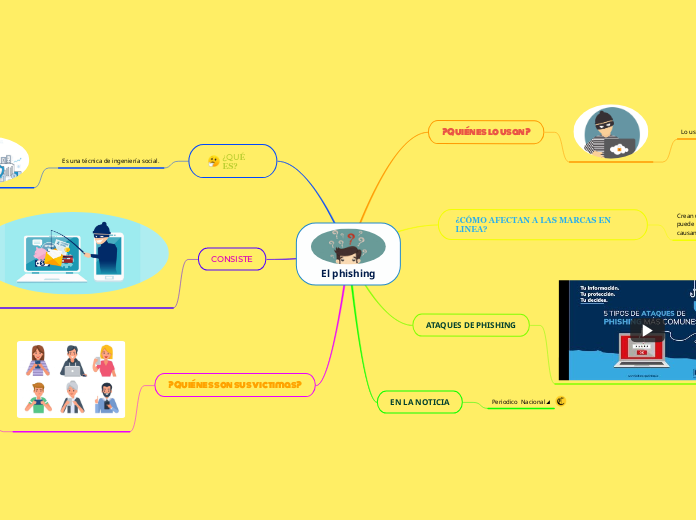

El phishing

от Geanla Bravo

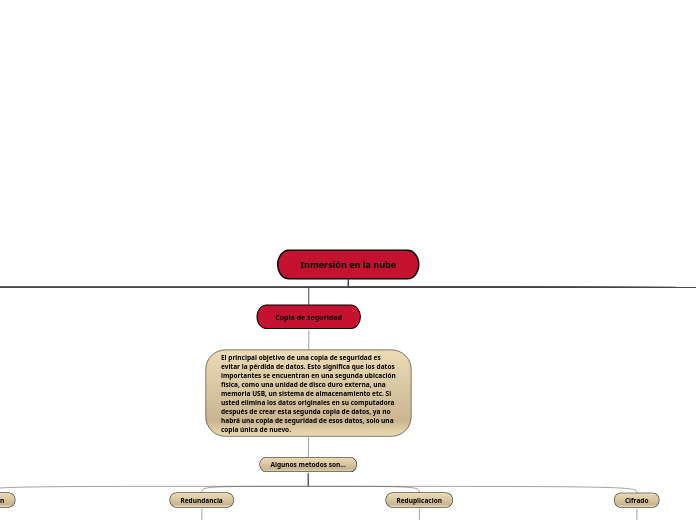

Inmersión en la nube

от Angela Galindo

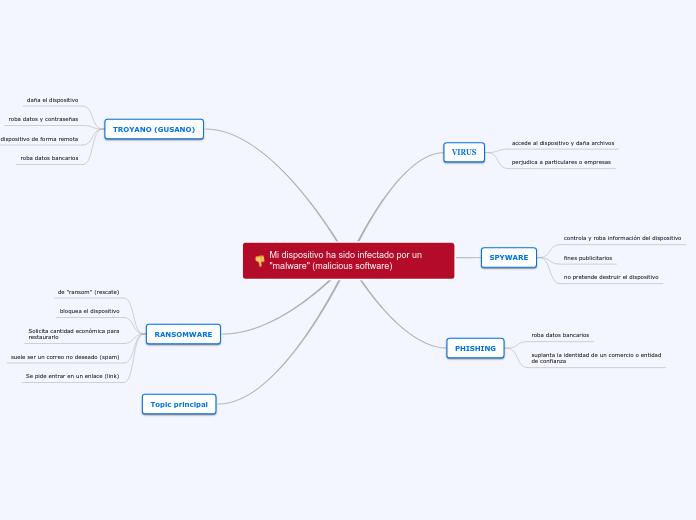

Mi dispositivo ha sido infectado por un "malware" (malicious software)

от Julio Rico Francia

Yago

от Yago Artiñano Sainz

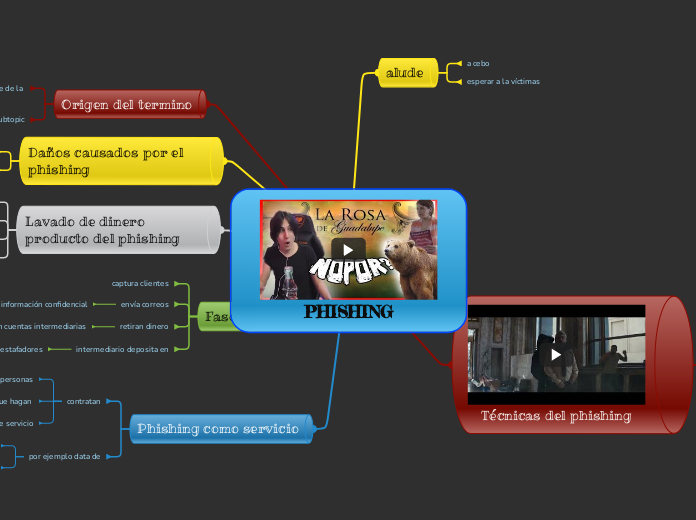

PHISHING

от MANUEL ENRIQUE GUEVARA LOPEZ

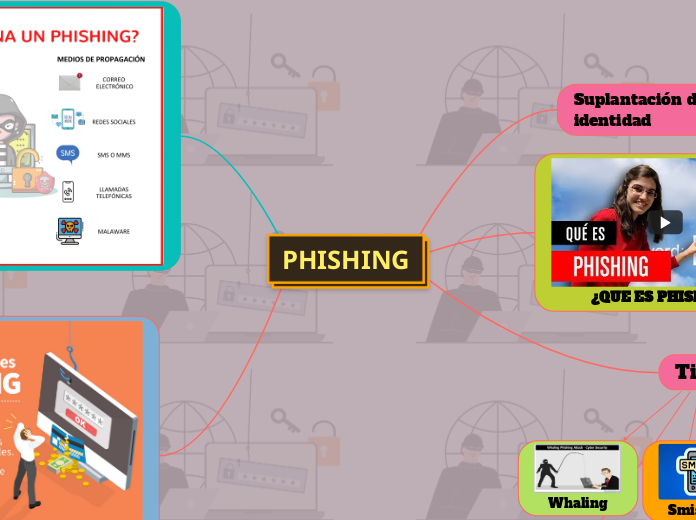

PHISHING

от FRINE PEÑA OLMEDO

DELITOS EN LA RED PHISHING

от Jenny Constanza Giraldo Bautista

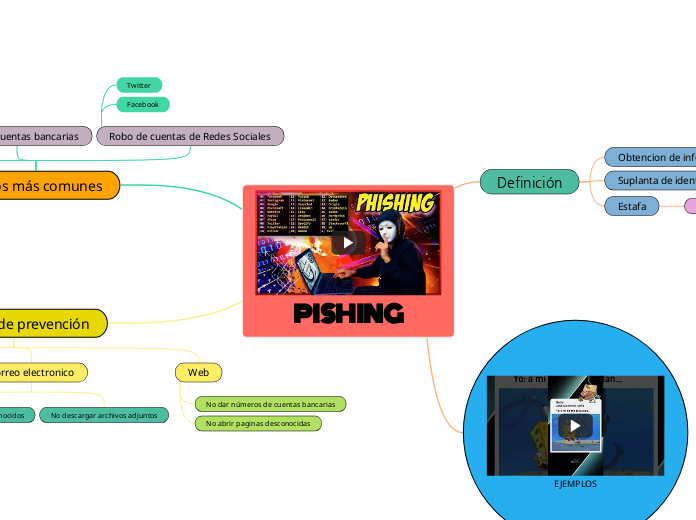

PISHING

от JEDMI LUCERO LEZARME MACHUCA

Taller 2 google drive

от Cristian Alejandro Cortes

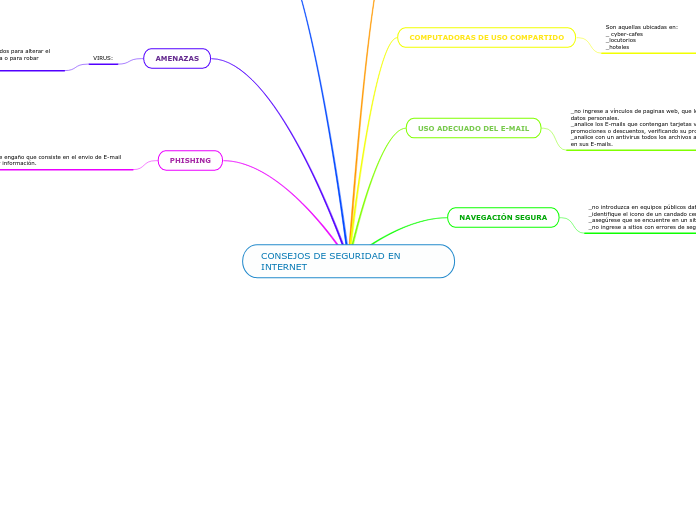

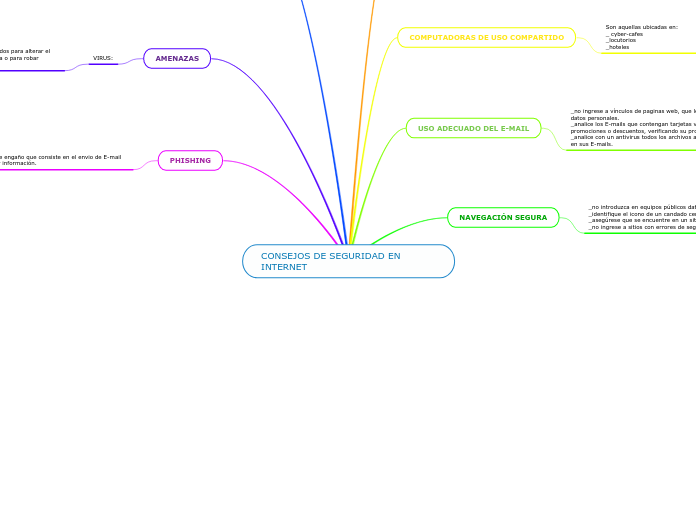

CONSEJOS DE SEGURIDAD EN INTERNET

от Joseline Galindo Garcia

Inseguridad ciberneutica

от Nicolle Reveles

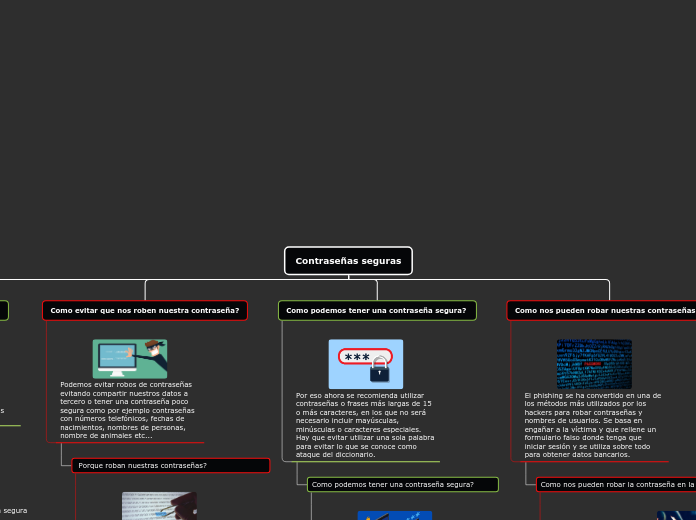

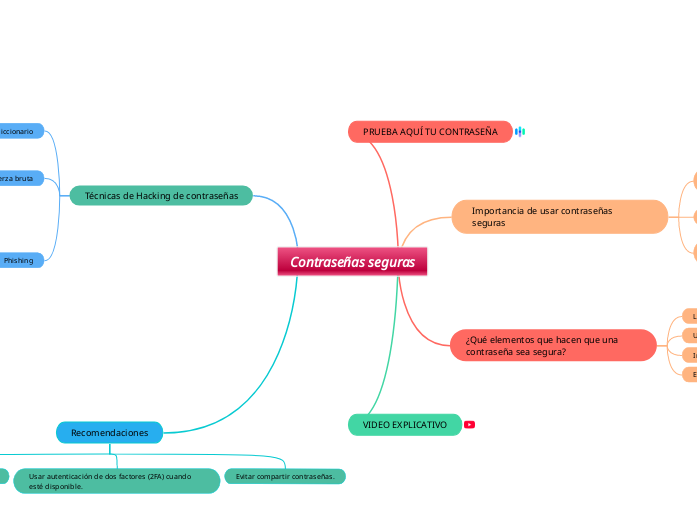

Contraseñas seguras

от Samuel Moreno

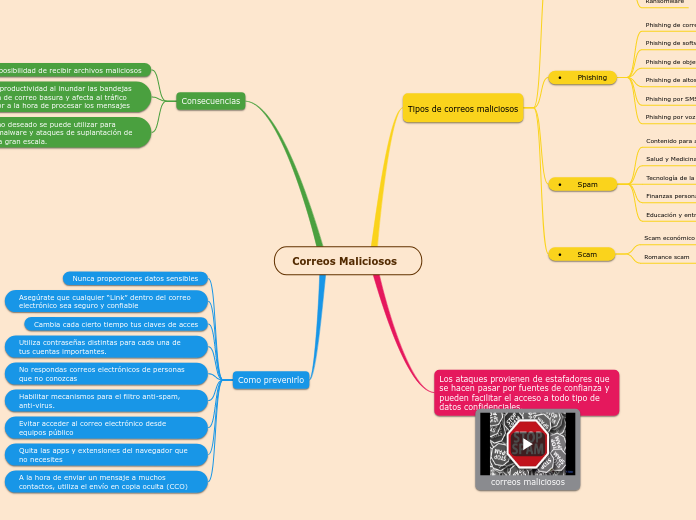

Correos Maliciosos

от EDISON AHUANLLA TANTANI

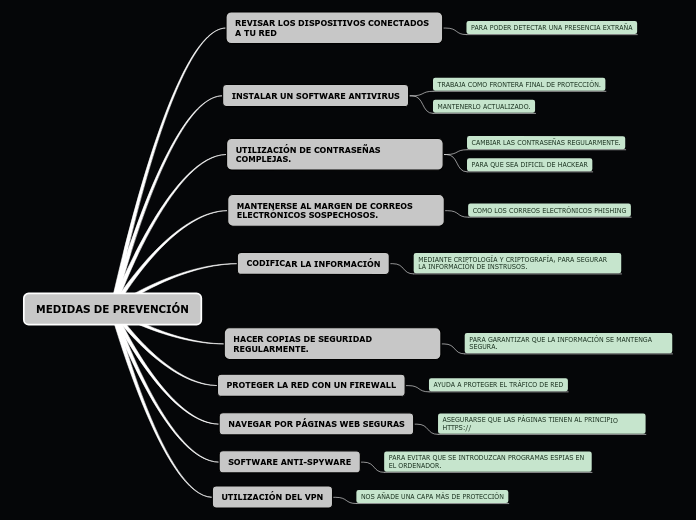

MEDIDAS DE PREVENCIÓN

от Pablo Blanco

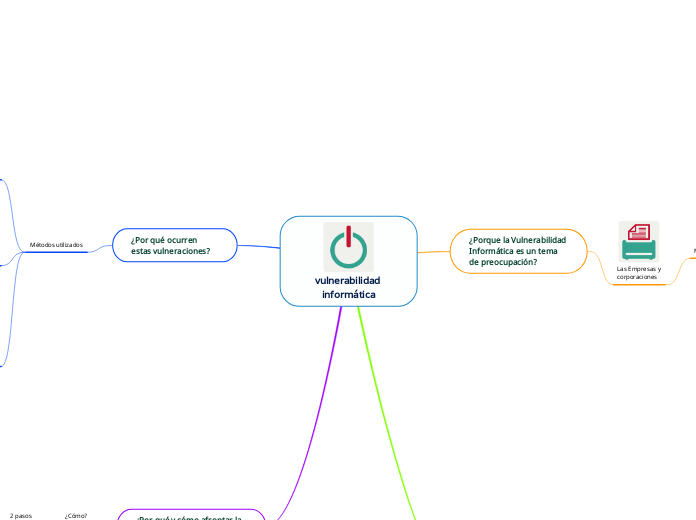

vulnerabilidad informatica

от Bladimir Valle salinas

BANCA ONLINE E-SALUD

от Lina Ulloa

CONSEJOS DE SEGURIDAD EN INTERNET

от Joseline Galindo Garcia

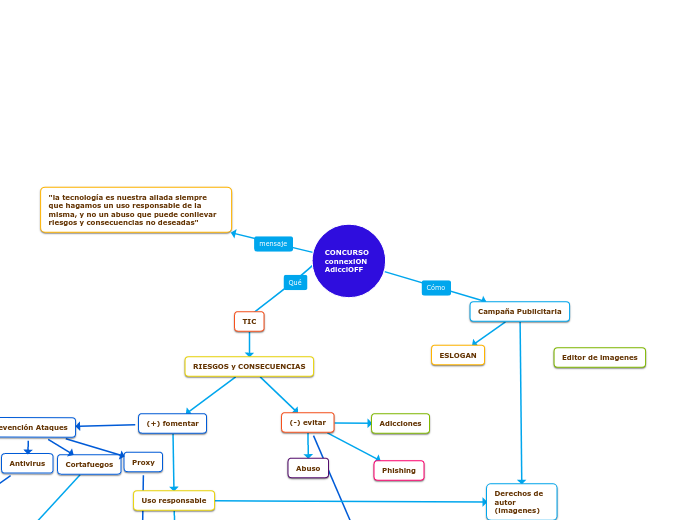

CONCURSOconnexiON AdicciOFF

от Mario Caminero del Pozo

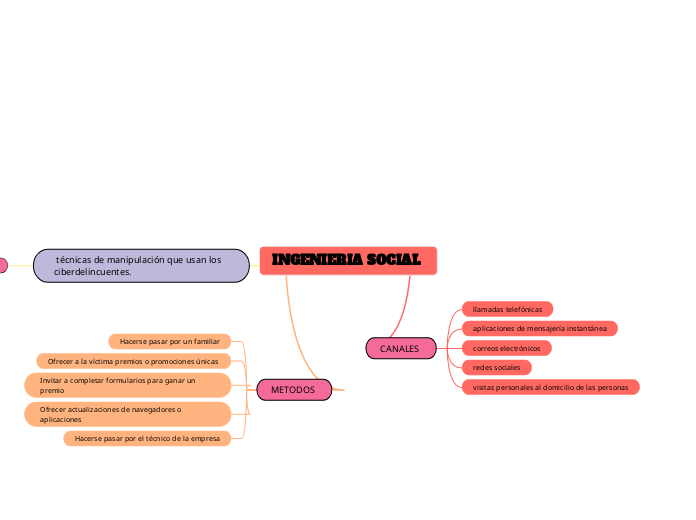

INGENIERIA SOCIAL

от LILI LIZBEHT CCASANI HUAYHUA

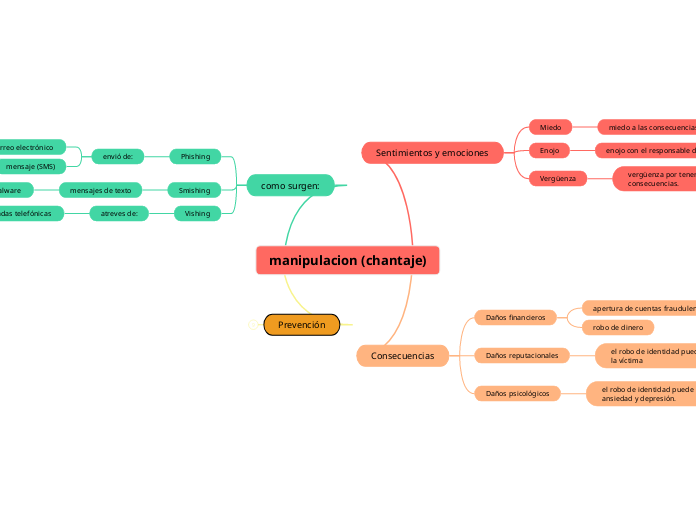

manipulacion (chantaje)

от SAMUEL JUNIOR VEGA QUISPE

Organigrama

от Rafael Quiles

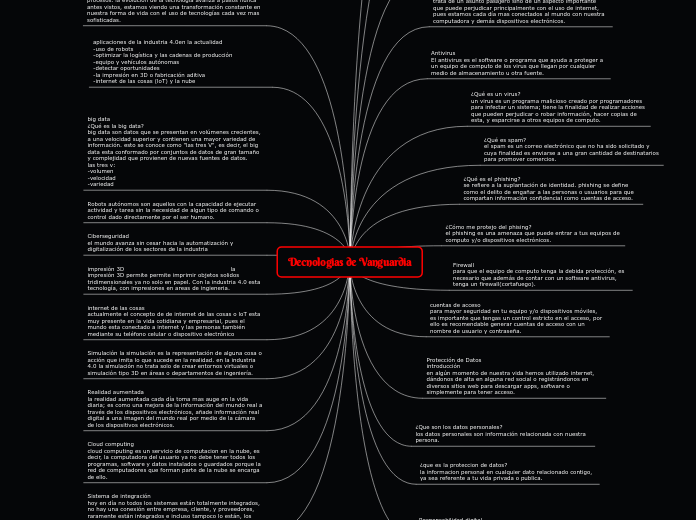

Decnologias de Vanguardia

от Fernanda Sánchez

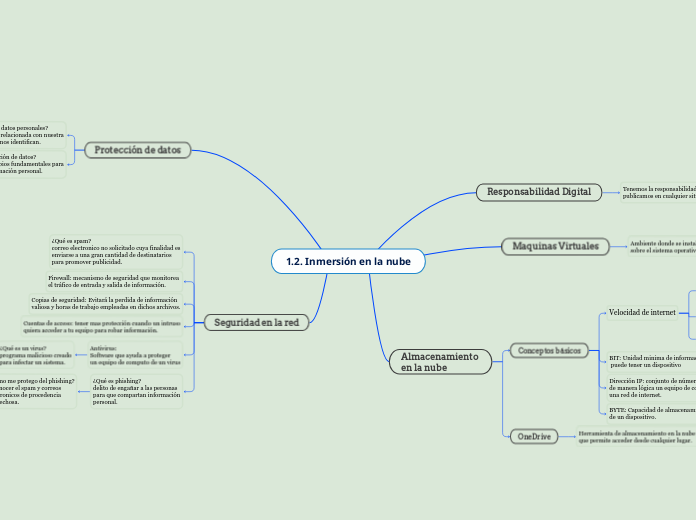

1.2. Inmersión en la nube

от Fernanda Cantu

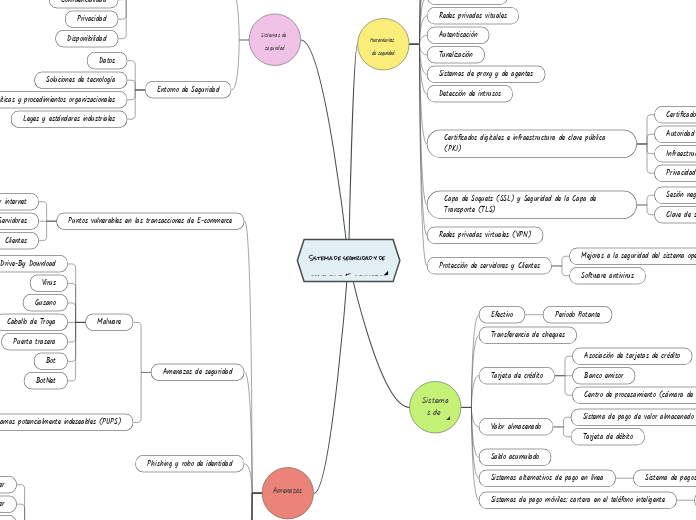

Sistema de seguridad y de pagos en el E-commerce

от Ana Arriaga

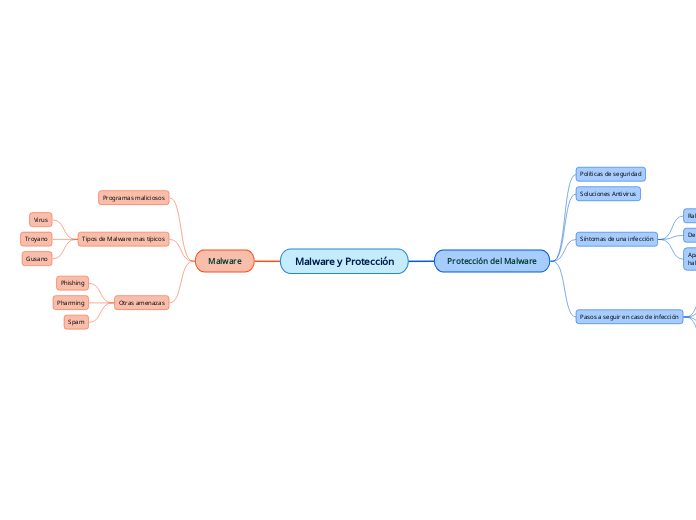

Malware y Protección

от Marcos Pérez Mora

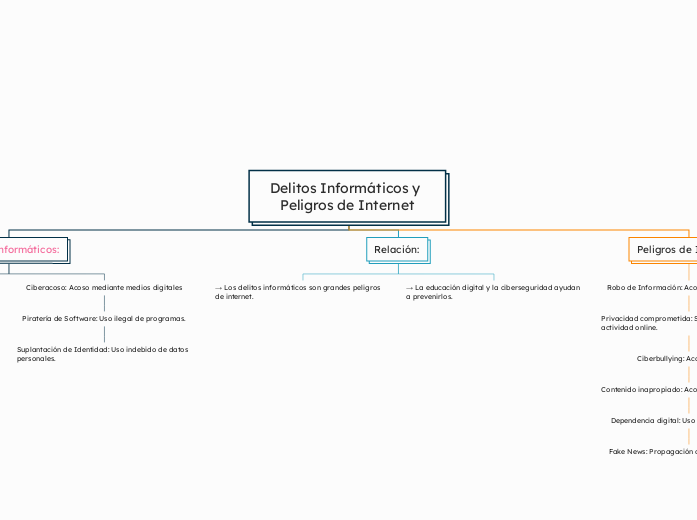

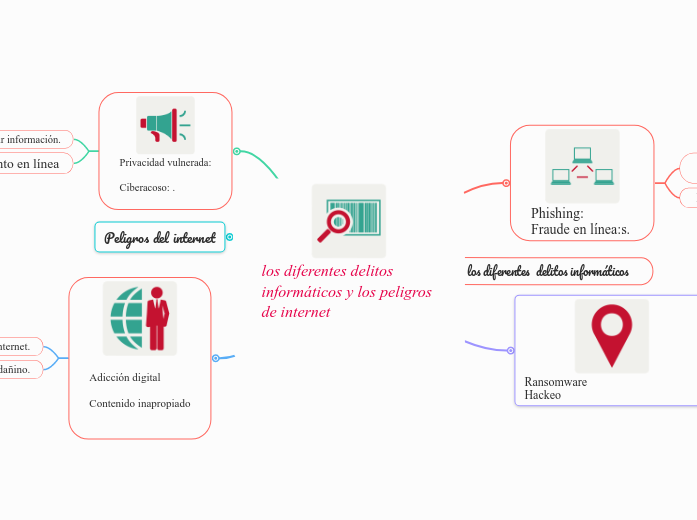

Delitos Informáticos y Peligros de Internet

от alfredo suarez

PAUTAS DE SEGURIDAD

от Rosa Bautissta Garcia

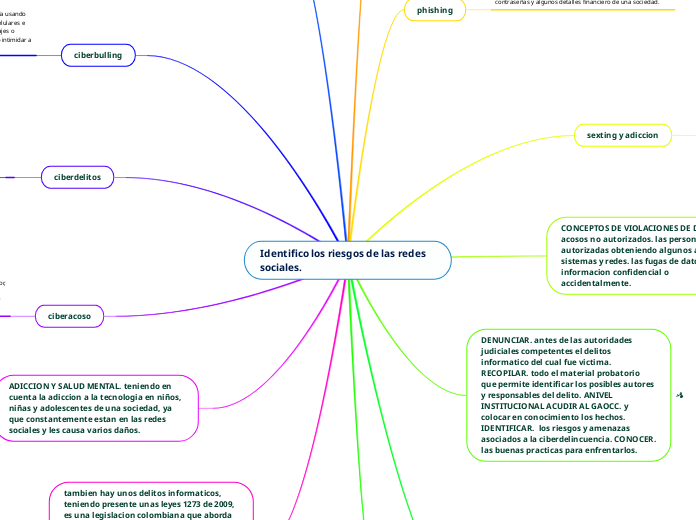

Identifico los riesgos de las redes sociales.

от Anuar Benitez Mendoza

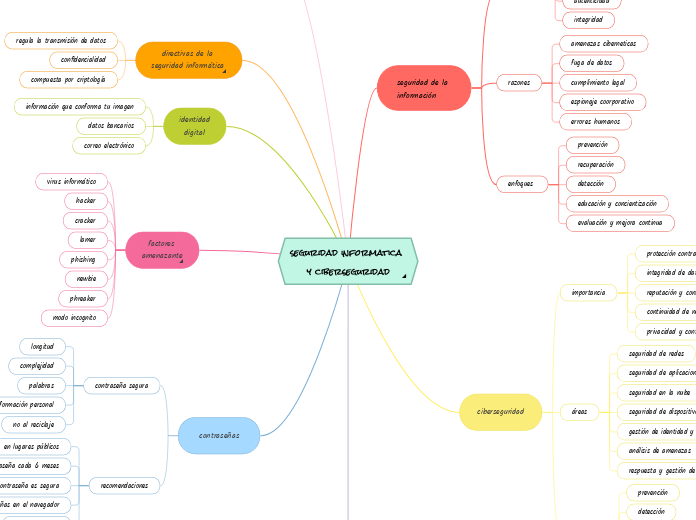

seguridad informatica y ciberseguridad .monica-writing-entry-btn { position: absolute; right: 1px; bottom: 1px; pointer-events: all; cursor: pointer; user-select: none; -webkit-user-drag: none; display: flex; flex-direction: row; justify-content: center; align-items: center; background: transparent; transition: all ease 0.2s; border-radius: 20px; border: 1px solid transparent; } .monica-writing-clickable-item { cursor: pointer; user-select: none; -webkit-user-drag: none; display: flex; flex-direction: row; justify-content: center; align-items: center; padding: 0 4px; height: 26px; color: #a0a0a0; } .monica-writing-clickable-item.monica-writing-first { border-top-left-radius: 20px; border-bottom-left-radius: 20px; } .monica-writing-clickable-item.monica-writing-last { border-top-right-radius: 20px; border-bottom-right-radius: 20px; } .monica-writing-clickable-item:hover { color: #3872e0; } .monica-writing-divider { background-color: #eeeeee; min-width: 1px; height: 12px; } .monica-writing-entry-btn:hover { background: #ffffff; border: 1px solid rgba(115, 114, 120, 0.15); } .monica-writing-caret { width: 1.5px; background-color: #3872e0; pointer-events: none; position: absolute; border-radius: 1px; } .monica-writing-caret-head { background-color: #3872e0; width: 6px; height: 6px; border-radius: 6px; position: absolute; left: -2.25px; } @media print { .monica-writing-entry-btn { display: none; } }

от LUCIA VALERIA DAVILA NUÑEZ

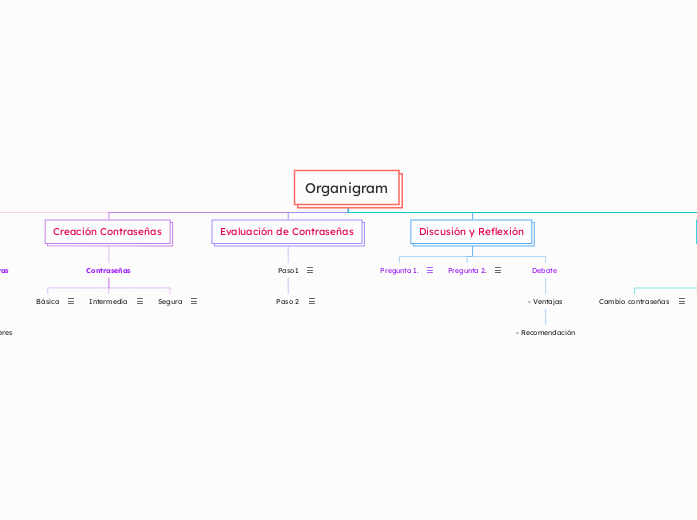

Importancia de crear contraseñas seguras y evaluarlas

от Rubén Arellano Cintado

vulnerabilidad informática

от JHON LENON VARGAS TARRILLO

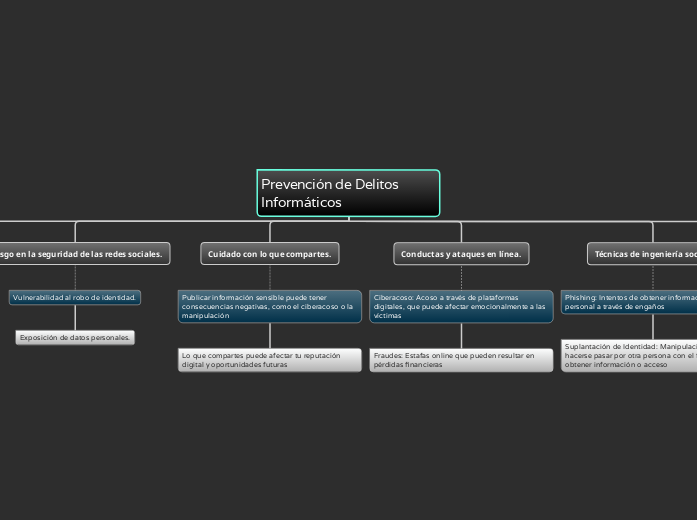

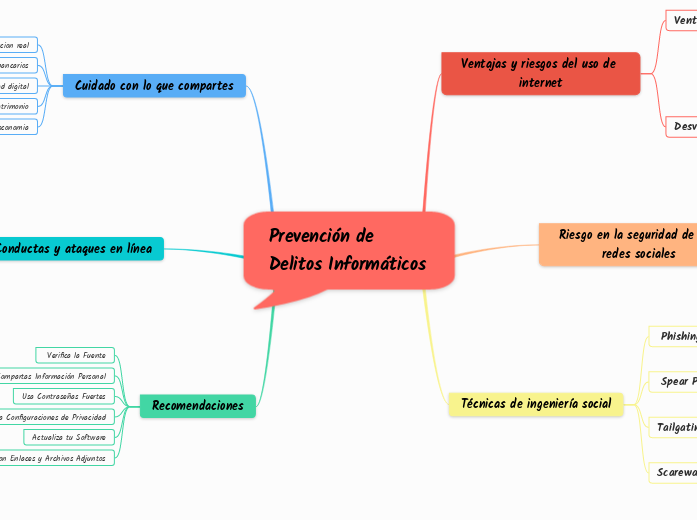

Prevención de Delitos Informáticos

от CAMILO GARRIDO SEQUERA

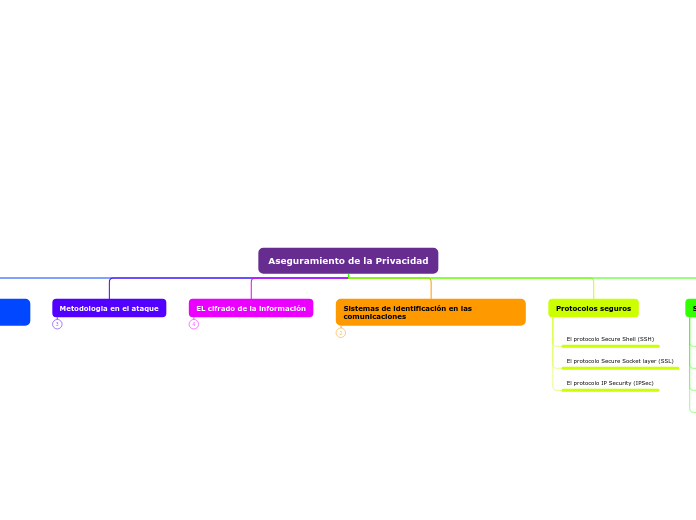

Aseguramiento de la Privacidad

от Alberto Mora Gil

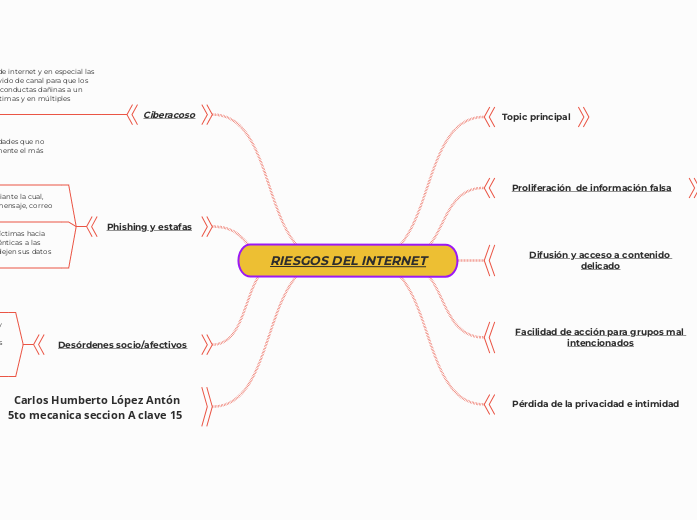

RIESGOS DEL INTERNET

от Carlos humberto lopez antom

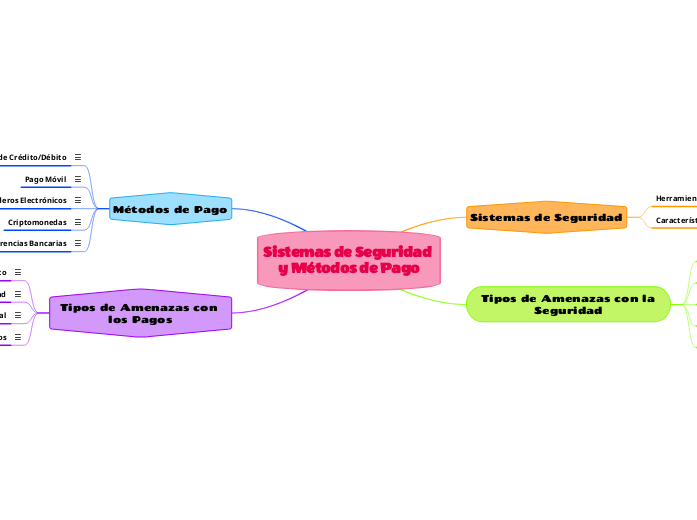

Sistemas de Seguridad y Métodos de Pago

от Anahí Anahí

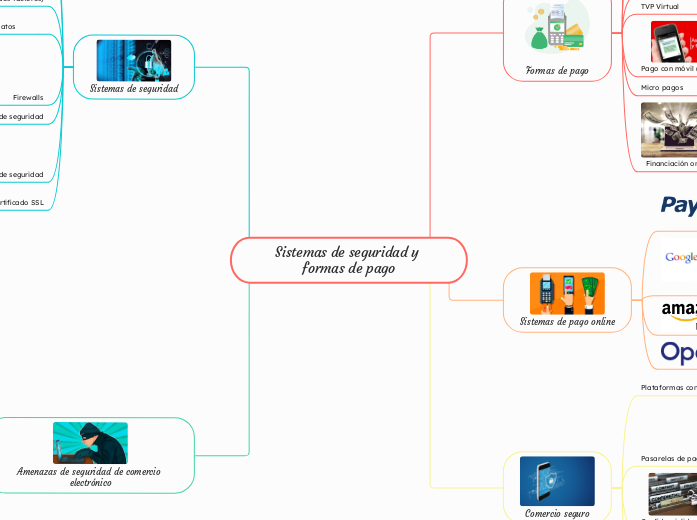

Sistemas de seguridad y formas de pago

от Mitzy Castillo

Delitos Informáticos y Peligros de Internet

от Cristian Ojeda

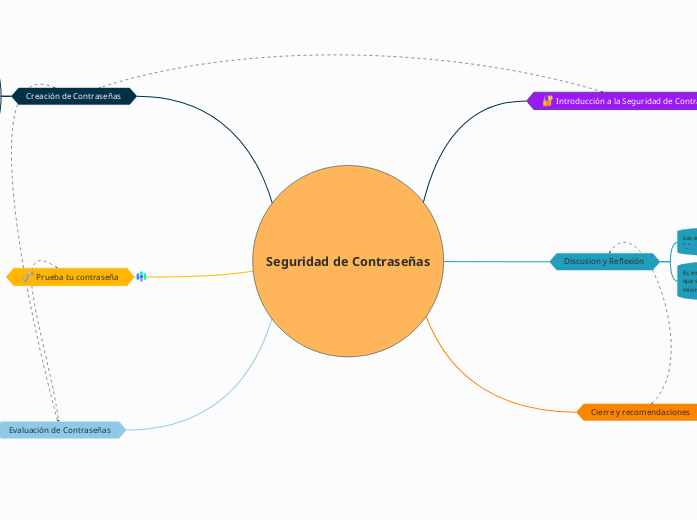

Seguridad de Contraseñas

от Just Smoke._

Tecnologías de la Información y las Comunicaciones

от veronica serrano lopez

los diferentes delitos informáticos y los peligros de internet

от Carlos ´patrick salas paz

Act20_1HRH_VSA_Delitos

от Alfredo Vazquez Solano

Organigram

от marcos cintas

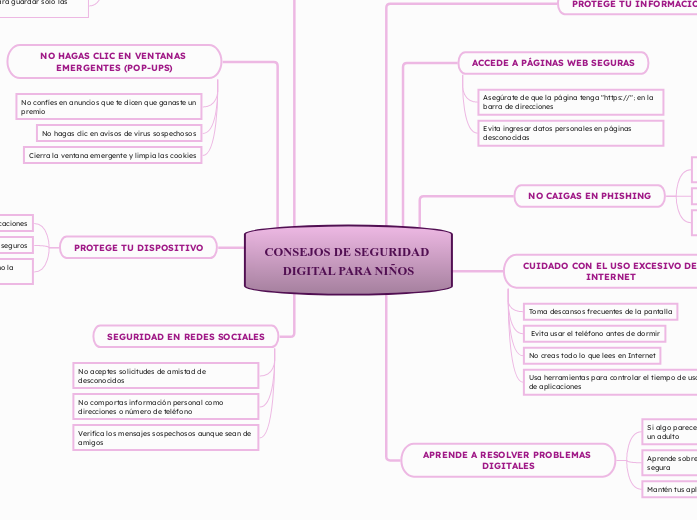

CONSEJOS DE SEGURIDAD DIGITAL PARA NIÑOS

от Lucía Gorjón Gómez