по Mayerly Moore 4 лет назад

627

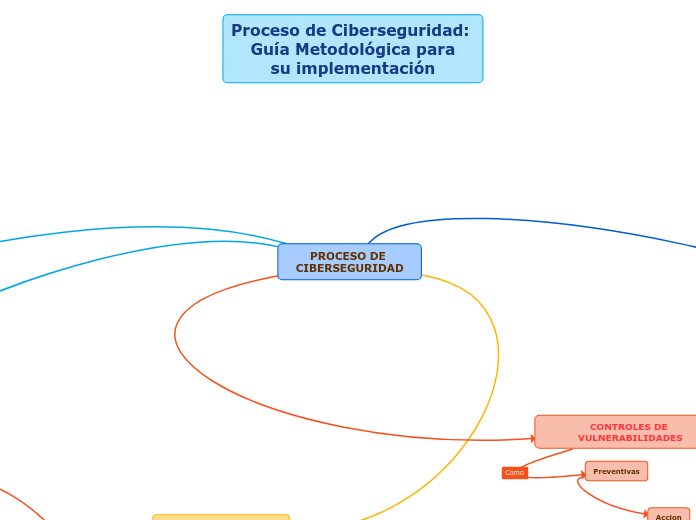

PROCESO DE CIBERSEGURIDAD

La ciberseguridad se enfoca en proteger redes, aplicaciones y datos, siguiendo normas y estándares internacionales como las series ISO 27000. Estos estándares proporcionan guías para implementar medidas de seguridad robustas en diversos ámbitos tecnológicos.