Hacker Tankekartor - offentligt galleri

Utforska vår breda offentliga samling av hacker tankekartor skapade av Mindomo-användare över hela världen. Här kan du hitta alla offentliga diagram relaterade till hacker. Du kan titta på dessa exempel för att få inspiration. Vissa diagram ger dig också rätt att kopiera och redigera dem. Denna flexibilitet gör att du kan använda dessa tankekartor som mallar, vilket sparar tid och ger dig en stark utgångspunkt för ditt arbete. Du kan bidra till det här galleriet med dina egna diagram när du har gjort dem offentliga, och du kan vara en inspirationskälla för andra användare och bli omnämnd här.

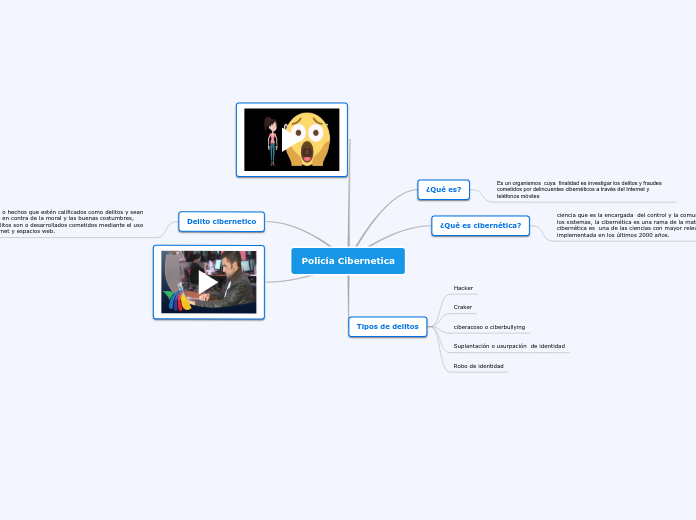

Policía Cibernetica

av LUEVANO CANTO LUEVANO CANTO

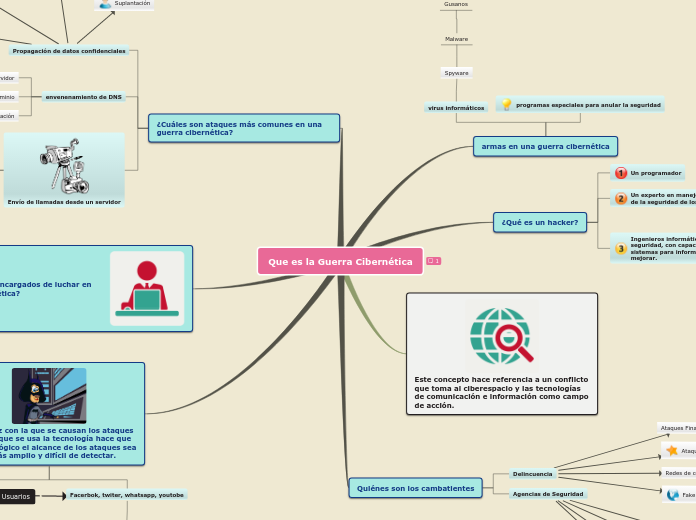

Que es la Guerra Cibernética

av Aura Báez

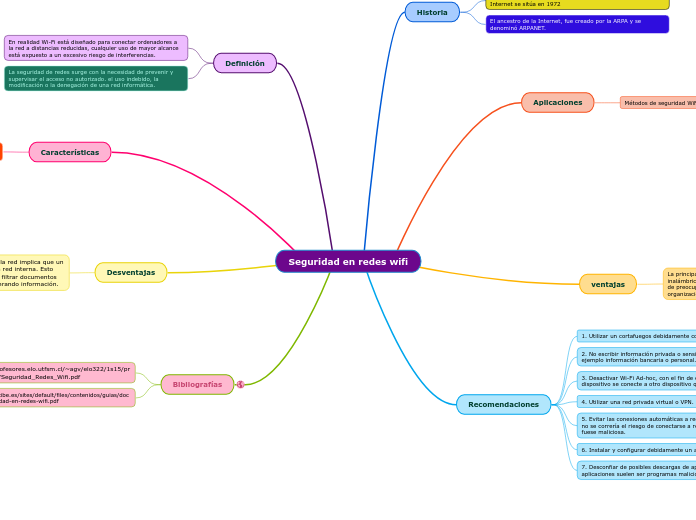

Seguridad en redes wifi

av Marina Fajardo

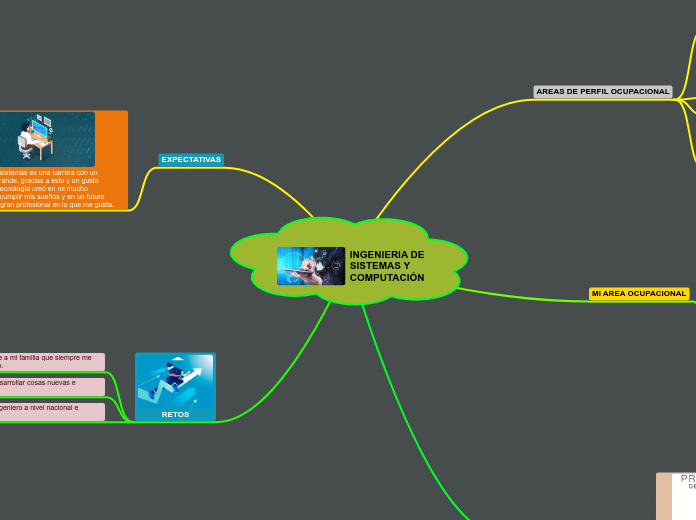

INGENIERIA DE SISTEMAS Y COMPUTACIÓN

av ELKIN MONTOYA MALAVER

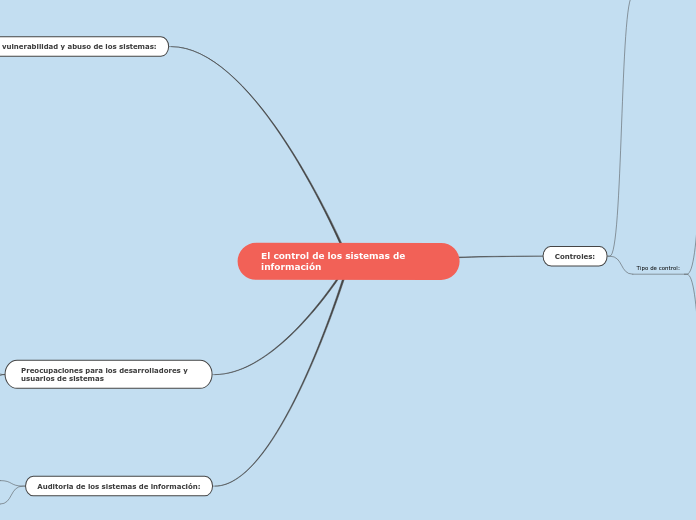

El control de los sistemas de información

av Monik Muñoz

Organigrama

av Karla Georgina Espino Gutierrez

VIRUS

av jihan zambrano

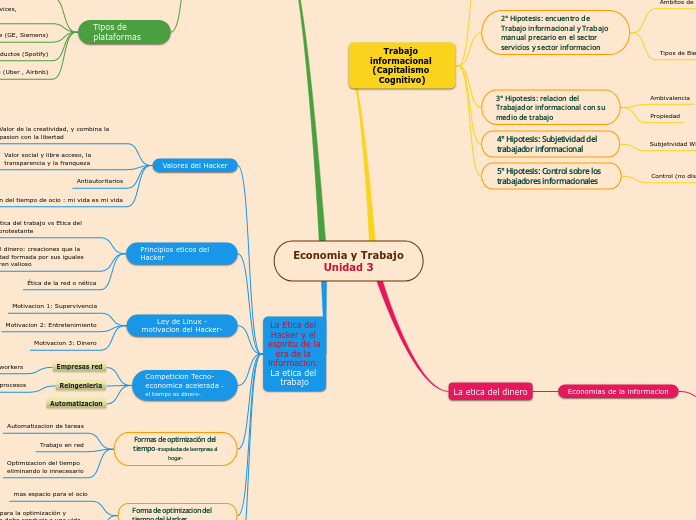

Economia y Trabajo Unidad 3

av MARIA DEL CARMEN PAREDES

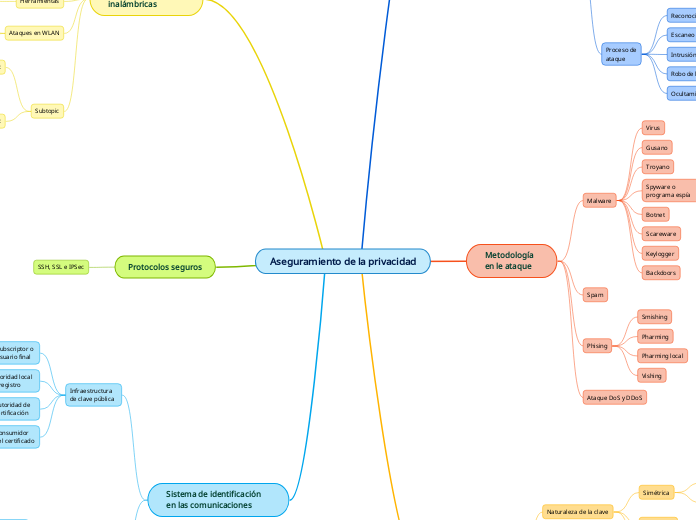

Aseguramiento de la privacidad

av Remigio Andújar Sánchez

Las Tecnologías de la información y la comunicación

av Lianys Castillo

Inseguridad ciberneutica

av Nicolle Reveles

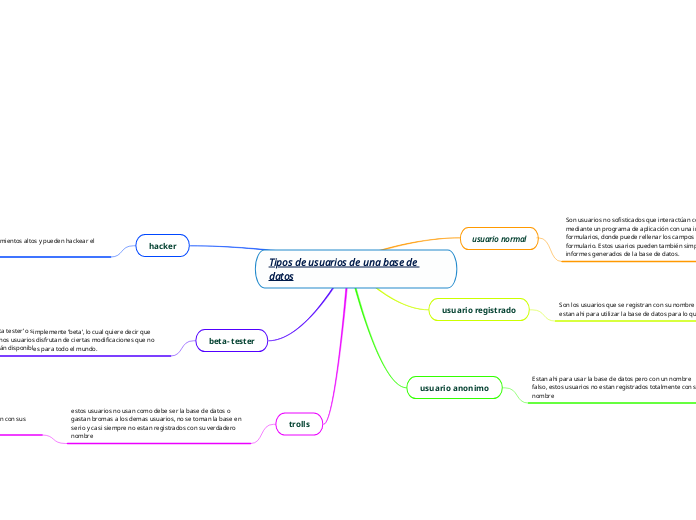

Tipos de usuarios de una base de datos

av Gabriel Eduardo Varela Sotelo

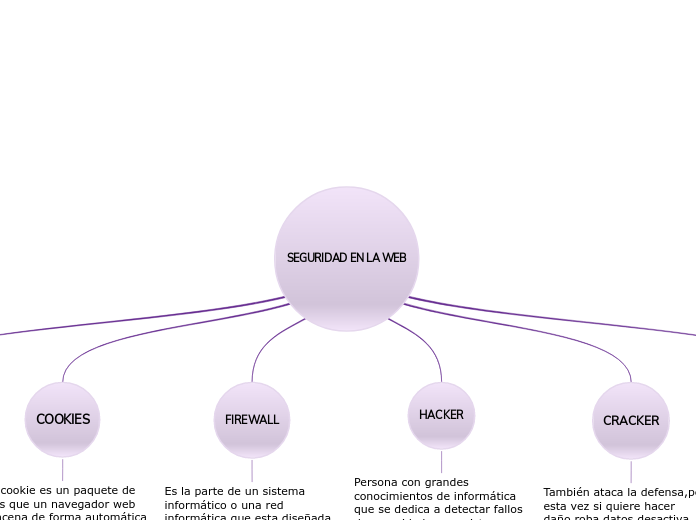

SEGURIDAD EN LA WEB

av Fabiola Vega

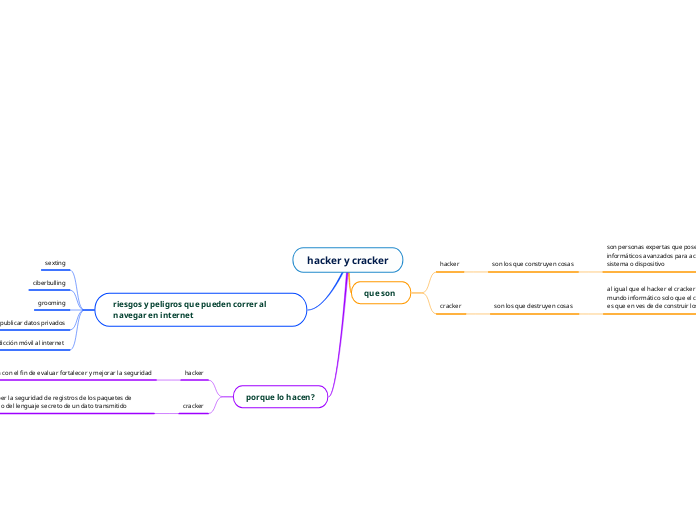

hacker y cracker

av salome OSORIO

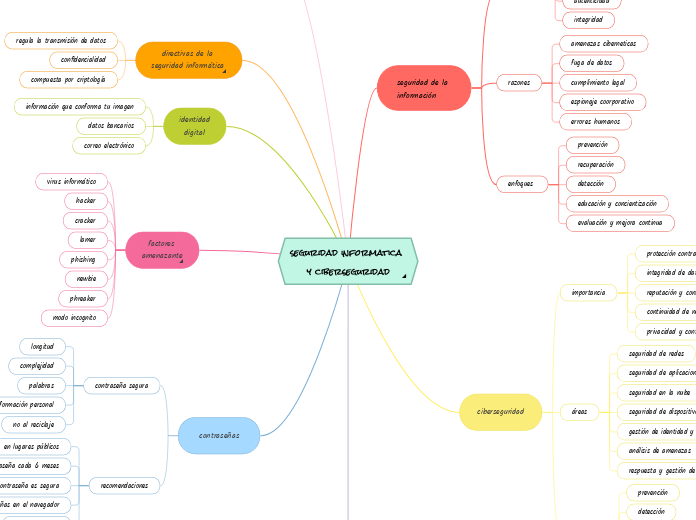

seguridad informatica y ciberseguridad .monica-writing-entry-btn { position: absolute; right: 1px; bottom: 1px; pointer-events: all; cursor: pointer; user-select: none; -webkit-user-drag: none; display: flex; flex-direction: row; justify-content: center; align-items: center; background: transparent; transition: all ease 0.2s; border-radius: 20px; border: 1px solid transparent; } .monica-writing-clickable-item { cursor: pointer; user-select: none; -webkit-user-drag: none; display: flex; flex-direction: row; justify-content: center; align-items: center; padding: 0 4px; height: 26px; color: #a0a0a0; } .monica-writing-clickable-item.monica-writing-first { border-top-left-radius: 20px; border-bottom-left-radius: 20px; } .monica-writing-clickable-item.monica-writing-last { border-top-right-radius: 20px; border-bottom-right-radius: 20px; } .monica-writing-clickable-item:hover { color: #3872e0; } .monica-writing-divider { background-color: #eeeeee; min-width: 1px; height: 12px; } .monica-writing-entry-btn:hover { background: #ffffff; border: 1px solid rgba(115, 114, 120, 0.15); } .monica-writing-caret { width: 1.5px; background-color: #3872e0; pointer-events: none; position: absolute; border-radius: 1px; } .monica-writing-caret-head { background-color: #3872e0; width: 6px; height: 6px; border-radius: 6px; position: absolute; left: -2.25px; } @media print { .monica-writing-entry-btn { display: none; } }

av LUCIA VALERIA DAVILA NUÑEZ

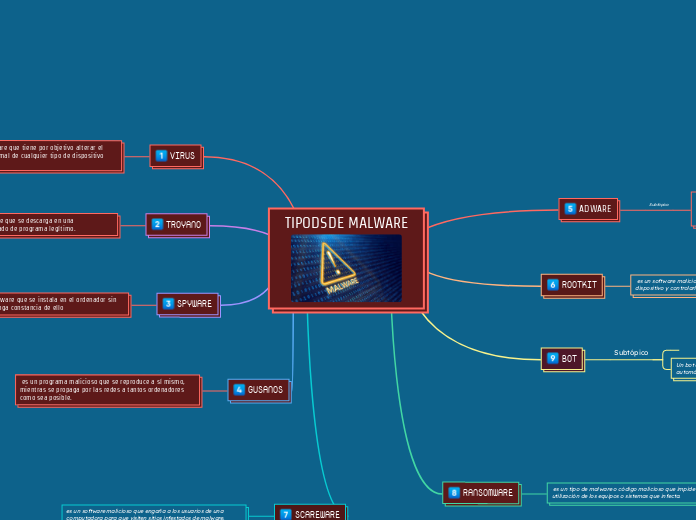

TIPODSDE MALWARE

av Jhon D'a