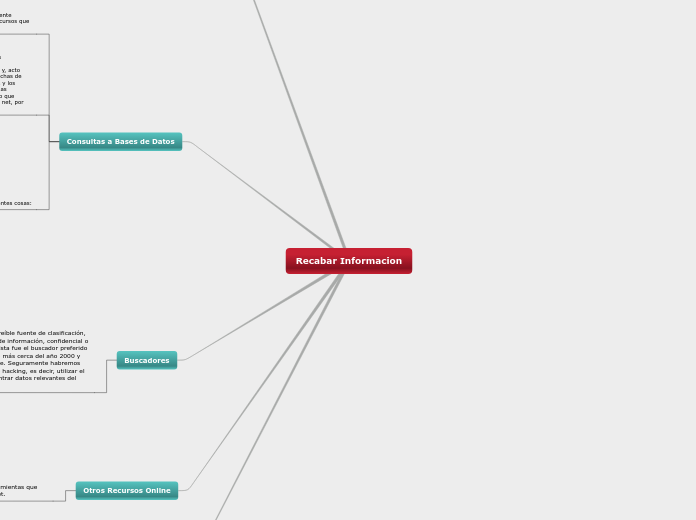

Recabar Informacion

Cabeceras de Correo

Electronico

Otros Recursos Online

Hay otras bases de datos públicas y herramientas que brindarán datos en tiempo real en Internet.

SmartW hois: encuentra información acerca de una dirección IP, host name, incluyendo país, provincia, ciudad, nombre del proveedor de Internet, su administrador.

• CountryWhois: de vuelve el país de donde proviene una dirección IP.

• Trace Route: devuelve la máquina y la IP de cada salto queda un paquete desde la máquina original hasta la de destino por Internet. Además, tam bién informa el tiem po en mili segun dos que tarda éste.

• Ping: envía un echo request a una máquina especifica en la red. Esto puede ser

utilizado para chequear la comunicación entre dos máquinas o para ver si el host específico está corriendo o existe.

• Ns Lookup: resuelve un host name a dirección IP o viceversa.

• Proxy Test: chequea si un Proxy es realmente anóni mo. Este trata de reconocer la verda de ra dirección IP incluso si ésta se en cuentra de trás de un Proxy httpd.

• Environ mentalVariablesTest: muestra varias configuraciones remotas del browser y de nuestra máquina.

Buscadores

Los buscadores son una increíble fuente de clasificación, análisis, búsqueda y caché de información, confidencial o no, sobre un objetivo. Altavista fue el buscador preferido en los años 90, Yahoo lo fue más cerca del año 2000 y hoy lo es el excelente Google. Seguramente habremos escuchado hablar de Google hacking, es decir, utilizar el famoso buscador para encontrar datos relevantes del objetivo.

Consultas a Bases de Datos

Tambien pueden instalar algunas de las siguientes cosas:

Root kits: Éste es un kit o una serie de aplicaciones que se utiliza para mantener los privilegios de root dentro del servidor, que no se instala enforma tan artesanal y sirve para mantener procesos ocultos y, tal vez, una puerta de entrada.

Los hay para todos los sistemas operativos.

Binarios troyanizados: El intruso con conoci ientos suficientes suele reemplazar a mano algunos archivos binarios de sistema (por ejemplo ps, lsof o ls en Li -

nux) para ocultar procesos o archivos dentro del sistema operativo. Cuando utilice éstos, el administrador del sistema no se dará cuenta tan fácilmente de que hay procesos y archivos nuevos en su servidor.

Backdoors on-the-fly: Los back doors son puertas traseras para volver a ingresar cuando así lo deseen, sin despertar sospechas (en el caso de los on-the-fly), ya que no dejan un puerto abierto o algo remotamente detectable como para saber que existe. Más información acerca de esta avanzada técnica, en www .hac ker z.ir/ e-book s/i nit_r pi.txt (de ta lla có mo pat chear el ker nel OTF).

Éste, luego de cotejar las coincidencias de personas (existencia tanto en la base de datos como en la organización), tomará los datos personales de ellos y, acto seguido, tratará de emplear como passwords sus fechas de nacimiento, sus números de documento, sus oficios y los mismos passwords allí utilizados, pero esta vez en las

cuentas de correo de la or ganización u otro servicio que requiera autentificación (como ssh, ftp, rlo gin o tel net, por ejemplo).

La recolección de datos previos al ataque generalmente comienza en algún tipo de base de datos y otros recursos que se dispongan.

Cuando son hechas por un intruso, estas recolecciones a veces no son legales. Un ejemplo de consulta a base de datos ilegal sería el caso antes mencionado: el intruso que tenga en su poder una base de datos de algún ISP en el que figuran, por casualidad, los datos personales de

algunos integrantes de la organización que atacará.

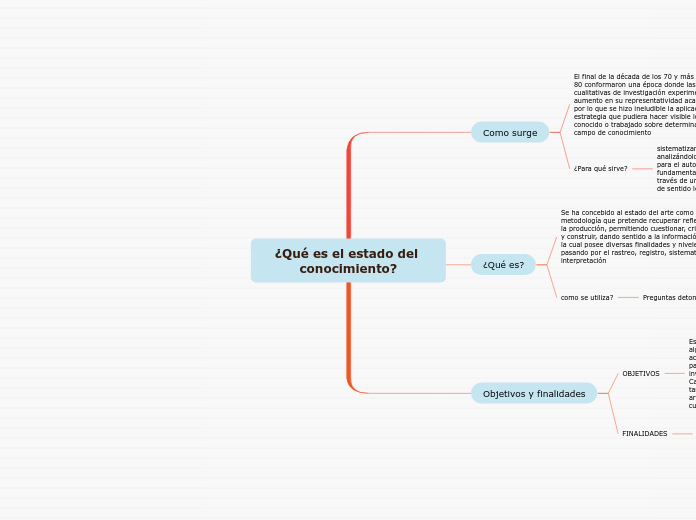

Information Gathering

Se denomina footprinting (siguiendo la huella de pisadas)

A esta recolección de información previa. De todos modos, cada atacante o consultor tiene sus propios mé todos y recursos durante esta búsqueda.

Los intrusos siempre tienen un objetivo claro que podria ser

Algun empelado y estas son algunas de las preguntas útiles antes de proceder.

• ¿Qué sabemos de nuestro objetivo?

• ¿Dónde están sus redes, sitios o por dónde fluye su información?

• ¿Qué partes lo conforman?¿Qué sis te mas po seen y co mo es tán for ma dos?

• ¿Có mo se lla man los in te gran tes de la or ga ni za ción?

• ¿Quié nes son sus em plea dos y qué ha cen? ¿Có mo y dón de?

• ¿Qué in for ma ción so bre ellos se pue de con sul tar o con se guir en In ter net?

Tambien denominamos a la recolección de datos acerca del objetivoo de algún componente relacionado a este o aparte de él. Esta fase se compone, fundamentalmente,

de investigatión y análisis de datos recabados.

Se denomina information gathering

A la instancia previa al intento de ejecutar una

intrusión informática a un sistema por parte de alguien no autorizado.