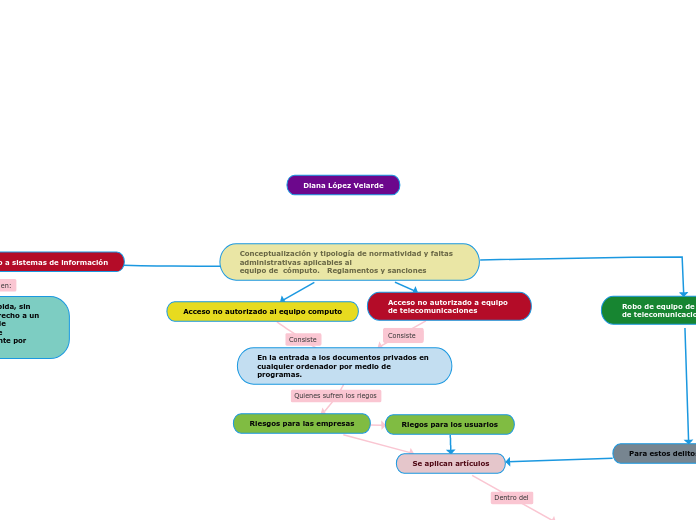

Conceptualización y tipología de normatividad y faltas administrativas aplicables al

equipo de cómputo. Reglamentos y sanciones

Acceso no autorizado a sistemas de información

Acceder de manera indebida, sin autorización o contra derecho a un sistema de tratamiento de información, con el fin de beneficiarse o simplemente por curiosidad.

Fraude informático

Fuga de Datos

Sabotaje informático

Uso de Sniffers y Rootkits

Para evitar posibles virus informáticos, es aconsejable escanear las memorias USB antes de usarlas con algún antivirus, para detectar posible virus que dañen datos o al equipo.

Artículo 211 bis1: Al que sin autorización, destruya o provoque perdida de información en sistemas o equipos de informática protegidos por algún mecanismo de seguridad.

De seis meses a dos años de prisión y de cien a trescientos días de multa.

La pena se incrementa en dos terceras partes, en caso de que la penetración impida el uso o acceso del sistema

Acceso no autorizado al equipo computo

En la entrada a los documentos privados en cualquier ordenador por medio de programas.

Riesgos para las empresas

Riegos para los usuarios

Se aplican artículos

Código penal federal relativo al robo de equipo

Artículo 370. Cuando el valor de lo robado no exceda de cien veces el salario, se impondrá hasta dos años de prisión y multa hasta de cien veces el salario.

Artículo 369. Para la aplicación de la sanción se dará por consumado el robo desde el momento en que el ladrón tiene en su poder la cosa robada.

Artículo 367: comete el delito de robo el que se apodera de una cosa ajena, mueble, sin derecho y sin consentimiento de la persona que puede disponer de ella con arreglo a la ley

Acceso no autorizado a equipo de telecomunicaciones

Robo de equipo de cómputo y de telecomunicaciones

Para estos delitos hay sanción