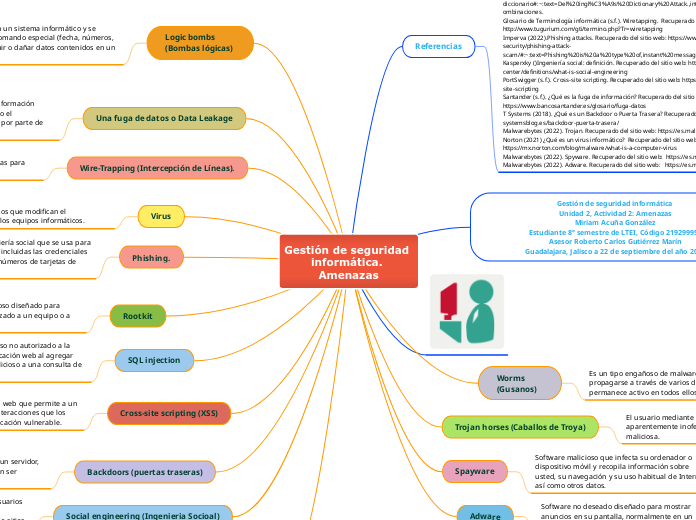

Gestión de seguridad informática. Amenazas

Referencias

Avast. (2022)¿Qué es un gusano informático? Recuperado del sitio web: https://www.avast.com/es-es/c-computer-worm#:~:text=Un%20gusano%20inform%C3%A1tico%20es%20un,permanece%20activo%20en%20todos%20ellos

Castro Ospina J. (2002). "DELITOS INFORMATICOS: La información como bien jurídico y los delitos informáticos en el Nuevo Código Penal Colombiano". Recuperado del sitio web: https://www.delitosinformaticos.com/delitos/colombia2.shtml

DGTIC UNAM (2022). Ataque de diccionario. Recuperado del sitio web: https://www.seguridad.unam.mx/glosario/ataque-de-diccionario#:~:text=Del%20ingl%C3%A9s%20Dictionary%20Attack.,intenta%20todas%20las%20posibles%20combinaciones.

Glosario de Terminología informática (s.f.). Wiretapping. Recuperado del sitio web: http://www.tugurium.com/gti/termino.php?Tr=wiretapping

Imperva (2022).Phishing attacks. Recuperado del sitio web: https://www.imperva.com/learn/application-security/phishing-attack-scam/#:~:text=Phishing%20is%20a%20type%20of,instant%20message%2C%20or%20text%20message.

Kasperxky ()Ingeniería social: definición. Recuperado del sitio web: https://latam.kaspersky.com/resource-center/definitions/what-is-social-engineering

PortSwigger (s.f.). Cross-site scripting. Recuperado del sitio web: https://portswigger.net/web-security/cross-site-scripting

Santander (s.f.). ¿Qué es la fuga de información? Recuperado del sitio web: https://www.bancosantander.es/glosario/fuga-datos

T Systems (2018). ¿Qué es un Backdoor o Puerta Trasera? Recuperado del sitio web: https://www.t-systemsblog.es/backdoor-puerta-trasera/

Malwarebytes (2022). Trojan. Recuperado del sitio web: https://es.malwarebytes.com/trojan/

Norton (2021) ¿Qué es un virus informático? Recuperado del sitio web: https://mx.norton.com/blog/malware/what-is-a-computer-virus

Malwarebytes (2022). Spyware. Recuperado del sitio web: https://es.malwarebytes.com/spyware/

Malwarebytes (2022). Adware. Recuperado del sitio web: https://es.malwarebytes.com/adware/

Gestión de seguridad informática

Unidad 2, Actividad 2: Amenazas

Miriam Acuña González

Estudiante 8° semestre de LTEI, Código 219299953

Asesor Roberto Carlos Gutiérrez Marín

Guadalajara, Jalisco a 22 de septiembre del año 2022

Worms (Gusanos)

Es un tipo engañoso de malware, diseñado para propagarse a través de varios dispositivos mientras permanece activo en todos ellos.

Trojan horses (Caballos de Troya)

El usuario mediante engaños ejecuta programas aparentemente inofensivos que ocultan carga maliciosa.

Spayware

Software malicioso que infecta su ordenador o dispositivo móvil y recopila información sobre usted, su navegación y su uso habitual de Internet, así como otros datos.

Adware

Software no deseado diseñado para mostrar anuncios en su pantalla, normalmente en un explorador.

Logic bombs (Bombas lógicas)

Se introducen en un sistema informático y se activan con un comando especial (fecha, números, etc.), para destruir o dañar datos contenidos en un ordenador.

Una fuga de datos o Data Leakage

Pérdida de confidencialidad de la información mediante la obtención de la misma o el conocimiento del contenido de esta por parte de personas no autorizadas para ello.

Wire-Trapping (Intercepción de Líneas).

Pinchar las líneas telefónicas o telemáticas para recoger y modificar datos.

Virus

Programas maliciosos que modifican el funcionamiento de los equipos informáticos.

Phishing.

Tipo de ataque de ingeniería social que se usa para robar datos de usuarios, incluidas las credenciales de inicio de sesión y los números de tarjetas de crédito.

Rootkit

Paquete de software malicioso diseñado para permitir el acceso no autorizado a un equipo o a otro software.

SQL injection

Técnica para obtener acceso no autorizado a la base de datos de una aplicación web al agregar una cadena de código malicioso a una consulta de la base de datos.

Cross-site scripting (XSS)

Vulnerabilidad de seguridad web que permite a un atacante comprometer las interacciones que los usuarios tienen con una aplicación vulnerable.

Backdoors (puertas traseras)

Vulnerabilidad que permite entrar en un servidor, página web, red local o empresarial sin ser detectado y con ciertos privilegios.

Social engineering (Ingenieria Socioal)

Conjunto de técnicas engañosas para que usuarios envíen datos confidenciales, infecten sus computadoras con malware o abran enlaces a sitios infectados.

Dictionary attacks (Ataque de diccionario)

Ataque que prueba todas las frases o palabras en un diccionario con el propósito de adivinar una contraseña o llave.