Malware Mind maps - offentligt galleri

Udforsk vores store offentlige samling af malware-mind maps skabt af Mindomo-brugere over hele verden. Her kan du finde alle offentlige diagrammer, der er relateret til malware. Du kan se disse eksempler for at få inspiration. Nogle diagrammer giver dig også ret til at kopiere og redigere dem. Denne fleksibilitet giver dig mulighed for at bruge disse mind maps som skabeloner, hvilket sparer tid og giver dig et stærkt udgangspunkt for dit arbejde. Du kan bidrage til dette galleri med dine egne diagrammer, når du har gjort dem offentlige, og du kan være en inspirationskilde for andre brugere og blive omtalt her.

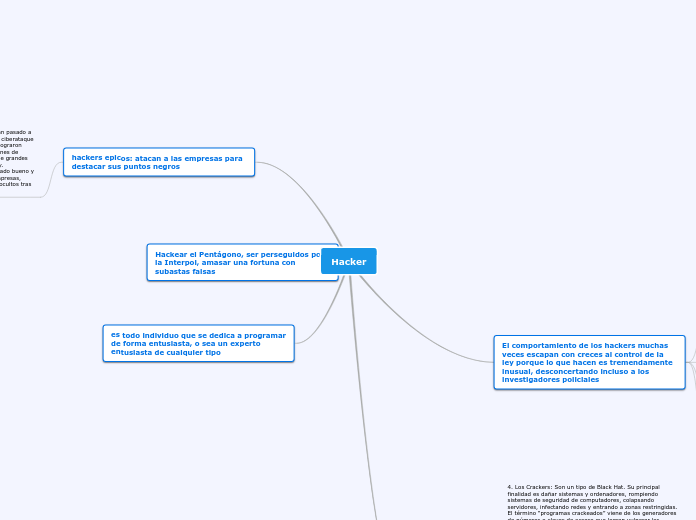

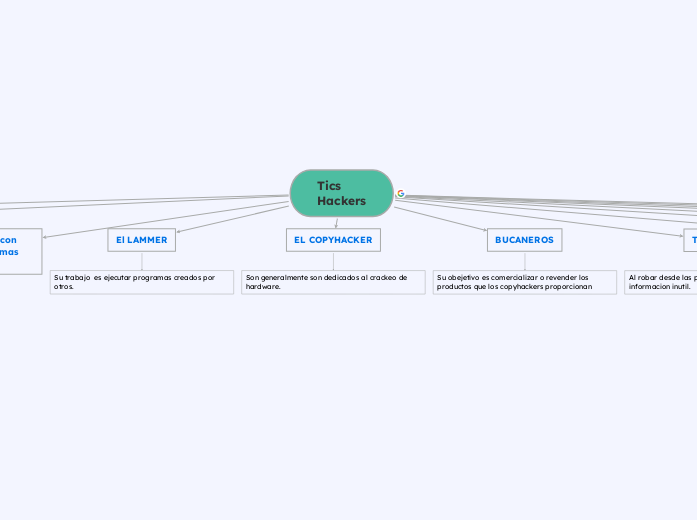

Hacker

af Zully landa

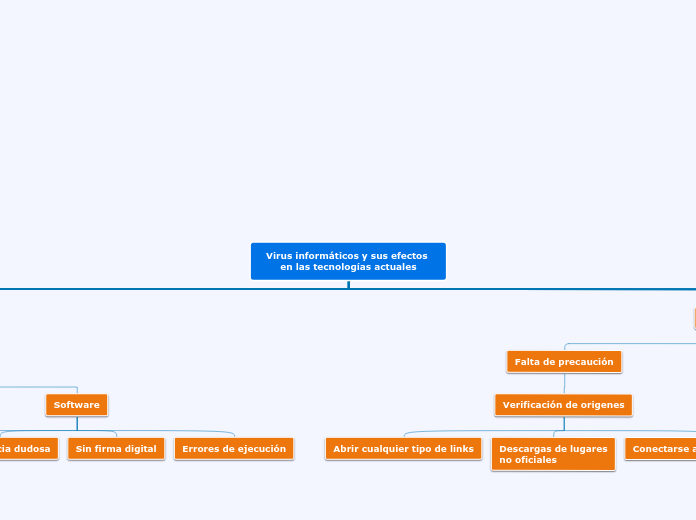

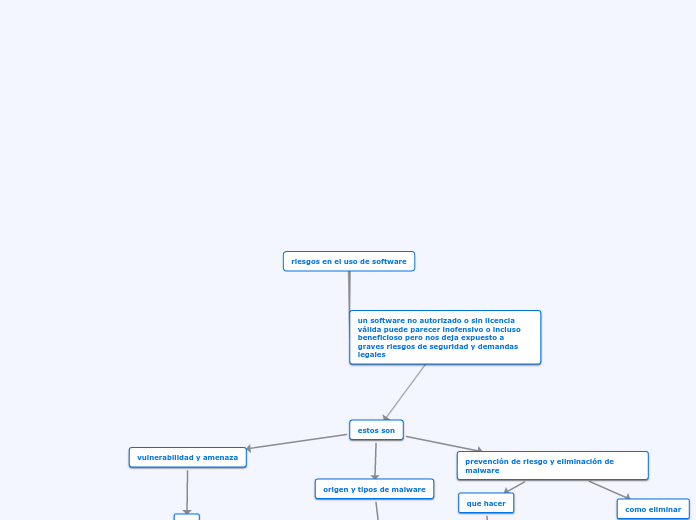

Riesgos en el uso de software

af Jos sosa lascano

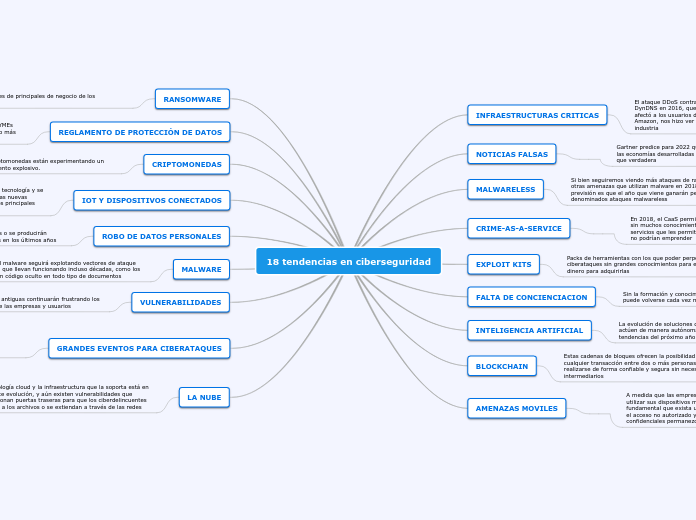

ciberseguridad 18

af Juan Camilo Caceres

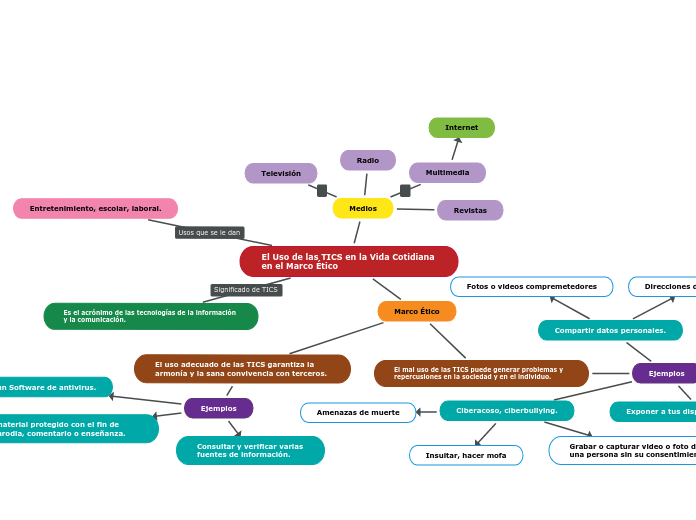

El Uso de las TICS en la Vida Cotidiana en el Marco Ético

af PAREDES ALVAREZ PAREDES ALVAREZ

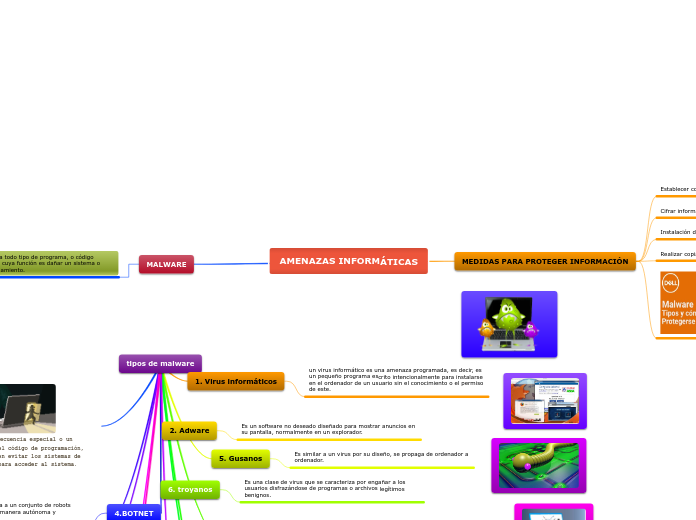

AMENAZAS INFORMÁTICAS

af alejandra barranco flores

virus y antevirus

af Alex Escalante

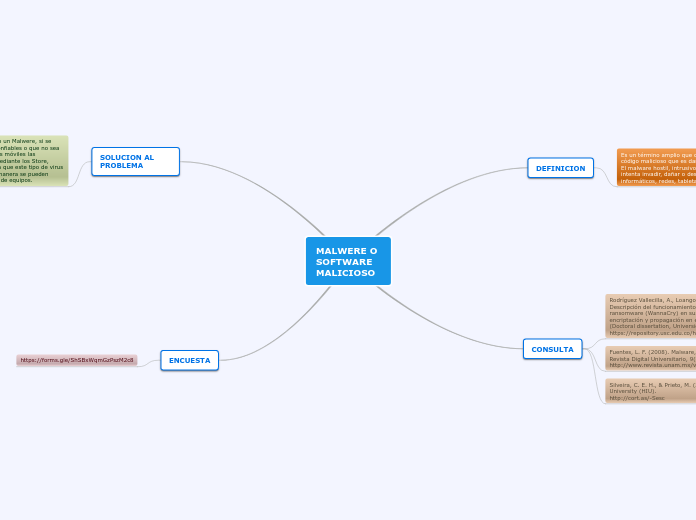

MALWERE O SOFTWARE MALICIOSO

af luis felipe jovel canon

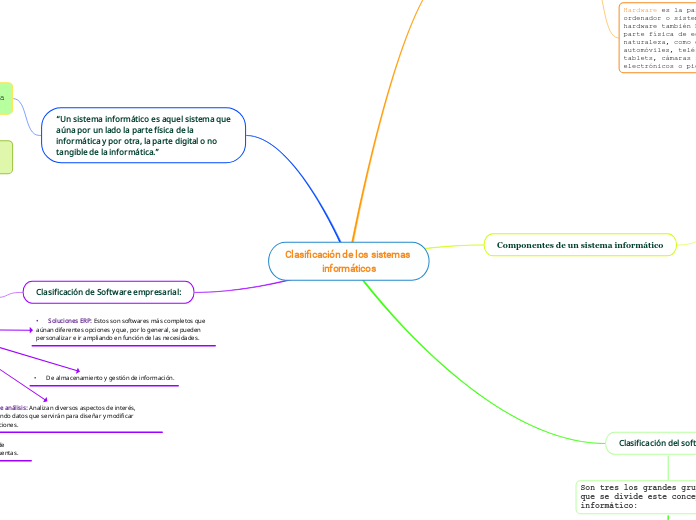

Clasificación de los sistemas informáticos

af Esme Mtz

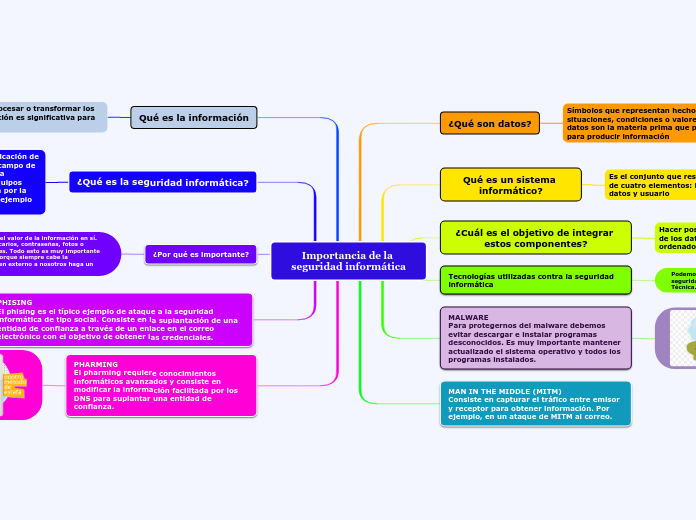

Importancia de la seguridad informática

af oscar david lopez mestra

Las Redes sociales, en la educación

af Katya Guerra Vazquez

Terminología Informática

af nacho dom

Unidad 2.- Amanezas y vulenrabilidades I

af Fundación Didáctica XXI

seguridad en los sistemas de informacion

af heidy maradiaga

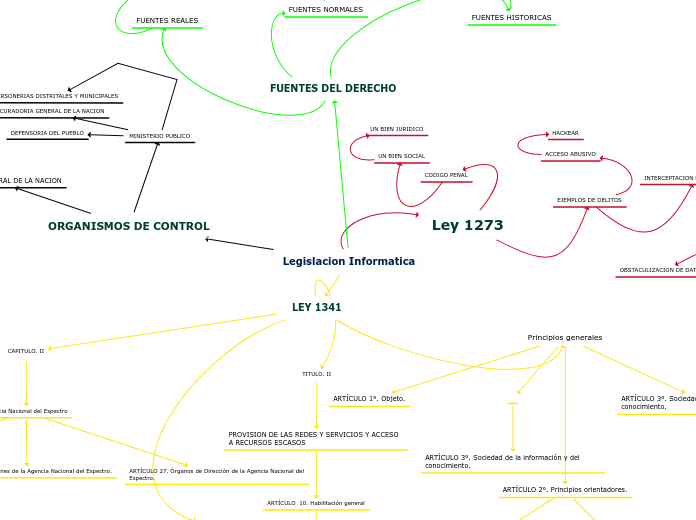

Legislacion Informatica

af EDUARDO GUTIERREZ QUINTERO

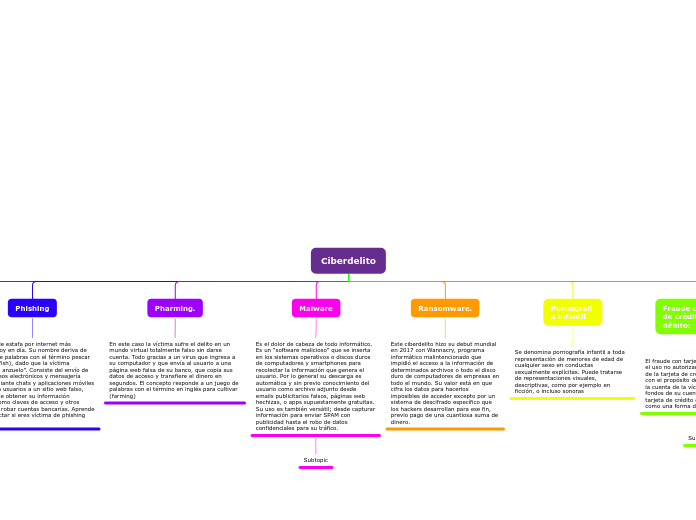

Delitos Ciberneticos

af Dinora Gonzalez

seguridad de sist. e informacion

af meredit pineda

Organigrama

af Carolina Zapata

TIS

af diana vargas

Presentación Web

af WOLFFHÜGEL CAICEDO WOLFFHÜGEL CAICEDO

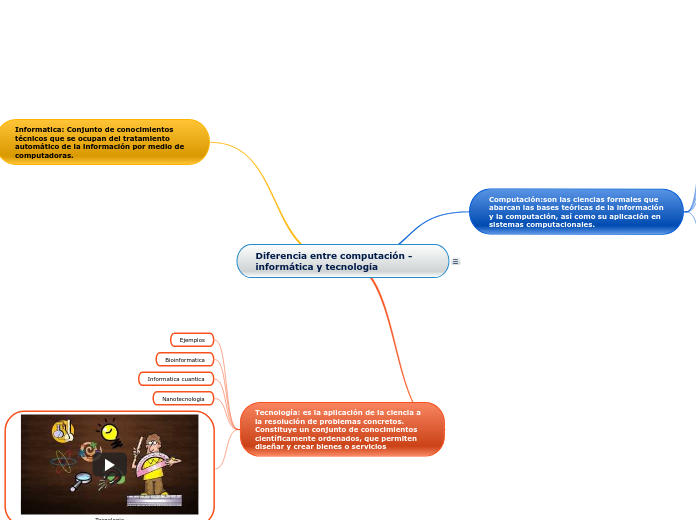

Diferencia entre computación -informática y tecnología

af Sheyla Guaicha

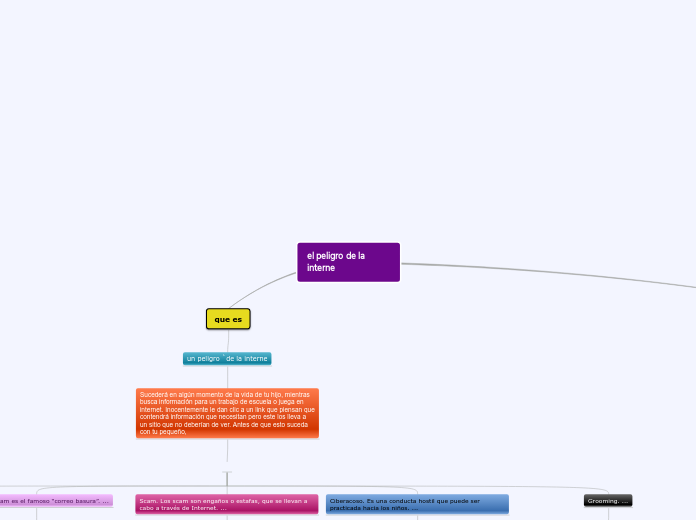

Peligros del Internet

af Mariana Gonzalez

mapa mental sandra v.

af Sandra Marcela Velandia Africano

SLE

af ALLISON MARIANA CHOCCÑA PAUCCARA

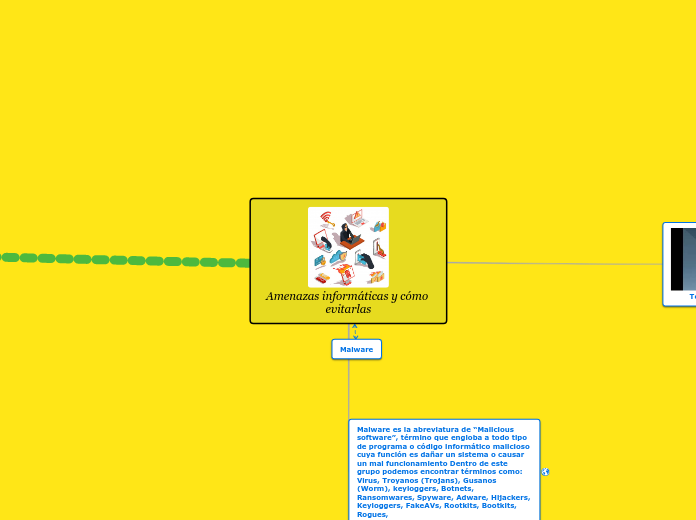

Amenazas informáticas y cómo evitarlas

af Teresa Rodríguez

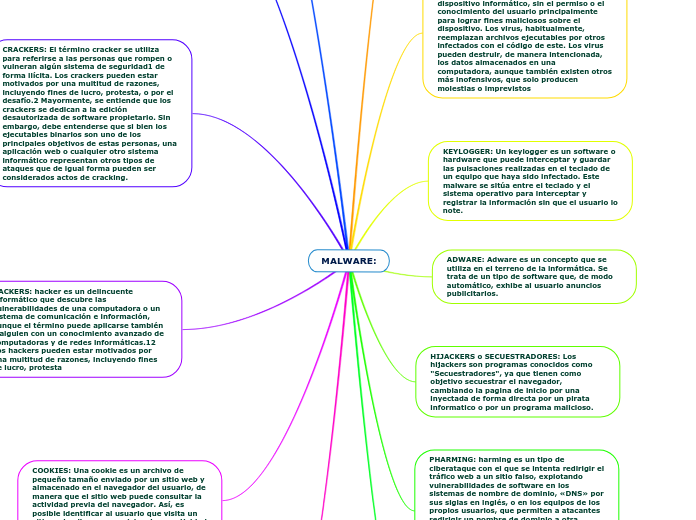

MALWARE:

af Javier Gallardo

T2Comunicaciones en Internet

af Singh-Mand Cuesta Carlos Amrit

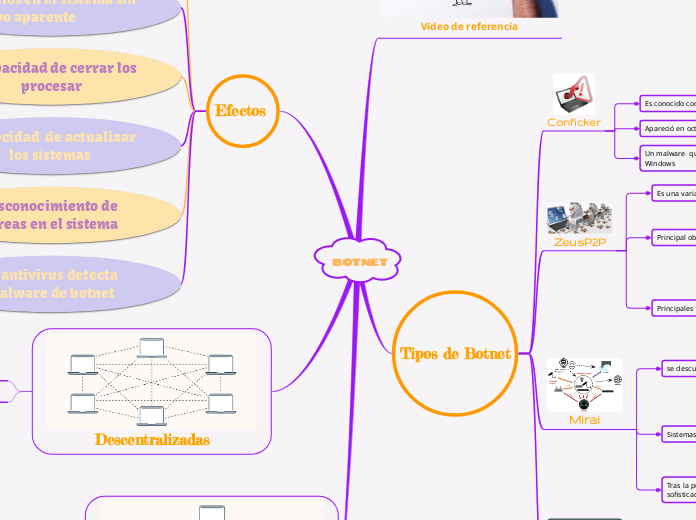

BOTNET

af GABRIELA BRISETH CUEVA RAMIREZ

Paso 5 Y 6 tics, eduardo pardo mauricio nieves

af Eduardo Pardo

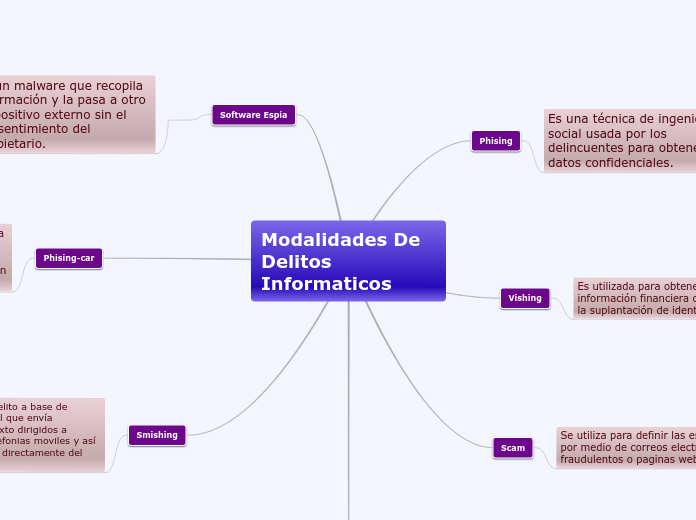

Modalidades De Delitos Informaticos

af angie romaña

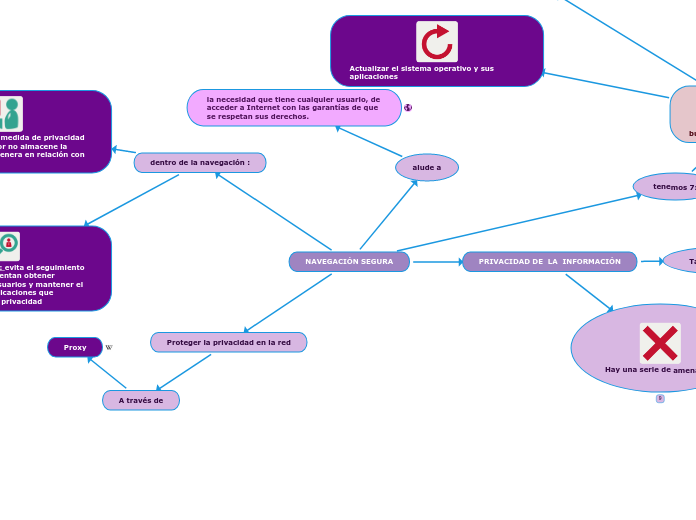

NAVEGACIÓN SEGURA

af MARTIN CARBONELL MARTIN CARBONELL

Amenazas informáticas

af Omar Soto

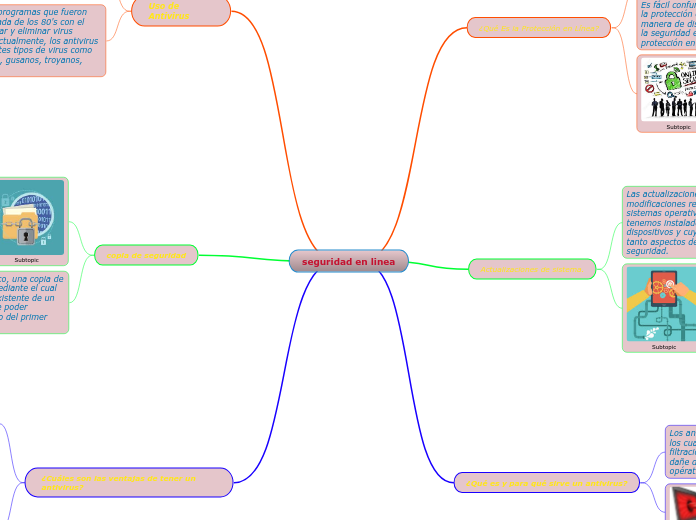

seguridad en linea

af Wilfran Bernal

Comunicaciones en Internet

af Sanchez Chinesta Hugo

VIRUS

af Carlos Gutierrez

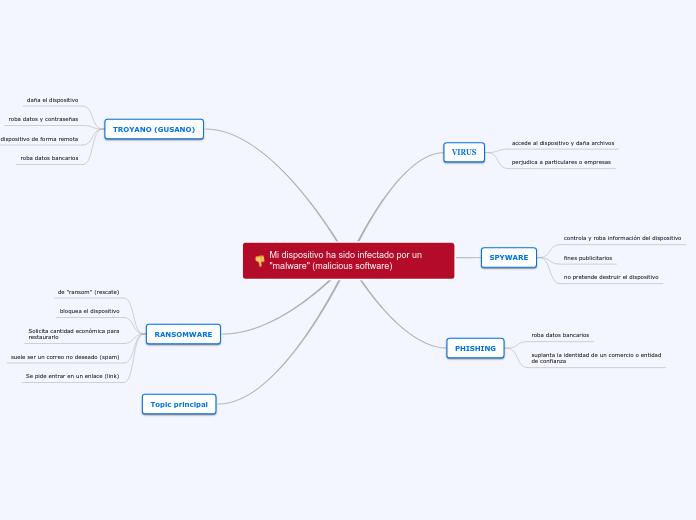

Mi dispositivo ha sido infectado por un "malware" (malicious software)

af Julio Rico Francia

RED PUBLICA

af Albeiro Andrade

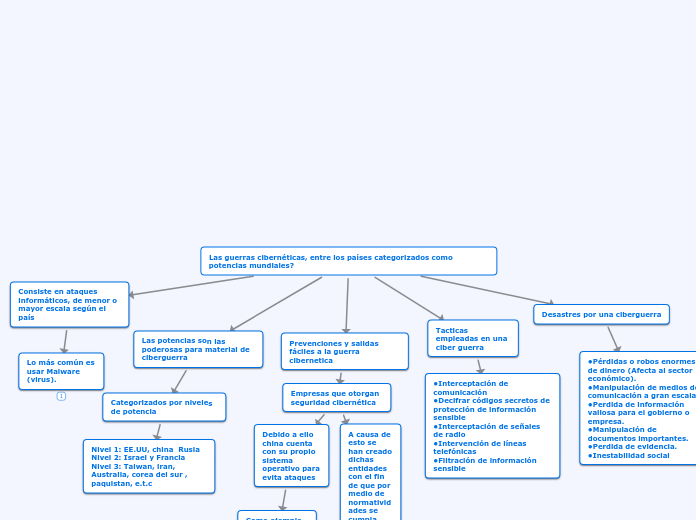

Las guerras cibernéticas, entre los países categorizados como potencias mundiales?

af Paola Lizth

TC

af DIANA PATRICIA MONTENEGRO MARTINEZ

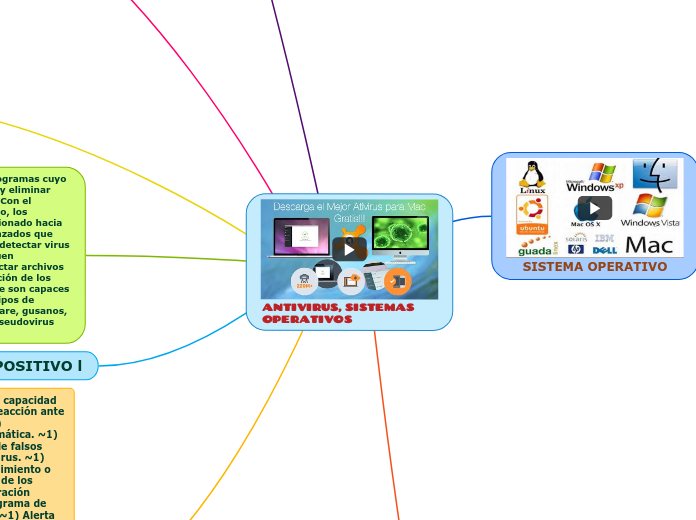

ANTIVIRUS, SISTEMAS OPERATIVOS

af Marcela Montealegre Pabello

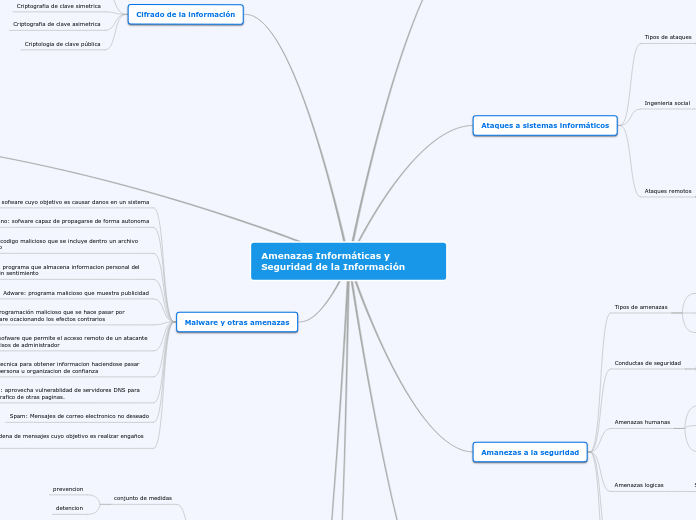

Amenazas Informáticas y Seguridad de la Información

af Sebastian Pinzon Prieto

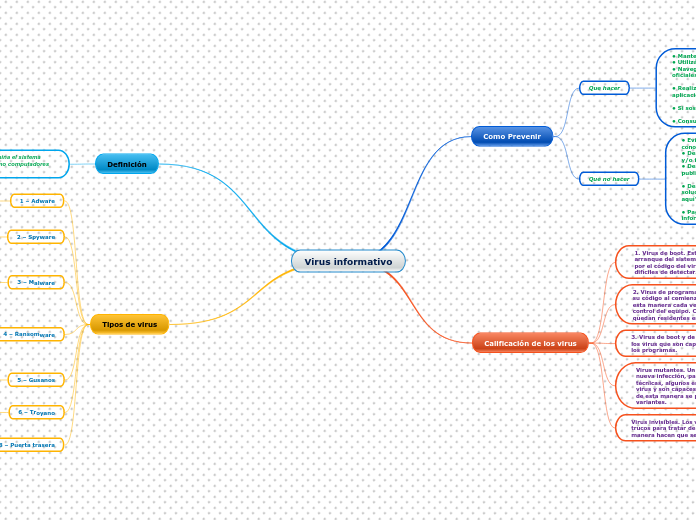

Virus informativo

af Martinez Yañez Samuel Ollin

hherramientas para el mantenimiento para equipos tecnologicos

af Guillermo Lalo Rivera

normas apas

af sara villamil solarte

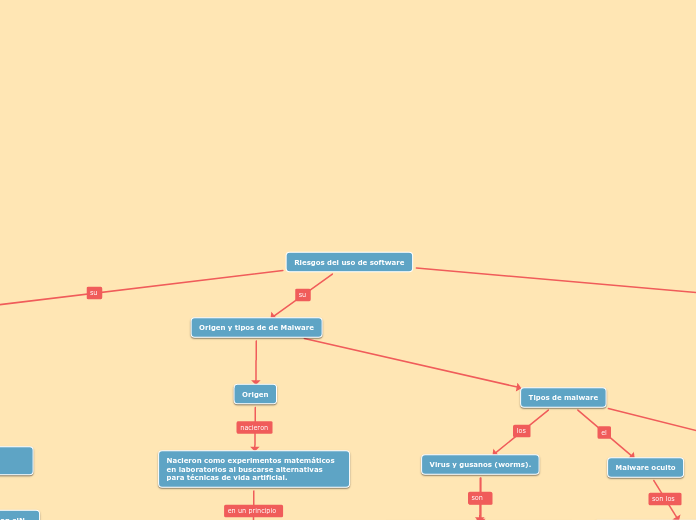

Riesgos del uso de software

af Aderid Matinez Francisco

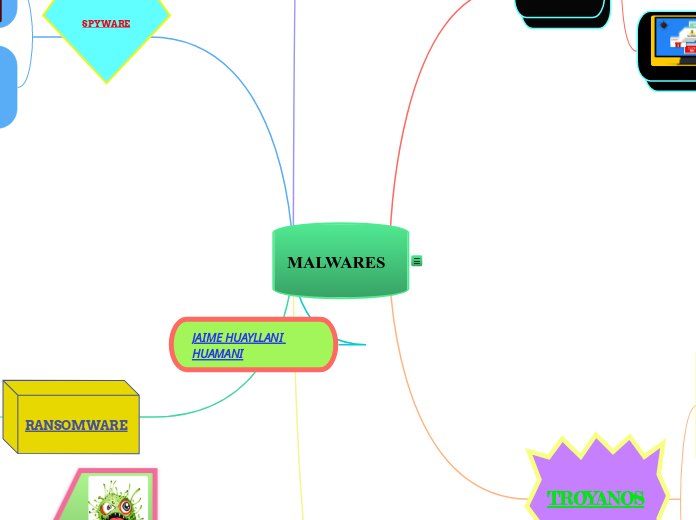

MALWARES

af JAIME WASHINGTON HUAYLLANI HUAMANI

Organigrama arbol

af juan miguel anguiano

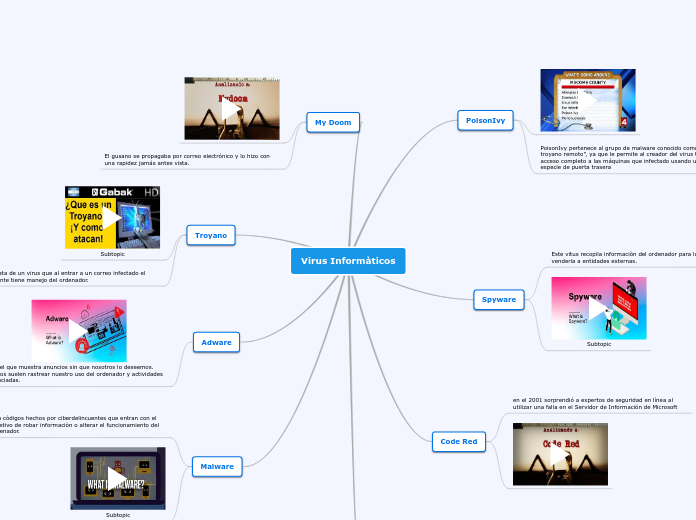

Virus Informàticos

af Buena Q

Tema 2 Comunicaciones

af Marco Serrano Pablo

Uso de Navegadores

af Andrew Nuñez Godinez

Ciberseguridad

af sebastian bernal quijano

capitulo 12

af angela meneses

herramientas tec.

af Maria G Magaña

Seg de la información- Tendencias

af Cristopher Herrera

Organigrama arbol

af Israel Sánchez

TIC5

af johanna tejeda

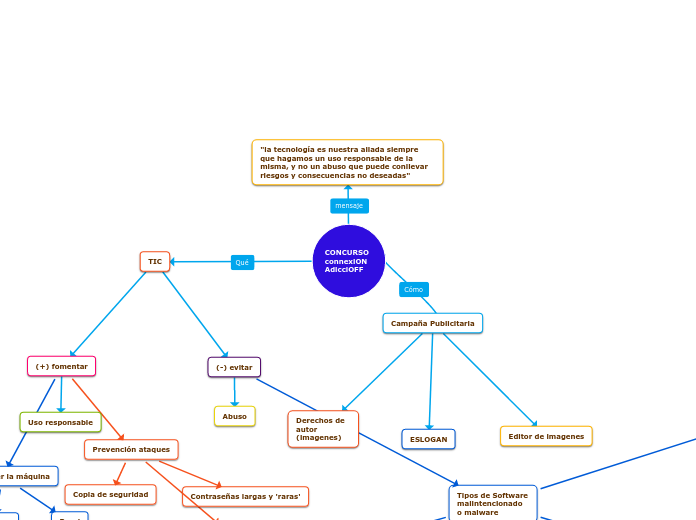

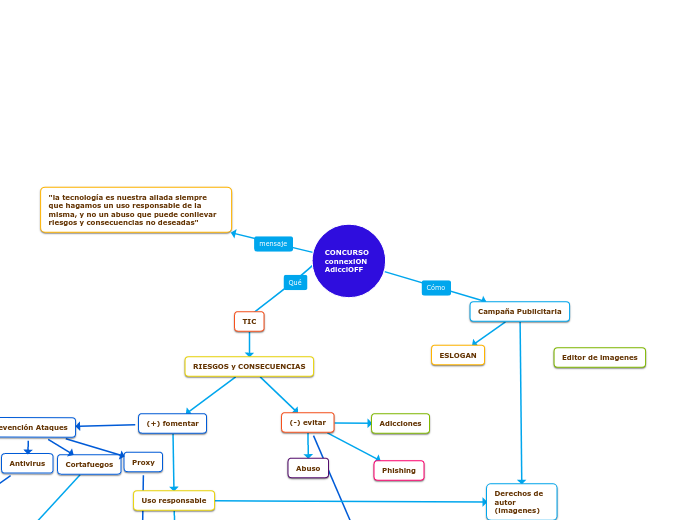

CONCURSOconnexiON AdicciOFF

af Samuel Aresté de las Heras

riesgos en el uso de software

af itzel fabiola de la cruz figueroa

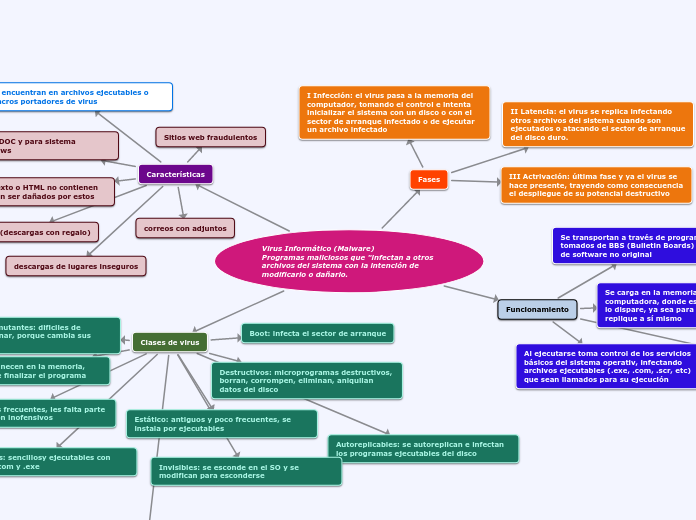

Virus Informático

af Anabel Ramírez

Herramientas

af abraham barrera

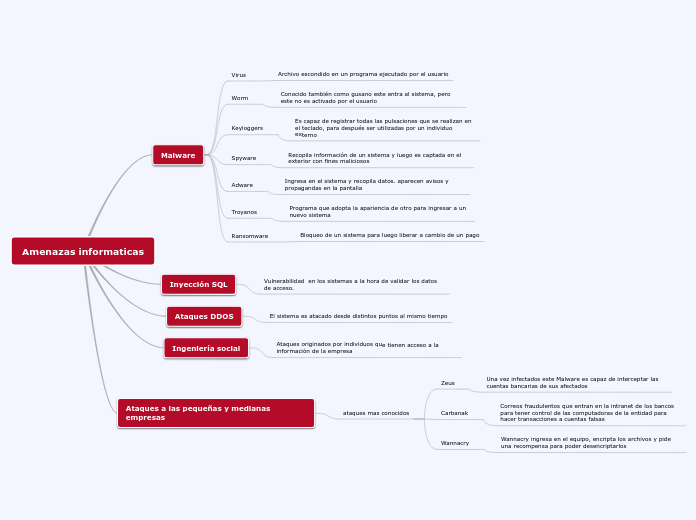

Amenazas informaticas

af Deimer Garcia

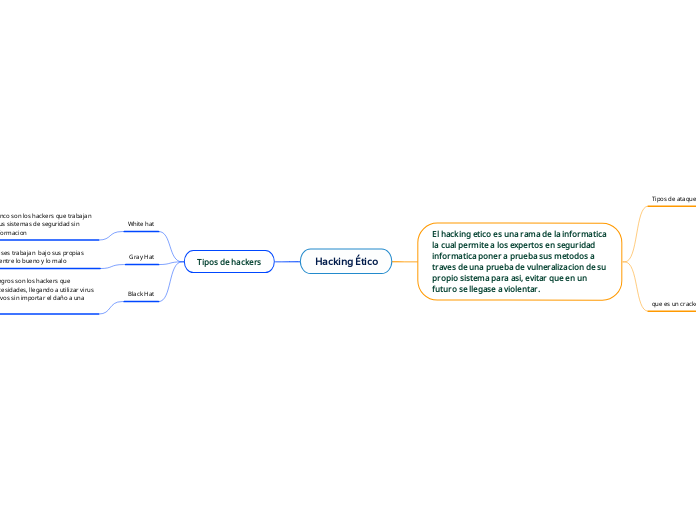

Hacking Ético

af El Men Del GG

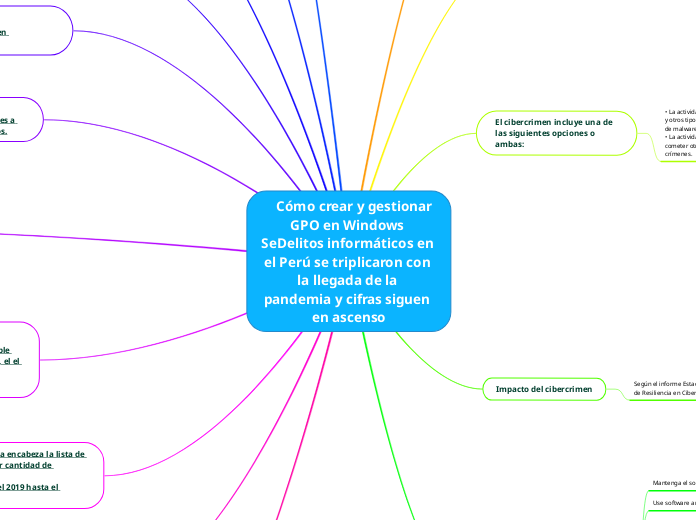

Cómo crear y gestionar GPO en Windows SeDelitos informáticos en el Perú se triplicaron con la llegada de la pandemia y cifras siguen en ascenso

af Wilibrord Arcos Escalante

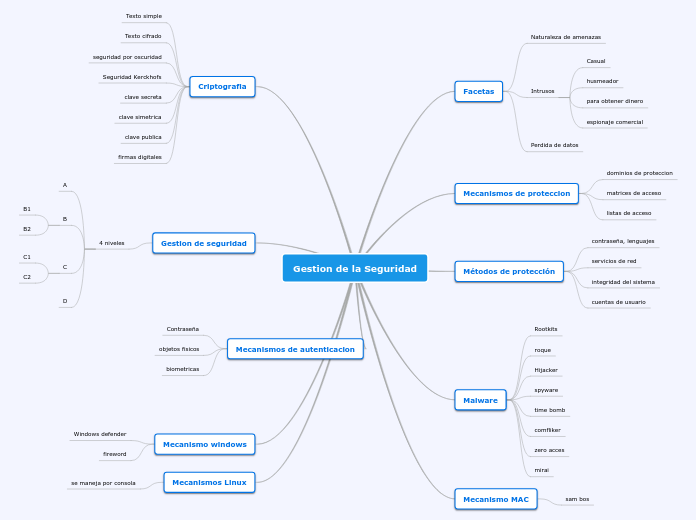

Gestion de la Seguridad

af Fabian Mauricio CARO RODRIGUEZ

TIC

af javier steven gallo castiblanco

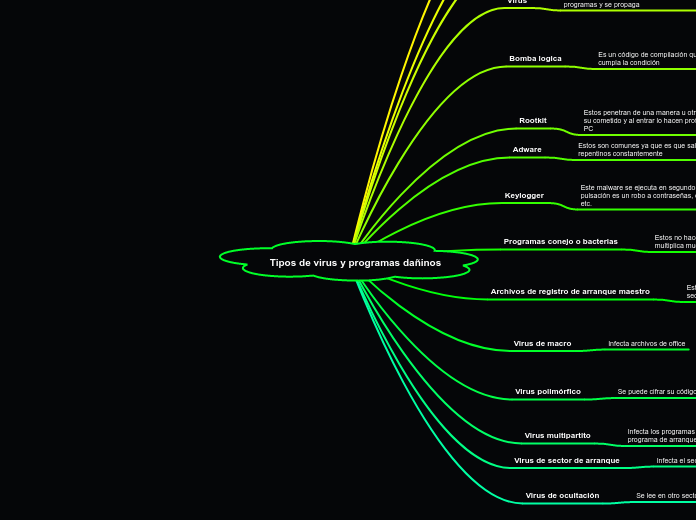

Tipos de virus y programas dañinos

af Arthur Morgan

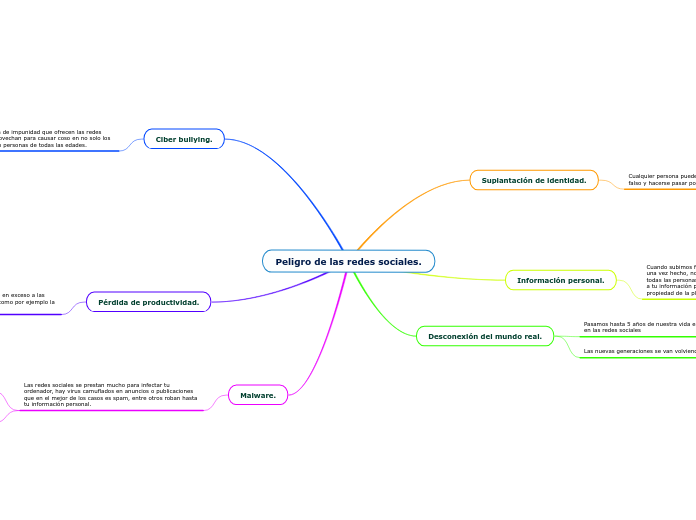

Peligro de las redes sociales.

af Andres felipe Hernandez

Inseguridad ciberneutica

af Nicolle Reveles

Guía de ciberataques

af Aarón Quintana Bolaños

EXPOSIONES

af HERNANDO ALFONSO

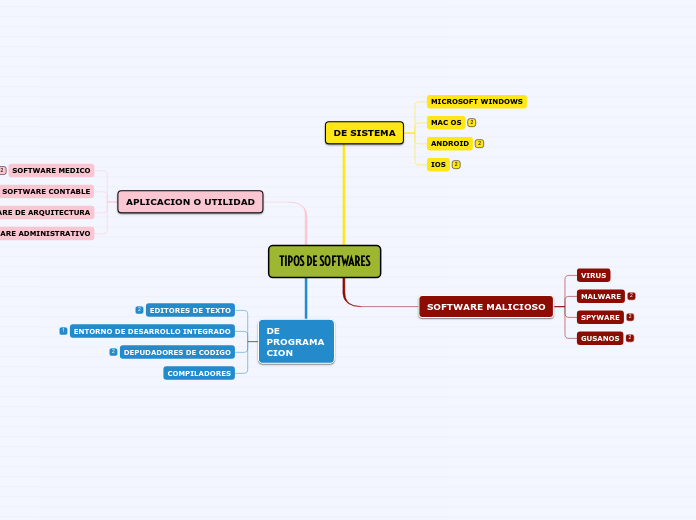

TIPOS DE SOFTWARES

af Mónica Peñafiel Carey

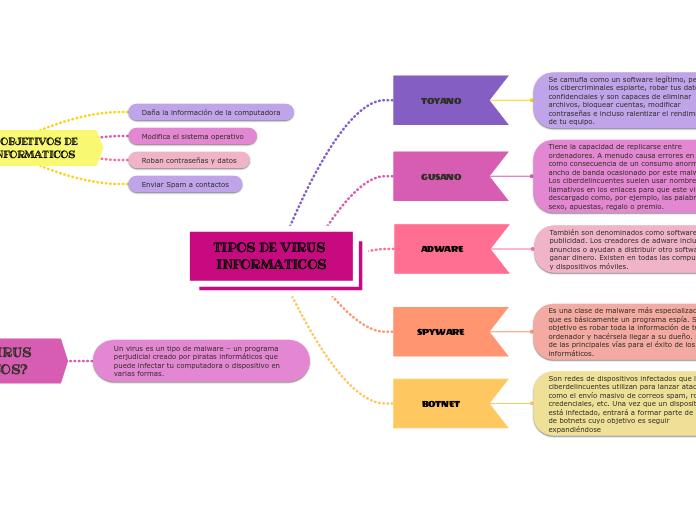

TIPOS DE VIRUS INFORMATICOS

af DIEGO ISMAEL VILLON MARQUEZ

seguridad virtual para computadores (antivirus)

af maritza sosa

LA ERA DIGITAL

af Santiago Tacha

UD 4. ASEGURAMIENTO DE LA PRIVACIDAD

af David Morales Cía

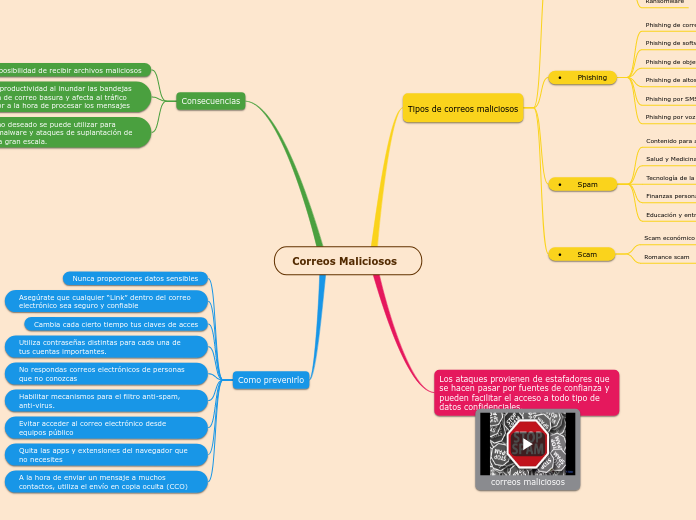

Correos Maliciosos

af EDISON AHUANLLA TANTANI

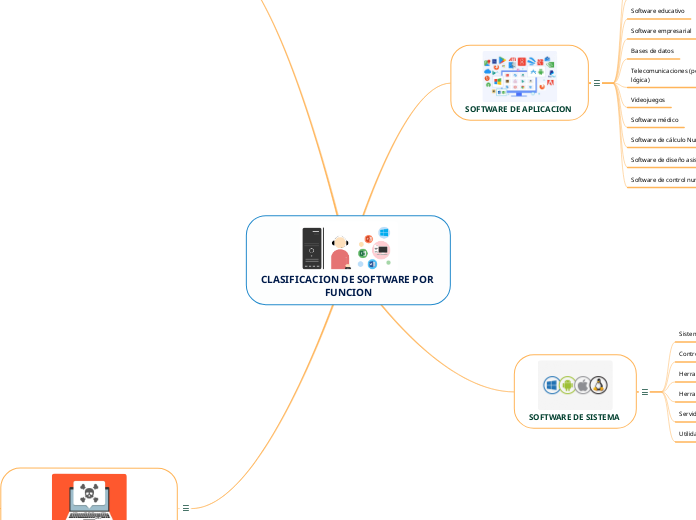

CLASIFICACION DE SOFTWARE POR FUNCION

af SARAI ZAVALA HERNANDEZ

TIC

af hugo leon

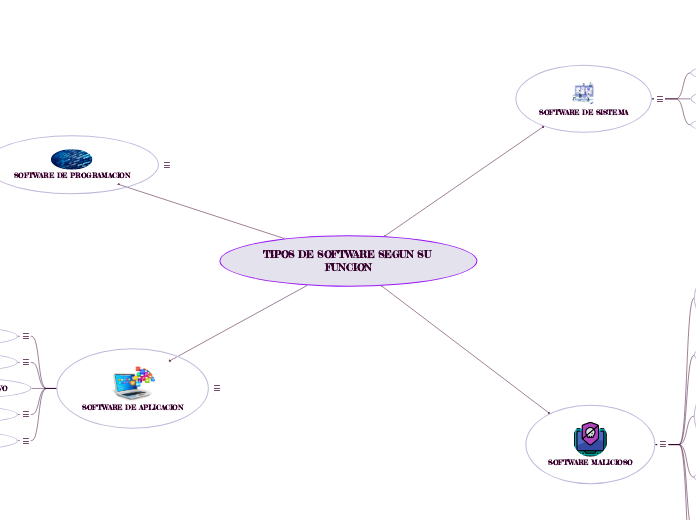

TIPOS DE SOFTWARE SEGUN SU FUNCION

af Claudia Lopez

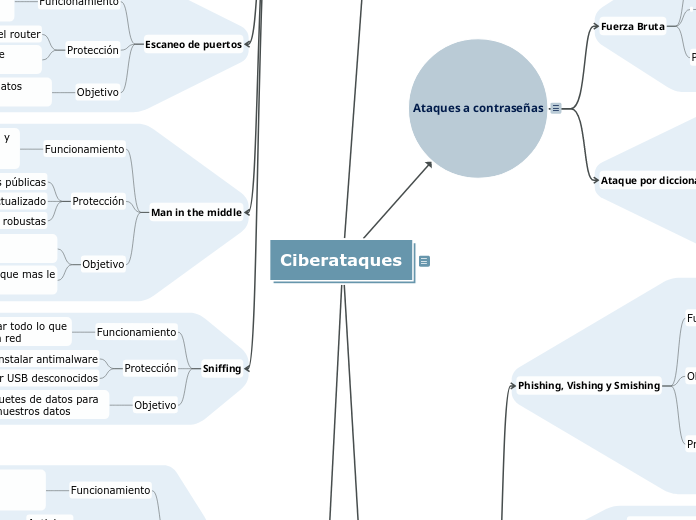

Ciberataques

af Carlota Prado Fernandez

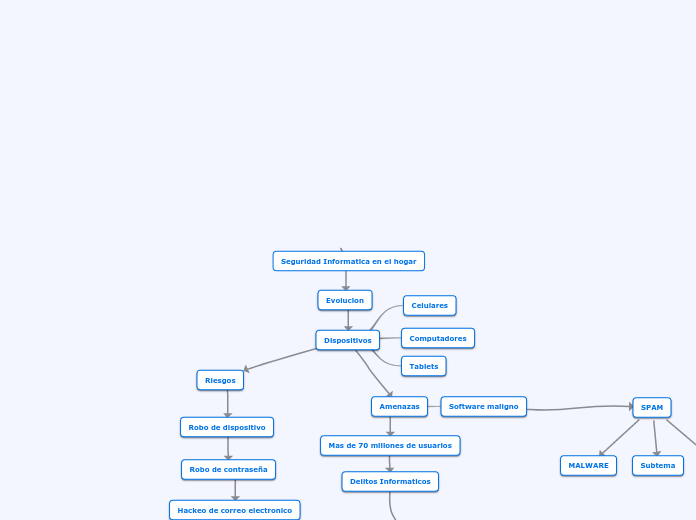

Seguridad Informatica

af Juan Sebastian Hernandez Murillo

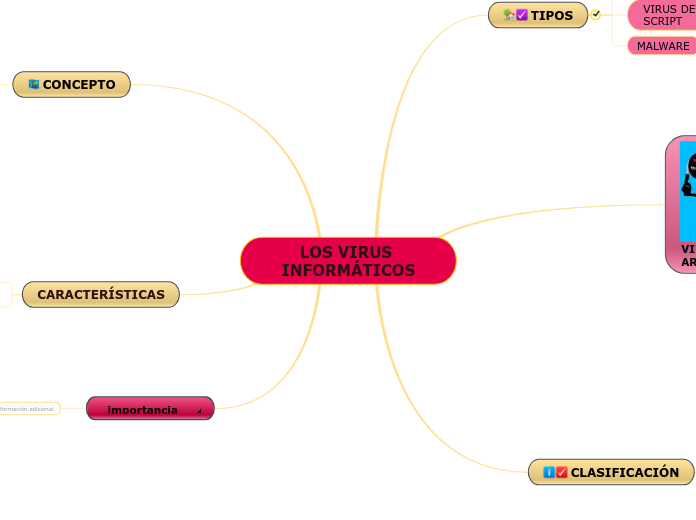

LOS VIRUS INFORMÁTICOS

af patricia herrera

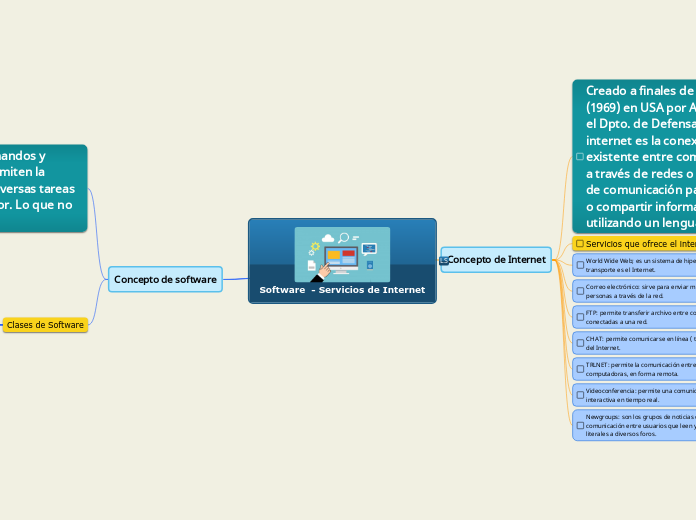

Software - Servicios de Internet

af Lisbeth Santana Agámez

CONCURSOconnexiON AdicciOFF

af Mario Caminero del Pozo

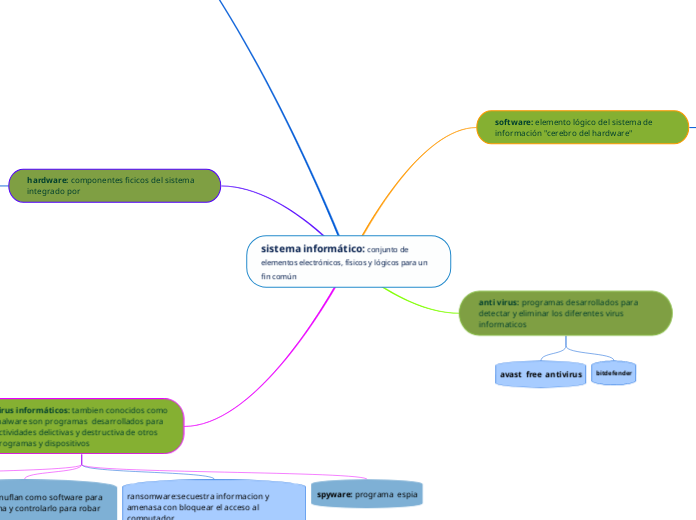

sistema informático: conjunto de elementos electrónicos, físicos y lógicos para un fin común

af camilo vargas

18 tendencias de ciberseguridad

af Juanes Henao

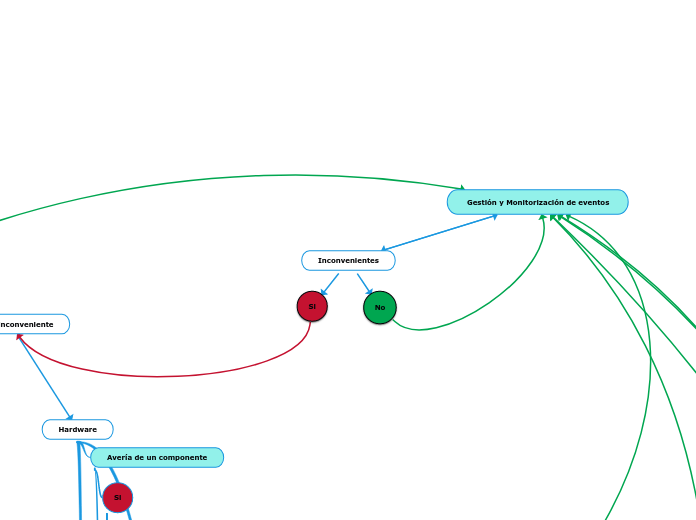

Inconvenientes

af Christian Carballo Ibáñez

UNIR

af David Lasluisa

~Software~

af ANGEL DAVID BARRIENTOS VITAL

clasificacion de virus

af victoria mejia acevedo

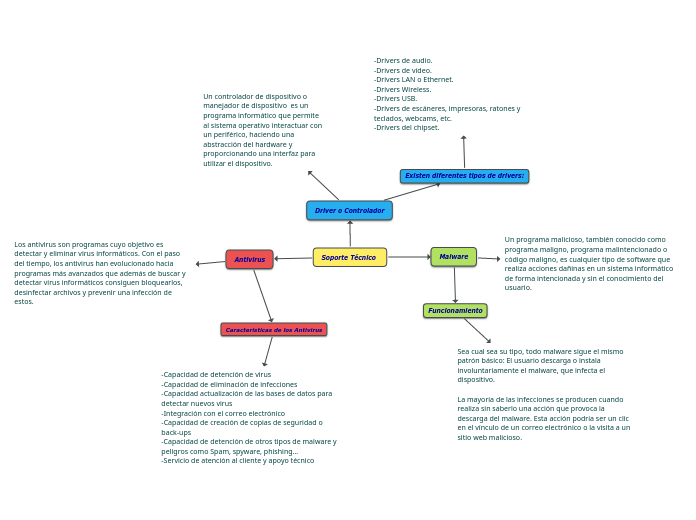

Soporte Técnico

af Adrián Alexander Candelario Chasi

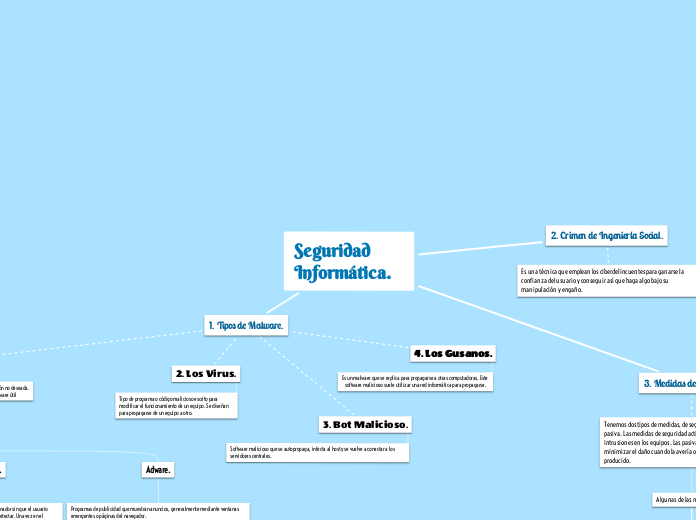

Seguridad Informática.

af María Fernández López

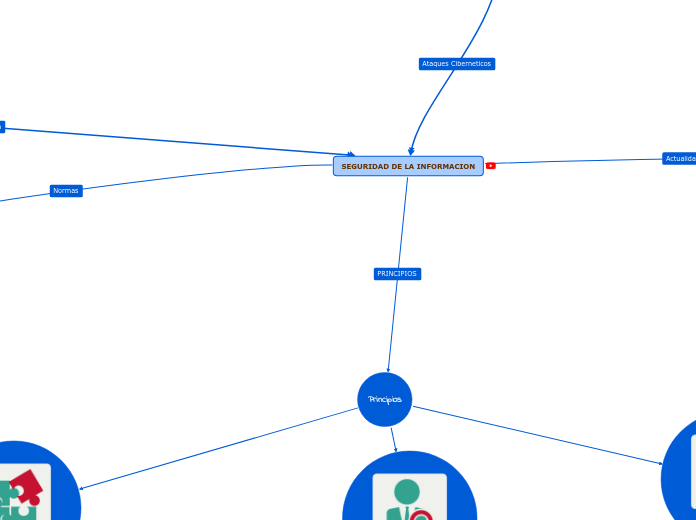

SEGURIDAD DE LA INFORMACION

af Alejandro Marenco

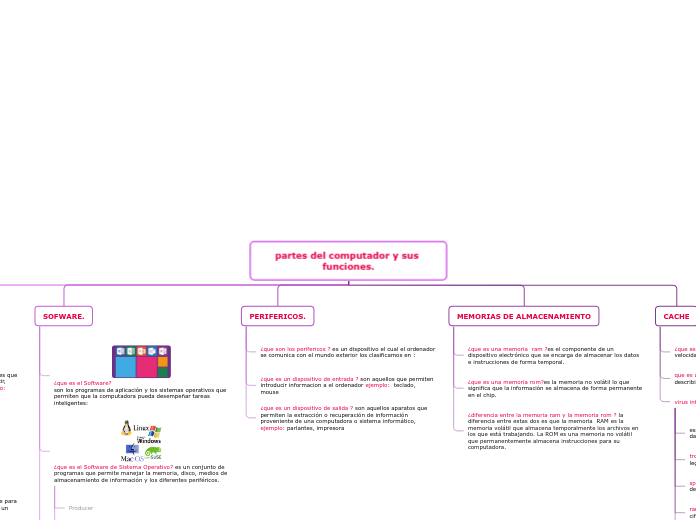

partes del computador y sus funciones.

af juanpablo londoño

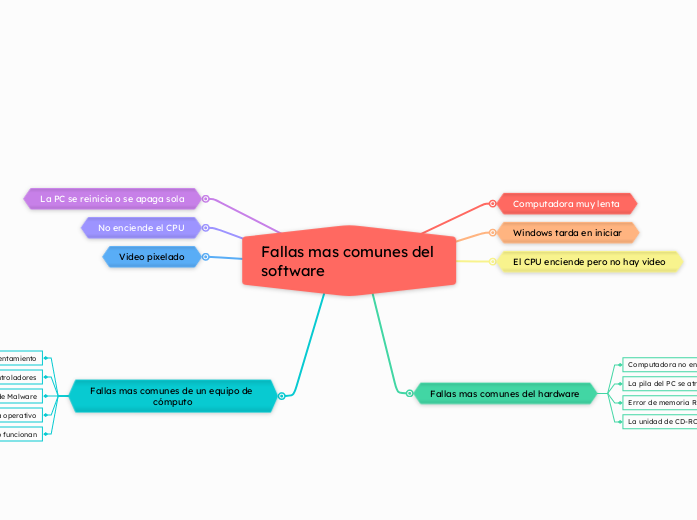

Fallas mas comunes del software

af Rosaury Quiñonez

Historia de la seguridad en Informática o redes

af Norma Muñoz

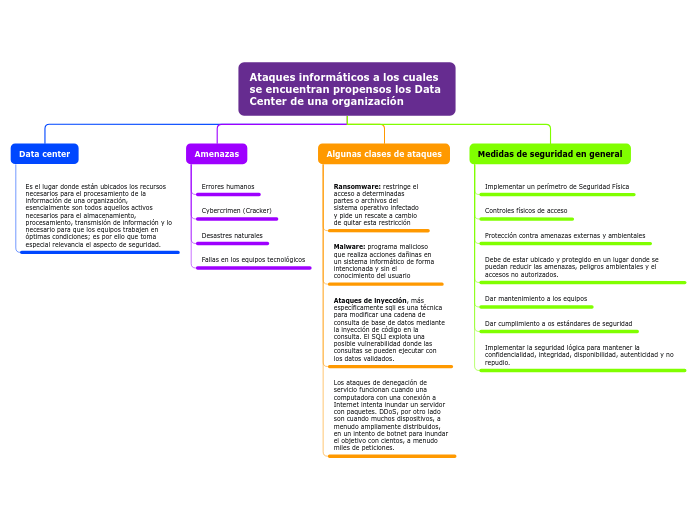

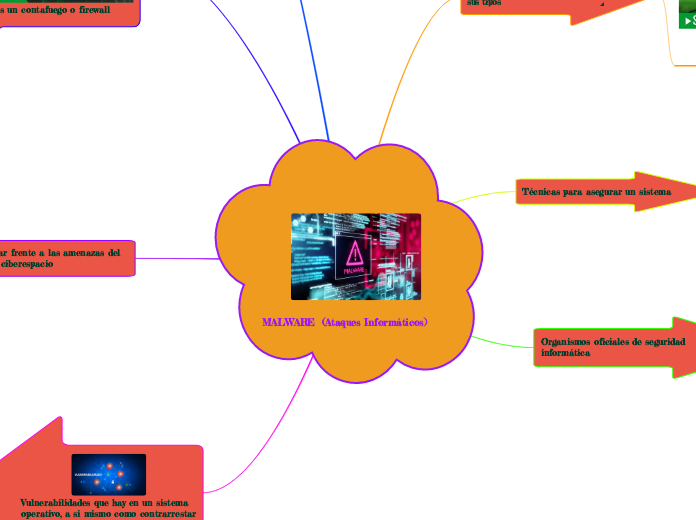

MALWARE (Ataques Informáticos)

af NELSON LAYME MAMANI

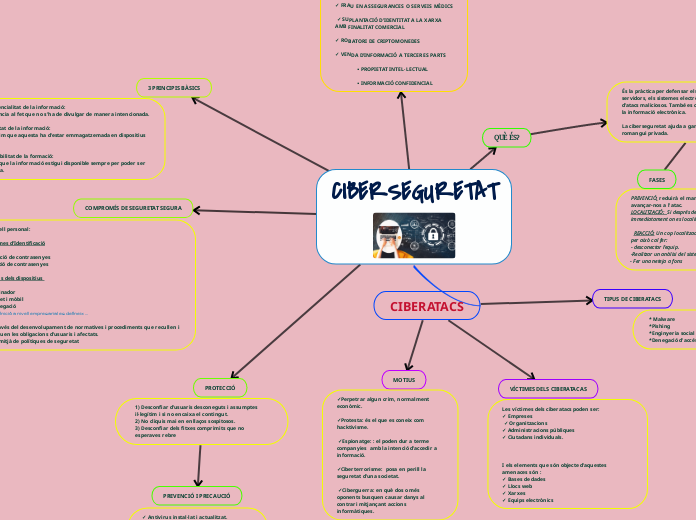

CIBERSEGURETAT

af Chaimae Guettaf

mantenimiento en hardware y software

af abisay martinez

Aseguramiento de la privacidad

af Sergio Aicardo Peinado

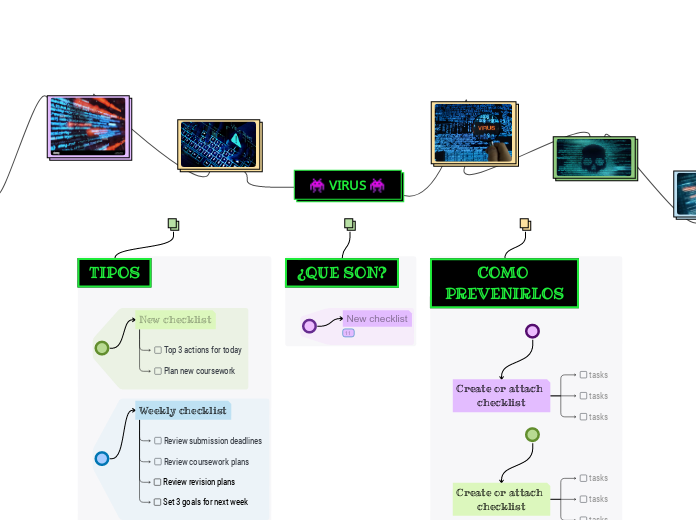

👾 VIRUS 👾

af xiomara y karol