af NELSON LAYME MAMANI 2 år siden

156

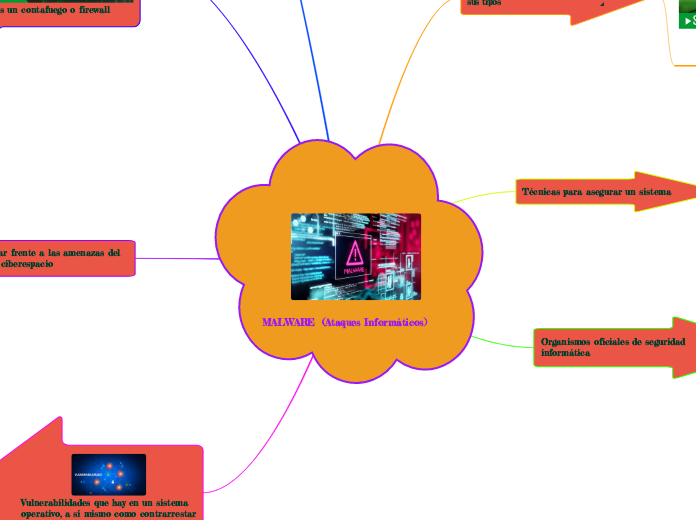

MALWARE (Ataques Informáticos)

Los ataques informáticos se presentan de diversas formas, y entre las herramientas utilizadas para llevarlos a cabo se encuentran OWASP Zed, Kismet y Metasploit. Estas herramientas son esenciales para detectar y explotar vulnerabilidades en los sistemas.