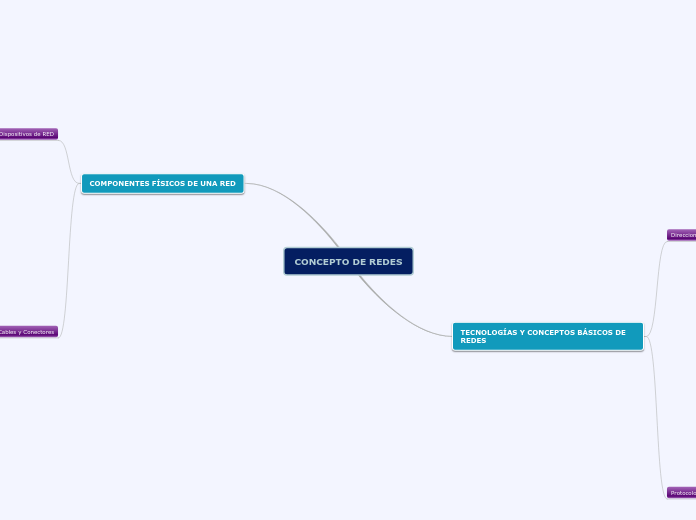

CONCEPTO DE REDES

COMPONENTES FÍSICOS DE UNA RED

Cables y Conectores

Cables de Fibra Optica

Se compone de dos tipos: de vidrio (núcleo y revestimiento) y un blindaje exterior de protección (revestimiento) debido a que utiliza luz para transmitir señales, el cable de fibra óptica no se ve afectado por la EMI ni por la RFI.

Cables de par trenzado

Se utiliza para comunicaciones telefónicas y para la mayoría de las redes Ethernet.

Cables Coaxiales

Estos utilizan señales eléctricas en vez de cobre para transmitir datos.

Dispositivos de RED

Otros dispositivos

El PoE: este transfiere pequeñas cantidades de CC a través del cable de Ethernet para alimentar los dispositivos PoE.

Los Repetidores: estos, regeneran una red debil

Los paneles de conexiones: se usan generalmente como lugar para recopilar los tendidos de cables entrantes de varios dispositivos de red en un recurso

Firewalls de hardware

Los firewalls de hardware protegen los datos y los equipos de una red del acceso no autorizado.

Puntos de acceso inalámbrico y routers

Routers: estos utilizan direcciones IP para reenviar tráfico a otras redes.

Punto de acceso inalámbrico: este utiliza ondas de radio para comunicarse con la NIC inalámbrica en los dispositivos y con otros puntos de acceso inalámbrico.

Concentradores, puentes y switches

Switch: estos microsegmentan una LAN

Puente: Se crearon para dividir la LAN en segmentos. Los puentes llevan un registro de todos los dispositivos en cada segmento.

Concentrador: Son los que reciben los datos en un puerto y luego los envían a todos los demás puertos.

Modems

Un módem se conecta a Internet a través de un proveedor de servicios de Internet (ISP)

TECNOLOGÍAS Y CONCEPTOS BÁSICOS DE REDES

Protocolos de la capa de transporte

Números de puerto

TCP y UDP utilizan un número de puerto de origen y de destino para mantener un registro de las conversaciones de la aplicación. El número de puerto de origen está asociado con la aplicación que origina la comunicación en el dispositivo local.

UDP

es similar al envío por correo de una carta simple sin registrar. El emisor de la carta no conoce la disponibilidad del receptor para recibir la carta.

TCP

es similar al envío de paquetes de los que se hace un seguimiento de origen a destino. Si se divide un pedido de envío en varios paquetes, el cliente puede revisar en línea el orden de la entrega.

Protocolo de capa de transporte

Los dos protocolos que operan en la capa de transporte son TCP y protocolo de datagramas de usuario (UDP).

Funciones de capa de transporte

Los datos que se trasmiten entre una aplicación de origen y una de destino se conocen como conversación.

Función de la capa de transporte

Es responsable de establecer una sesión de comunicación temporal entre dos aplicaciones y de transmitir datos entre ellas.

Direccionamiento de equipos de RED

ICMP

En una red con pocos hosts, es fácil configurar manualmente cada dispositivo con la dirección IP correcta. Un administrador de red que entienda de direccionamiento IP debe asignar las direcciones y saber elegir una dirección válida para una red particular. L

Direccionamiento dinámico

Direccionamiento estático

En una red con pocos hosts, es fácil configurar manualmente cada dispositivo con la dirección IP correcta. Un administrador de red que entienda de direccionamiento IP debe asignar las direcciones y saber elegir una dirección válida para una red particular.

Número de direcciones IPv6

La dirección IPv6 reemplazará finalmente la dirección IPv4. IPv6 supera las limitaciones de IPv4 y representa una mejora importante con características que se adaptan mejor a las demandas de red actuales y previsibles.

Direcciones IPv4 con clase y sin clase

Cuando IPv4 se especificó por primera vez en el año 1981, las direcciones se dividieron en tres clases Cuando IPv4 se especificó por primera vez en el año 1981, las direcciones se dividieron en tres clases

Formato de direcciones IPv4

A cada número separado por un punto se le llama octeto debido a que representa 8 bits. Cuando un host se configura con una dirección IPv4, se introduce en formato decimal punteado

Direcciones IP

Las direcciones IP son asignadas por los administradores de red en función de la ubicación dentro de la red.

Direccionamiento de red

Los dispositivos que están asociados a una red tienen dos direcciones que son similares a las huellas digitales y a la dirección postal de una persona.