Authentication Mindmaps - Öffentliche Galerie

Entdecken Sie unsere große öffentliche Sammlung von authentication Mindmaps, die von Mindomo-Nutzern auf der ganzen Welt erstellt wurden. Hier finden Sie alle öffentlichen Diagramme zum Thema authentication. Sie können sich diese Beispiele ansehen, um sich inspirieren zu lassen. Einige Diagramme geben Ihnen auch das Recht, sie zu kopieren und zu bearbeiten. Dank dieser Flexibilität können Sie diese Mindmaps als Vorlagen verwenden, was Zeit spart und Ihnen einen guten Ausgangspunkt für Ihre Arbeit bietet. Sie können zu dieser Galerie mit Ihren eigenen Diagrammen beitragen, sobald Sie sie veröffentlichen, und Sie können eine Inspirationsquelle für andere Nutzer sein und hier vorgestellt werden.

Routings

von CCNA CCNA

CISSP: Access Control Systems and Methodology

von Walkowska Anna

MicroServices

von Mike Ton

Virtual Private Netw

von sihui lau

IT Security Terms

von Usama Amin

MS302-303 Section 1: Planning Network Infrastructure

von James Herbert

wireless LAN vulnerabilities

von nursyafeera azeera

TPM (TimUR Performance Management)

von Alfiah Khoirunisa

Authentication inter-operability FreeIPA / AzMan

von ericdes (Eric)

Edgar Collins and the new Cezanne

von kinda tarek

Remote Access

von sihui lau

A Paul Cézanne painting

von ALi Abd El-Latif

Auth

von Ivan Kayzer

Authentification/De-authentifiction of Artwork

von Olivia Quinn

Classwork # 8

von Darya Fatih

5c

von soha osman

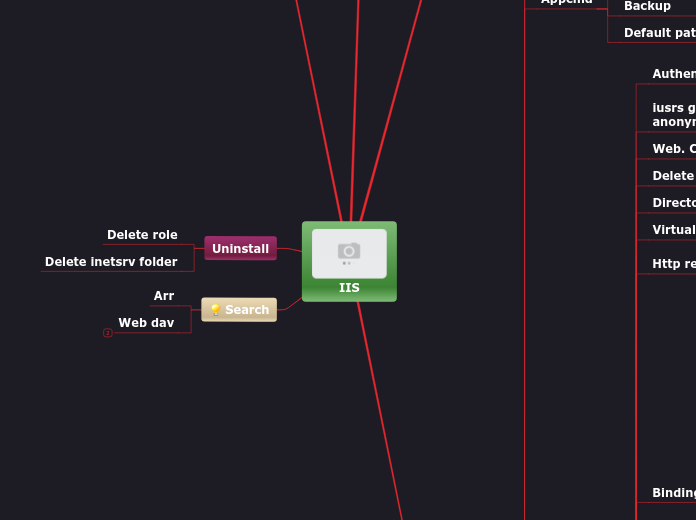

iis

von Behnam shiri

MS301 Obj 6. Implementing, Managing, and Troubleshooting Network Protocols and Services

von James Herbert

Sample Mind Map

von Octavio Hernandez

BangAli

von Yovi Oktofianus

AD Polling Mode

von Nestor Catacora

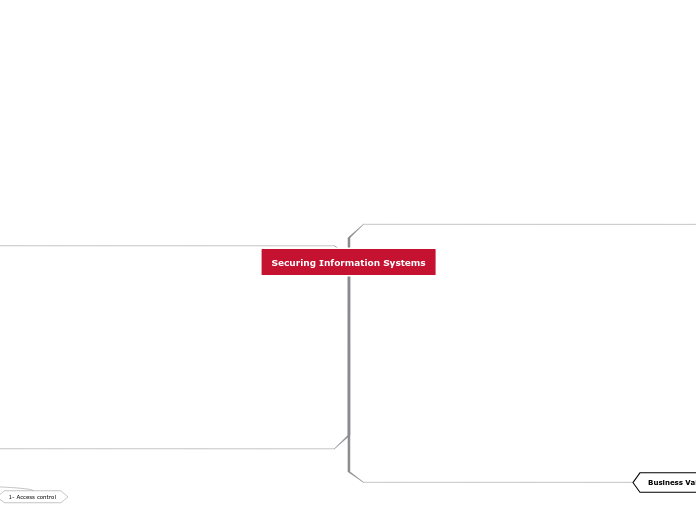

Access Contol

von Kenneth Gourlay

As Light Meets Matter: Art Under Scrutiny

von Dalia Kamar

As Light Meets Matter: Art Under Scrutinity

von Farah Anwar

Virtual Private Netw

von sihui lau

Assi 4a

von Khaled Mohsen

Mental Health

von Suresh kumar Mukhiya

YS

von Ken Reid

AD, OD and Cent Workflow

von Cheryl Lynn

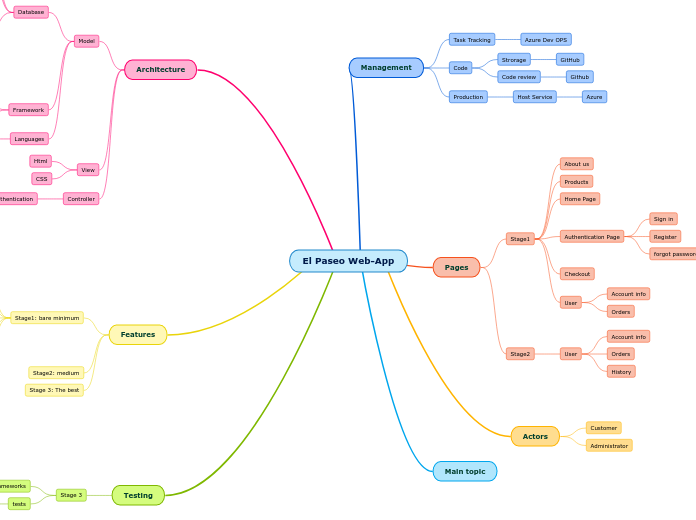

El Paseo Web-App

von Geraldine Davila

InfrastructureSecurityComponents

von Iben Rodriguez

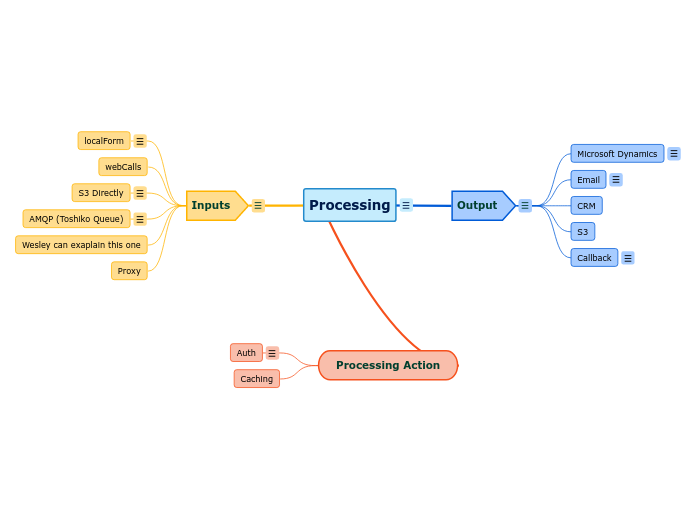

Processing

von Taibi Aymane

Authenticating Famous Works of Art

von Clarissa Pharr

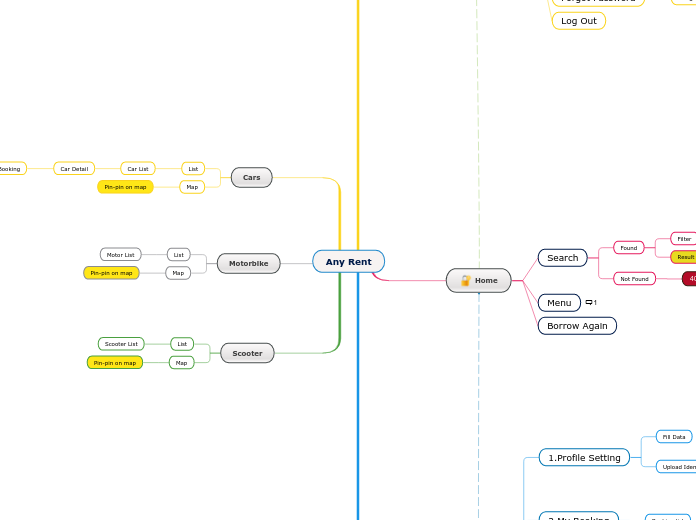

Any Rent

von Syahdan Hidayat

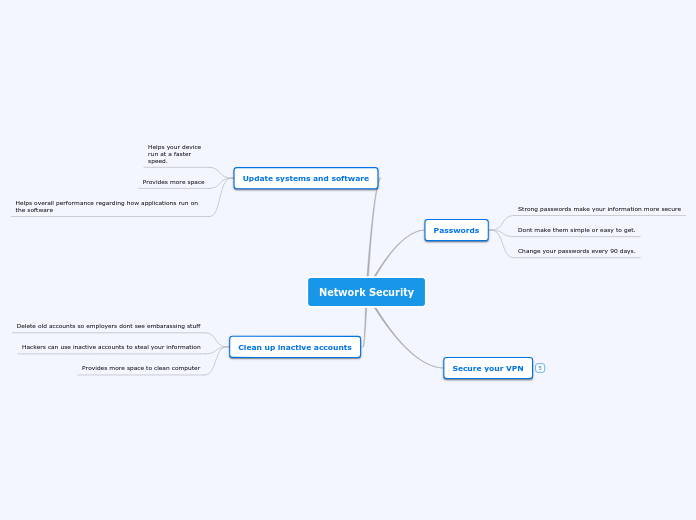

Network Security

von Jake Kilgore

Sample Mind Map

von lama hazaa

Art under scrutiny

von Noha Marei

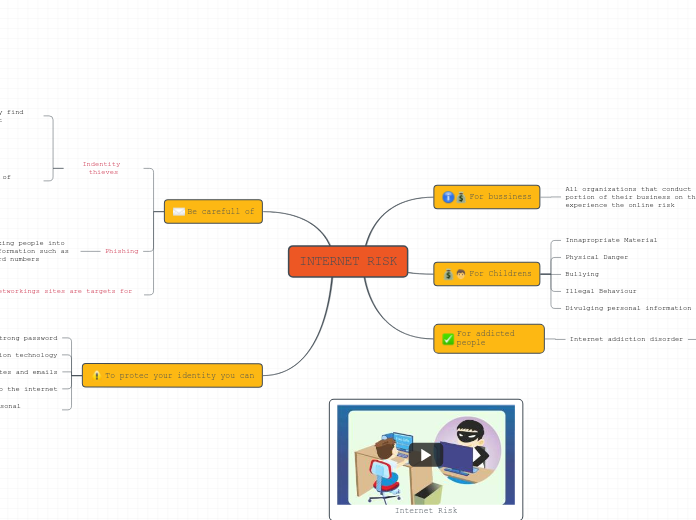

INTERNET RISK2

von Shakirs Franco

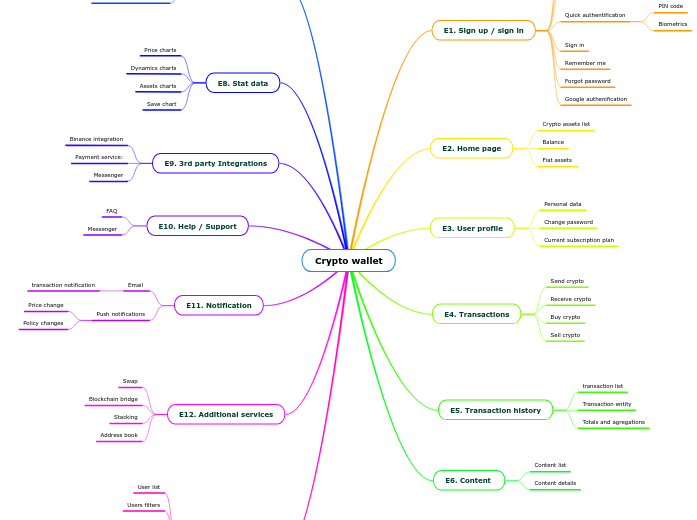

Crypto wallet

von Volodymyr Ponomarenko

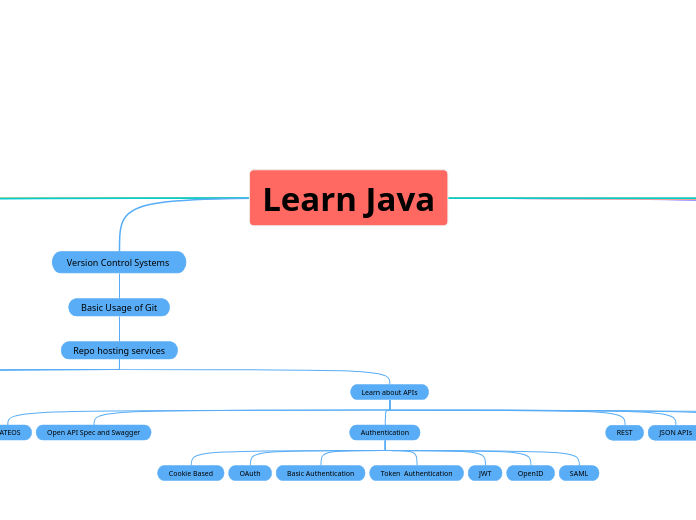

Learn Java

von Артур Базанов

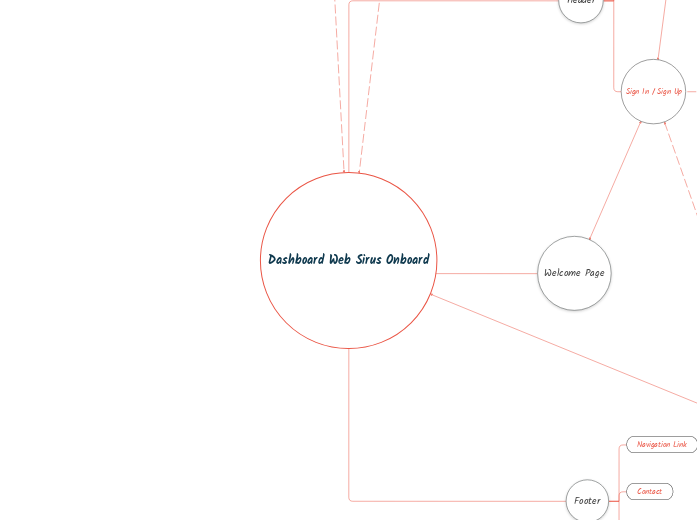

Mind Map Projek Onboard Sirus

von Aditya Wibowo

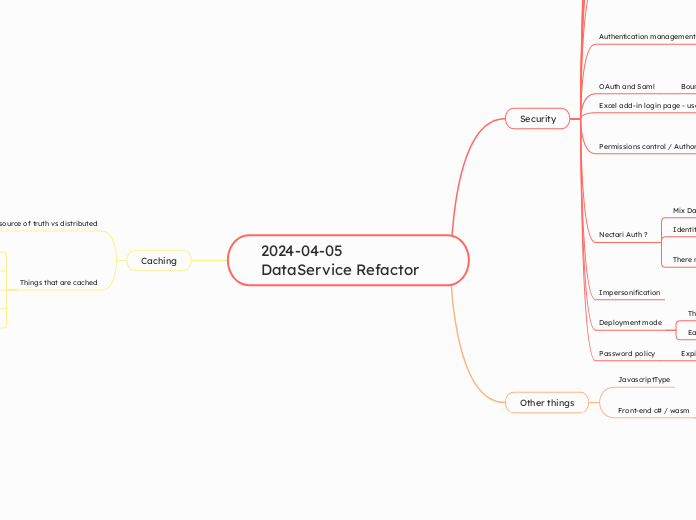

2024-04-05 DataService Refactor

von Samy Sarem

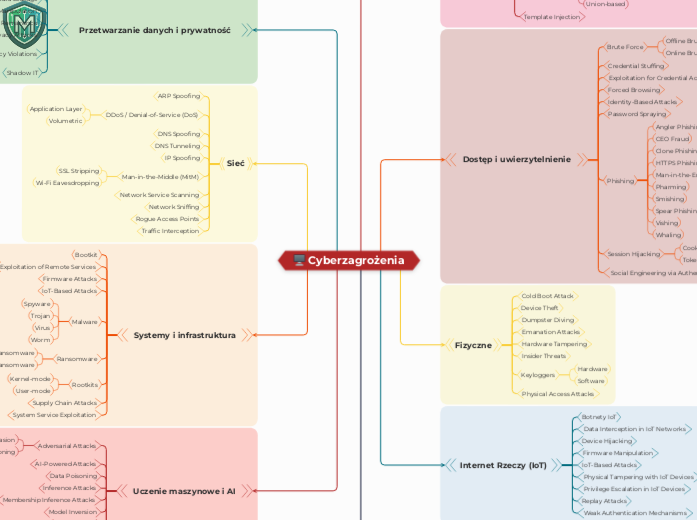

Cyberzagrożenia

von dr inż. Michał Malinowski

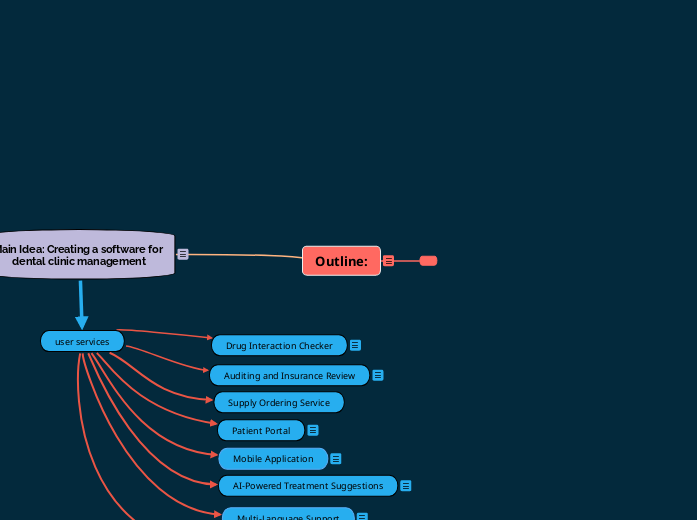

Outline: - Copy

von code clinic

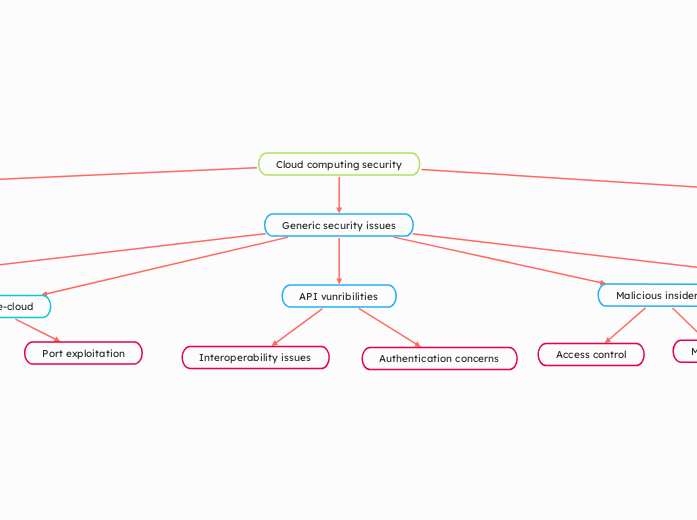

Cloud computing security

von Jack Barnes