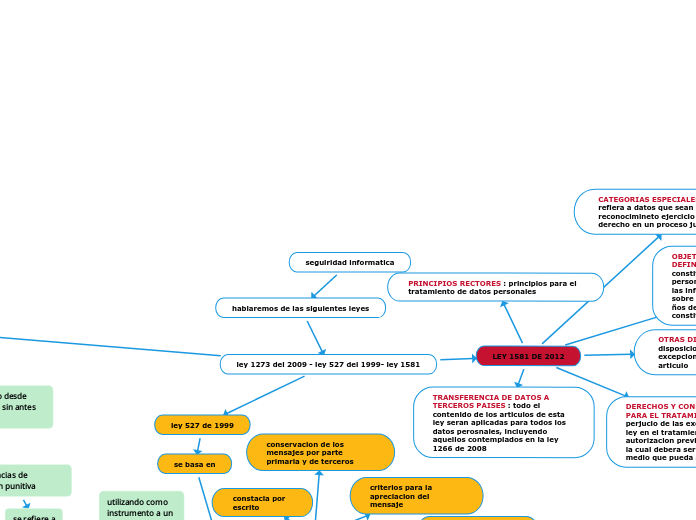

seguiridad informatica

hablaremos de las siguientes leyes

ley 1273 del 2009 - ley 527 del 1999- ley 1581

LEY 1581 DE 2012

DERECHOS Y CONDICIONES DE LEGALIDAD PARA EL TRATAMIENTO DE DATOS: sin perjucio de las excepciones previstas en la ley en el tratamiento se requiere la autorizacion previa e informada del titular la cual debera ser obtenida por cualquier medio que pueda ser objeto de consulta

TRANSFERENCIA DE DATOS A TERCEROS PAISES : todo el contenido de los articulos de esta ley seran aplicadas para todos los datos perosnales, incluyendo aquellos contemplados en la ley 1266 de 2008

OTRAS DISPOSICIONES: esta ley deroga las disposiciones que le sean conrtratarias a excepcion de aquellas contempladas en el articulo

OBJETITOS, AMBITOS DE APLICACION Y DEFINICIONES: esta ley tiene el derecho constitucional que tienen todas las personas a conocer actualizar y rectificar las informaciones que se hayan recojido sobre ellas en bases de datos o archivos, y ños demas derechos libertades y garantias constitucionales

CATEGORIAS ESPECIALES DE DATOS: se refiera a datos que sean necesarias para el reconocimineto ejercicio o defensa de un derecho en un proceso judicial.

PRINCIPIOS RECTORES : principios para el tratamiento de datos personales

ley 527 de 1999

se basa en

definir y reglamentar el acceso y uso de los mensajes de datos, del comercio eletronico y de las firmas digitales, y se establecen las entidades de certificacion y se dictan otras disposiciones

principales conceptos

Firma digital

se comprende como

un valor numerico que pertenence a un mensaje de datos

permite

saber que el mensaje inicial no ha sido modificado

determinar que el valor es exclusivo de un iniciador

comercio eletronico

hace uso de

comprende operaciones

representacion o mandato comercial

acuerdo de concesion o exlotacion de un servici publico

mensajes de datos

informacion

recibida

almacenada

enviada

generada

´por medio de

telegrama, telex o telefax

correo electronico

internet

intercambio de datos

reconocimineto juridico

admisibilidad y fuerza probatoria

criterios para la apreciacion del mensaje

conservacion de los mensajes por parte primaria y de terceros

constacia por escrito

es necesario definir

entidad de certificacion

es

empresa persona

con facultad de

recepcion de mensajes de datos

ofrecer o facilitar servicion de registro y estampado

emitir certificados de firmas digitales

sistema da datos

entendido como

todo sistema utilizado para generar, enviar, recibir, archivar o procesar los mensajes de datos

intercambio eletronico de datos

transmision eletronica de una compuatadora otra

ley 1273 de 2009

hace referencia a

delitos informaticos

se definen como

atentado a un sistema informatico desde cualquier tipo de dispositivo o red sin antes haber ido autorizado

pueden incurrir en

circunstancias de agravacion punitiva

se refiere a

incremento en las penas impuestas

se da cuando la en la conducta se comete

si quien incurre en una de estas faltas es el responsable de laadministracion manejo o control de dicha informacion

utilizando como instrumento a un tercero de buena fe

utilizando la informacion en perjucio del otro

aprovechando la confianza depositada por el poseedor de la informacion

con dines terroristas

por un servidor publico

sobre redes o sistemas oficiales o estatales del sector financiero, nacional o extranjero

se consideran delitos informaticos

atentados informaricos

hurto por medios informaticos y semejantes

transferencia no cosentida de activos

atentados contra la confidencialidad, integridad y disponibilidad

como

uso de software malicioso

suplantacion de sitios web para capturar datos personales

daño informatico

violacion de datos personales

interceptacion de datos informaticos

obstaculizacion ilegitima de sistema informatico o red de telecomunicacion

acceso abusivo a un sistema informatico