SAMUEL PEÑA

MEC II II MIX

LAS MERCEDES

DESGASTE

ERRORES DE FABRICACIÓN

SUMINISTRO DE ENERGÍA

DESCUIDO O MAL USO

MAL DISEÑO

Es cuando las piezas de hardware son adquiridas con desperfectos de fabricación y posteriormente fallan al momento de intentar usarse.

Es el uso constante del hardware produce un desgaste considerado como normal, con el tiempo este desgaste reduce el funcionamiento óptimo del dispositivo hasta dejarlo inutilizable.

las variaciones de voltaje dañan los dispositivos, por ello es necesario verificar que las instalaciones de suministro de energía funcionen dentro de los parámetros requeridos.

Todos los componentes deben ser usados dentro de los parámetros establecidos por los fabricantes, esto incluye tiempos de uso, periodos y procedimientos adecuados de mantenimiento.

cuando los componentes de hardware del sistema no son apropiados y no cumplen los requerimientos necesarios.

VULNERABILIDADES DE INTECCION ‘’SQL”

se producen cuando mediante alguna técnica se inserta o adjunta código SQL que no formaba parte de un código SQL programado. Esta técnica se utiliza con el propósito de alterar el buen funcionamiento de la base de datos de una aplicación, “inyectando” código foráneo que permita el proceso de datos que el atacante desee.

VULNERABILIDADES DE CONDICIÓN DE CARRERA (RACE CONDITION)

La condición de carrera se cumple generalmente cuando varios procesos tienen acceso a un recurso compartido de forma simultánea.

VULNERABILIDADES DE ERROR DE FORMATE EN CADENA

El motivo fundamental de los llamados errores de cadena de formato es la condición de aceptar sin validar la entrada de datos proporcionada por el usuario. Este es un error de diseño de la aplicación, es decir que proviene de descuidos en su programación

VULNERABILIDADES DE VENTANAS ENGAÑOSAS

Sin duda esta es una de las vulnerabilidades más conocidas y comunes entre los usuarios, sobre todo para aquellos que ya llevan algunos años tras un monitor

VULNERABILIDADES DE DENEGACIÓN DEL SERVICIO

se utiliza con el propósito de que los usuarios no puedan utilizar un servicio, aplicación o recurso.

VULNERABILIDADES DE DESBORDAMIENTO DE BUFFER

Esta condición se cumple cuando una aplicación no es capaz de controlar la cantidad de datos que se copian en buffer

INCUMPLIMIENTO DE LAS NORMAS DE RED

la instalación del cableado físico de las redes de datos, deben seguir ciertas normas y estándares de diseño conocidos también como cableado estructurado.

SISTEMA OPERATIVO

se dan casos en los que ciertas opciones de operación difieren entre sistemas operativos, haciendo difícil el compartir ciertos recursos.

TECNOLOGÍA SELECCIONADA

es la disposición física en la que se conectan los nodos de una red de ordenadores o servidores, cada una presenta una serie de ventajas y desventajas

TORMENTAS ELECTRICAS

INCENDIOS

HURACANES

TERREMOTOS

INUNDACIONES

DESASTRES NATURALES

Estos desastres no solo afectan a la información contenida en los sistemas, sino también representan una amenaza a la integridad del sistema completo.

Esta amenaza se presenta cuando la red de comunicación no está disponible para su uso, esto puede ser provocado por un ataque deliberado por parte de un intruso o un error físico o lógico del sistema mismo.

ROBO

TERRORISTAS

Extracción física de la información por medio de unidades de almacenamiento secundario, robo físico de los componentes de hardware del sistema.

Tienen como objetivo causar daños con diferentes fines por ejemplo proselitistas o religiosos.

CURIOSOS

Se trata de personas que entran a sistemas a los que no están autorizados, motivados por la curiosidad, por el desafió personal, o por el deseo de aprender o averiguar.

INGENIERA SOCIAL

Es la práctica de obtener información confidencial a través de la manipulación de usuarios legítimos llevándolos a revelar información sensible.

INTRUSOS REMUNERADOS

Se encarga de penetrar a los sistemas a cambio de un pago.

FRAUDE

Su principal fin es aprovechar los recursos que se manejan para obtener beneficios ajenos a los objetivos de la organización.

SABOTAJE

Consiste en reducir la funcionalidad del sistema por medio de acciones deliberadas dirigidas a dañar los equipos, logrando la interrupción de los servicios.

PERSONAL ENTERADO

Personas que tienen acceso autorizado o conocen la estructura del sistema de cierta organización.

HUMANAS

Incluyen posibles fallas dentro del software de un sistema operativo, software mal desarrollado, mal diseñado o mal implantado.

CÓDIGO MALICIOSO

Es cualquier software que entra en un sistema de cómputo sin ser invitado e intenta romper las reglas, esto incluye los troyanos, virus, gusanos informáticos, bombas lógicas y otros.

APLICACIÓN

Este software tiene características que pueden ser usadas de manera maliciosa para atacar un sistema.

DESARROLLO

Es un tipo de software personalizado, puede ser creado con el fin de atacar un sistema completo o aprovechar alguna de sus características para violar su seguridad.

Son eventos que pueden causar alteraciones a la información de la organización ocasionándole pérdidas materiales, económicas, de información, y de prestigio.

DE FACTOR HUMANO

Son la falta de capacitación y concientización, lo que puede dar lugar a la negligencia en el seguimiento de las políticas de seguridad, y mal uso del equipo de cómputo.

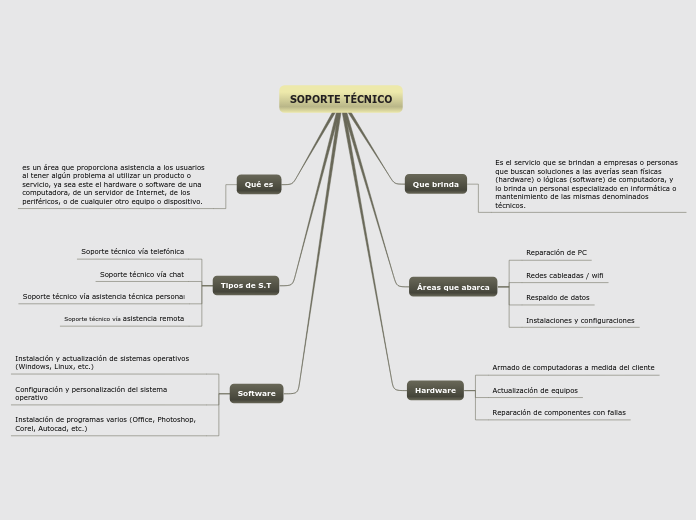

DE RED

Pueden llegar a ser sistemas muy vulnerables, al tratarse de una serie de equipos conectados entre sí compartiendo recursos, es posible atacar a toda la red penetrando primero en uno de los equipos y posteriormente expandirse al resto.

DE SOFTWARE

Cada programa puede ser usado como medio para atacar a un sistema más grande, esto se da debido a errores de programación, o porque en el diseño no fueron considerados ciertos aspectos.

DE HARDWARE

Representan la probabilidad de que las piezas físicas del sistema fallen dejando al sistema desprotegido o inoperable.

NATURALES

Son todo tipo de desastres causados por fuerzas naturales que causan daño a un sistema.

FÍSICAS

Es todo lo referente al acceso y de las instalaciones donde se tienen los equipos de cómputo que contienen la información o forman partes de los procesos esenciales del sistema.

AMENAZA

VULNERABILIDAD

Son puntos débiles del software que permiten que un atacante comprometa la integridad, disponibilidad o confidencialidad del mismo.

TIPOS

AMENAZAS Y VULNERABILIDAD DE LOS SISTEMAS INFORMATICOS

The advantages and disadvantages are the pros and cons of a certain topic, that each person considers thoroughly before making a bigger decision.

DEFINICIÓN

Add here the topic you want to reflect on!

It can be a serious life-changing matter or even a decision on whether to buy a new car or not!

You can describe here why you need this decision or add any other considerations in this regard.