Cifrado Mapas mentales - Galería pública

Explore nuestra amplia colección pública de cifrado mapas mentales creados por usuarios de Mindomo de todo el mundo. Aquí puede encontrar todos los diagramas públicos relacionados con cifrado. Puede ver estos ejemplos para inspirarse. Algunos diagramas también le dan el derecho de copiarlos y editarlos. Esta flexibilidad le permite utilizar estos mapas mentales como plantillas, ahorrando tiempo y ofreciéndole un sólido punto de partida para su trabajo. Puedes contribuir a esta galería con tus propios diagramas una vez que los hagas públicos, y puedes ser una fuente de inspiración para otros usuarios y aparecer aquí.

Algoritmo RSA

por maria rivas

Mapa Conceptual de la Firma Electronica

por junior bonilla

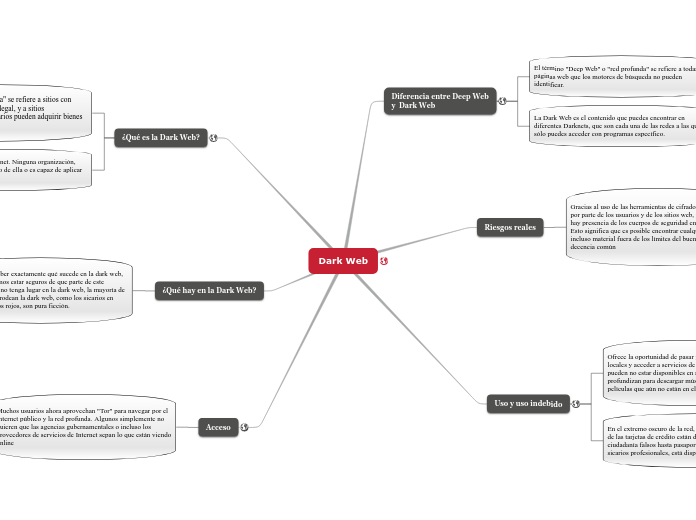

Dark Web

por Darleny Pernia

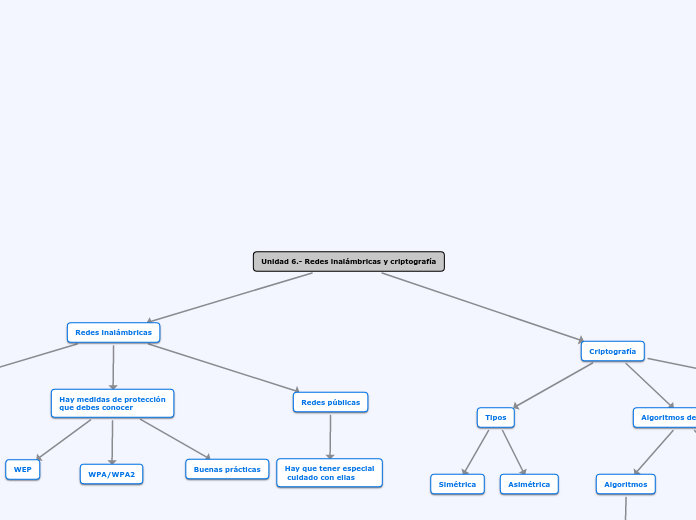

Unidad 6.- Redes inalámbricas y criptografía

por Fundación Didáctica XXI

RED PRIVADA VIRTUAL

por lorena paola chaparro sanchez

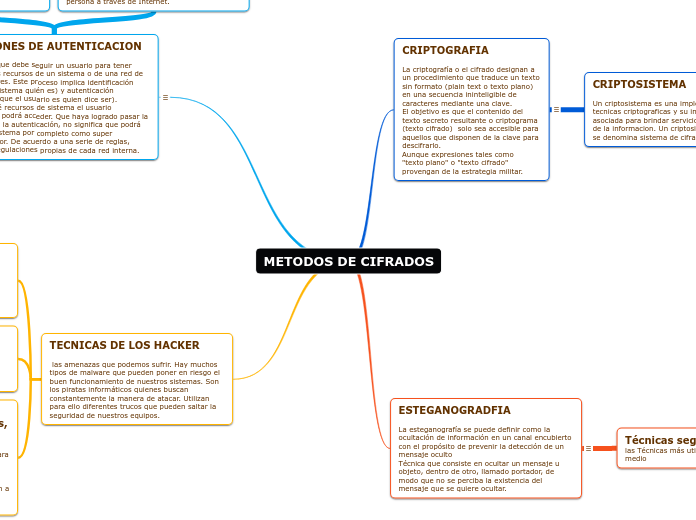

METODOS DE CIFRADOS

por Jeisson Alberto

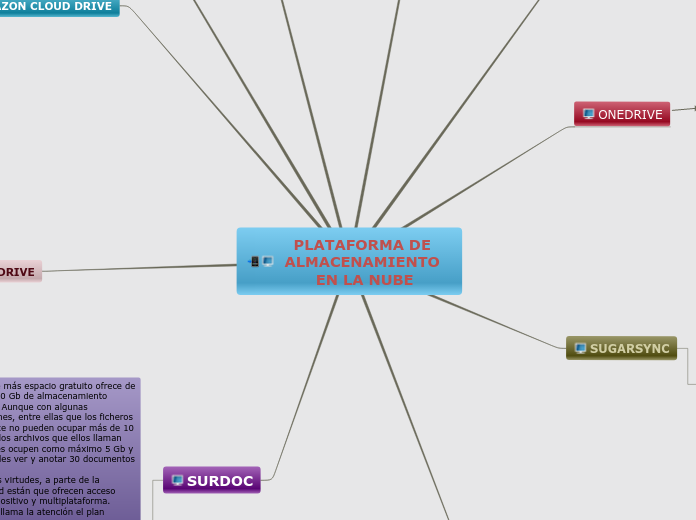

PLATAFORMA DE ALMACENAMIENTO EN LA NUBE

por Alex David

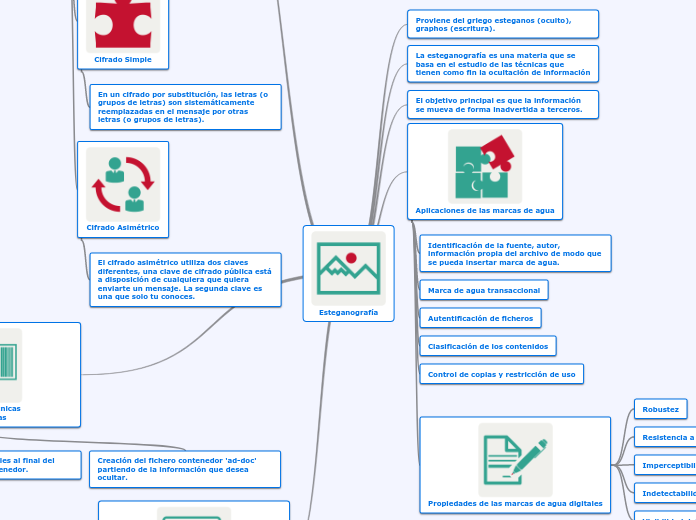

Esteganografía

por Pablo Lozano

Conceptos Básicos de Criptografía

por Luis Yassir Fajardo Mendoza

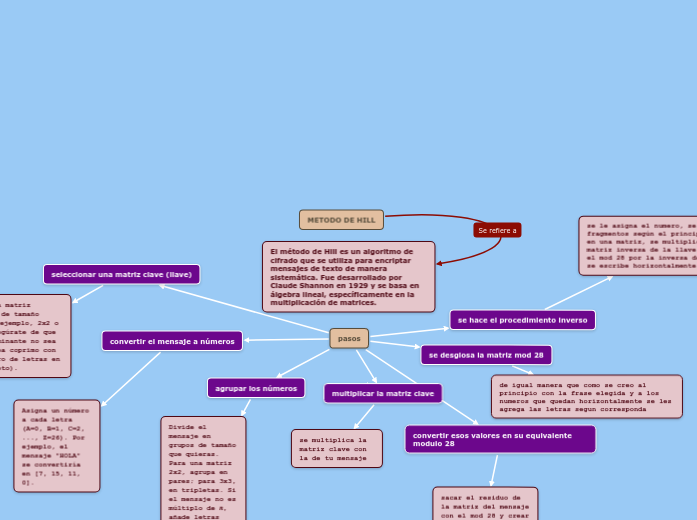

METODO DE HILL

por eimy natalia pardo forero

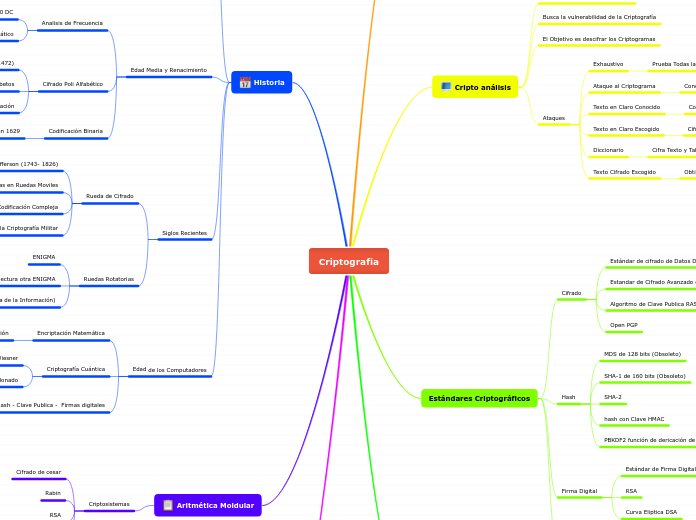

Criptografía

por Magda Rocio Caceres Gutierrez

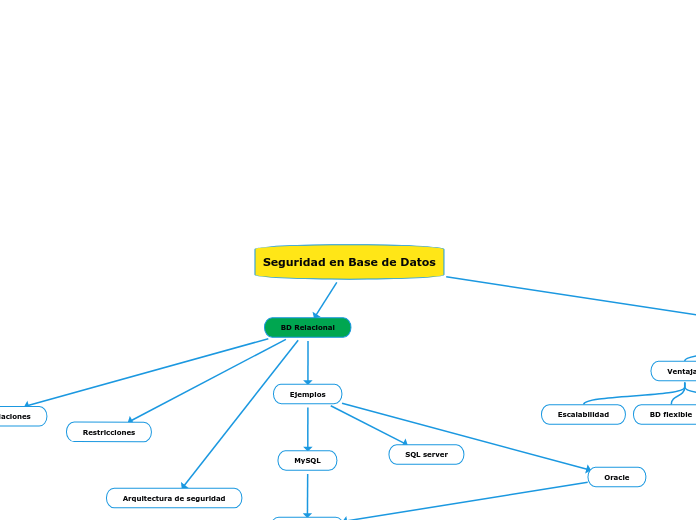

Seguridad en Base de Datos

por Gustavo Rodríguez

Act 14 Trabajo colaborativo 3 208005_5_Hector_Becerra

por Hector Julio

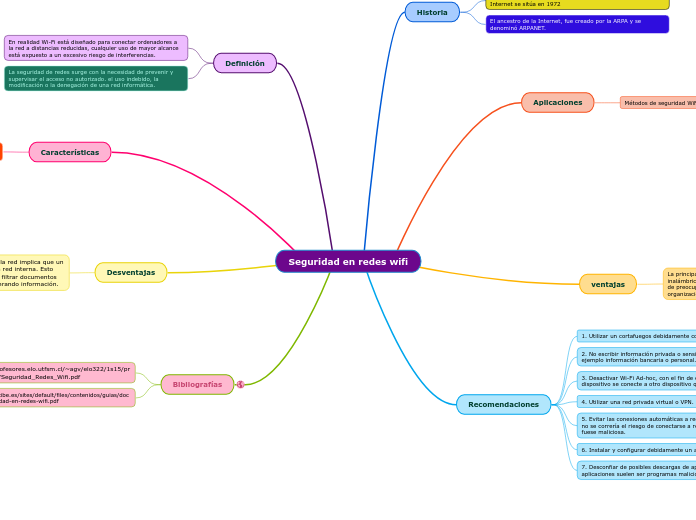

Seguridad en redes wifi

por Marina Fajardo

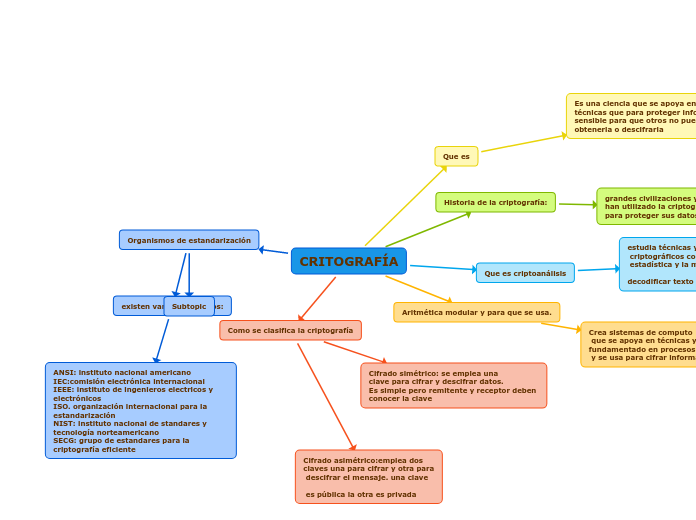

CRITOGRAFÍA

por LUIS EDUARDO GRAJALES DELGADO

Mecanismos de Proteccion

por Jesus Octavio Bautista Mejia

Trabajo SSH

por Alan R.A

CAPITULO 8

por AMERICA LOMELIN*ISLAS

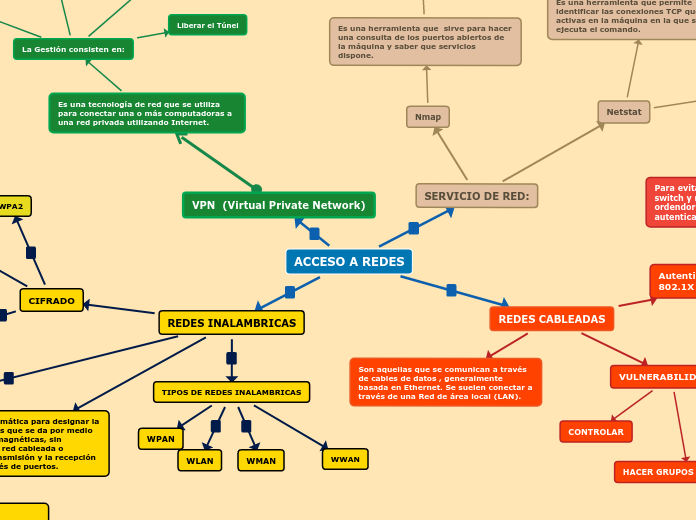

ACCESO A REDES

por CHUCHO BRAVO

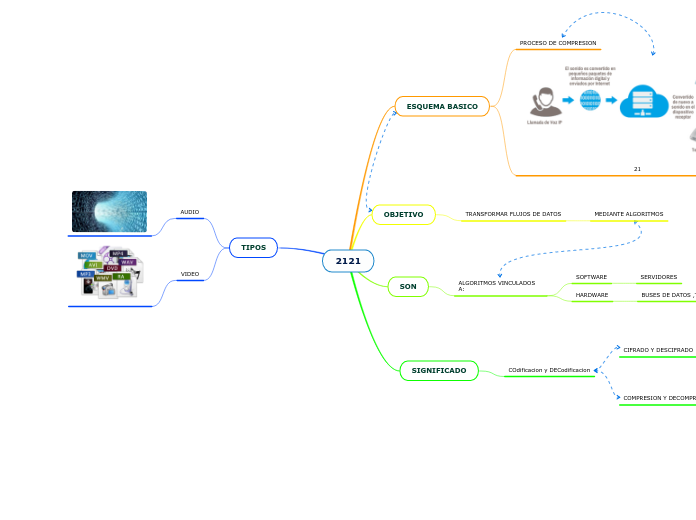

2121

por ANDRES CAMILO NEZ SABOYA

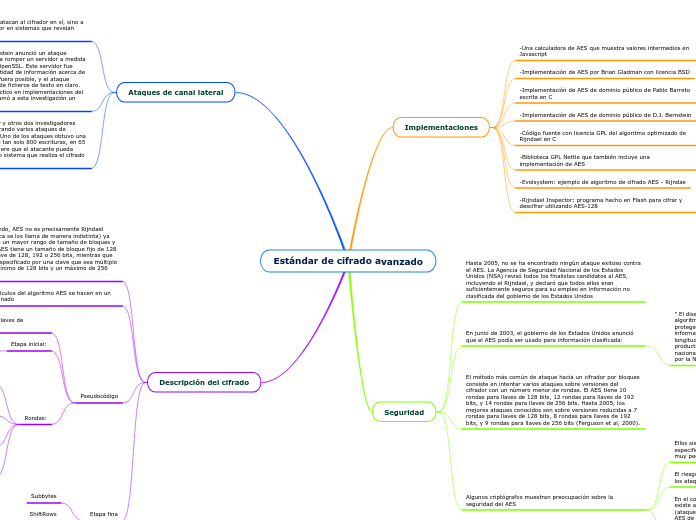

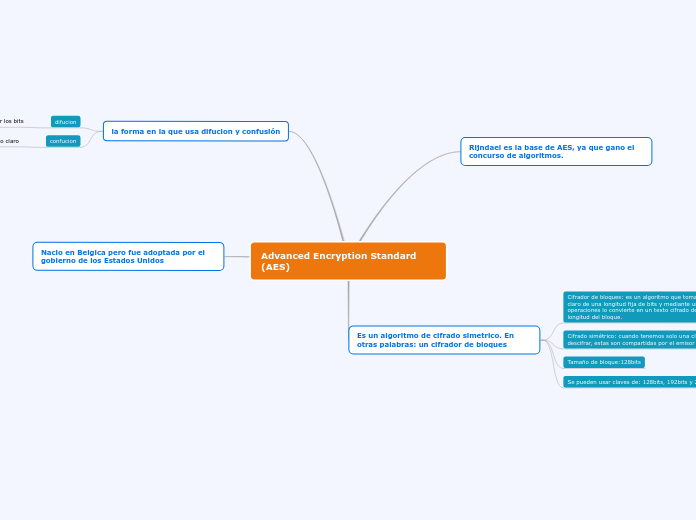

Estándar de cifrado avanzado

por Jose Alejandro Sebastian Valdivia Cabello

Problemas de Seguridad En BD

por Jesús Armando Coral Ojeda

Introduccion a procedimientos de laboratorio y uso de herramientas

por Jairo Rafael Teran Vela

Windows 8

por Rossy L. Mayorga

el virus

por karoll quintero

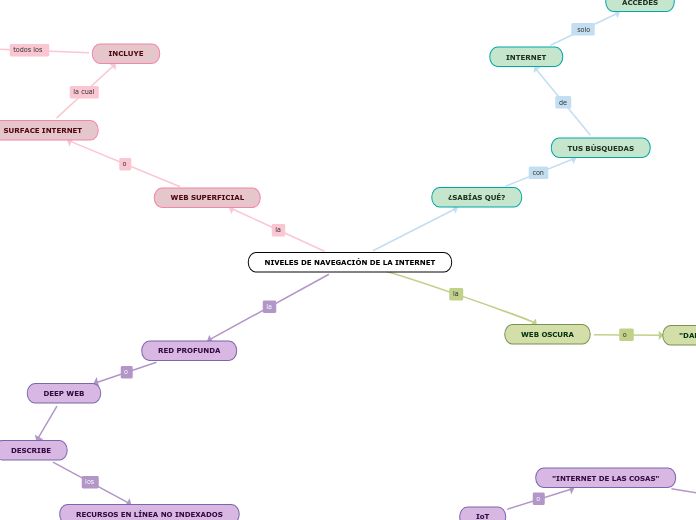

NIVELES DE NAVEGACIÓN DE LA INTERNET

por ACUÑA MILLARES, Melanie Nicole °

Organigrama

por FERNANDO CORDOBA PINTO

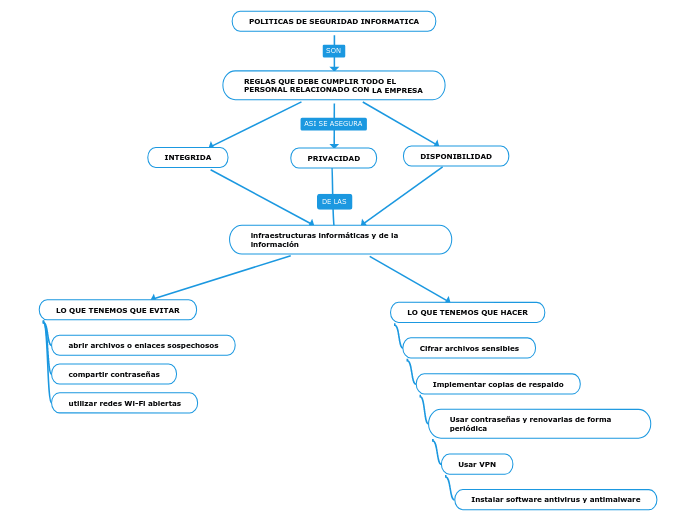

POLITICAS DE SEGURIDAD INFORMATICA

por kathe gonzalez

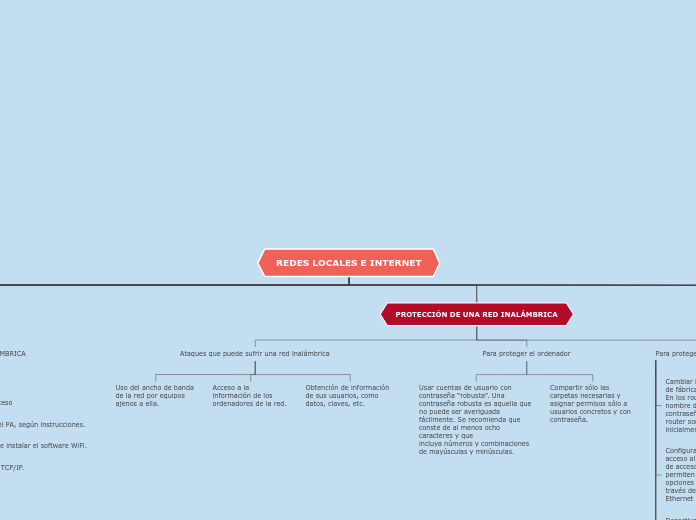

REDES

por Emilio López Martínez

Sample Mind Map

por gerardo villamizar

Análisis y Gestión de Riesgo.

por Bartolomé Moreno

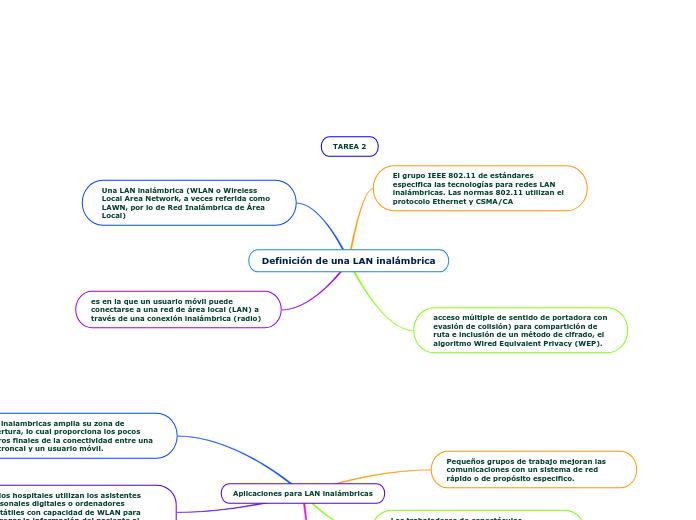

Definición de una LAN inalámbrica

por Diego Fernando

lopez_mariela_formativa5

por Mariela Lopez

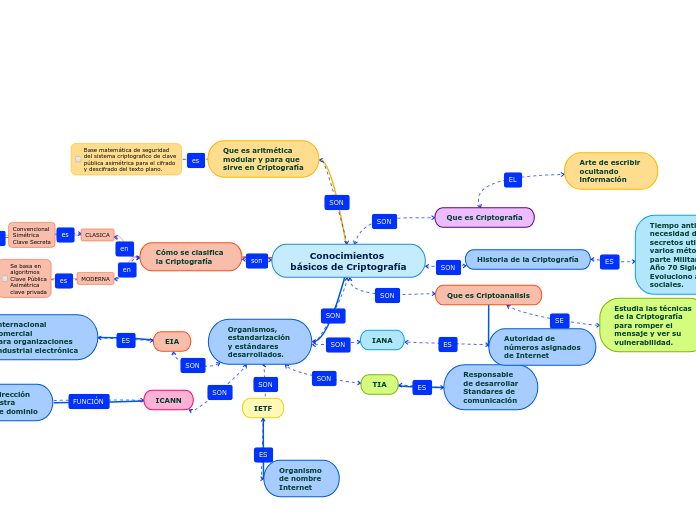

Conocimientos básicos de Criptografía

por lida arenas

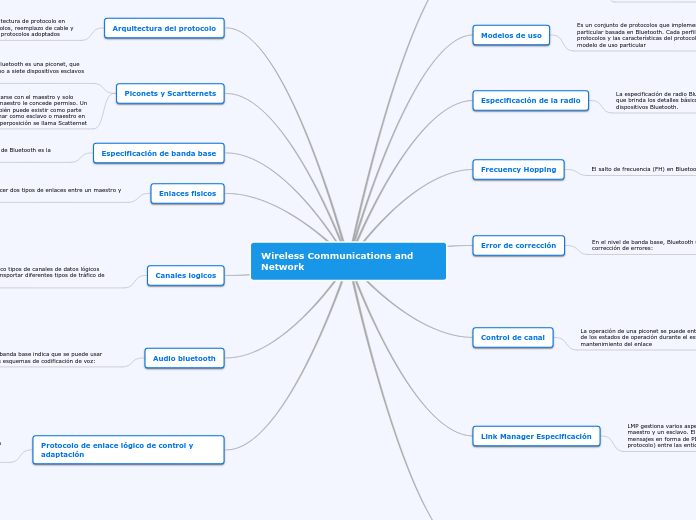

Wireless Communications and Network

por Edwin Criollo Hurtado

Seguridad avanzada en redes de datos

por nasser chalabe

Herramientas tecnologicas

por Ana Hernandez

Mecanismos_de_Proteccion

por Jesus Enrique Reyes

Organigrama

por Samantha Arévalo

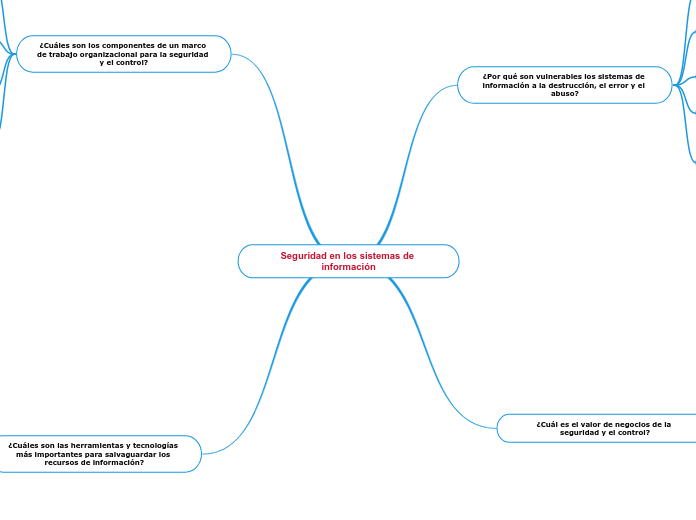

Seguridad en los sistemas de información

por TOVAR DELGADILLO TOVAR DELGADILLO

Mecanismo de proteccion

por Nelson Ely Andrade Benitez

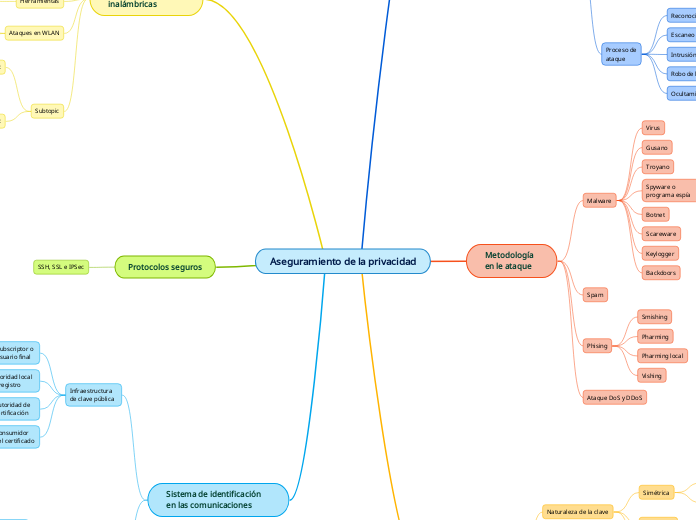

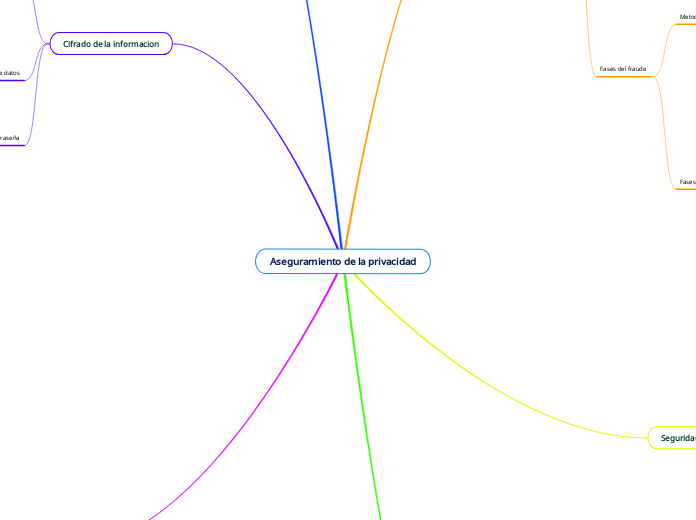

Aseguramiento de la privacidad

por Remigio Andújar Sánchez

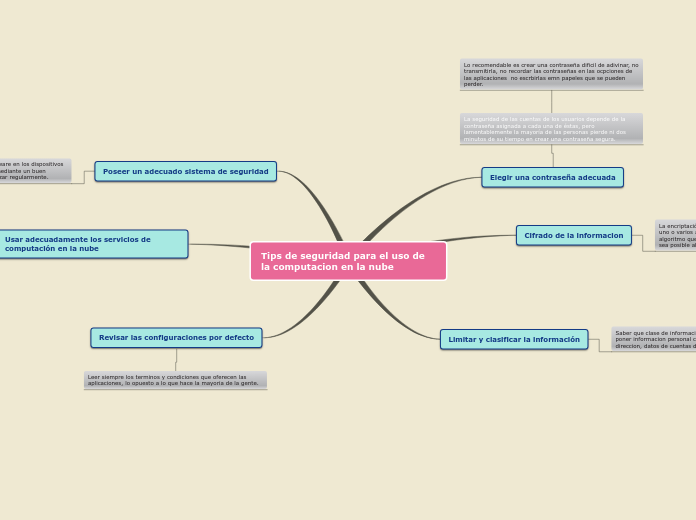

computacionn en la nube

por diego salcedo lópez

Comprar,vender y banca en linea

por Gaby Perez

Nuevos servicios ON-LINE

por Darío Santos Recuenco

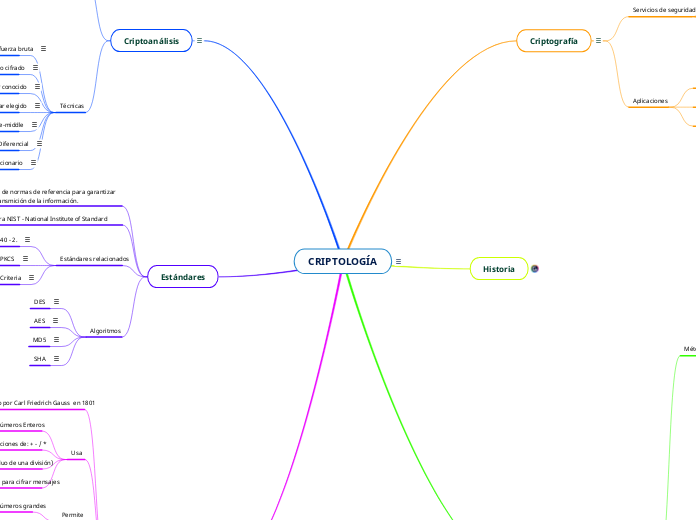

CRIPTOLOGÍA

por Karina Sandoval Camelo

Herramientas en la nube: almacenamiento

por Hugo Alvarez Aranzamendi

Seguridad de la informacion

por Alejandro Contreras

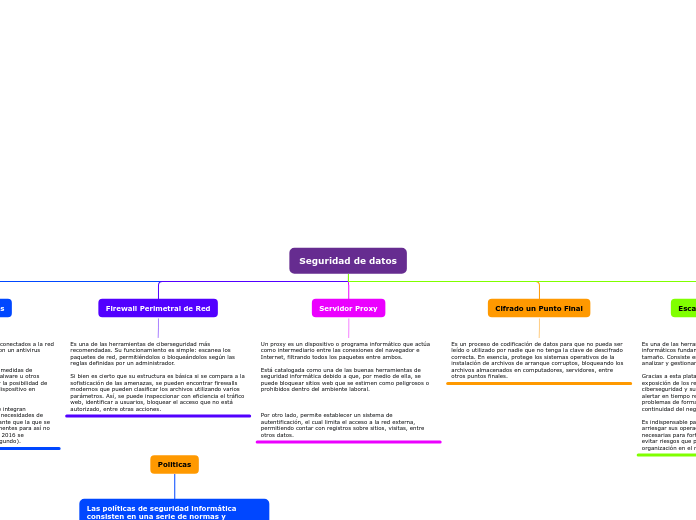

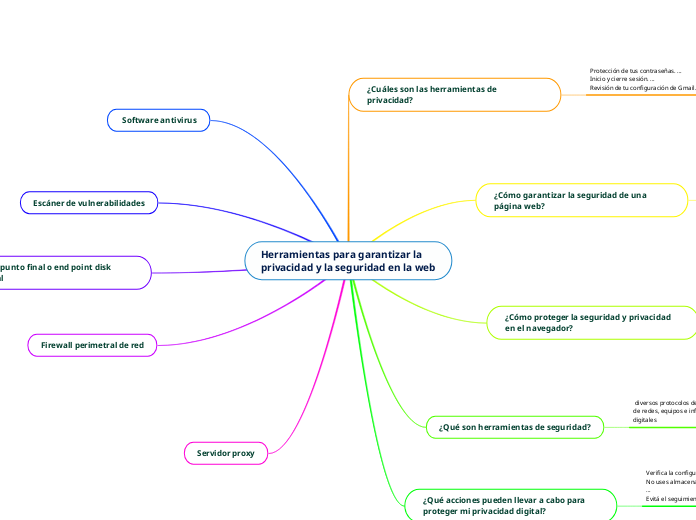

Herramientas para garantizar la privacidad y la seguridad en la web

por MARIA JOSE PORTOCARRERO LOPEZ

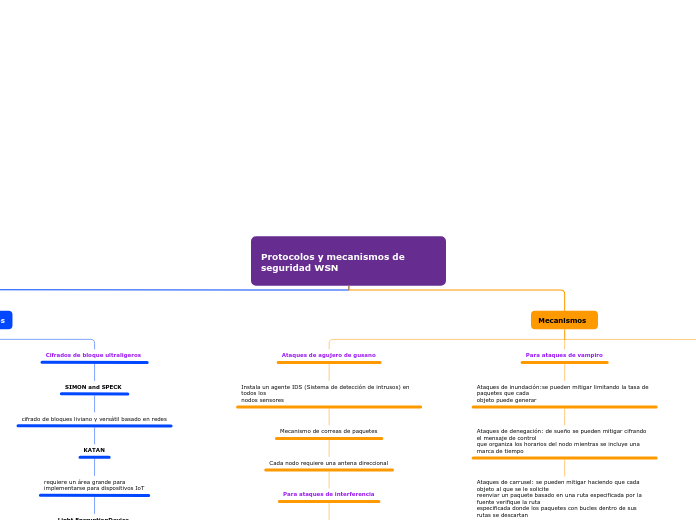

Protocolos y mecanismos de seguridad WSN

por Luis Eduardo Betancourt Cruz

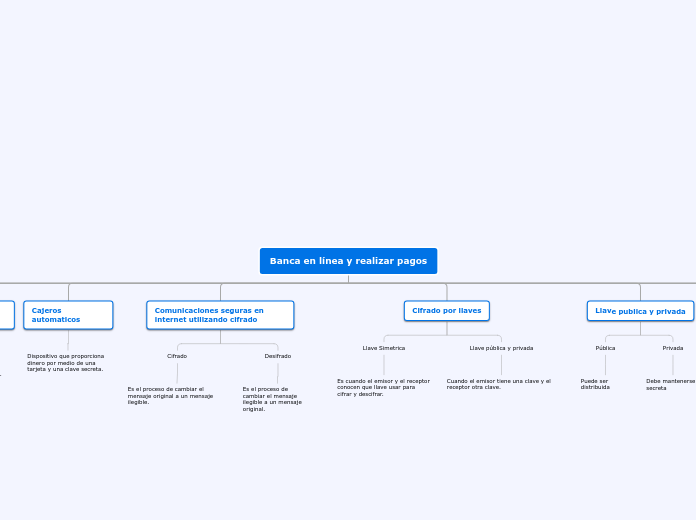

banca en linea y realiza pagos

por johanna carpio

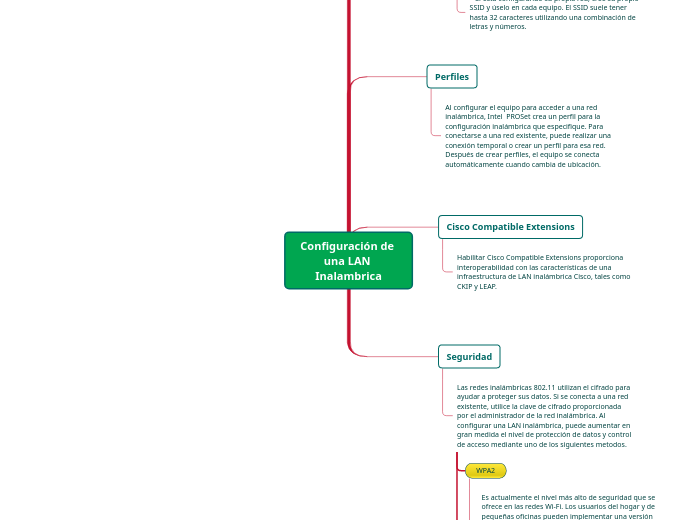

Configuración de una LAN Inalambrica

por Victoria Aguirre

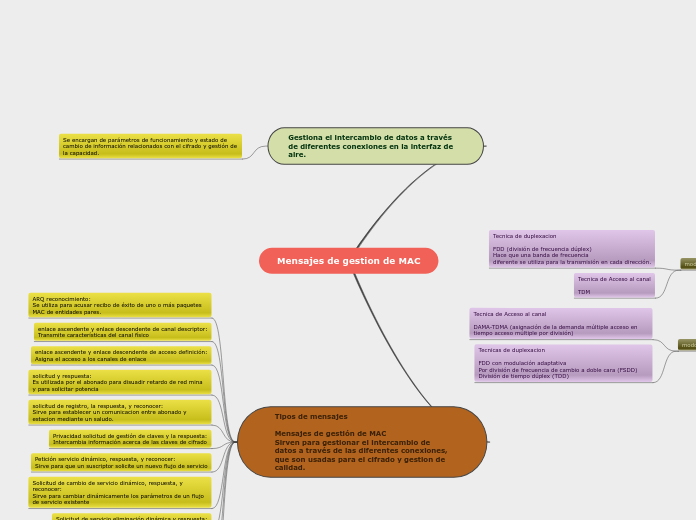

Mensajes de gestion de MAC

por Aguilera Javier

Deber Semana 8 Dheredia

por Darwin Fernando Heredia Cobo

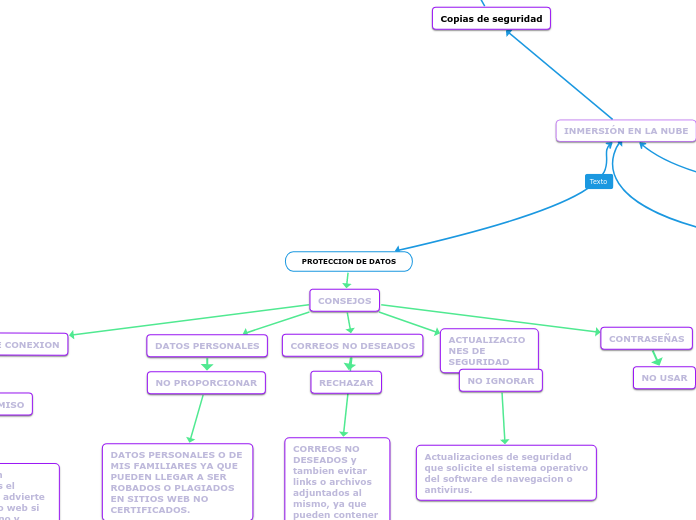

PROTECCION DE DATOS

por Manuel Alejandro Ruiz Ortiz

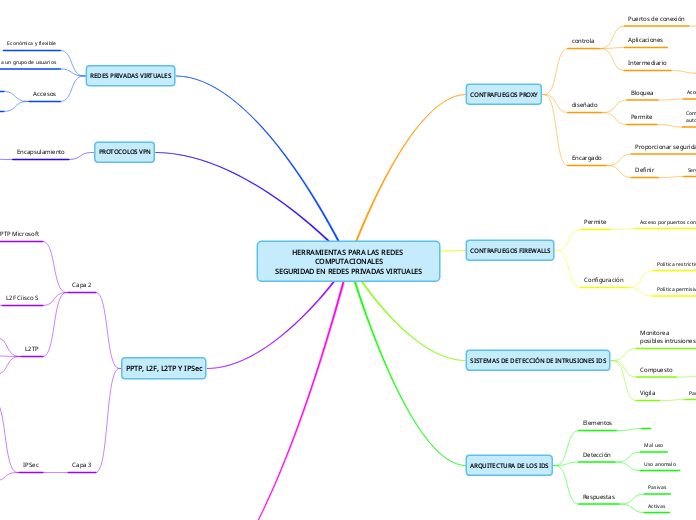

HERRAMIENTAS PARA LAS REDES COMPUTACIONALESSEGURIDAD EN REDES PRIVADAS VIRTUALES

por Janette Espinosa

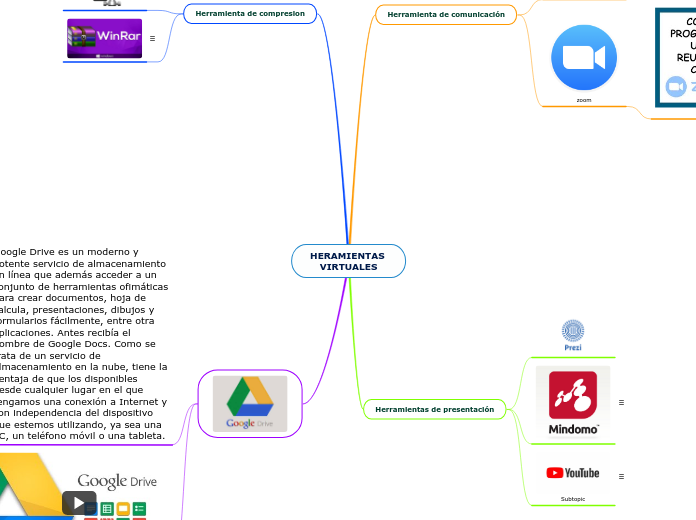

HERAMIENTAS VIRTUALES

por Fabricio Torrejón Castañeda

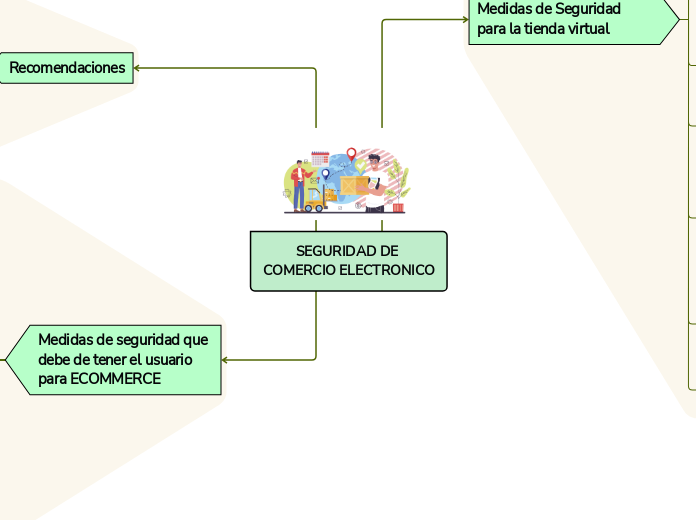

SEGURIDAD DE COMERCIO ELECTRONICO

por Brayan Jhonny ARTEGA CARRANZA

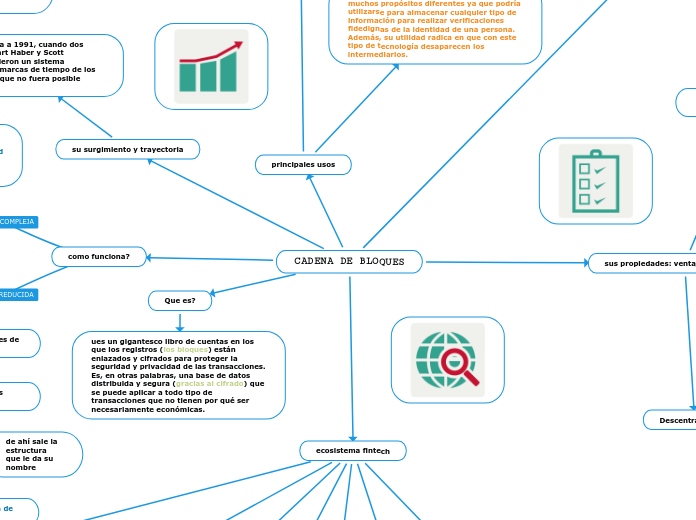

CADENA DE BLOQUES

por Borja Barthaburu

Sample Mind Map

por Gaby Perez

Aseguramiento de la privacidad

por Sergio Aicardo Peinado

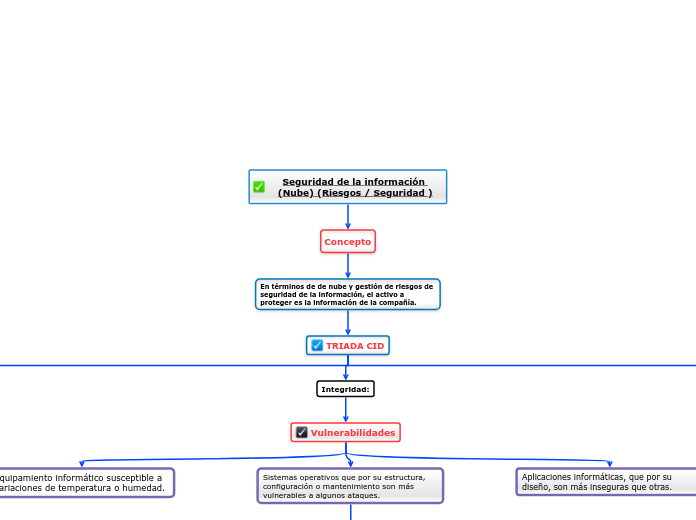

Triada CID (Nube) (Riesgos / Seguridad )

por Freelancer Contracts

mkjfdsnf

por fran martinez gil

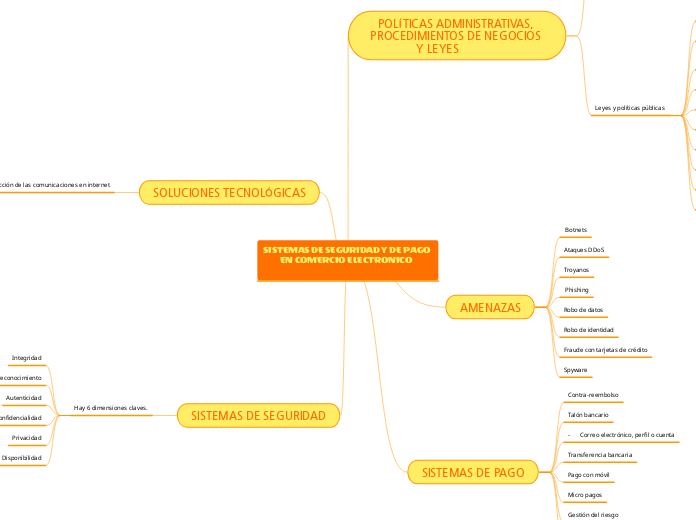

SISTEMAS DE SEGURIDAD Y DE PAGO EN COMERCIO ELECTRONICO

por Peri guia

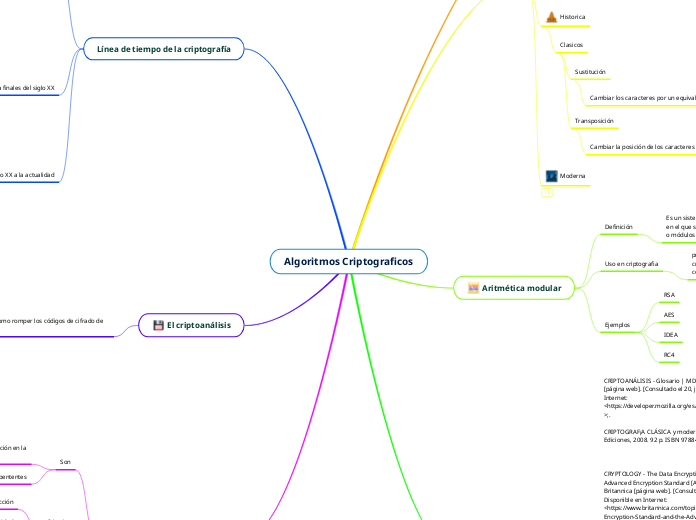

Algoritmos Criptograficos

por Sergio Andres Rodriguez Rodriguez

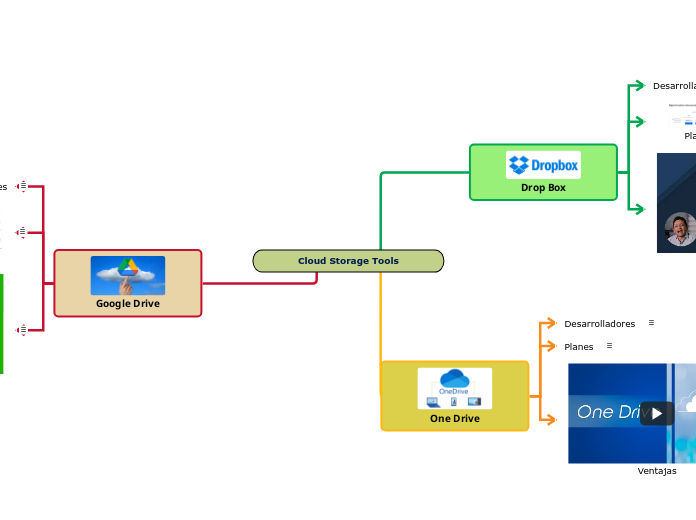

Cloud Storage Tools

por Emmanuelle Lourdes J. Fiestas Colomer

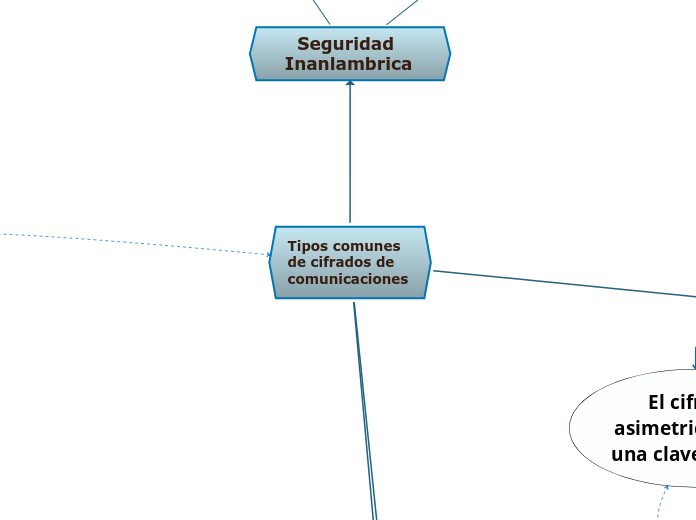

Tipos comunes de cifrados de comunicaciones

por Brandon Lopez

Cifrado y Certificado Digital

por Marcos Pérez Mora

Ximena Reyes Salazar INMENSIÓN EN LA NUBE

por Ximena Reyes

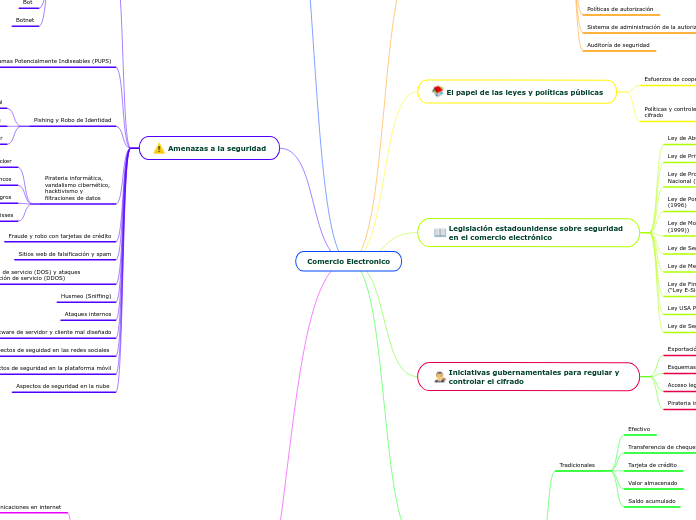

Comercio Electronico

por Ivanna Luis

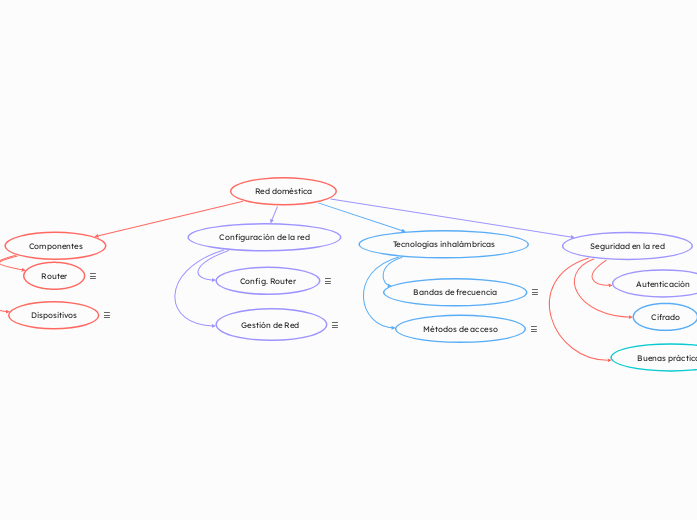

Red doméstica

por Francisco Torres

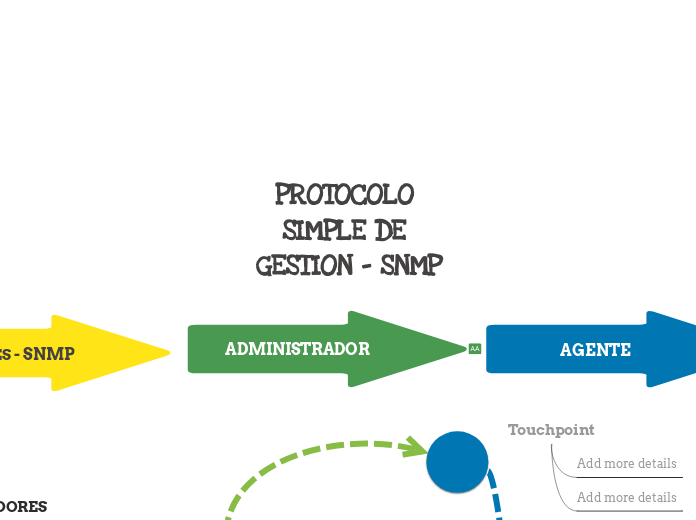

PROTOCOLO SIMPLE DE GESTION - SNMP

por Alvarez Franic Abigail Monica

EL CIFRADO

por NILDA DIAZ CARRERO

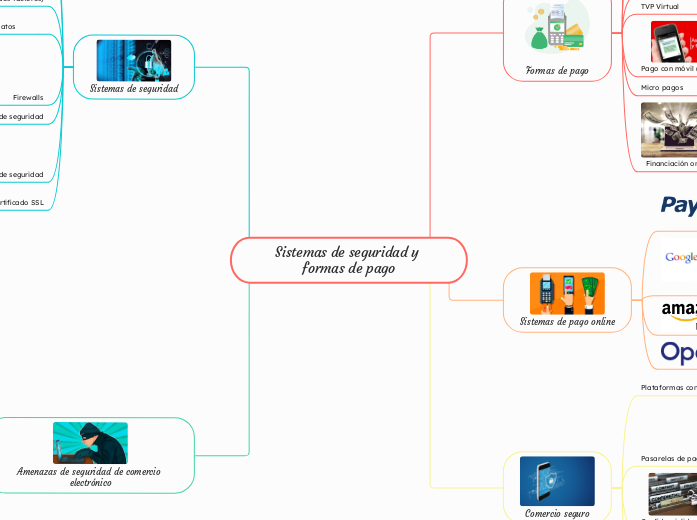

Sistemas de seguridad y formas de pago

por Mitzy Castillo

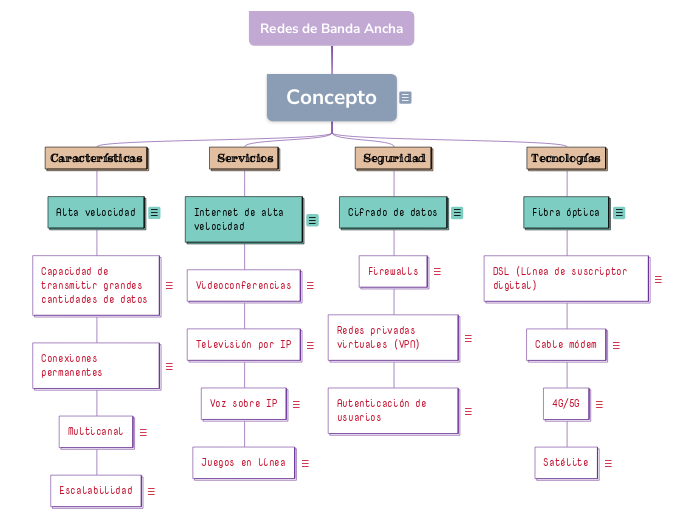

Redes de Banda Ancha

por Mirianni Done