por Alexis Rodriguez hace 6 años

210

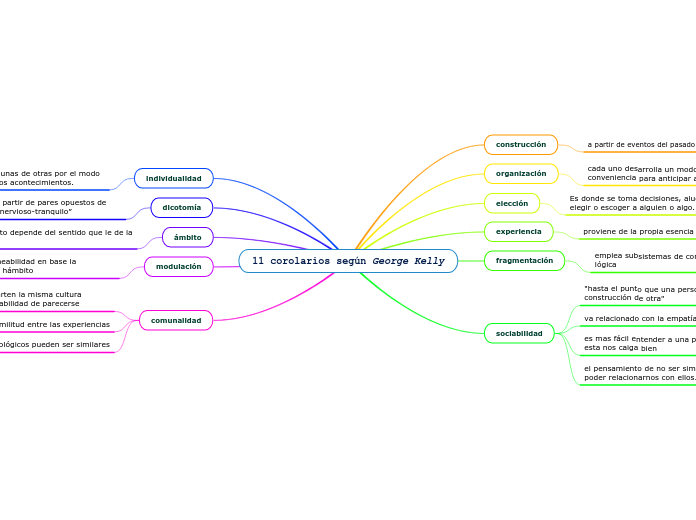

Mapa3

Las redes de computadoras enfrentan múltiples desafíos en términos de seguridad, especialmente debido a diversos tipos de ataques diseñados para interrumpir el servicio y comprometer la integridad de los sistemas.