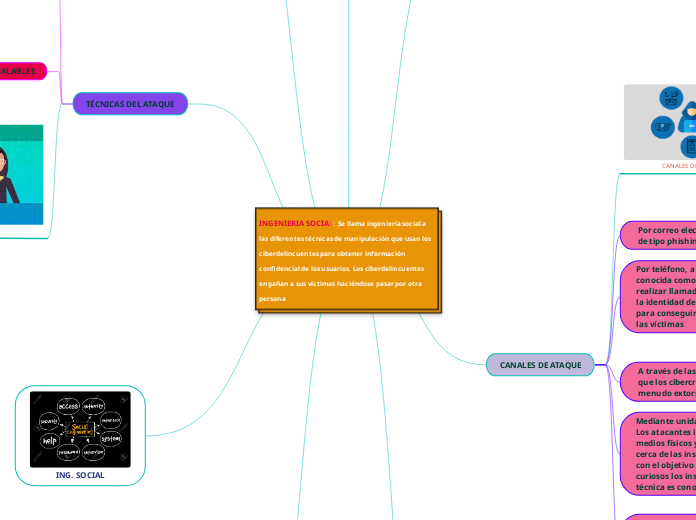

INGENIERIA SOCIAL: Se llama ingeniería social a las diferentes técnicas de manipulación que usan los ciberdelincuentes para obtener información confidencial de los usuarios. Los ciberdelincuentes engañan a sus víctimas haciéndose pasar por otra persona

INGENIERIA SOCIAL

COMO PROTEGERNOS

COMO EVITAR UN ATAQUE

SENTIDO COMÚN

BUEN ANTIVIRUS

ACTUALIZACIONES

CANALES DE ATAQUE

CANALES DE ATAQUE

Por correo electrónico, mediante ataques de tipo phishing.

correo

Por teléfono, a través de una técnica conocida como vishing, que consiste en realizar llamadas telefónicas suplantando la identidad de una persona o compañía para conseguir información confidencial de las víctimas

telefono

A través de las redes sociales, canal por el que los cibercriminales consiguen a menudo extorsionar a los internautas.

R sociales

Mediante unidades externas, como USB. Los atacantes infectan con ‘malware’ estos medios físicos y después los depositan cerca de las instalaciones de una compañía con el objetivo de que los empleados más curiosos los inserten en sus equipos. Esta técnica es conocida como baiting.

u. externas

Por mensaje de texto (smishing), ataque en el que también suplantan la identidad de una compañía y con el que los cibercriminales intentan principalmente que las víctimas pinchen en un enlace, llamen a un número de teléfono o respondan al mensaje.

texto

ASPECTOS A CONOCER

LA INGENIERIA SOCIAL ES FISICA Y DIGITAL

LA CALIDA DE LA INGENIERIA SOCIAL ES MUY VARIABLE

LOS PAISES TAMBIEN USAN LA INGENIERIA SOCIAL

ES MUY POSIBLE QUE NO TE DES CUENTA DEL ATAQUE DE INGENIERIA SOCIAL

LA INGENIERIASOCIAL SE ENFOCA, FUNDAMENTALMENTE, EN LOS TRABAJADORES DE EMPRESAS E INSTITUCIONES PÚBLICAS

PRINCIPIOS BÁSICOS

RECIPROCIDAD

URGENCIA

CONSISTENCIA

CONFIANZA

AUTORIDAD

VALIDACIÓN SOCIAL

TÉCNICAS DEL ATAQUE

PERSONALES

PRETEXTING/PRETEXTANDO

DUMPSTER DIVING/BUSCAR EN LA BASURA

SHOULDER SURFING/ESPIAR POR ENCIMA DEL HOMBRO

BAITING/CEBO

ESCALABLES

PHISHIG/ SUPLANTACION DE IDENTIDAD

SMISHING/ENVIAR SMS

VISHING/LLAMADA TELEFÓNICA

SEXTORSIÓN

Subtópico

ING. SOCIAL

OTROS TIPOS DE ATAQUE

SOCIAL NETWORKING (REDES SOCIALES)

QUID PRO QUO/ALGO POR ALGO

DECEPTIVE RELATIONSHIPS/RELACIONES BASADAS EN ENGAÑO

GROOMING

TAILGAITING

AFFECTIVITY/AFECTIVIDAD