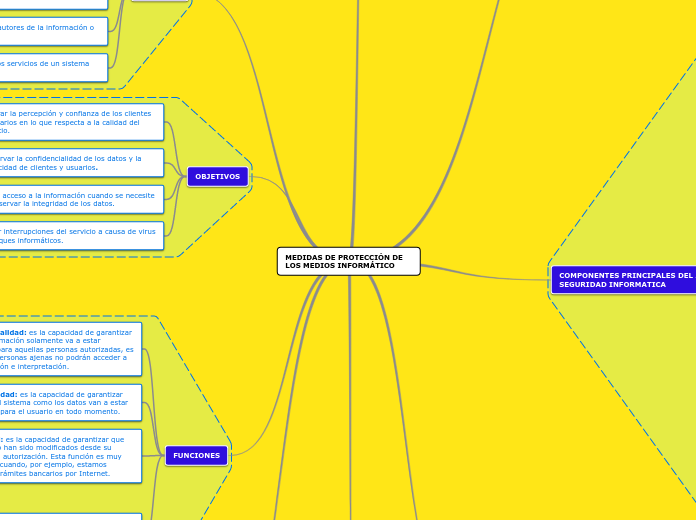

MEDIDAS DE PROTECCIÓN DE LOS MEDIOS INFORMÁTICO

ETAPAS

Implantación de medidas básicas de seguridad por sentido común: consiste en la implantación en la organización de medidas primarias de seguridad, tales como: copias de seguridad o control de acceso a los recursos informáticos.

Adaptación a los requisitos del marco legal y de las exigencias de los clientes: la empresa comienza a tomar conciencia de la importancia de la seguridad y cumple con la normativa legal de aplicación, como la protección de datos de carácter personal.

Gestión integral de la seguridad de la información: en esta etapa, se comienzan a definir políticas de seguridad, planes y procedimientos para el análisis y gestión de los riesgos en la seguridad de la información.

Certificación de la gestión de la seguridad de la información: en esta etapa, se pretende certificarse en materia de seguridad de la información, para lo que se suele recurrir a un proceso de certificación basado en estándares como la ISO.

COMPONENTES PRINCIPALES DEL ÁREA DE SEGURIDAD INFORMATICA

NORMATIVIDAD: Es el área responsable de la documentación de políticas, procedimientos y estándares de seguridad así como el cumplimiento con estándares internacionales y regulaciones que apliquen a la organización

OPERACIONES: Es el área a cargo de llevar acabo las acciones congruentes con la estrategia definida para lograr los objetivos del área tales como:

Implementación

Configuración

Operación de los controles de seguridad informática (firewalls, antimalware,etc)

Monitoreo de indicadores de controles de seguridad

Primer Nivel de respuesta ante incidentes (típicamente a través de acciones en los controles de seguridad que operan)

Soporte a Usuarios, Alta, baja, y modificación de accesos a sistemas y aplicaciones.

Gestion de parches de seguridad informática (pruebas e instalaciones)

SUPERVISIÓN: Es el área responsable de verificar el correcto funcionamiento de las medidas de seguridad, así como del cumplimiento de las normas y leyes correspondientes

Funciones

Evaluaciones de Efectividad de controles

Evaluaciones de cumplimiento con normas de seguridad

Investigaciones de incidentes de seguridad y computo forense

Atención de auditores y consultores de seguridad

DESARROLLO: Es el área responsable del diseño, desarrollo y adecuación de controles de seguridad informática(típicamente controladores de software)

RESPONSABILIDADES

Diseño y programación de controles de seguridad

Preparación de libretas con funciones de seguridad para su uso por parte del área de desarrollo de sistema

Soporte de seguridad para el área de desarrollo de sistemas

Consultoria de desarrollos seguros

Política de seguridad

Declaración de intenciones de alto nivel que cubre la seguridad de los sistemas informáticos y que proporciona las bases para definir y delimitar responsabilidades para las diversas actuaciones técnicas y organizativas que se requieran.

Plan de seguridad

conjunto de decisiones que definen cursos de acción futuros, así como los medios que se van a utilizar para conseguirlos.

ES

“cualquier medida que impida la ejecución de operaciones no autorizadas sobre un sistema o red informática, cuyos efectos puedan conllevar daños sobre la información, comprometer su confidencialidad, autenticidad o integridad, disminuir el rendimiento de los equipos o bloquear el acceso de usuarios autorizados al sistema.”

ASPECTOS

Cumplimiento de las regulaciones legales aplicables a cada sector o tipo de organización.

Control en el acceso a los servicios ofrecidos y a la información guardada por un sistema informático.

Control en el acceso y utilización de ficheros protegidos por la ley.

Identificación de los autores de la información o de los mensajes.

Registro del uso de los servicios de un sistema informático.

OBJETIVOS

Mejorar la percepción y confianza de los clientes y usuarios en lo que respecta a la calidad del servicio.

Preservar la confidencialidad de los datos y la privacidad de clientes y usuarios.

Tener acceso a la información cuando se necesite y preservar la integridad de los datos.

Evitar interrupciones del servicio a causa de virus o ataques informáticos.

FUNCIONES

Confidencialidad: es la capacidad de garantizar que la información solamente va a estar disponible para aquellas personas autorizadas, es decir, que personas ajenas no podrán acceder a la información e interpretación.

Disponibilidad: es la capacidad de garantizar que tanto el sistema como los datos van a estar disponibles para el usuario en todo momento.

Integridad: es la capacidad de garantizar que los datos no han sido modificados desde su creación sin autorización. Esta función es muy importante cuando, por ejemplo, estamos realizando trámites bancarios por Internet.

No repudio: garantiza la participación de las partes en una comunicación. En toda comunicación, existe un emisor y un receptor, por lo que podemos distinguir dos tipos de no repudio:

No repudio en origen: garantiza que la persona que envía el mensaje no puede negar que es el emisor del mismo, ya que el receptor tendrá pruebas del envío.

No repudio en destino: El receptor no puede negar que recibió el mensaje, ya que el emisor tiene pruebas de la recepción del mismo.

Procedimiento de seguridad

definición detallada de los pasos a ejecutar para llevar a cabo unas tareas determinadas. Los procedimientos de seguridad permiten aplicar e implantar las políticas de seguridad que han sido aprobadas por la organización.