par Teresa Rodríguez Il y a 5 années

356

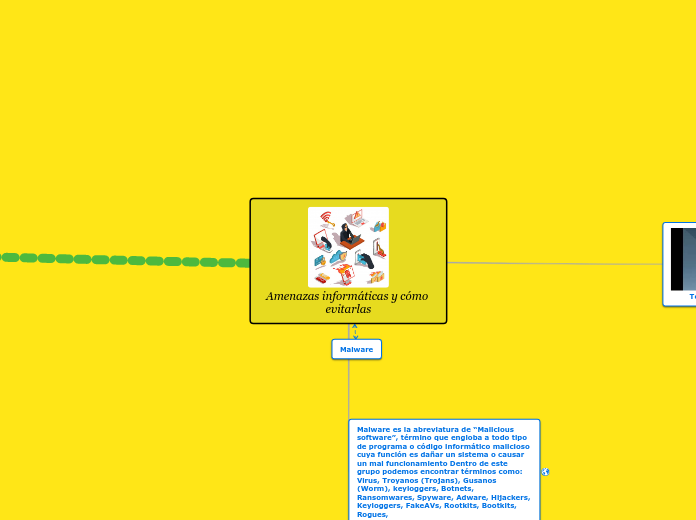

Amenazas informáticas y cómo evitarlas

Las amenazas informáticas representan un peligro significativo para la integridad y seguridad de los sistemas y datos personales. Los malware, en sus diversas formas como virus, troyanos, gusanos, y keyloggers, buscan dañar o comprometer los sistemas.