par zaida yesica Sosa Sanchez Il y a 3 années

198

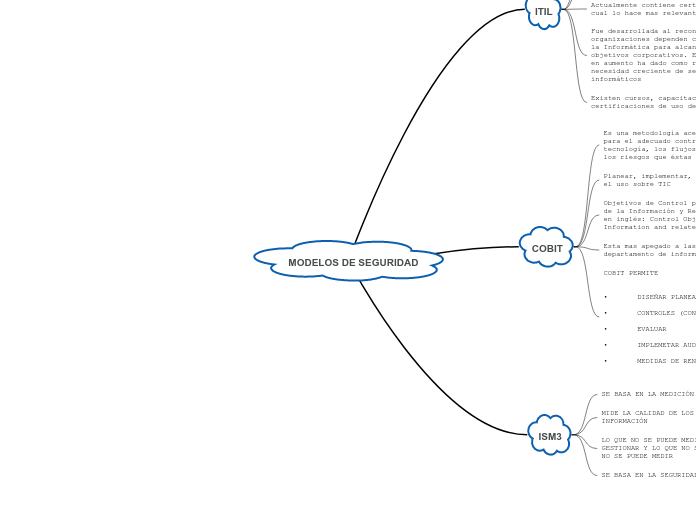

MODELOS DE SEGURIDAD

Los modelos de seguridad en los sistemas de información, como ISM3, se centran en medir la calidad y seguridad de la información, fundamentados en la premisa de que lo que no se puede medir, no se puede gestionar.