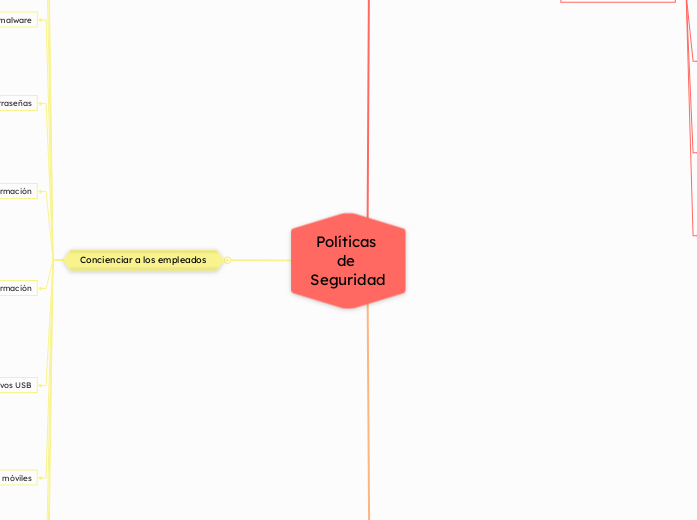

Políticas

de

Seguridad

Concienciar a los empleados

Técnicas de ingeniería social

Nunca proporcionar contraseñas, datos personales de clientes, o información confidencial en una llamada o correo sin confirmación.

En caso de duda sobre la identidad de alguien, preguntar o esperar antes de compartir información.

Formaciones sobre técnicas utilizadas habitualmente por los atacantes y cómo responder ante ello.

Redes Sociales

Cuidado con la información sobre empleados, roles en la empresa, horarios o rutinas, que facilitan ataques.

Suplantación de identidad

Concienciar sobre la publicación de información confidencial.

Programas de mensajería instantánea

Aplicaciones con cifrado de extremo a extremo para proteger las conversaciones.

Evitar compartir archivos y redirigir el almacenamiento de documentos a sitios seguros en la nube.

Utilizar solo aplicaciones corporativas para la comunicación.

Dispositivos móviles

Necesidad de actualizaciones frecuentes para solventar vulnerabilidades detectadas.

Descarga de aplicaciones desde tiendas oficiales, para reducir instalar software malicioso.

Autenticación en los dispositivos móviles y cifrado de datos.

Dispositivos USB

Pueden ser infectados fácilmente y transmitir virus y malware a cualquier equipo al que se conecten.

Configurar los equipos para que no ejecuten automáticamente el contenido de los dispositivos al conectarlos.

Evitar el uso de dispositivos USB personales en equipos corporativos.

Borrado seguro de la información

Leyes de privacidad y normativas exigen el borrado seguro de datos personales.

El borrado tradicional no elimina permanentemente los datos, y se pueden recuperar con herramientas especializadas.

Utilizar herramientas de borrado seguro de archivos.

Clasificación de la información

Identificar niveles de clasificación según el tipo de información.

Auditorías periódicas para asegurar que se siguen las políticas de clasificación y que la información está correctamente protegida.

Protección y clasificación de datos personales y confidenciales.

Gestión de contraseñas

Cambiar las contraseñas habitualmente y no volver a utilizar contraseñas antiguas.

Usar gestor de contraseñas

No utilizar la misma contraseña para sitios diferentes.

Identificación de virus y malware

Concienciación para verificar siempre el remitente antes de abrir un archivo adjunto.

Escanear dispositivos externos para asegurarse de que no contienen malware.

Formaciones y simulacros para reconocer signos de infección en el dispositivos.

Navegación segura

Tener siempre actualizado el navegador para proteger contra vulnerabilidades recientes.

Evitar descargar archivos de sitios desconocidos o que no tengan relación con el trabajo.

Controlar el acceso a sitios web y bloquear el acceso a sitios no relacionados con el trabajo.

Correo electrónico

Formación y recordatorios constantes para reconocer correos electrónicos maliciosos.

Notificar al departamento de seguridad cualquier correo sospechoso.

Desconfiar de remitentes desconocidos y no abrir enlaces o archivos adjuntos .

Redes WiFi

Si es necesario, es más seguro utilizar la conexión de datos móviles, en lugar de redes públicas.

Obligatorio usar VPN corporativa para trabajar con información confidencial o sensible.

Prohibir el acceso a repositorios críticos desde redes públicas no seguras.

Tipos de amenazas

Tipos de vulnerabilidades

Vulnerabilidades según

Personas

Negligencias o errores humano

Personal no formado en el ámbito de la ciberseguridad

Contraseña débil

Comunicaciones

VPN no implementada

Exposición de puertos innecesarios: Puertos de comunicación abiertos

Redes no seguras: Uso de redes sin cifrado

Datos

Permisos de los usuarios sin controles.

Disco duro como única medida de copia de seguridad

Documentos en papel con información confidencial

Instalaciones

Camaras de seguridad, no tener videovigilancia

Instalaciones que no permanezcan cerradas y pueda entrar alguien no autorizado

Material sensible expuesto.

Software

Falta de parches de seguridad que dejan el sistema vulnerable.

Código con errores que puede abrir puertas a atacantes.

Software no autorizado en cualquier dispositivo

Hardware

Ordenadores o impresoras sin actualizar el firmware.

Dispositivos móviles , que son propenso a robos o pérdidas

Dispositivos de almacenamiento externos , que son una forma frecuente de entrada de malware

Evaluación de vulnerabilidades

Para una correcta valoración de los riesgos de la Organización se debe evaluar la vulnerabilidad y la probabilidad de su ocurrencia

Preguntas necesarias sobre la actividad y funcionamiento de una empresa para establecer qué elementos son necesarios proteger ante sus vulnerabilidades:

Debemos analizar dichas respuestas, estas pueden considerarse los factores vulnerables de un puesto de trabajo.

¿Trabajan los empleados conectados desde el exterior de las instalaciones?

¿Se cumple la legislación en materia de Protección de Datos?

¿Cómo se lleva a cabo la destrucción de documentos soporte de dispositivos como ya no son cuando no son necesarios?

¿Existe algún tipo de control de acceso físico en las instalaciones?

¿Tienen los empleados conocimientos básicos sobre ciberseguridad?

¿Se ha implementado algún sistema de protección en los equipos informáticos?

¿Cómo se realiza el mantenimiento de su sistema informáticos?

¿Qué tecnología utiliza la empresa?

Definición

Capacidad, las condiciones y características del activo mismo (incluyendo la entidad que lo maneja), que lo hace susceptible a amenazas, con el resultado de sufrir algún daño o ataque.