a Рома Арсеньев 7 éve

553

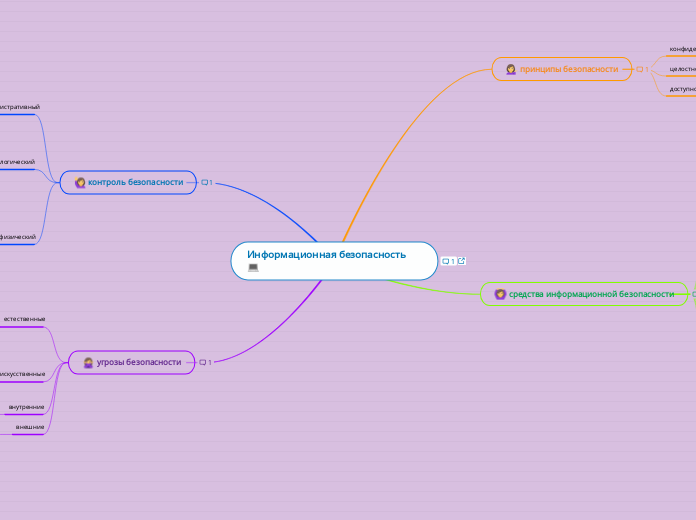

Классификация Информационных угроз

Информационные угрозы могут исходить как из внешних, так и из внутренних источников. Внешние угрозы включают дистанционную фото- и видеосъемку, перехват данных по каналам связи, а также побочные электромагнитные и акустические излучения.