a Kevin Altamirano 4 éve

401

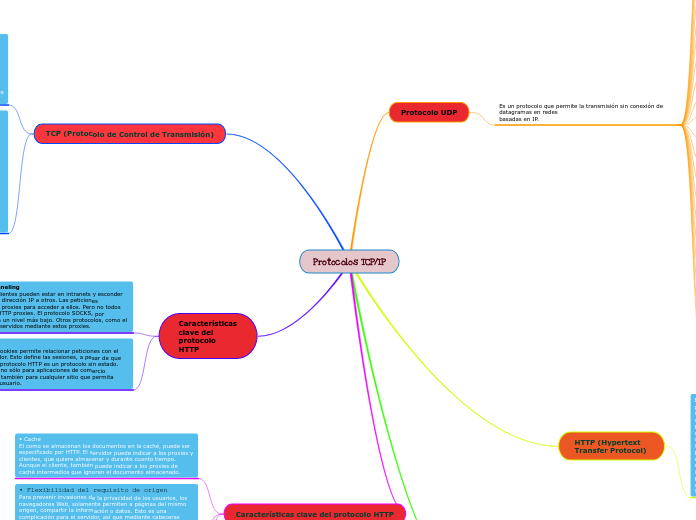

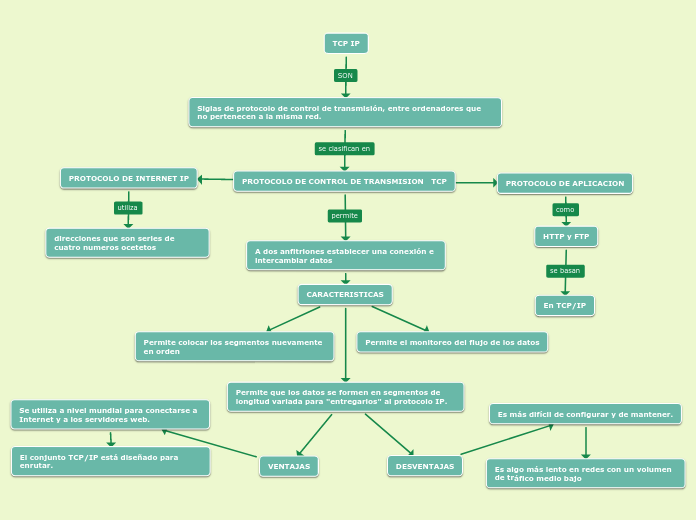

Protocolos TCP/IP

En el contexto de las redes y la comunicación en Internet, el Protocolo de Control de Transmisión (TCP) y el Protocolo de Transferencia de Hipertexto (HTTP) juegan roles cruciales. TCP asegura la comunicación fiable entre aplicaciones, independientemente de las capas inferiores del modelo TCP/