Unidad 3. Denegación de servicio y secuestro de sesión

Secuestro de Sesión

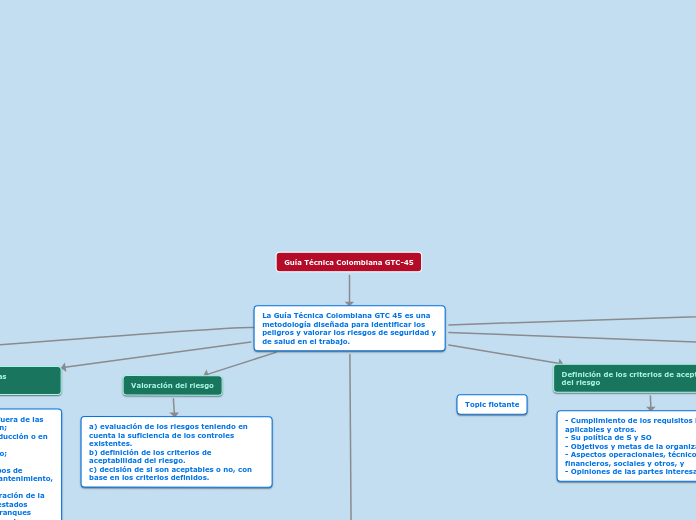

Modelo OSI (Capas)

Clasificación de los ataques

Capas de aplicación

Nivel de infraestructura

Niveles

A nivel de aplicación

A nivel de red

Capas

Nivel 7. La capa de aplicación

Nivel 6. La capa de presentación

Nivel 5. La capa de sesión

Nivel 4. La capa de transporte

Nivel 3. La capa de red

Nivel 2. La capa de enlace

Nivel 1. La capa física

Tipos

Ataque activo

Ataque pasivo

Factores para el éxito

Concepto

Contramedidas DoS

Habilitación del filtrado de entrada y salida

Uso de proxy inverso

Uso de antimalware

Deshabilitar los servicios no utilizados e inseguros

Degradar servicios

Absorber el ataque

Botnets

Técnicas de detección vulnerabilidades

Detección de punto de cambio secuencial

Análisis de la señal basado en ondas pequeñas

Perfil de actividad

Ecosistema botnet

Correo no deseado (spam)

Ataque DDoS

Mercado comercial

Técnicas de propagación

3º Consigue la denegación del servicio

2º Ataca un objetivo concreto

1º Instala el cliente botnet

Ejército zombie

Herramientas de Protección DoS/DDoS

D-Guard Anti-DDoS Firewall

Medidas de protección

En las aplicaciones web

Copia estática de la web

Uso del protocolo TLS

Explotación de vulnerabilidades

De la infraestructura de red

Instalación de cortafuegos

Desactivar puertos

Estado del software

Frente a ataques DoS/DDoS

Zona desmilitarizada (DMZ)

Instalación de un proxy inverso

Ancho de banda

Infraestructura de red

Herramientas de ataque DoS/DDoS

Otras

TFN2K

Tribe Flood Network (TFN)

Trinoo

DoS HHTP

Técnicas de ataques DoS

Ataques de inundación

a nivel de aplicación

Ataques DoS permanentes

Ataques P2P

Service Request Floods

Ataques ICMP Flood

Ataques SYN Flooding

De ancho de banda

Tipos de ataques Dos

Obstrucción

Disruptivo

Destrucción

Modificación de la configuración

Saturación

Conceptos

Denegación de Servicio Distribuido (DDoS)

Bot maestro

Infecta al ordenador

Denegación de Servicio (DoS)

Bajo rendimiento de la red

Incremento spam

Incapacidad de acceso a cualquier web

No disponibilidad sitio web