によって Оксана Кисленко 4年前.

505

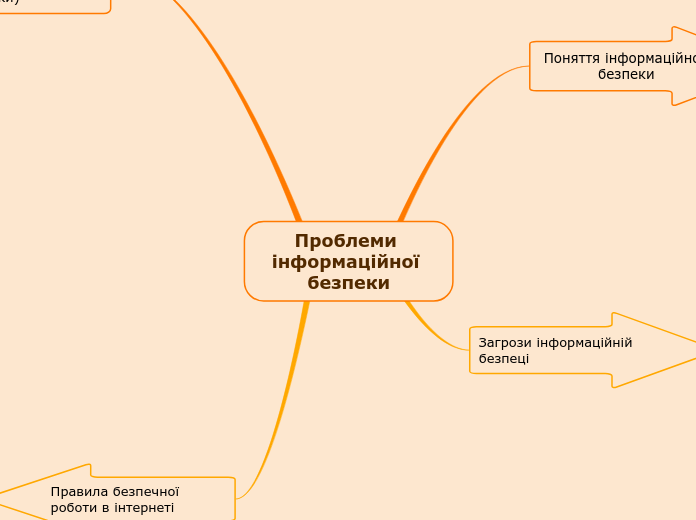

Проблеми інформаційної безпеки

Інформаційна безпека є критично важливою, оскільки зловмисники використовують різні методи для отримання несанкціонованого доступу до систем і даних. Одним із поширених методів є фішинг, що включає створення підроблених сайтів для збору логінів і паролів користувачів.